原创Blog,转载请注明出处

http://blog.csdn.net/hello_hwc?viewmode=list

前言:iOS 9新增了一个特性叫做App Transport Security。以iOS 9SDK编译的代码默认使用SSL协议传输,也就是说HTTPS协议。使用的API包括 NSURLConnection, CFURL, he NSURLSession

举个简单的例子:

新建一个Swift工程,在ViewDidload中添加如下代码

override func viewDidLoad() {

super.viewDidLoad()

let httpRequest = NSURLRequest(URL: NSURL(string: "http://www.baidu.com")!)

let dataTask = NSURLSession.sharedSession().dataTaskWithRequest(httpRequest) { (data, response, error) -> Void in

if error == nil{

let htmlStr = NSString(data:data!, encoding: NSUTF8StringEncoding)

print(htmlStr)

}else{

print(error?.localizedDescription)

}

}

dataTask.resume()

}然后在模拟器上运行,会发现请求失败,Log如下

2015-09-25 12:10:12.329 LeoResponsChainDemo[4684:209070] App Transport Security has blocked a cleartext HTTP (http://) resource load since it is insecure. Temporary exceptions can be configured via your app's Info.plist file.

Optional("The resource could not be loaded because the App Transport Security policy requires the use of a secure connection.")解决方案一,禁用App Transport Security

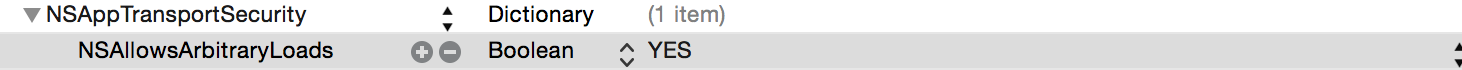

在info.plist中添加如下

然后再执行上述代码,会发现执行成功。

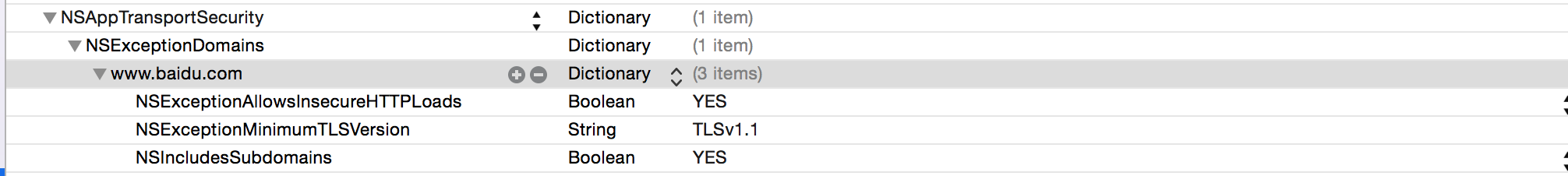

解决方案二,添加HTTP白名单

这样修改plist

以上添加www.baidu.com为安全域名,允许http访问。添加完成之后,再执行上述代码,就可以访问baidu.com以及子域名了。但是如果请求的域名改变,例如改成google就会失败

let httpRequest = NSURLRequest(URL: NSURL(string: "http://www.google.com")!)

该技术详解

主要参考官方文档,英文还可以的同学可以直接看文档。链接如下

https://developer.apple.com/library/ios/technotes/App-Transport-Security-Technote/index.html

App Transport Security的要求

- 服务器必须支持TLS1.2

- 链接要支持向前保密,具体见下表

- 证书必须由SHA256或者更高哈希算法签名,签名算法使用2048bit+的RSA key,或者是256bit+的ECCkey。无效的证书会导致链接失败。

向前保密表:

- TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA

- TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256

- TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

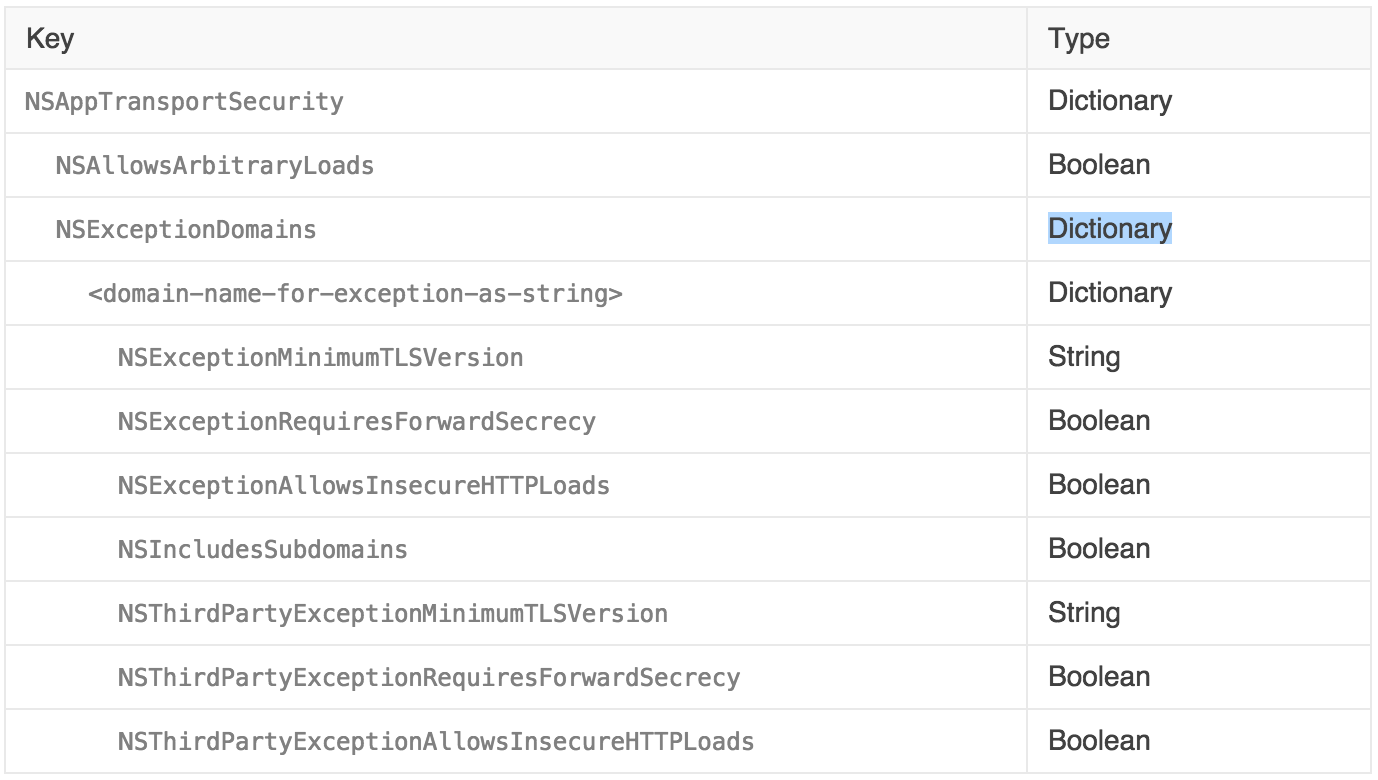

禁用或者白名单

可以在plist中添加Key-value对来允许全部http或者白名单http

key-value的组织方式如下

其中各个key-value的含义如下

- NSAppTransportSecurity - 顶层key,value是字典,字典中的信息来重写默认的App Transport Security设置。

- NSAllowsArbitraryLoads,是否允许任意的http加载(NSExceptionDomains使用其自定义设置)

- domain-name-for-exception-as-string,key为域名,value为对应域名的设置信息。

- NSExceptionMinimumTLSVersion 链接的最小TLS版本,有效的内容包括TLSv1.0,TLSv1.1,TLSv1.2,其中TLSv1.2为默认

- NSExceptionRequiresForwardSecrecy,YES使用某人的加密,使用上文中向前保密表。设置为NO,添加如下TLS_RSA_WITH_AES_256_GCM_SHA384,TLS_RSA_WITH_AES_128_GCM_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA

- NSExceptionAllowsInsecureHTTPLoads,默认为NO,设置为YES来访问没有证书,或则自己签发(即使证书过期或者和域名不匹配)。

- NSIncludesSubdomains,是否允许反问子域名

- NSThirdPartyExceptionMinimumTLSVersion,使用第三方库的TLS最小version

- NSThirdPartyExceptionRequiresForwardSecrecy,第三方库的向前加密设置

- NSThirdPartyExceptionAllowsInsecureHTTPLoads,第三方库的InsecureHTTPLoads

2286

2286

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?