最近重读《0Day安全》,由于栈溢出比较简单,所以直接从堆溢出开始读起。

在学习堆溢出之前,需要读者对堆的结构有一定的了解。先写一个小程序,分配一个新的堆来供我们研究它的结构,代码如下

#include <windows.h>

#include <stdio.h>

int main()

{

HLOCAL h1, h2, h3, h4, h5, h6;

HANDLE hp = NULL;

hp = HeapCreate(0, 0x1000, 0x1000);

getchar();

printf("OK\n");

h1 = HeapAlloc(hp, HEAP_ZERO_MEMORY, 8);

h2 = HeapAlloc(hp, HEAP_ZERO_MEMORY, 8);

h3 = HeapAlloc(hp, HEAP_ZERO_MEMORY, 8);

h4 = HeapAlloc(hp, HEAP_ZERO_MEMORY, 8);

h5 = HeapAlloc(hp, HEAP_ZERO_MEMORY, 8);

h6 = HeapAlloc(hp, HEAP_ZERO_MEMORY, 8);

HeapFree(hp, 0, h1);

HeapFree(hp, 0, h3);

HeapFree(hp, 0, h5);

h1 = HeapAlloc(hp, HEAP_ZERO_MEMORY, 8);

return 0;

}上面的代码编译之后,生成一个名为Heap.exe的文件(这里要禁用优化:配置属性->C/C++->优化->优化(已禁用),同时生成的版本使用的运行库位MT:配置属性->C/C++->代码生成->运行库:多线程(MT),因为我用的是VS2015,平台工具集需要使用支持xp的:配置属性->常规->平台工具集:Visual Studio 2015 - Windows XP (v140_xp)),这些设置好了之后,编译生成就可以了,然后把生成的exe文件放到xp下去调试(记得带上pdb)。

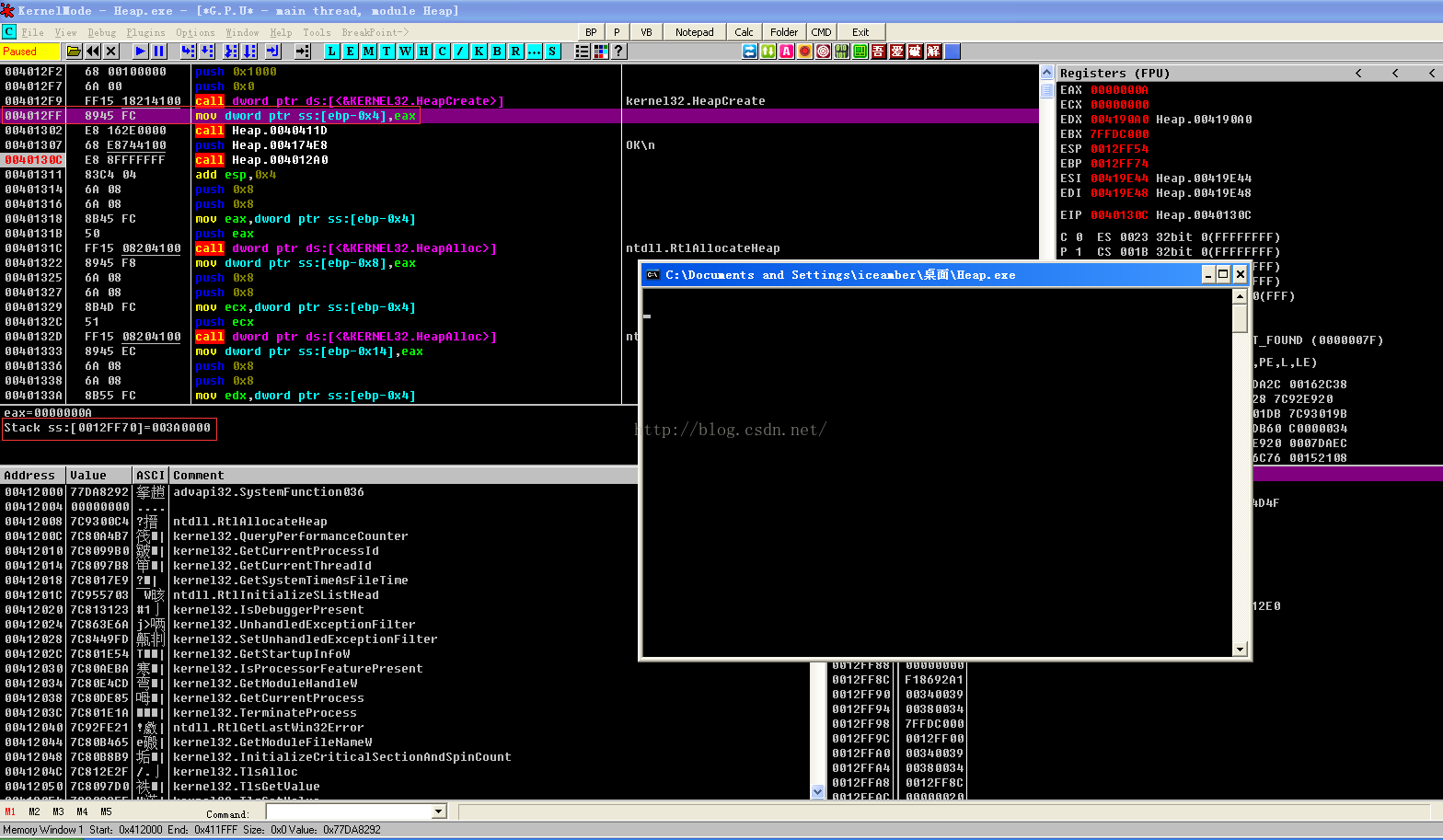

先运行exe,然后用OD附加,在OD中找到该exe模块,通过字符串定位到当前程序执行的位置,然后在printf函数下断点,这时我们可以找到Heap.exe弹出的控制台终端,并按下回车,这时程序断下来,如图

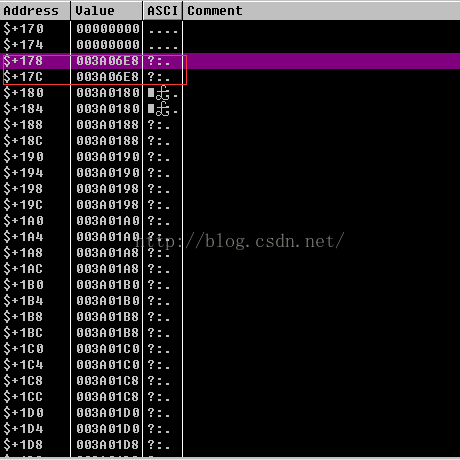

上图中可以看到,新生成的堆的首地址是0x003A0000,我们跳转到0x003A0000去看看,这里只关心偏移位0x178处的数据(偏移0x178处正是FreeList数组的首地址)

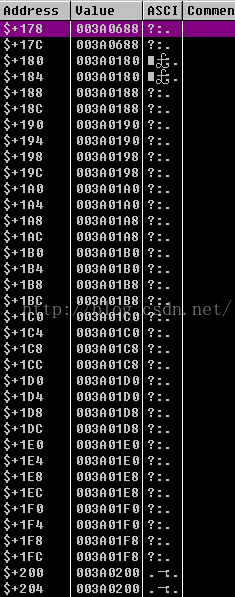

对这个结构不太了解的可以去看《软件调试》的堆那一章。其中0x003A0688是free[0]的首地址。这里指针指向的是堆块的数据区,而在数据区之前,还有8字节的块首,其中前两字节是当前块的大小,紧跟着的两个字节是前一块的大小(粒度都是8字节),接着是堆的一些属性,然后是两个很关键的指针:前向指针和后项指针(空闲堆块是以双向链表的形式存在的,当申请一个内存时,堆管理器会从空闲链表中找到与所申请内存相匹配的块,然后将其从链表中卸下),如下图

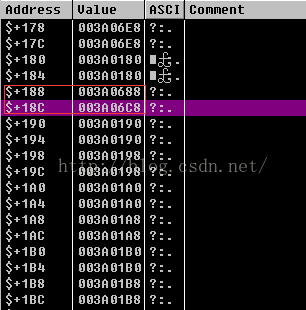

这里由于还没有对堆进行任何操作,也就是链表中只有一个空闲块,所以指针指向free[0],当我们执行那几个分配函数之后,就会看到这里有明显的变化,如下图

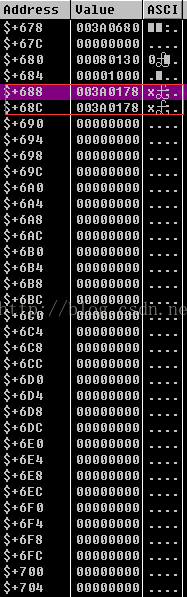

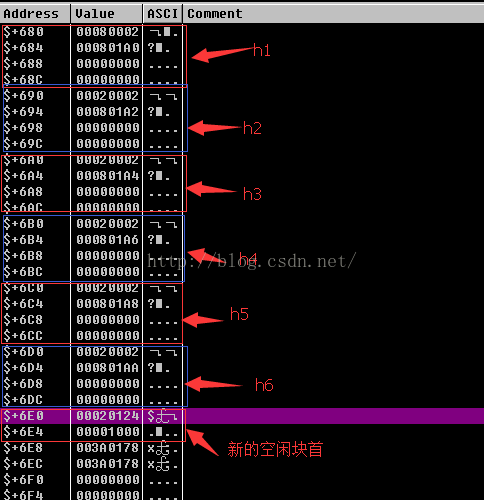

这里程序已经执行完了前面的6个分配函数,现在我们来看看FreeList处的数据

这时的free[0]已经不再指向0x003A0688了,而是指向新的地址,这是因为0x003A0688被分配出去了,我们先到0x003A0688去看看

可以看到在新的空闲块首之前,有6个堆块被分配出去了,然后我们执行下面的3个释放函数,看会有啥变化

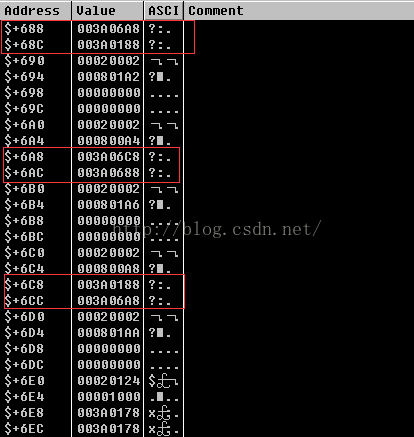

由上图可知,执行完之后,free[2]的指针有变化了,之前是指向自身,现在指向别的地方,表示有空闲堆块添加到链表中(因为我们分配的都是大小为8字节的堆,加上块首就是16字节,因此释放之后的空闲块就链入free[2]链表中),我们看此时的0x003A0688处的情况

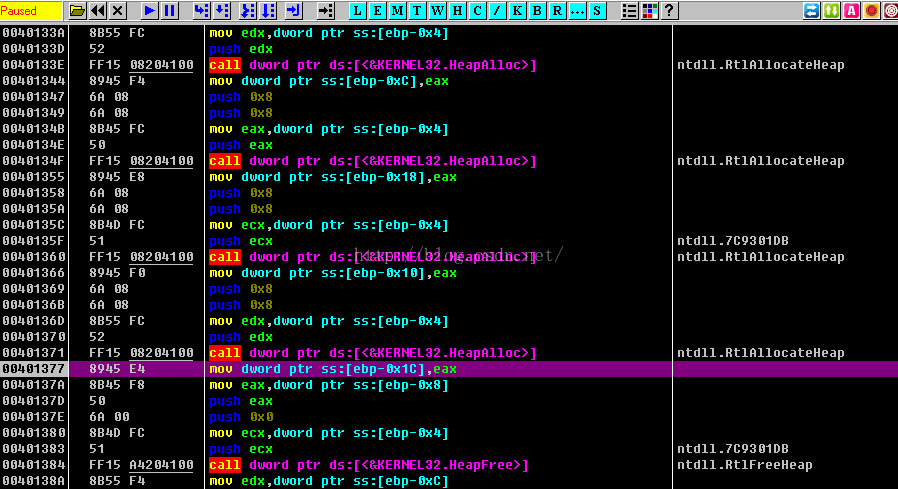

途中标出的是3个空闲堆块的前后向指针,当我们再申请一个8字节的内存时(加上块首是16字节),,对管理器会从当前链表中卸下一个节点,此时有

node->blink->flink = node->flink;

node->flink->blink = node->blink;正如《0Day》中所举得例子,把PEB中偏移0x20处的地址来覆盖后项指针,shellcode地址来覆盖前向指针,当下一次像堆申请空间时,就会发生

node->blink->flink = node->flink;

1022

1022

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?