本地文件包含在Web渗透测试中时不时的会遇到。之前遇到本地文件包含的时候,最多就是证明一下:比如包含“/etc/passwd”。有利用本地文件包含来进行Getshell的,之前是略有耳闻的,这两天看相关文章的时候,好奇一下自己搭环境实现了一遍。很老的技术了,看老外在2011年就写了相关文章,不过文章中的Python程序是有问题的。我会在最后把自己修改的代码分享出来。

关于原理可以参照老外的这篇文章:

https://www.insomniasec.com/downloads/publications/LFI%20With%20PHPInfo%20Assistance.pdf

Freebuf上也有写的很详细的文章:

http://www.freebuf.com/articles/web/79830.html

我遇到的几个问题:

首先,遇到的问题是收到的HTTP请求,我在用Python本地打印的时候是一团乱码。通过检查HTTP首部的时候,发现我在POST Request的时候,加上了“Accept-Encoding: gzip, deflate”。返回的Response中内容部分都是gzip压缩了。后来,我在Request的时候把“Accept-Encoding: gzip, deflate”删掉了,这样Response得到的就是未压缩的了。

其次,我在GET Request的时候,错误的组合了HTTP Header,在Wireshark抓包的时候,一直出现400 Bad Request。(参照源码的缘故),最后发现这个坑,是老外给的Python源码中组合GET Request有误。重新组织GET Request之后,就OK了。

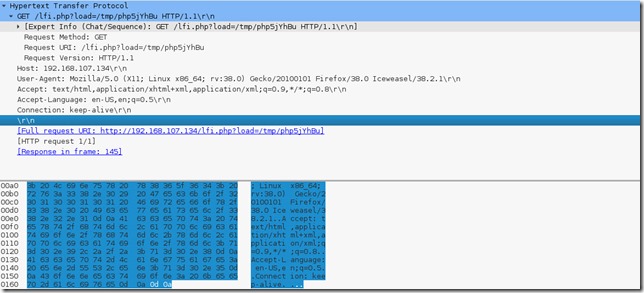

在这里,要稍微强调一下,组织Request的时候,一定要注意回车换行符(CRLF)。我之前不注意回车换行符,也导致最后的Exploit写出来有问题。下面是我抓的几个包:在首部和主体之间是有一个回车换行符的:

注意上面选中的部分,这个回车换行符是必须有的。在它之后再增加也是没有关系的,就算是加上内容也没关系。因为GET请求中,主体中是没有内容的,所有即使加上了内容,抓包的时候也不会显示出来,但是在最下面的部分会体现出来。如下图所示:

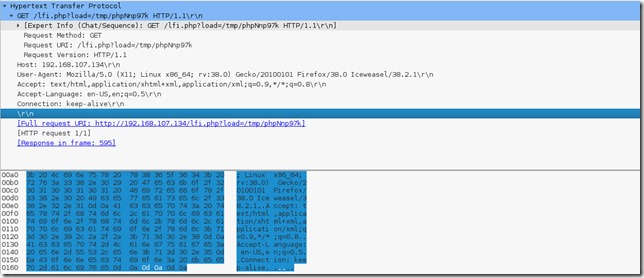

多了一个回车换行符的情况:

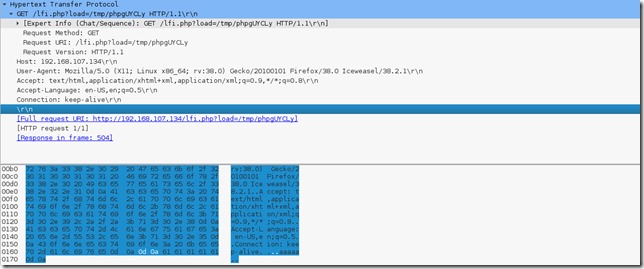

主体部分有内容的情况:

看见没,在Wireshark的数据包细节都是没有体现出来的(因为增加的部分不符合GET Request的要求?我这么觉得),而在最下面的数据包字节(原始数据包)体现出来了。

场景重现:

我在本地使用了两台虚拟机来进行场景重现。攻击机为Kali_X64_2.0,目标机为ubuntu_14.04.1_Server_X64。目标机的/var/www/html下有phpinfo.php和lfi.php两个文件。

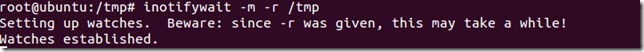

经过前期的实验,发现PHP脚本处理POST请求时,会在/tmp下生成临时文件。在实验开始的时候,利用inotifywait命令来监控对tmp文件和目录的访问记录。

命令为:inotifywait –m –r /tmp;运行截图如下:

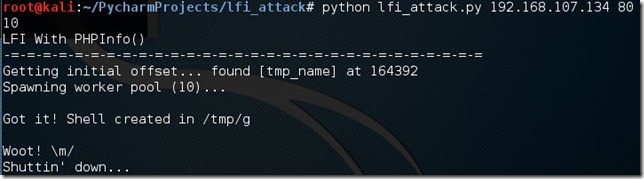

攻击机运行写的Exploit脚本,运行结果如下:

本文详细介绍了在Web渗透测试中遇到的本地文件包含(LFI)漏洞,并通过实例展示了如何利用该漏洞获取Webshell。在过程中,作者遇到了HTTP请求编码和HTTP头组合错误的问题,并给出了解决方案。此外,还分享了实验环境、监控方法以及相关PHP脚本,以帮助读者深入理解LFI漏洞的利用。

本文详细介绍了在Web渗透测试中遇到的本地文件包含(LFI)漏洞,并通过实例展示了如何利用该漏洞获取Webshell。在过程中,作者遇到了HTTP请求编码和HTTP头组合错误的问题,并给出了解决方案。此外,还分享了实验环境、监控方法以及相关PHP脚本,以帮助读者深入理解LFI漏洞的利用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

352

352

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?