大学时计算机网络课的实验报告,当时提不起兴趣,今天看来还挺有用的。可以学习下怎样抓数据包,然后分析程序的通信协议。

一:学习使用网络协议分析工具Ethereal的方法,并用它来分析一些协议。

实验步骤:

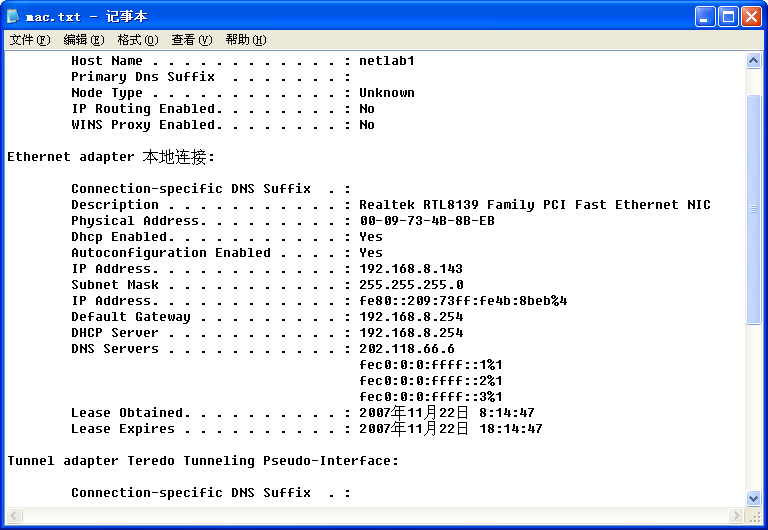

1. 用“ipconfig”命令获得本机的MAC地址和缺省路由器的IP地址;(注:缺省路由器即 ”Default Gateway”)

命令行:Start->Run->CMD->ipconfig /all >C:\Mac.txt(在命令行中把ipconfig命令保存在文本文档里面备用)

结果:本机Mac地址:00.09.73.4B.8A.D7 缺省路由器IP:192.168.8.254

步骤截图:

图1(本机网络信息:Mac.txt)

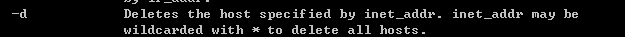

2. 用“arp”命令清空本机的缓存:

命令行:Start->Run->CMD->arp –d

图2(arp命令 –d参数的帮助说明)

3. 运行Ethereal,开始捕获所有属于

这篇博客详细介绍了如何使用Ethereal进行网络协议分析,包括捕获ARP和ICMP协议的数据包、通过Tracert观察路由过程、TCP连接的建立与终止,以及DNS域名解析的过程。通过实例展示了Ethereal在各个网络通信环节中的应用。

这篇博客详细介绍了如何使用Ethereal进行网络协议分析,包括捕获ARP和ICMP协议的数据包、通过Tracert观察路由过程、TCP连接的建立与终止,以及DNS域名解析的过程。通过实例展示了Ethereal在各个网络通信环节中的应用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6162

6162

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?