struts2 token 不仅能够有效防止表单重复提交,而且还可以进行

CSRF 验证。

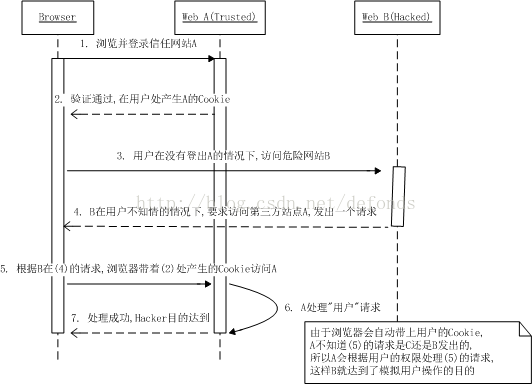

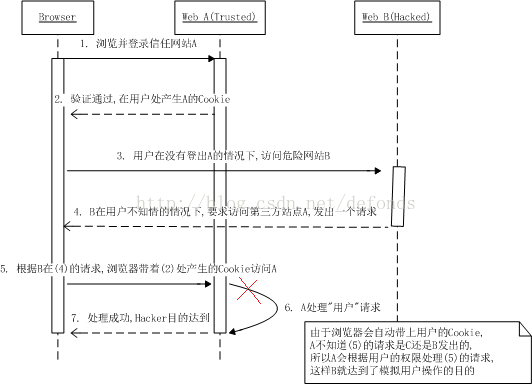

CSRF 攻击原理如下图:

CSRF 攻击原理图

事实上,B 可能也是一个良性网站,只是被黑客 XSS 劫持了而已。用户实在冤枉啊:我没有上乱七八糟的网站,怎么还是中招了呢?

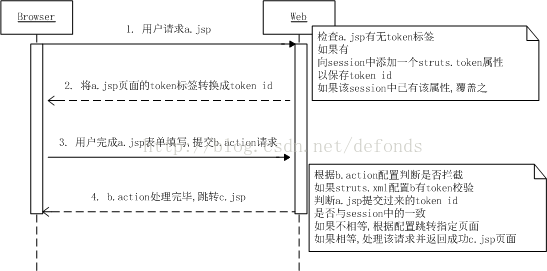

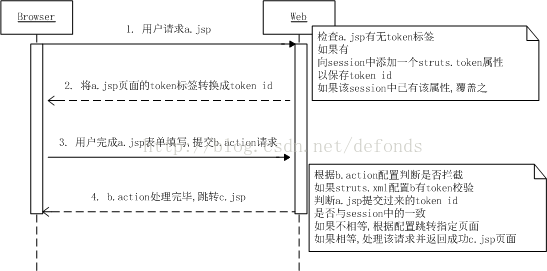

struts2 token 校验原理如图所示:

Struts2 token 验证原理图

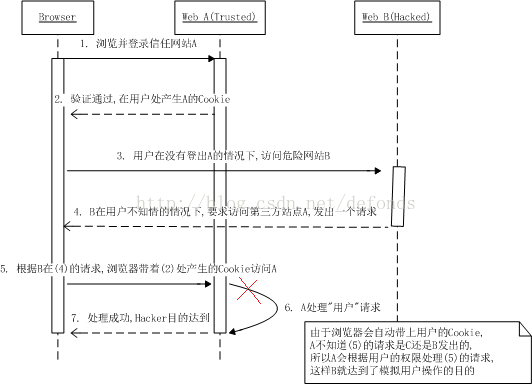

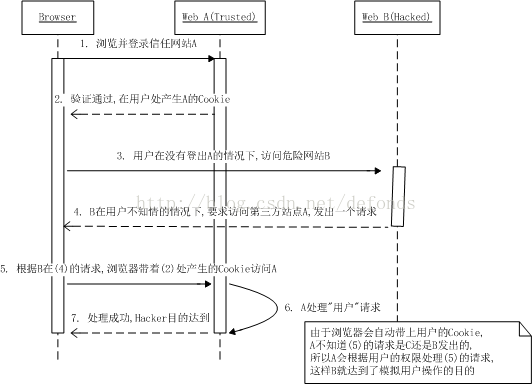

对照 CSRF 攻击原理图,可以看到,虽然 a.jsp 将这个令牌值返回给浏览器,但是 B 是无法拿到这个令牌的具体值的,或者说 B 只能够通过去请求 A 才能拿到一个令牌,但这样就失去了伪造用户请求的目的,因为 session 不一致了。所以 b.action 也就不再处理这个伪造的请求,截断了 CSRF 的流程如下图所示:

Struts2 token截断了CSRF攻击原理图

了解了原理,那就干活吧。结果发现很多非 form 表单提交的请求都被成功拦截了,比如原有的 ajax 请求(js / jQuery / DWR)、页面的 href 请求都无法正

CSRF 攻击原理如下图:

CSRF 攻击原理图

事实上,B 可能也是一个良性网站,只是被黑客 XSS 劫持了而已。用户实在冤枉啊:我没有上乱七八糟的网站,怎么还是中招了呢?

struts2 token 校验原理如图所示:

Struts2 token 验证原理图

对照 CSRF 攻击原理图,可以看到,虽然 a.jsp 将这个令牌值返回给浏览器,但是 B 是无法拿到这个令牌的具体值的,或者说 B 只能够通过去请求 A 才能拿到一个令牌,但这样就失去了伪造用户请求的目的,因为 session 不一致了。所以 b.action 也就不再处理这个伪造的请求,截断了 CSRF 的流程如下图所示:

Struts2 token截断了CSRF攻击原理图

了解了原理,那就干活吧。结果发现很多非 form 表单提交的请求都被成功拦截了,比如原有的 ajax 请求(js / jQuery / DWR)、页面的 href 请求都无法正

本文深入探讨了CSRF(跨站请求伪造)的原理,并详细解析了Struts2框架中如何通过令牌校验策略进行防御。通过在struts.xml中配置TokenInterceptor拦截器,可以有效防止重复提交问题。同时,文章提供了相关源码分析链接,帮助理解其实现机制,特别是针对AJAX请求的令牌传递策略。

本文深入探讨了CSRF(跨站请求伪造)的原理,并详细解析了Struts2框架中如何通过令牌校验策略进行防御。通过在struts.xml中配置TokenInterceptor拦截器,可以有效防止重复提交问题。同时,文章提供了相关源码分析链接,帮助理解其实现机制,特别是针对AJAX请求的令牌传递策略。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6024

6024

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?