单点登录(single sign on),简称sso。它的定义是多个应用系统间,只需要登录一次就可以访问所有相互信任的应用系统。下面介绍用jwt技术如何来实现单点登录。

一、JWT定义及其组成

JWT(JSON WEB TOKEN)是一个非常轻巧的规范,这个规范允许我们使用jwt在客户端和服务器之间传递安全可靠的信息。

JWT由3个部分组成,分别是头部、载荷、签名。

头部部分

{

"alg": "HS256",

"typ": "JWT"

}

alg描述的是签名算法。

载荷部分

{

"iss": "发行者",

"sub": 主题",

"aud": “观众”,

"exp":"过期时间",

"iat":"签发时间"

以下可以添加自定义数据

"userid":"11111",

“realname":"真实姓名",

"email":"",

}

Base64算法是可逆的,不可以在载荷部分保存用户密码等敏感信息。如果业务需要,也可以采用对称密钥加密。

签名部分

HMACSHA256(Base64(Header) + "." + Base64(Payload), secret)

签名的目的是用来验证头部和载荷是否被非法篡改。

验签过程描述:读取Header部分并Base64解码,得到签名算法。根据以上方法算出签名,如果签名信息不一致,说明是非法的。

二、认证过程

下面我们从一个实例来看如何运用JWT机制实现认证:

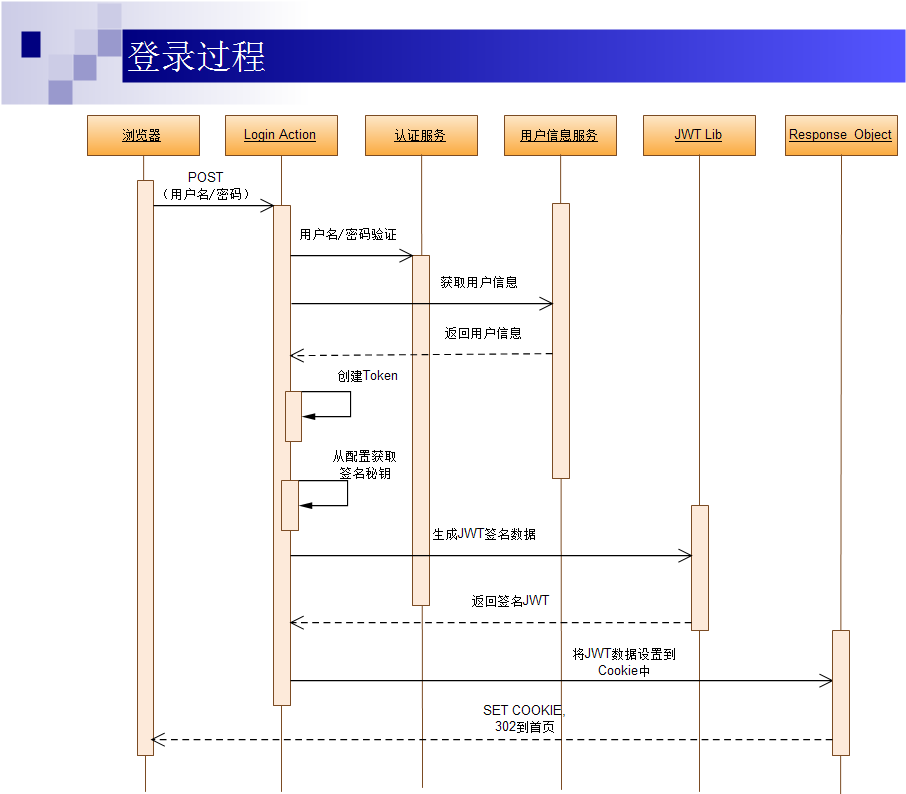

登录

- 第一次认证:第一次登录,用户从浏览器输入用户名/密码,提交后到服务器的登录处理的Action层(Login Action);

- Login Action调用认证服务进行用户名密码认证,如果认证通过,Login Action层调用用户信息服务获取用户信息(包括完整的用户信息及对应权限信息);

- 返回用户信息后,Login Action从配置文件中获取Token签名生成的秘钥信息,进行Token的生成;

- 生成Token的过程中可以调用第三方的JWT Lib生成签名后的JWT数据;

- 完成JWT数据签名后,将其设置到COOKIE对象中,并重定向到首页,完成登录过程;

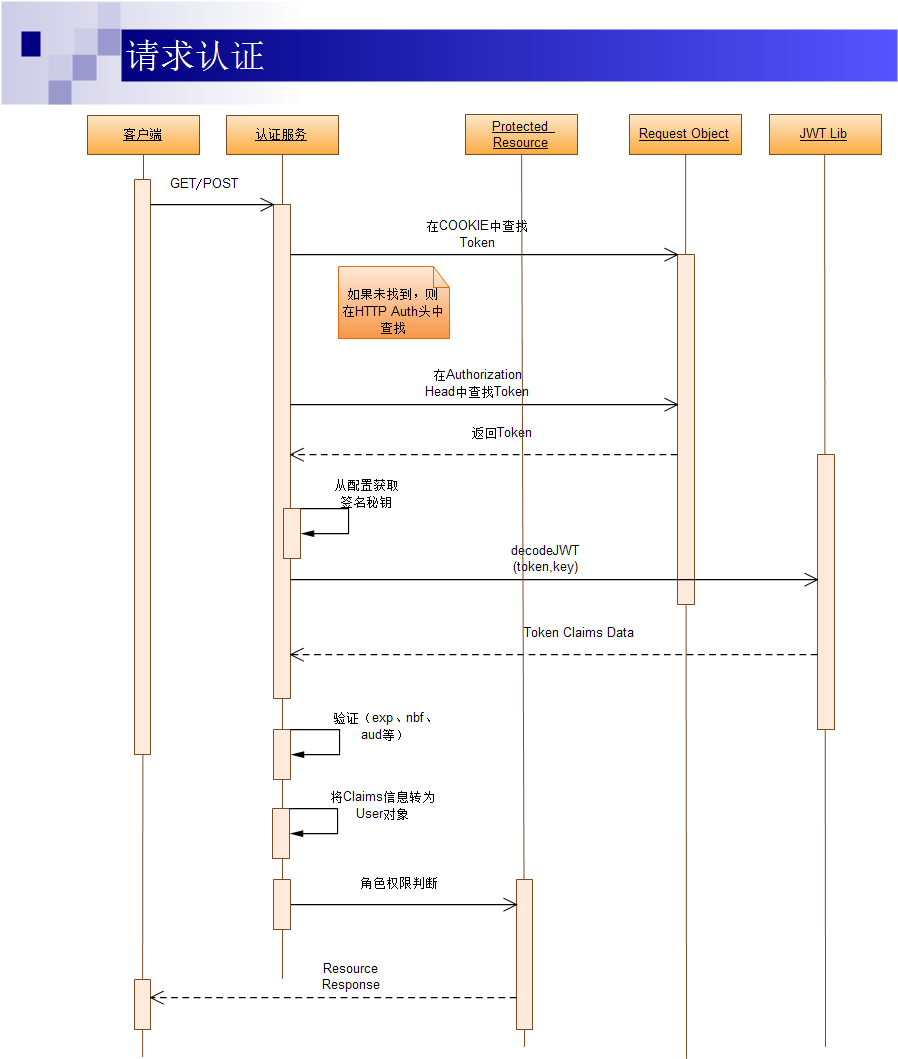

请求认证

基于Token的认证机制会在每一次请求中都带上完成签名的Token信息,这个Token信息可能在COOKIE

中,也可能在HTTP的Authorization头中;

- 客户端(APP客户端或浏览器)通过GET或POST请求访问资源(页面或调用API);

- 认证服务作为一个Middleware HOOK 对请求进行拦截,首先在cookie中查找Token信息,如果没有找到,则在HTTP Authorization Head中查找;

- 如果找到Token信息,则根据配置文件中的签名加密秘钥,调用JWT Lib对Token信息进行解密和解码;

- 完成解码并验证签名通过后,对Token中的exp、nbf、aud等信息进行验证;

- 全部通过后,根据获取的用户的角色权限信息,进行对请求的资源的权限逻辑判断;

- 如果权限逻辑判断通过则通过Response对象返回;否则则返回HTTP 401;

用户登录验证通过后添加以下代码String token = JwtUtil().generateToken(userName);

Cookie cookie = new Cookie("autotoken", token);

response.addCookie(cookie); String authToken = request.getHeader(this.tokenHeader);

if (jwtTokenUtil.validateToken(authToken) {//认证通过

}

6479

6479

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?