写这篇博客之前,其实陆陆续续反编译过一些app,主要是为了获得他的资源文件,好看的图片,学习布局等,但没有系统地总结过,现在通过一个app实例总结一下apk的反编译,首先看一下用到的工具:

测试环境:

win 7

使用工具:

apktool (资源文件获取)

dex2jar(源码文件获取)

jd-gui (源码查看)

套装下载地址:http://download.csdn.net/detail/qq1072313099/9660156

实例app下载地址:http://download.csdn.net/detail/qq1072313099/9660219

工具介绍:

apktool

作用:资源文件获取,可以提取出图片文件和布局文件进行使用查看

dex2jar

作用:将apk反编译成Java源码(classes.dex转化成jar文件)

jd-gui

作用:查看APK中classes.dex转化成出的jar文件,即源码文件

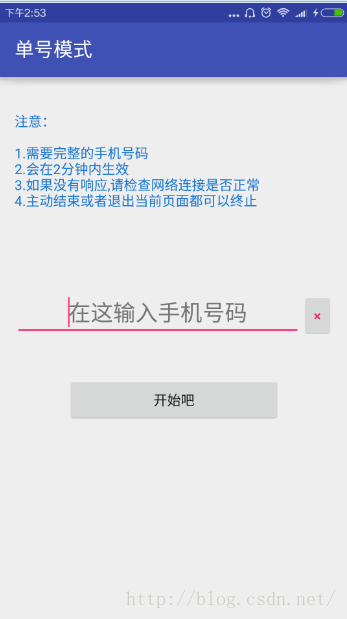

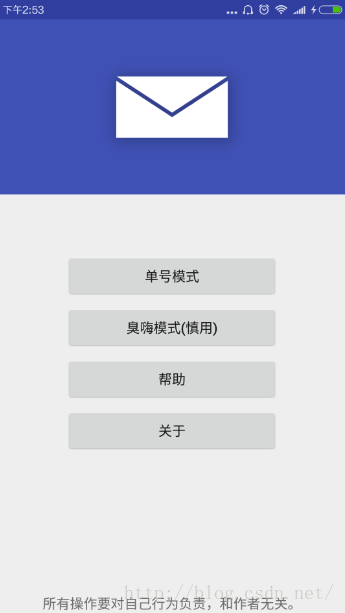

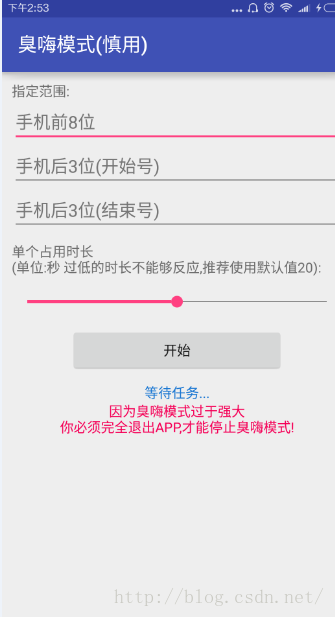

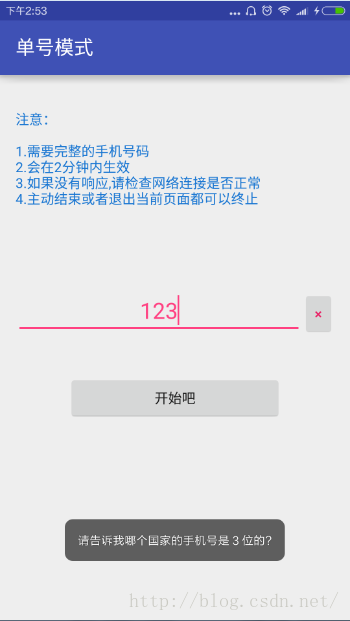

首先看一下我们的app,这个app很简单,名字叫做“问候”,是短信轰炸功能,但使用起来根本没有效果,很郁闷,于是就把它反编译来看代码,主要页面如下:

下面我们开始进行反编译工作:

一、apk反编译得到程序的源代码、图片、XML配置、语言资源等文件

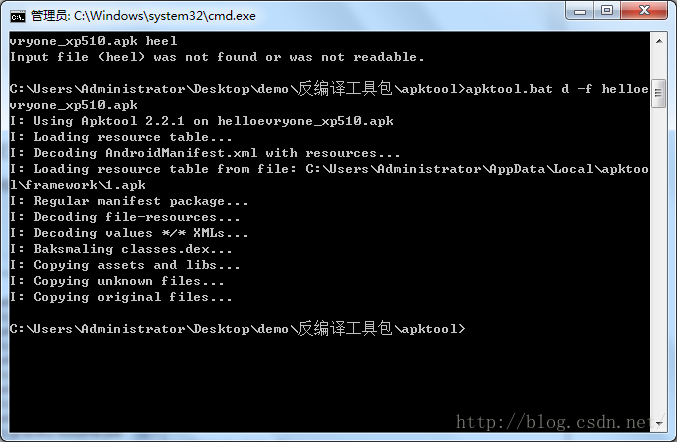

解压下载下来的工具包得到三个文件夹,进入apktool文件夹,并把apk文件放入,打开cmd进入此文件夹,并输入apktool.bat d -f appname.apk命令,如下:

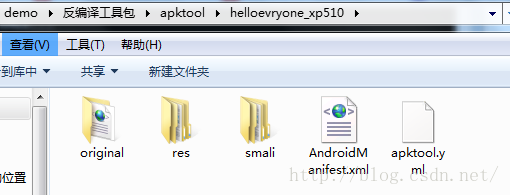

成功提取资源文件和目录如下:

这样布局,图片,manifest这些资源文件都可以得到

1 Exception in thread main brut.androlib.androlibexception multiple resources

解决办法:下载最新的apktool,在google官网上。测试,如果未成功采取第二种方法

2 Exception in thread main org.jf.dexlib.util.exceptionwithcontext index

在cmd命令行,反编译的命令改为apktool.bat d -s即可。其他相同,-s代表只反编译xml文件。

如果你想将反编译完的文件重新打包成apk,那你可以:输入 apktool.bat b test (你编译出来文件夹)便可

之后在之前的文件下便可以发现多了2个文件夹:

build

dist(里面存放着打包出来的APK文件)

二、Apk反编译得到Java源代码

下载上述工具中的dex2jar和jd-gui ,解压

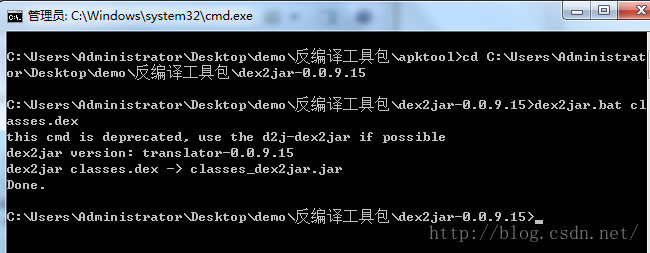

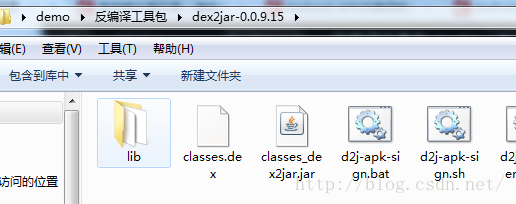

将要反编译的APK后缀名改为.rar或则 .zip,并解压,得到其中的额classes.dex文件(它就是java文件编译再通过dx工具打包而成的),将获取到的classes.dex放到之前解压出来的工具dex2jar-0.0.9.15 文件夹内,

在命令行下定位到dex2jar.bat所在目录,输入dex2jar.bat classes.dex,效果如下:

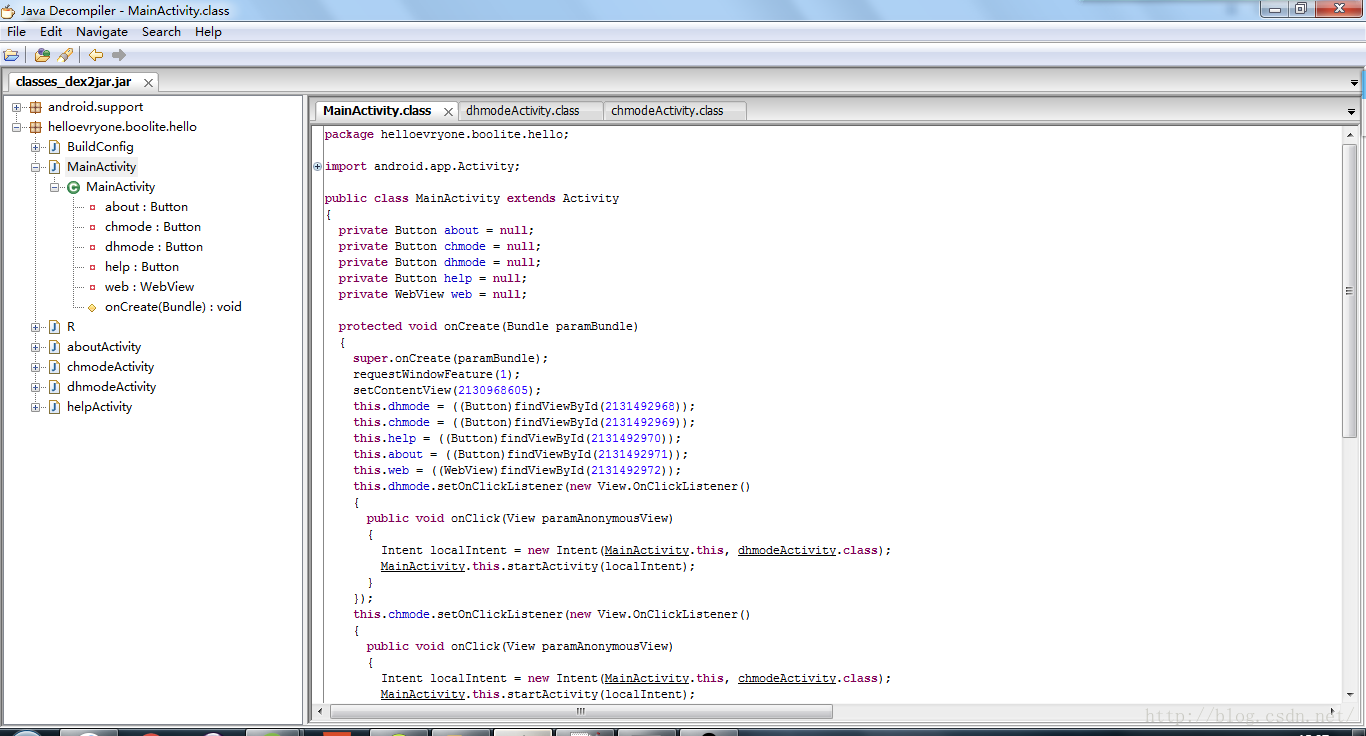

然后打开工具jd-gui文件夹里的jd-gui.exe,之后用该工具打开之前生成的classes_dex2jar.jar文件,便可以看到源码了,效果如下:

我们运气很好,这个apk在打包的时候并没有进行代码混淆,现在我们要找的是“单号模式”页面,我们猜测应该是dhmodeActivity,下面给出两个截图大家就知道我的猜测是正确的了:

package helloevryone.boolite.hello;

import android.os.Bundle;

import android.support.v7.app.AppCompatActivity;

import android.view.View;

import android.view.View.OnClickListener;

import android.webkit.WebView;

import android.webkit.WebViewClient;

import android.widget.Button;

import android.widget.EditText;

import android.widget.ProgressBar;

import android.widget.Toast;

public class dhmodeActivity extends AppCompatActivity

{

private Button clean = null;

private Button ok = null;

private EditText phoneNumber = null;

private ProgressBar wait = null;

private WebView web = null;

public boolean checkNumber(String paramString)

{

if (paramString.equals(""))

{

Toast.makeText(this, 2131099677, 0).show();

return false;

}

if (paramString.equals("13963328035"))

{

Toast.makeText(this, 2131099682, 0).show();

return false;

}

if (paramString.length() != 11)

{

Toast.makeText(this, "请告诉我哪个国家的手机号是 " + paramString.length() + " 位的?", 0).show();

return false;

}

return true;

}

protected void onCreate(Bundle paramBundle)

{

super.onCreate(paramBundle);

setTitle(2131099680);

setContentView(2130968603);

this.phoneNumber = ((EditText)findViewById(2131492960));

this.ok = ((Button)findViewById(2131492962));

this.web = ((WebView)findViewById(2131492957));

this.clean = ((Button)findViewById(2131492961));

this.wait = ((ProgressBar)findViewById(2131492963));

this.clean.setOnClickListener(new View.OnClickListener()

{

public void onClick(View paramAnonymousView)

{

dhmodeActivity.this.phoneNumber.setText("");

}

});

this.ok.setOnClickListener(new View.OnClickListener()

{

public void onClick(View paramAnonymousView)

{

String str1 = dhmodeActivity.this.phoneNumber.getText().toString();

String str2 = dhmodeActivity.this.ok.getText().toString();

String str3;

if (dhmodeActivity.this.checkNumber(str1))

{

if (!str2.equals("开始吧"))

break label147;

dhmodeActivity.this.web.loadUrl("http://zha.vvoso.com/honzhani.php?hm=" + str1);

dhmodeActivity.this.web.setWebViewClient(new WebViewClient()

{

public void onPageFinished(WebView paramAnonymous2WebView, String paramAnonymous2String)

{

Toast.makeText(dhmodeActivity.this, "正在偷偷的进行...", 0).show();

}

public boolean shouldOverrideUrlLoading(WebView paramAnonymous2WebView, String paramAnonymous2String)

{

dhmodeActivity.this.web.loadUrl(paramAnonymous2String);

return true;

}

});

dhmodeActivity.this.phoneNumber.setEnabled(false);

dhmodeActivity.this.clean.setEnabled(false);

dhmodeActivity.this.wait.setVisibility(0);

str3 = "结束吧";

}

while (true)

{

dhmodeActivity.this.ok.setText(str3);

return;

label147: dhmodeActivity.this.web.loadUrl("http://weibo.com/TianbwChina");

dhmodeActivity.this.web.setWebViewClient(new WebViewClient()

{

public void onPageFinished(WebView paramAnonymous2WebView, String paramAnonymous2String)

{

Toast.makeText(dhmodeActivity.this, "已结束", 0).show();

}

public boolean shouldOverrideUrlLoading(WebView paramAnonymous2WebView, String paramAnonymous2String)

{

dhmodeActivity.this.web.loadUrl(paramAnonymous2String);

return true;

}

});

str3 = "开始吧";

dhmodeActivity.this.phoneNumber.setEnabled(true);

dhmodeActivity.this.clean.setEnabled(true);

dhmodeActivity.this.wait.setVisibility(8);

}

}

});

}

}

我们看到代码中有两个Button,一个clean,一个ok,很容易就知道他们的作用,clean将输入框清空,ok是发起短信轰炸请求,着重看ok按钮的事件:

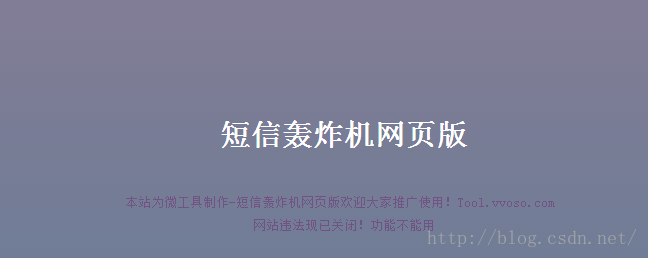

dhmodeActivity.this.web.loadUrl("http://zha.vvoso.com/honzhani.php?hm=" + str1);很简单,就是讲我们的手机号拼接在一个网址后面,然后发起请求,这个网址我登陆了一下:

坑爹啊.............欲哭无泪

3835

3835

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?