注意事项:1.最好在root权限下运行。因为nmap一些功能要调用内核!

2.-sT是TCP扫描,但是很容易被检测到,所以目标主机会记下来你的ip哟

3.-sS是SYN扫描,很隐蔽。

4.-sU 是UDP扫描。

这是基本命令

1.本机ip

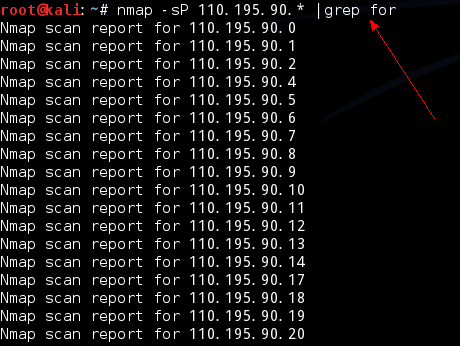

2.查看存活主机(192.168.2.*也行)

3.扫开放端口

4.扫描操作系统(不是0 是O)

5.扫描系统开放的服务的版本(功能很强大)

太变态了吧

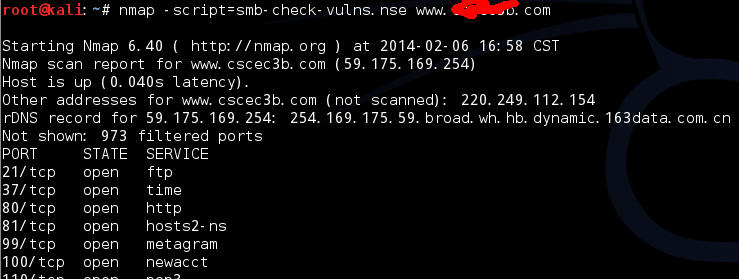

6.nmap目录下有许多脚本利用漏洞

进行测试

没有漏洞

这是有的

下面用msf进行渗透

2051

2051

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?