简介

JSON Web Token(JWT)是一个非常轻巧的规范,这个规范允许我们使用JWT在用户和服务器之间传递安全可靠的信息。它是基于RFC 7519标准定义的一种可以安全传输的小巧和自包含的JSON对象。由于数据是使用数字签名的,所以是可信任的和安全的。JWT可以使用HMAC算法对secret进行加密或者使用RSA的公钥私钥对其进行签名。

JWT的组成

一个JWT实际上就是一个字符串,它由三部分组成,头部(Header)、载荷(Payload)与签名(Signature)。

拼接形式为: Header.Payload.Signature

头部(Header)

JWT的头部用户描述关于该JWT的最基本信息,例如其类型以及签名所使用的算法等。这个可以被表示成一个JSON对象,比如下面类型就是JWT,使用的算法是HS256。

{

"typ": "JWT",

"alg": "HS256"

}

上面的内容用Base64进行编码,编码后的字符串如下:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9载荷(Payload)

Payload里面是Token的具体内容,也就是Token的数据声明(Claim),这些内容里面有一些是标准字段,也可以添加其他需要添加的内容,如userId,email等。

{

"iss": "why",

"iat": 1416797419,

"exp": 1448333419,

"aud": "www.example.com",

"sub": "taobao.com",

}- iss: 该JWT的签发者,是否使用是可选的;

- sub: 该JWT所面向的用户,是否使用是可选的;

- aud: 接收该JWT的一方,是否使用是可选的;

- exp(expires): 什么时候过期,这里是一个Unix时间戳,是否使用是可选的;

- iat(issued at): 在什么时候签发的(UNIX时间),是否使用是可选的;

- nbf (Not Before):如果当前时间在nbf里的时间之前,则Token不被接受;一般都会留一些余地,比如几分钟;,是否使用是可选的;

ewogICJpc3MiOiAid2h5IiwgCiAgImlhdCI6IDE0MTY3OTc0MTksIAogICJleHAiOiAxNDQ4MzMzNDE5LCAKICAiYXVkIjogInd

3dy5leGFtcGxlLmNvbSIsIAogICJzdWIiOiAidGFvYmFvLmNvbSIsIAp9签名(Signature)

签名就是对头部及载荷内容进行签名,如果有人截取了Token信息并对Token信息进行修改,再进行编码的话,那么新的头部和载荷的签名和之前的签名就将是不一样的。而且,如果不知道服务器加密时用的密钥的话,得出来的签名也一定是不一样的。

签名的过程是这样的:采用header中声明的算法,接受三个参数:base64编码的header、base64编码的payload和秘钥(secret)进行运算。签名这一部分如果你愿意的话,可以采用RSASHA256的方式进行公钥、私钥对的方式进行。在下面的代码中,我们将介绍使用的签名方式。

将上面的两个编码后的字符串都用句号连接在一起(头部在前),就形成了:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.ewogICJpc3MiOiAid2h5IiwgCiAgImlhdCI6IDE0MTY3OTc0MTksIAogICJleHAiOiAxNDQ4MzMzNDE5LCAKICAiYXVkIjogInd

3dy5leGFtcGxlLmNvbSIsIAogICJzdWIiOiAidGFvYmFvLmNvbSIsIAp96OcLdX38eKWn1gCyJ6RNwsAvIvXxYq1CGBkFWgiTsyceyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.ewogICJpc3MiOiAid2h5IiwgCiAgImlhdCI6IDE0MTY3OTc0MTksIAogICJleHAiOiAxNDQ4MzMzNDE5LCAKICAiYXVkIjogInd

3dy5leGFtcGxlLmNvbSIsIAogICJzdWIiOiAidGFvYmFvLmNvbSIsIAp9.6OcLdX38eKWn1gCyJ6RNwsAvIvXxYq1CGBkFWgiTsycJWT的工作流程

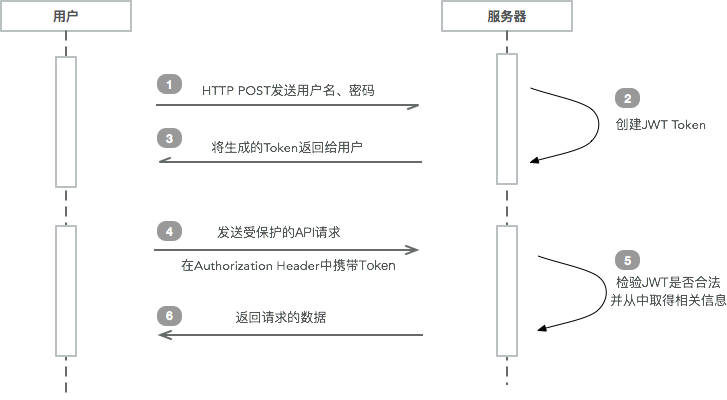

如上图所示:

1. 用户导航到登录页,输入用户名和密码,进行登录

2. 服务器对登录用户进行认证,如果认证通过,根据用户的信息和JWT的生成规则生成JWT Token

3. 服务器将该Token字符串返回

4. 客户端得到Token信息,将Token存储在localStorage、sessionStorage或cookie等存储形式中。

5. 当用户请求服务器API时,在请求的Header中加入 Authorization:Token。

6. 服务端对此Token进行校验,如果合法就解析其中内容,根据其拥有的权限和自己的业务逻辑给出响应结果,如果不通过,返回HTTP 401。

7. 用户进入系统,获得请求资源

JWT的JAVA实现

1.JWT的组成已经在上面详细的介绍过了,所以如果自己写生成方法的话也是可以的,就是先将Header信息和Payload信息分别进行Base64编码,用英文句号隔开,然后用HMACSHA256算法进行签名,再把签名组合起来的过程。

2. 这里我们重点说下使用JJWT的开源库;JJWT实现了JWT、JWS、JWE和JWA RFC规范,下面将简单举例说明如何使用:

生成Token码

package why.test;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.JwtBuilder;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import javax.crypto.spec.SecretKeySpec;

import javax.xml.bind.DatatypeConverter;

import java.security.Key;

import java.util.Date;

/**

* @Author: 王洪玉

* @Decsription: 生成Token的工具类

* @Create: 2017/11/12 20:06

* @Modified By:

*/

public class TokenUtil {

private static final String APP_KEY = "why_key"; //进行数字签名的私钥,一定要保管好,不能和我一样写到博客中。。。。。

private TokenUtil(){

}

/**

* 一个JWT实际上就是一个字符串,它由三部分组成,头部(Header)、载荷(Payload)与签名(Signature)

* @param id 当前用户ID

* @param issuer 该JWT的签发者,是否使用是可选的

* @param subject 该JWT所面向的用户,是否使用是可选的

* @param ttlMillis 什么时候过期,这里是一个Unix时间戳,是否使用是可选的

* @param audience 接收该JWT的一方,是否使用是可选的

* @return

*/

public static String createJWT(String id,String issuer,String subject,long ttlMillis, String audience){

SignatureAlgorithm signatureAlgorithm = SignatureAlgorithm.HS256;

long nowMillis = System.currentTimeMillis();

Date now = new Date(nowMillis);

byte[] apiKeySecretBytes = DatatypeConverter.parseBase64Binary(APP_KEY);

Key signingKey = new SecretKeySpec(apiKeySecretBytes, signatureAlgorithm.getJcaName());

JwtBuilder jwtBuilder = Jwts.builder()

.setId(id)

.setSubject(subject)

.setIssuedAt(now)

.setIssuer(issuer)

.setAudience(audience)

.signWith(signatureAlgorithm,signingKey);

//设置Token的过期时间

if(ttlMillis >=0){

long expMillis = nowMillis + ttlMillis;

Date exp = new Date(expMillis);

jwtBuilder.setExpiration(exp);

}

return jwtBuilder.compact();

}

//私钥解密token信息

public static Claims getClaims(String jwt) {

return Jwts.parser()

.setSigningKey(DatatypeConverter.parseBase64Binary(APP_KEY))

.parseClaimsJws(jwt).getBody();

}

}

@Test

public void testCreateToken(){

String userId = "WKSH121321KKsdfk";

String issuer = "http://whytfjybj.com";

String subject = "师范学院";

long ttlMillis = 1000 * 60;

String audience = "schoolNo";

String token = TokenUtil.createJWT(userId,issuer,subject,ttlMillis,audience);

//打印出token信息

System.out.println(token);

// 解密token信息

Claims claims = TokenUtil.getClaims(token);

System.out.println("---------------------------解密的token信息----------------------------------");

System.out.println("ID: " + claims.getId());

System.out.println("Subject: " + claims.getSubject());

System.out.println("Issuer: " + claims.getIssuer());

System.out.println("Expiration: " + claims.getExpiration());

}总结: JWT本身的实现非常简单,虽然很高效的完成了用户认证,但网站的安全性问题是一个非常重要且关键的问题,通过上面的JWT生成过程我们可以很清楚的知道,JWT本身没有做加密处理,都是通过Base64进行编码后方便通过HTTP传输而已,Header和Payload信息都是可以通过Base64解码进行查看的。简单的安全措施是:

1. 为保证用户密、密码验证过程的安全性,敏感信息需要在网络中传输,Token信息也会在Request请求信息中看到,因此,这个过程建议将网站进行SSL加密传输,采用HTTPS协议,以确保通道的安全性。

2.在Payload中尽量少带敏感性信息,只带ID等无关网站安全的信息。

总之,网站安全又是另一个非常重要的话题了,涉及到的方方面面都很广,要防范的攻击也很多,我们就不做讨论了。

386

386

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?