1.超级纪念品商店(http://www.shiyanbar.com/ctf/1806)

出这题的人就是mdzz,肯定在黑中科大。。

建议大家不要写了,就是浪费时间,没意义

2.Windows(http://www.shiyanbar.com/ctf/1784)

这题比较难,先说个大体的思路好了,什么时候有空了再写个完整的WP

根据提示:不再闪烁的窗户,不再模糊的声音

窗户指视频,不再闪烁意指将视频分割为帧

声音指音频,不再模糊是指,在你直接听的时候声音是没有意义的,需要反过来听

当然首先保存的文件是MP4,然后用格式工厂转换为wav

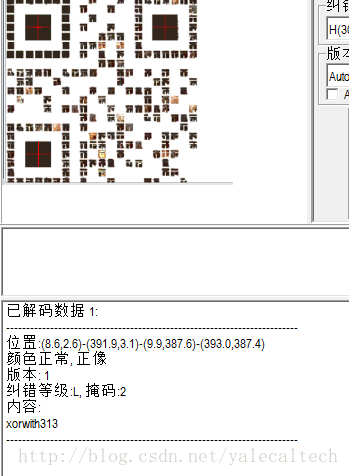

图像处理的时候需要拼成二维码,扫描结果如图

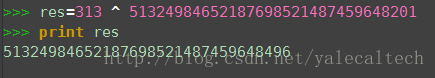

xorwith313

和313异或

谁和313异或呢?当然是音频解出来的东西了

音频反向后听到的是英语听力,哈哈,播报的数字记录下来是

51324984652187698521487459648201

再跑python异或就行了

3.Only one file(http://www.shiyanbar.com/ctf/1783)

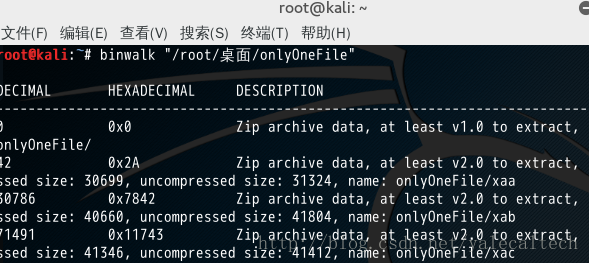

Linux很好用,那我就用kali好了

binwalk看看

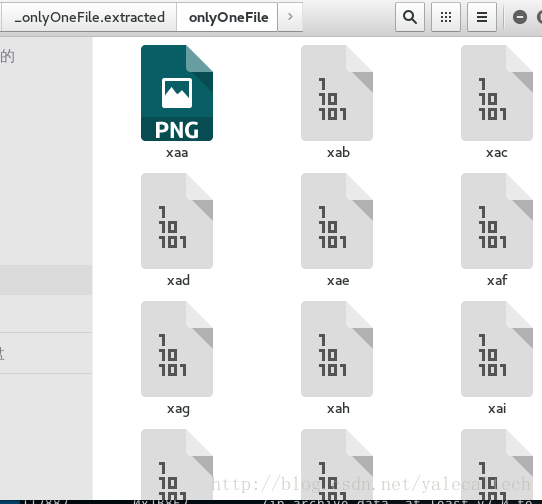

都是zip,把他提取出来

放在同一个文件夹

题目的提示是only one

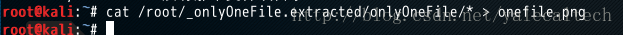

于是考虑把xaa,xab,xac…都放到一起

生成的图片是雅典学院,拉到winhex看看

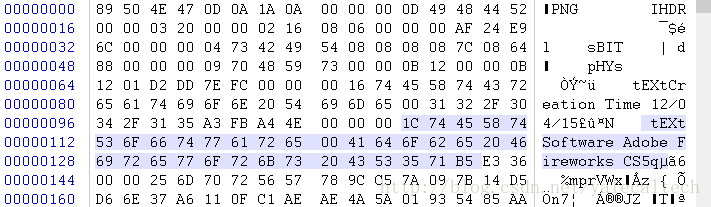

提示我们是adobe firework的,我们需要用firework打开

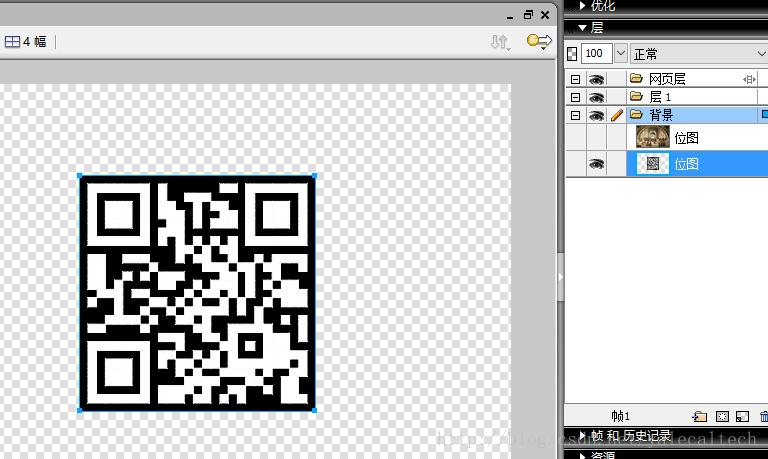

打开看到一个“二维码”,不过和平时的不一样,也扫不出来

反色处理,即可

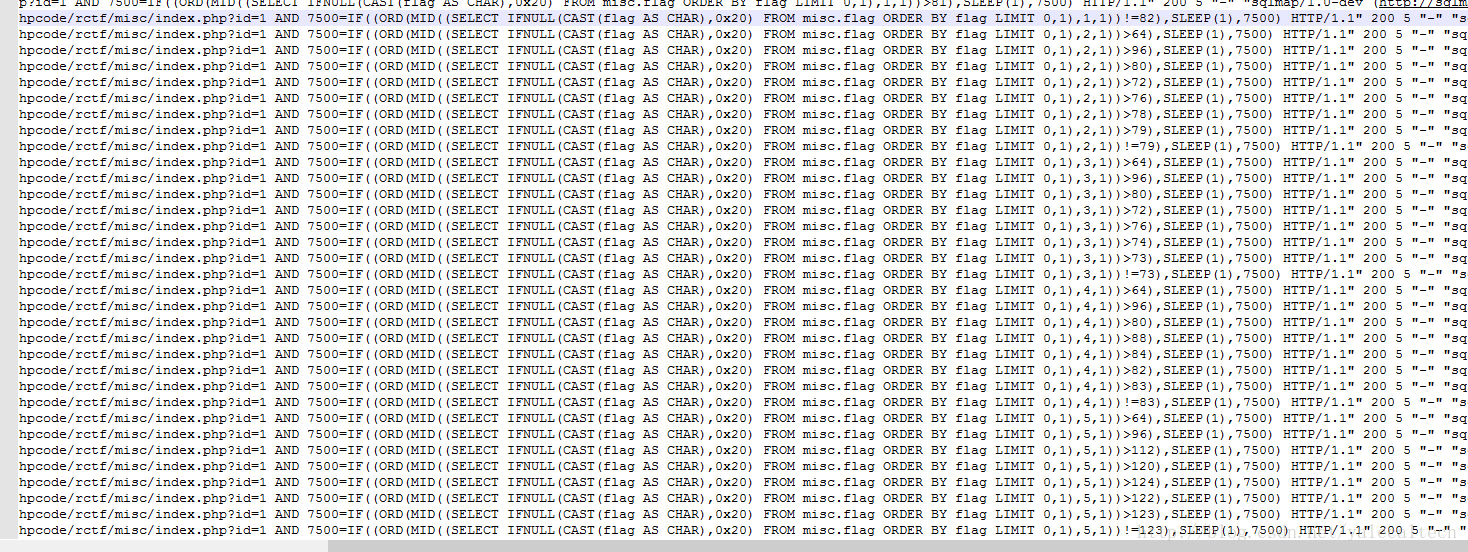

4.2015RCTF(misc50)(http://www.shiyanbar.com/ctf/1771)

下载来的文件又是没有类型的,binwalk发现是压缩文件,解压得到log

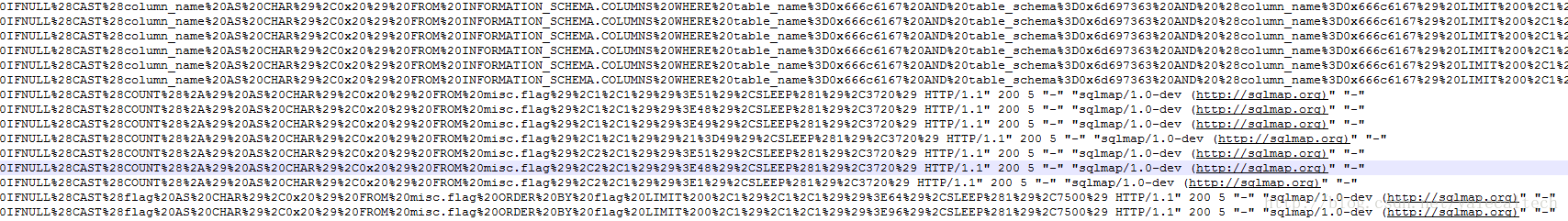

notepad++打开,发现是sqlmap跑起来的时候的语句

sqlmap最重要的就是爆破内容,通过部分标志性语句urldecode后找到开始爆破的部分

易知,sqlmap是从阴影部分开始爆破的

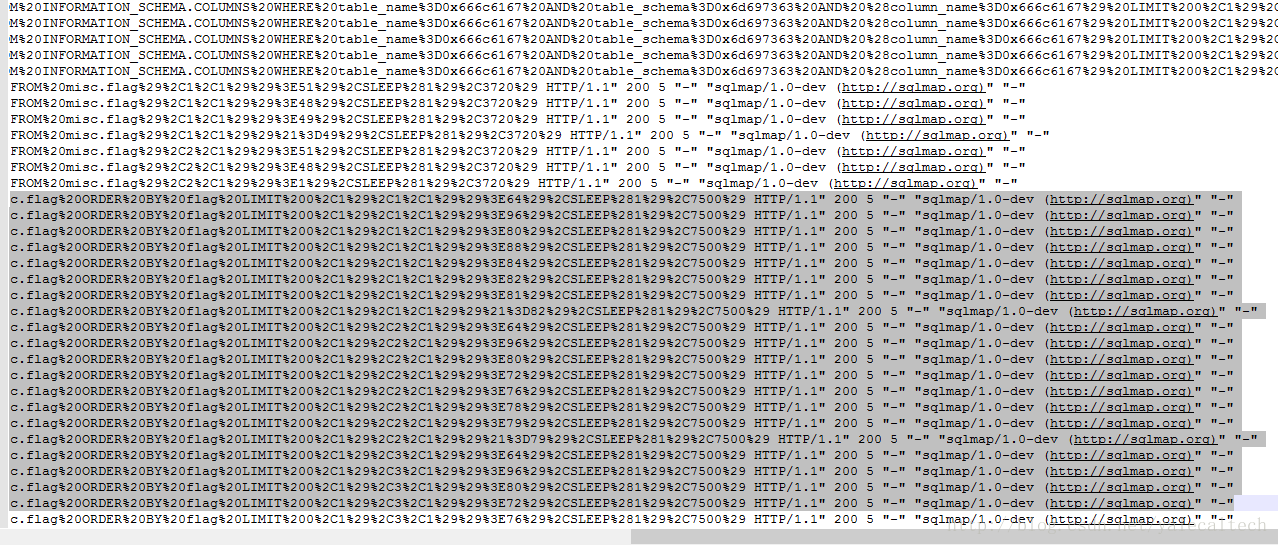

将这段信息urldecode后得到

尤其要注意其中出现 != 的地方,这是通过二分法爆flag表的flag字段内容,代表着每一位爆出来的字符的ascii码

将 != 后面的数字拿出来ascii解码即可

6628

6628

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?