2019年3月12日更新

这是17年写的文章,太旧了。目前最新版本Wireshark可能就直接支持分析MQTT协议了,请另找资料。

概述

由于wireshark抓MQTT协议的包只能显示到TCP层次,要分析MQTT协议,就要添加wireshark插件——Wireshark Generic Dissector。

下载和配置

首先第一步下载generic.dll(Windows)或generic.so(Linux),并放到Wireshark的插件目录(Global Plugins folder或者Personal Plugins folder,可以通过菜单栏Help -> About Wireshark -> Folders查看)。

注意对应好

Global Plugins folder一般是在Wireshark主目录下的plugins\1.12.4(…\Wireshark\plugins\1.12.4)。

然后添加MQTT规则文件,有两个:.wsgd和.fdesc。

generic.dll下载地址:http://wsgd.free.fr/download.html

MQTT规则文件可以在这里下载:http://false.ekta.is/2011/06/mqtt-dissector-decoder-for-wireshark/#

添加环境变量

最后添加系统环境变量:WIRESHARK_GENERIC_DISSECTOR_DIR,指定为上面两个规则文件的目录。

或者把上面两个文件放到下面其中一个目录下:

- wireshark profiles directory (e.g. C:\Users<user>\AppData\Roaming\Wireshark\profiles)

- wireshark data directory (e.g. C:\Users<user>\Documents)

- wireshark plugin directory (e.g. C:\Program Files\Wireshark1.0.3\plugins\1.0.3)

- wireshark main directory (e.g. C:\Program Files\Wireshark1.0.3)

运行

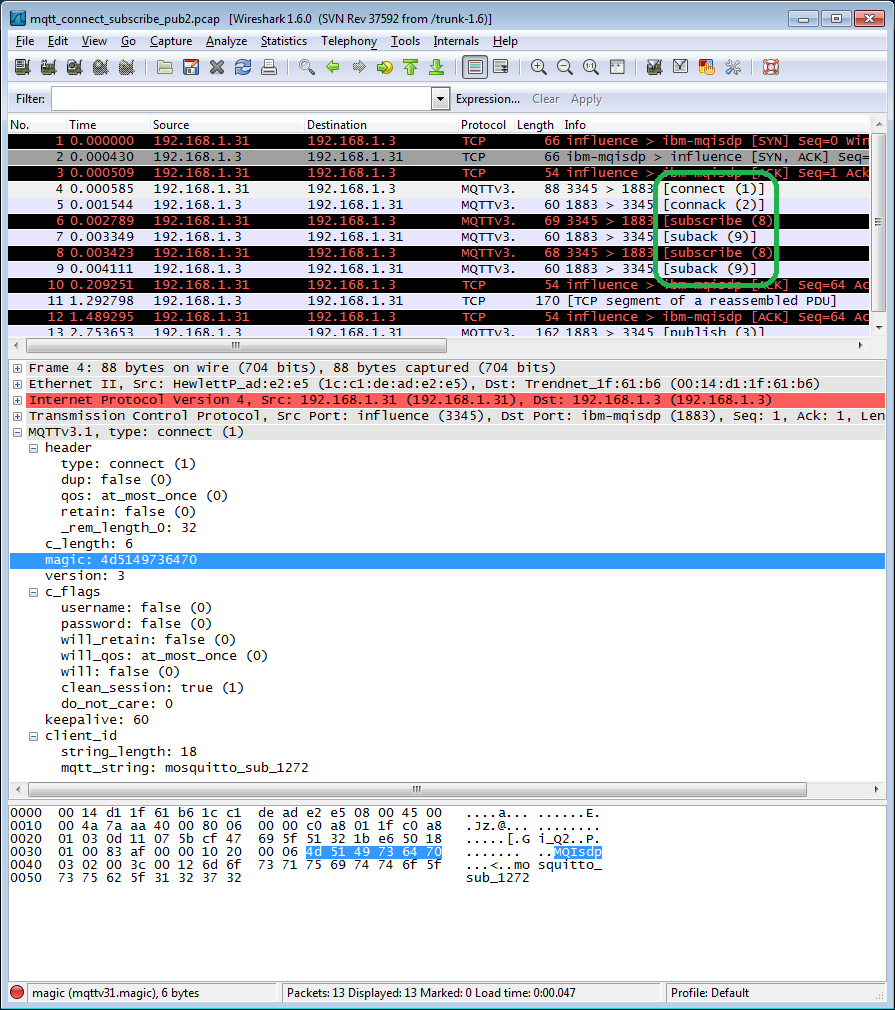

运行Wireshark,在过滤器输入mqttv31或对应的ip地址,就可以看到Protocol有显示MQTTv3.1协议了。

最终效果图

注意事项

如果是使用Apache-Apollo作为MQTT服务器,由于使用的端口不同,所以还需要修改过滤文件的端口(原本是1883)。使用编辑器打开mqtt3.1.wsgd文件。把PARENT_SUBFIELD_VALUES修改成61613,保存。

# mqtt3.1.wsgd 大约第10行

# Specify when the dissector is used.

PARENT_SUBFIELD tcp.port

PARENT_SUBFIELD_VALUES 61613

打包下载

上面所需的generic.dll(for wireshark 1.12.X win32 and win64)以及mqttv3.1规则文件我自己打了一个包放到了百度网盘,方便需要的人下载。

链接: https://pan.baidu.com/s/1pKTaMZh

密码: 7w7n

3297

3297

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?