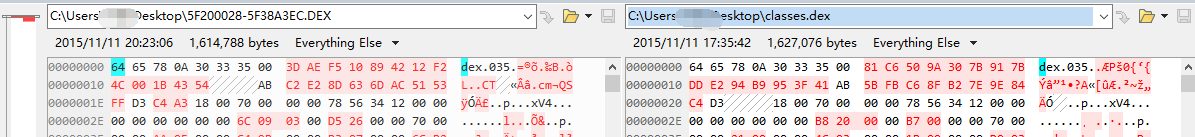

先来一张图对比下:加固前和脱壳后dex文件比对:

对比结果发现:将原有的dex文件头抹除,保留其它区段。将一个新的将“壳”的dex文件放到抹除文件头部分,在修复dex文件校检相关参数。(没仔细研究这个壳给出的步骤直接从Ida中拿到修复后的文件。)

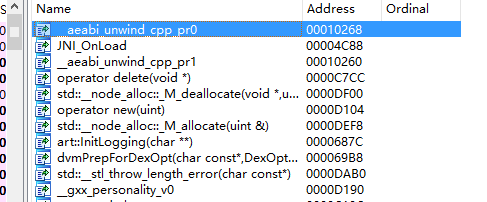

首先查看:lib/armeabi/或x86文件夹下多了一个so文件libshella-0.0.0.so或libshellx-0.0.0.so:拖入Ida进行分析。发现so文件竟然没被处理过。。。

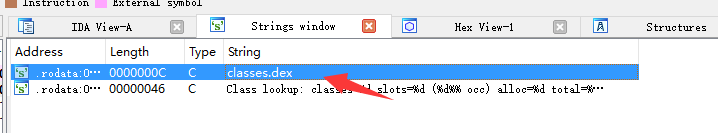

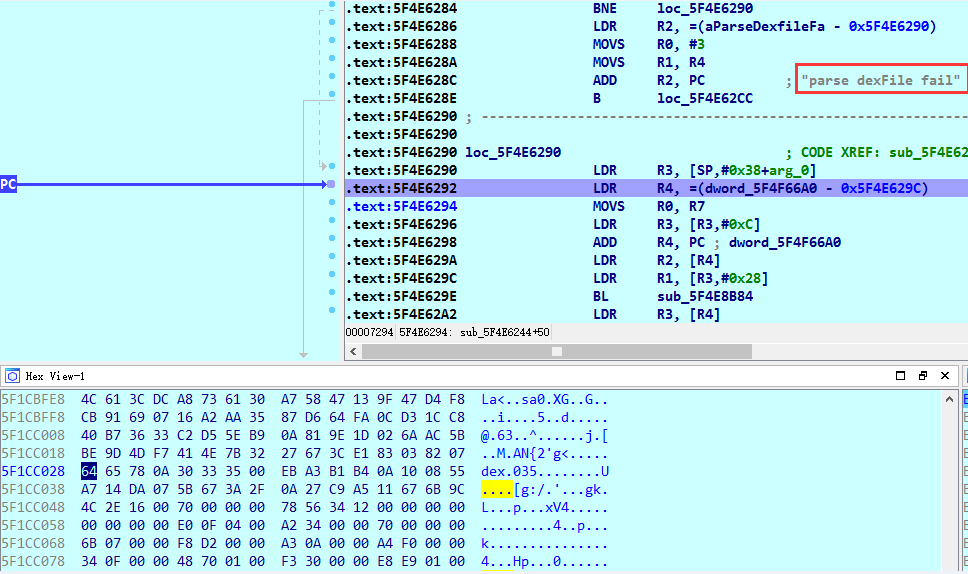

具体分析思路略去,shift+F12查看字符,ctrl+f搜索字符串“classes.dex”(可下断点的地方有很多,这里选择classes.dex的地方)。

- 附加到进程上去:首先debug模式打开进程:adb shell am start -D -n 包名/入口

然后执行以下命令:

adb shell su -c /data/local/tmp/android_server

adb forward tcp:23946 tcp:23946

转发

adb forward tcp:8899 jdwp:5205

第五:在执行此命令之前Ida要已经附加进程上去:

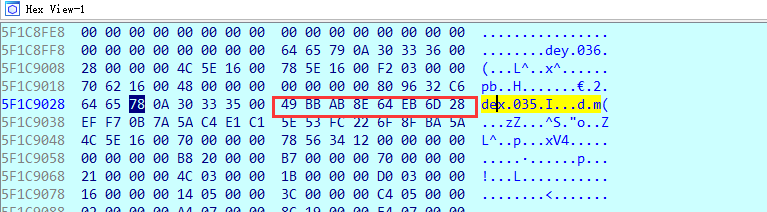

jdb -connect com.sun.jdi.SocketAttach:hostname=127.0.0.1,port=8899 中间可能会有几次异常直接pass掉就行:我们来到了断点出 查看R0寄存器:

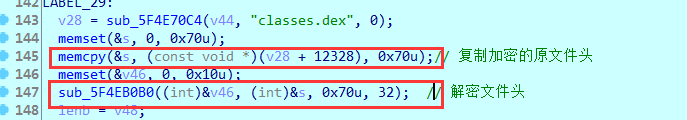

此时F5 可以看到如下:图中sub_5F4EB0B0((int)&v46, (int)&s, 0x70u, 32);函数即为解密函数:有兴趣的可以跟进去看看。这里跳过此步骤。

- 解密步骤完成可以即可dump(下面演示一个地方:)

998

998

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?