不安全的直接对象引用

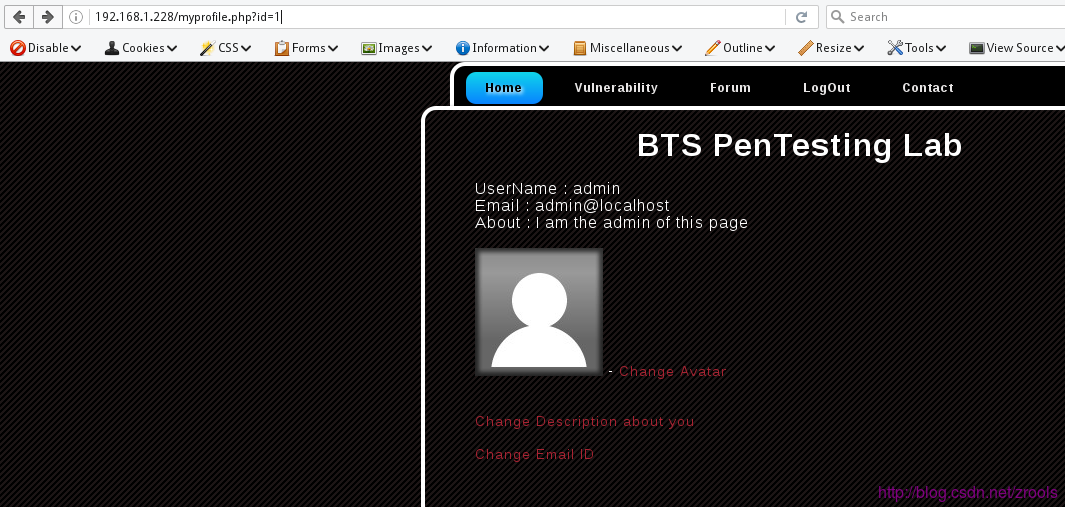

Viewing Details

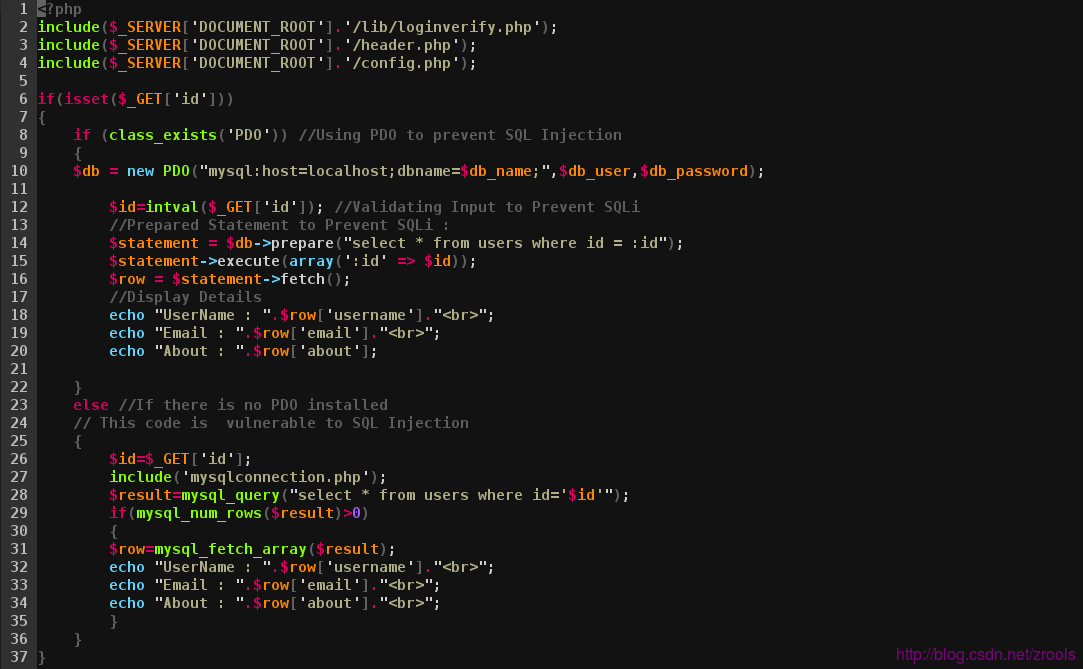

- 源文件:/btslab/myprofile.php

关键代码

地址

http://192.168.1.228/myprofile.php?id=1 (需要先登录)

像id=1这种容易猜测,如果没有判断权限,就容易出现信息泄露的问题,查询代码从头到尾都没有进行权限判断,只要任意登录用户都可以查询

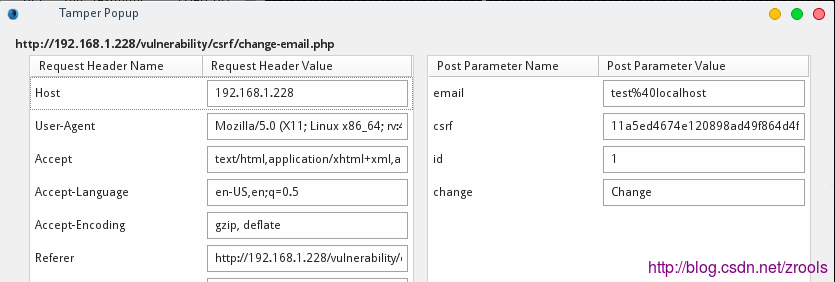

Modifying email ID

- 源文件:/btslab/vulnerability/csrf/change-email.php

地址

http://192.168.1.228/vulnerability/csrf/change-email.php (需要先登录)

这一题不是问CSRF,看源码,有token,但没有进行权限判断

在提交的时候,利用burpsuite或firfox插件tamper data拦截数据修改userid达到修改别人邮箱的目的

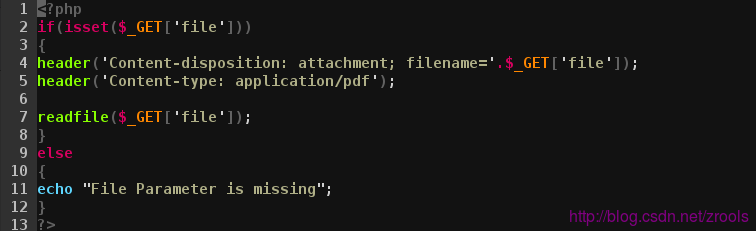

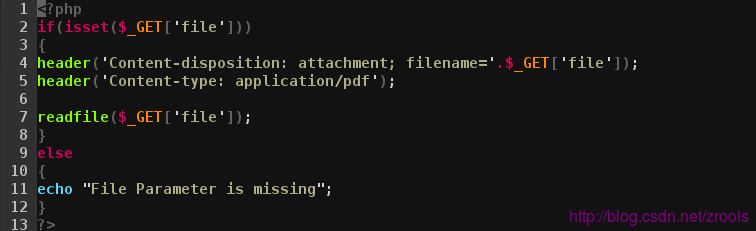

Download Document

- 源文件:/btslab/vulnerability/dor/download.php

# 第4行

header('Content-disposition: attachment; filename='.$_GET['file']);读取任意文件

/vulnerability/dor/download.php?file=/etc/passwd

5845

5845

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?