信息收集

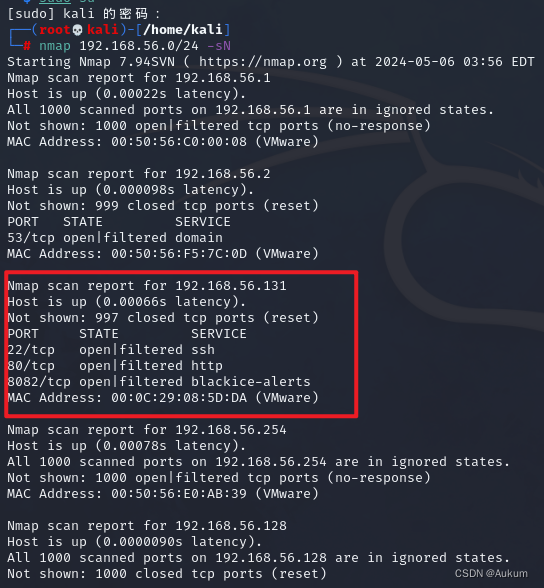

1、主机扫描

# 扫192.168.56.0/24段所有开放主机

namp 192.168.56.0/24 -sN

确认靶机ip:192.168.56.131。继续信息收集。

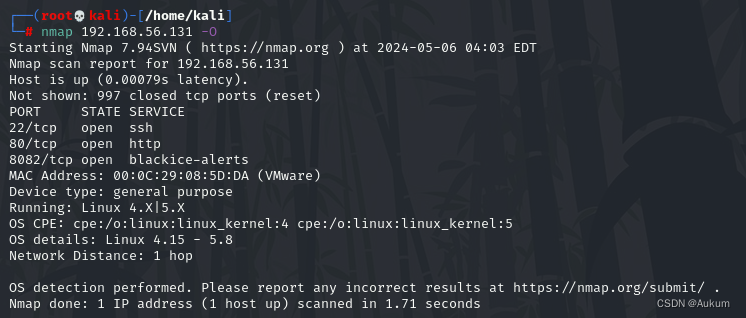

#扫描操作系统

namp 192.168.56.131 -O

#扫描端口对应服务和版本号

namp 192.168.56.131 -sV

既然开放了80端口就访问一下。访问发现80端口和8082端口中间件虽然不同但是两个web首页是一样的,竹子。

2、目录扫描

dirsearch -u http://192.168.56.131-

/cms/site/---->网站页面

-

/adminer.php ---->一个数据库登录页面

-

/info.php---->一个敏感信息泄露,该页面返回phpinfo信息。

-

/system---->登录框

IT技术渗透测试实践:信息收集与权限提升,

IT技术渗透测试实践:信息收集与权限提升,

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7218

7218

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?