预备知识

盲注,从字面意思理解就是看不见的注入,其实这还是属于注入的一种,只是表现形式不同。盲注是不能通过直接显示的途径来获取数据库数据的方法。在盲注中,攻击者根据其返回页面的不同来判断信息(可能是页面内容的不同,也可以是响应时间不同)。也就是说执行插入的语句后,不管是否执行,是否成功,都不会回显详细的错误信息,不像普通注入一样那么容易判断。但是,注入攻击还是发生了,只是错误信息被屏蔽掉了,请记住这个就好。一般情况下,盲注可分为三类:

Booleanbase 普通盲注

Timebase 基于时间的盲注

Errorbase 基于报错的盲注

实验目的

通过该实验和上一个注入实验的对比,理解盲注的利用和危害。

实验环境

服务器:win2003+DVWA,IP地址:10.1.1.174。

测试者:win7,IP地址随机。

实验步骤一

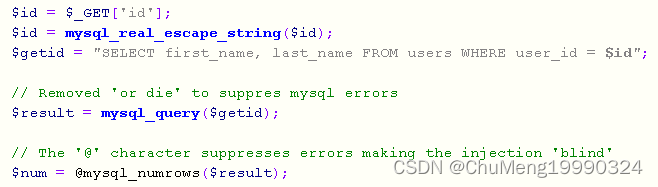

LOW实验的关键代码:

可以和上一个注入的代码对比会发现多了一条语句,盲注之所以比普通注入困难,就是因为这句代码把返回的错误信息屏蔽掉了,攻击者就无法判断,因此增加了注入的难度,但这不是根本解决的方法,因为它并没有阻止注入的发生,只是把注入的结果屏蔽而已。

再看下medium实验的关键代码:

没有太多改变,如上方法分析即可。因环境所限,这个实验并不是真正的盲注,这个要比实战中的盲注简单的多,利用方法只要参考注入实验

本文介绍了SQL盲注的概念,它是隐蔽的注入攻击方式,不显示错误信息。通过一个实验,展示了从识别注入到获取数据库信息的步骤,包括如何判断字段数、查询数据库名、用户信息等,使用了MySQL的系统函数和信息表。

本文介绍了SQL盲注的概念,它是隐蔽的注入攻击方式,不显示错误信息。通过一个实验,展示了从识别注入到获取数据库信息的步骤,包括如何判断字段数、查询数据库名、用户信息等,使用了MySQL的系统函数和信息表。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

609

609

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?