Ldap admin连接ad域报错处理

1、事件描述

因虚拟化环境中需要连接AD获取相关用户信息,但是频繁登录虚拟机,比较麻烦,遂找到Ldap admin连接工具,但是在连接ad时报错:

1)测试ldap所在主机可以ping通AD的IP地址

2)telnet测试AD的389端口,验证端口已开放

3)本地客户端主机防火墙确认已经关闭

附LDAP admin下载地址:LDAP Admin download | SourceForge.net

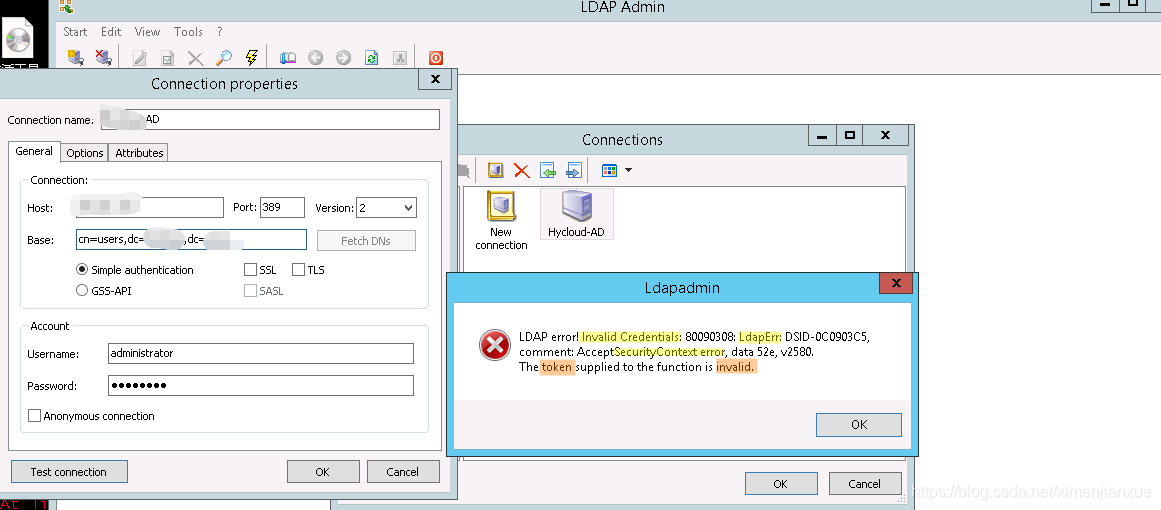

下图为LDAP admin连接ad时的报错"LDAP error! Invalid Credetials:80090308: LdapErr: DSID-0C0903C5, comment: AcceptSecurityContext error, data 52e……“,:截图如下:

分析:从上图看是因为口令失败所致,但是我的用户和账号密码确认是正确的,另外,报错信息中有安全上下文的错误,后参阅资料,ldap是采用GSS-API的认证方式,GSS-API is Generic Security Service API ,它提供一个访问各种安全服务的统一接口,其中在最常用的安全服务之一就是Kerberos v5,该安全服务自windows2000就作为一个安全子系统存在。而The GSS-API SASL安全认证机制定义了如何通过该API作为SASL认证和建立安全层,具体详见一下地址:

参考地址:GSS-API/Kerberos v5 Authentication

2、故障处理

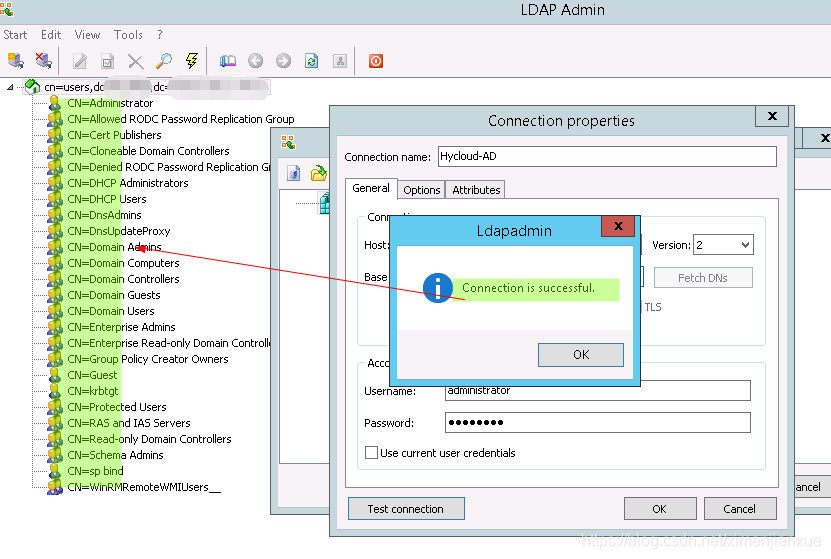

修改Ldap admin的连接方式为GSS-API和SASL,测试连接成功:

3、结论

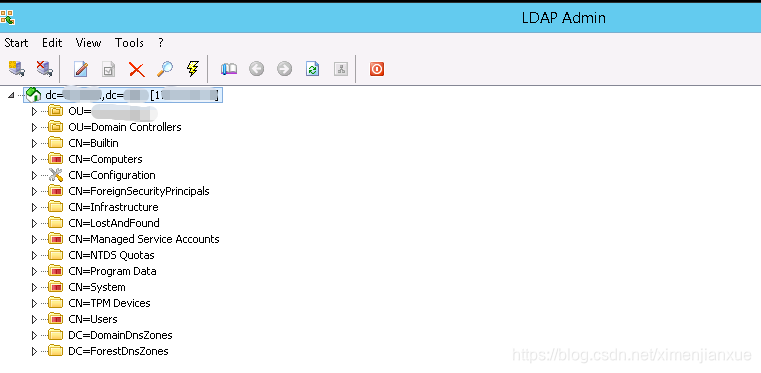

可见,ldap使用GSS-API方式访问AD,获取AD的相关信息,并用SASL方式进行安全认证。故选择此方式后,可正常连接,最后附一张连接成功后,AD中所有项目的图示:

4、扩展

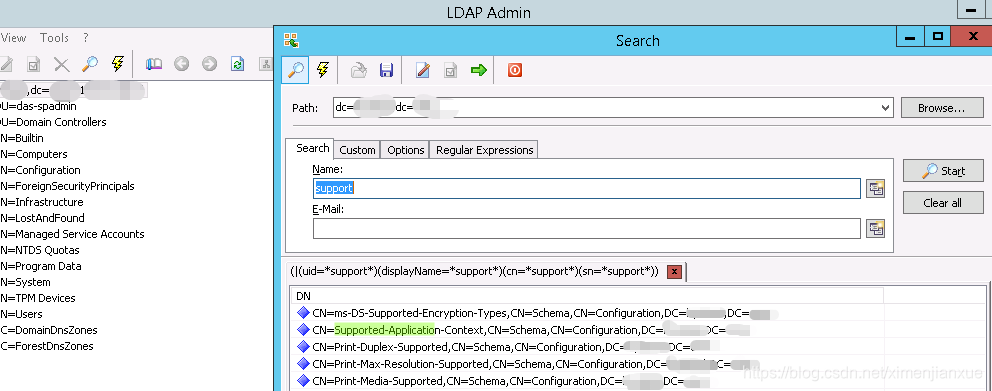

1)查找某个用户的DN:

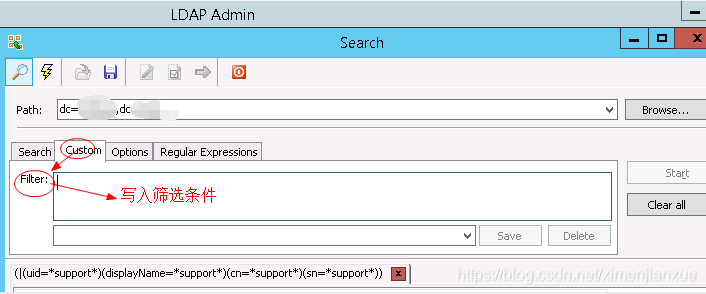

2)更高级的,可通过下面的Custom—>filter过滤器,写入对应的筛选条件找到需查找的信息:

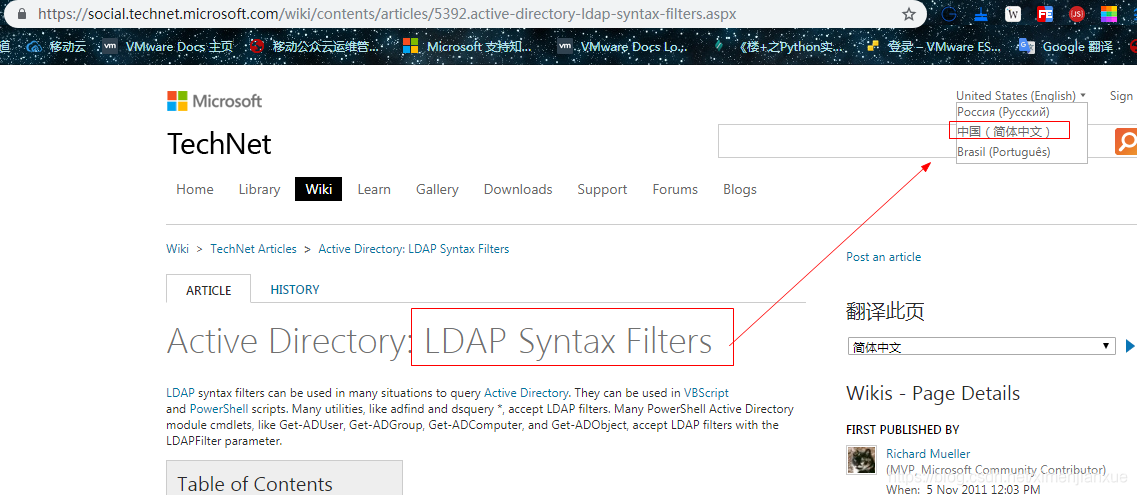

具体语法及格式可参考以下链接:

Active Directory: LDAP Syntax Filters - TechNet Articles - United States (English) - TechNet Wiki

3)OpenLDAP服务器windows下搭建,参考:

LDAP阶段性小结_caidimin的博客-CSDN博客

OpenLDAP管理工具之LDAP Admin - 云+社区 - 腾讯云

305

305

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?