前言

单点登录简称为 SSO,是目前比较流行的企业业务整合的解决方案之一。SSO的定义是在多个应用系统中,用户只需要登录一次就可以访问所有相互信任的应用系统。

我们目前的系统存在诸多子系统,而这些子系统是分别部署在不同的服务器中,那么使用传统方式的session是无法解决的,我们需要使用相关的单点登录技术来解决。

SSO单点登录访问流程主要有以下步骤:

- 访问服务:SSO客户端发送请求访问应用系统提供的服务资源。

- 定向认证:SSO客户端会重定向用户请求到SSO服务器。

- 用户认证:用户身份认证。

- 发放票据:SSO服务器会产生一个随机的Service Ticket。

- 验证票据:SSO服务器验证票据Service Ticket的合法性,验证通过后,允许客户端访问服务。

- 传输用户信息:SSO服务器验证票据通过后,传输用户认证结果信息给客户端。

注 : 本文与之前提到的 SpringSecurity 有关联,可以点击以下查阅

准备工作

- cas-server-4.0.0-release.zip

- c3p0-0.9.1.2.jar

- cas-server-support-jdbc-4.0.0.jar

- mysql-connector-java-5.1.32.jar

CAS服务器端配置

在cas-server-4.0.0-release\cas-server-4.0.0\modules目录下,找到war包cas-server_webapp-4.0.0.war

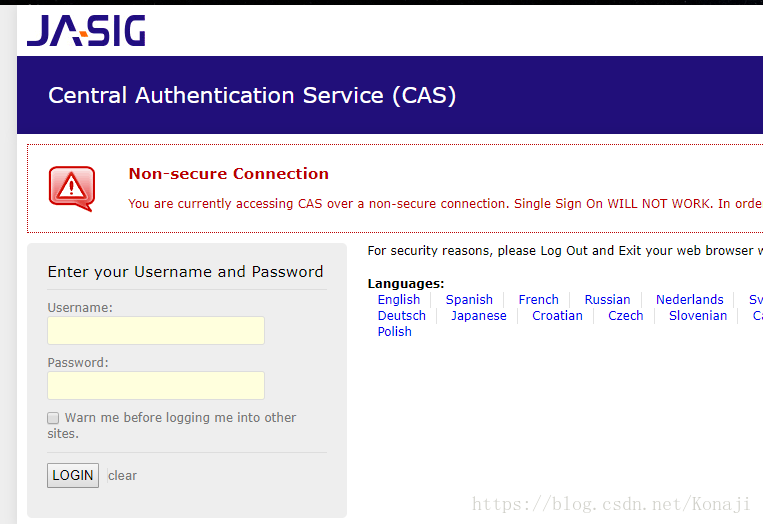

将cas-server_webapp-4.0.0.war放入tomcat目录下的webapps下并改名为改名为cas.war。启动tomcat自动解压war包。浏览器输入 http://localhost:9100/cas/login (我的Tomcat端口用的9100),可看到登录页面

默认账号密码是casuser/Mellon,这里可以进行登录测试一下

1、修改cas端口

修改/cas/WEB-INF/cas.properties

server.name=http://localhost:91002、去除HTTPS认证

CAS默认使用的是HTTPS协议,如果使用HTTPS协议需要SSL安全证书(需向特定的机构申请和购买) 。如果对安全要求不高或是在开发测试阶段,可使用HTTP协议。我们这里讲解通过修改配置,让CAS使用HTTP协议。

(1)修改cas的WEB-INF/deployerConfigContext.xml

<bean

class="org.jasig.cas.authentication.handler.

support.HttpBasedServiceCredentialsAuthenticationHandler"

p:httpClient-ref="httpClient"/>这里需要增加参数p:requireSecure=”false”,requireSecure属性意思为是否需要安全验证,即HTTPS,false为不采用

(2)修改cas的/WEB-INF/spring-configuration下的

ticketGrantingTicketCookieGenerator.xml

<bean id="ticketGrantingTicketCookieGenerator"

class="org.jasig.cas.web.support.CookieRetrievingCookieGenerator"

p:cookieSecure="true"

p:cookieMaxAge="-1"

p:cookieName="CASTGC"

p:cookiePath="/cas" />参数p:cookieSecure=”true”,同理为HTTPS验证相关,TRUE为采用HTTPS验证,FALSE为不采用https验证。

参数p:cookieMaxAge=”-1”,是COOKIE的最大生命周期,-1为无生命周期,即只在当前打开的窗口有效,关闭或重新打开其它窗口,仍会要求验证。可以根据需要修改为大于0的数字,比如3600等,意思是在3600秒内,打开任意窗口,都不需要验证。

我们这里将cookieSecure改为false , cookieMaxAge 改为3600

(3)修改cas的WEB-INF/spring-configuration/warnCookieGenerator.xml

<bean id="warnCookieGenerator"

class="org.jasig.cas.web.support.CookieRetrievingCookieGenerator"

p:cookieSecure="true"

p:cookieMaxAge="-1"

p:cookieName="CASPRIVACY"

p:cookiePath="/cas" />我们这里将cookieSecure改为false , cookieMaxAge 改为3600

3、登出

我们可以访问如下这个链接进行CAS登出

http://localhost:9100/cas/logout

但我们更希望退出登录后,能自动跳转到某个页面,那如何处理呢?

修改cas系统的配置文件cas\WEB-INF\cas-servlet.xml

<bean id="logoutAction" class="org.jasig.cas.web.flow.LogoutAction"

p:servicesManager-ref="servicesManager"

p:followServiceRedirects="${cas.logout.followServiceRedirects:true}"/>改为true后,可以在退出时跳转页面到目标页面,例如:登出并访问baidu

http://localhost:9100/cas/logout?service=http://www.baidu.com

4、数据源配置

现在让用户名密码从我们数据库表里做验证

(1)修改cas服务端中web-inf下deployerConfigContext.xml ,添加如下配置

<!--配置数据源-->

<bean id="dataSource" class="com.mchange.v2.c3p0.ComboPooledDataSource"

p:driverClass="com.mysql.jdbc.Driver"

p:jdbcUrl="jdbc:mysql://127.0.0.1:3306/sinodb?characterEncoding=utf8"

p:user="root"

p:password="root" />

<!--

由于前端注册时会将密码进行MD5加密在存入数据库,

所以验证密码时也需要进行MD5加密再同数据库密码匹配

-->

<bean id="passwordEncoder"

class="org.jasig.cas.authentication.handler.DefaultPasswordEncoder"

c:encodingAlgorithm="MD5"

p:characterEncoding="UTF-8" />

<!--进行用户名密码验证-->

<bean id="dbAuthHandler"

class="org.jasig.cas.adaptors.jdbc.QueryDatabaseAuthenticationHandler"

p:dataSource-ref="dataSource"

p:sql="select password from sys_user where username = ?"

p:passwordEncoder-ref="passwordEncoder"/> 然后在配置文件开始部分找到如下配置

<bean id="authenticationManager"

class="org.jasig.cas.authentication.PolicyBasedAuthenticationManager">

<constructor-arg>

<map>

<entry key-ref="proxyAuthenticationHandler"

value-ref="proxyPrincipalResolver" />

<entry key-ref="primaryAuthenticationHandler"

value-ref="primaryPrincipalResolver" />

</map>

</constructor-arg>

<property name="authenticationPolicy">

<bean class="org.jasig.cas.authentication.AnyAuthenticationPolicy" />

</property>

</bean>其中

<entry key-ref="primaryAuthenticationHandler" value-ref="primaryPrincipalResolver" />一句是使用固定的用户名和密码,我们在下面可以看到这两个bean ,如果我们使用数据库认证用户名和密码,需要将这句注释掉。

添加下面这一句配置。

<entry key-ref="dbAuthHandler" value-ref="primaryPrincipalResolver"/>然后在 webapps\cas\WEB-INF\lib 添加下面3个jar包

- c3p0-0.9.1.2.jar

- cas-server-support-jdbc-4.0.0.jar

- mysql-connector-java-5.1.32.jar

5、自定义CAS服务器端登陆页面

目前默认情况下,登录时访问的是 cas系统下WEB-INF\view\jsp\default\ui 里面的 casLoginView.jsp

现在我们要写一个自定义的登录页面,先把之前的casLoginView.jsp移除,

放入我们自定义的登录页面也叫casLoginView.jsp

(1)添加指令

<%@ page pageEncoding="UTF-8" %>

<%@ page contentType="text/html; charset=UTF-8" %>

<%@ taglib prefix="c" uri="http://java.sun.com/jsp/jstl/core" %>

<%@ taglib prefix="spring" uri="http://www.springframework.org/tags" %>

<%@ taglib prefix="form" uri="http://www.springframework.org/tags/form" %>

<%@ taglib prefix="fn" uri="http://java.sun.com/jsp/jstl/functions" %>(2)修改form标签

<form:form method="post" id="fm1" commandName="${commandName}"

htmlEscape="true" class="sui-form">

......

</form:form>(3)修改用户名框

<form:input id="username" tabindex="1"

accesskey="${userNameAccessKey}" path="username"

autocomplete="off" htmlEscape="true"

placeholder="用户名或手机号" class="span2 input-xfat" />(4)修改密码框

<form:password id="password" tabindex="2" path="password"

accesskey="${passwordAccessKey}" htmlEscape="true" autocomplete="off"

placeholder="请输入密码" class="span2 input-xfat"/>(5)修改登陆按钮

<input type="hidden" name="lt" value="${loginTicket}" />

<input type="hidden" name="execution" value="${flowExecutionKey}" />

<input type="hidden" name="_eventId" value="submit" />

<input class="sui-btn btn-block btn-xlarge btn-danger"

accesskey="l" value="登陆" type="submit" />(6)在表单内加入错误提示框

<form:errors path="*" id="msg" cssClass="errors" element="div" htmlEscape="false" />但是这个信息提示默认是英文的,这里我们就要修改CAS国际化信息了。

6、国际化配置

在 webapps\cas\WEB-INF 有 cas-servlet.xml , 设置国际化为zn_CN ,修改cas-servlet.xml

<bean id="localeResolver"

class="org.springframework.web.servlet.i18n.CookieLocaleResolver"

p:defaultLocale="zh_CN" />所有的国际化信息都放在了cas\WEB-INF\classes目录下的messages*.properties等文件中

上面在配置自定义登录页面时,我们需要配置登录错误信息提示,

在messages_zh_CN.properties下,添加如下信息(注:需要转码)

authenticationFailure.AccountNotFoundException=\u7528

authenticationFailure.FailedLoginException=\u5BC6第一个是用户名不存在时的错误提示

第二个是密码错误的提示

CAS客户端配置

1、引入依赖

<!--spring security-->

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-web</artifactId>

<version>4.1.0.RELEASE</version>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-config</artifactId>

<version>4.1.0.RELEASE</version>

</dependency>

<!-- spring-security-cas 集成 -->

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-cas</artifactId>

<version>4.1.0.RELEASE</version>

</dependency>

<!-- cas -->

<dependency>

<groupId>org.jasig.cas.client</groupId>

<artifactId>cas-client-core</artifactId>

<exclusions>

<exclusion>

<groupId>org.slf4j</groupId>

<artifactId>log4j-over-slf4j</artifactId>

</exclusion>

</exclusions>

</dependency>2、配置web.xml

主要添加SpringSecurity的拦截器,除此之外web.xml还配置了

Spring的ContextLoaderListener、DispatcherServlet,这里就不贴出来了

<!--配置SpringSecurity的拦截器-->

<filter>

<!--注: 名称必须是 springSecurityFilterChain -->

<filter-name>springSecurityFilterChain</filter-name>

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

</filter>

<filter-mapping>

<filter-name>springSecurityFilterChain</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping>3、配置 spring-security.xml

spring-security.xml :

主要负责security 与 CAS 集成,权限交给security,用户信息验证交给CAS

注 : 下面的配置中有几个class换行了,需要改成一行

<?xml version="1.0" encoding="UTF-8"?>

<beans:beans xmlns="http://www.springframework.org/schema/security"

xmlns:beans="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="

http://www.springframework.org/schema/security

http://www.springframework.org/schema/security/spring-security.xsd

http://www.springframework.org/schema/beans

http://www.springframework.org/schema/beans/spring-beans.xsd">

<!--匿名访问-->

<http pattern="/register.html" security="none"></http>

<http pattern="/user/add" security="none"></http>

<http pattern="/user/sendMsgCode" security="none"></http>

<http pattern="/css/**" security="none"></http>

<http pattern="/img/**" security="none"></http>

<http pattern="/js/**" security="none"></http>

<http pattern="/plugins/**" security="none"></http>

<!--页面拦截规则-->

<http use-expressions="true" entry-point-ref="casProcessingFilterEntryPoint">

<intercept-url pattern="/**" access="hasRole('ROLE_USER')"/>

<csrf disabled="true"/>

<!--

custom-filter为过滤器,

position 表示将过滤器放在指定的位置上

before表示放在指定位置之前,

after表示放在指定的位置之后

-->

<!--配置CAS过滤器(必选的配置)-->

<custom-filter ref="casAuthenticationFilter" position="CAS_FILTER"/>

<!--配置登出过滤器(可选的配置)start-->

<custom-filter ref="requestSingleLogoutFilter" before="LOGOUT_FILTER"/>

<custom-filter ref="singleLogoutFilter" before="CAS_FILTER"/>

<!--配置登出过滤器(可选的配置)end-->

</http>

<!-- CAS入口点 开始 -->

<beans:bean id="casProcessingFilterEntryPoint"

class="org.springframework.security.cas.web.CasAuthenticationEntryPoint">

<!-- 单点登录服务器登录URL -->

<beans:property name="loginUrl" value="http://localhost:9100/cas/login"/>

<beans:property name="serviceProperties" ref="serviceProperties"/>

</beans:bean>

<!-- 认证过滤器 开始 -->

<beans:bean id="casAuthenticationFilter"

class="org.springframework.security.cas.web.CasAuthenticationFilter">

<beans:property name="authenticationManager" ref="authenticationManager"/>

</beans:bean>

<!-- 认证管理器 -->

<authentication-manager alias="authenticationManager">

<authentication-provider ref="casAuthenticationProvider">

</authentication-provider>

</authentication-manager>

<!-- 认证提供者 -->

<!-- 注:这里的class要改成一行,由于篇幅问题进行了换行 -->

<beans:bean id="casAuthenticationProvider"

class="org.springframework.security.cas.

authentication.CasAuthenticationProvider">

<!--自定义认证类-->

<beans:property name="authenticationUserDetailsService">

<!-- 注:这里的class要改成一行,由于篇幅问题进行了换行 -->

<beans:bean

class="org.springframework.security.core.

userdetails.UserDetailsByNameServiceWrapper">

<beans:constructor-arg ref="userDetailsService"/>

</beans:bean>

</beans:property>

<!--配置service属性-->

<beans:property name="serviceProperties" ref="serviceProperties"/>

<!-- ticketValidator 票据验证器 -->

<beans:property name="ticketValidator">

<beans:bean class="org.jasig.cas.client.validation.Cas20ServiceTicketValidator">

<!--CAS服务器端地址-->

<beans:constructor-arg index="0" value="http://localhost:9100/cas"/>

</beans:bean>

</beans:property>

<beans:property name="key" value="an_id_for_this_auth_provider_only"/>

</beans:bean>

<!-- 自定义认证类,只用来赋权,将验证用户名密码交给CAS服务端处理 -->

<beans:bean id="userDetailsService"

class="com.sino.user.service.UserDetailServiceImpl"/>

<!--配置service属性-->

<beans:bean id="serviceProperties"

class="org.springframework.security.cas.ServiceProperties">

<!--

service : 配置自身工程的根地址+/login/cas

原理:CAS客服端的CasAuthenticationFilter默认情况下会总是监听/login/cas的请求,

当从CAS服务器端登陆成功后,会携带ticket回调到此地址,例如:

http://localhost:8080/sino-user-web/login/cas?ticket=XXXXX

CAS客服端通过监听/login/cas,查询到了携带回来的ticket,

然后就可以进入CAS客户端了

注 : /login/cas 是可配置的。默认情况下是/login/cas

-->

<beans:property name="service"

value="http://localhost:8080/sino-user-web/login/cas"/>

</beans:bean>

<!-- 单点登出start -->

<beans:bean id="singleLogoutFilter"

class="org.jasig.cas.client.session.SingleSignOutFilter"/>

<beans:bean id="requestSingleLogoutFilter"

class="org.springframework.security.web.authentication.logout.LogoutFilter">

<!--配置CAS服务器的登出地址,并配置登出后的回调地址,这里登出后跳到baidu-->

<beans:constructor-arg

value="http://localhost:9100/cas/logout?service=https://www.baidu.com"/>

<beans:constructor-arg>

<!-- 注:这里的class要改成一行,由于篇幅问题进行了换行 -->

<beans:bean

class="org.springframework.security.

web.authentication.logout.SecurityContextLogoutHandler"/>

</beans:constructor-arg>

<!--

配置CAS客户端登出地址(不用加工程地址) : 例如 <a href="/logout/cas">登出</a>

-->

<beans:property name="filterProcessesUrl" value="/logout/cas"/>

</beans:bean>

<!-- 单点登出end -->

</beans:beans>4、配置自定义认证类

/**

* 自定义认证类,这里只负责赋权,验证用户名密码交给CAS服务器管理

*/

public class UserDetailServiceImpl implements UserDetailsService {

@Override

public UserDetails loadUserByUsername(String username)

throws UsernameNotFoundException {

//构建角色集合

List<GrantedAuthority> authorities=new ArrayList();

authorities.add(new SimpleGrantedAuthority("ROLE_USER"));

return new User(username, "" , authorities);

}

}至此,CAS的介绍及入门就介绍完啦~

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?