【说明】英文原文发表时间:2014.12.26,原文链接:点击这里

在本篇博文中,我们将在iOS8环境中搭建一个渗透测试平台,然后就可以正常使用之前下载的所有工具。

越狱你的设备

如果你的设备运行iOS 8.1或更早的系统版本,你可以使用盘古来越狱你的设备,这个过程是非常简单直接。本文中,我们将不讲解如何越狱你的设备,但如果你想知道怎么越狱,那么你可以阅读这篇文章。注意:在使用Pangu工具越狱时,出现了一个错误,即使设备空间足够时它也会提示设备没有足够的空间。我试着把设备调成飞行模式,然后关闭笔记本上的WiFi,结果就可以正常工作了。

一旦越狱设备成功,就可以使用Cydia在你的设备上安装OpenSSH,然后就可以通过OpenSSH将PC连接到你的设备上。

应用程序的位置

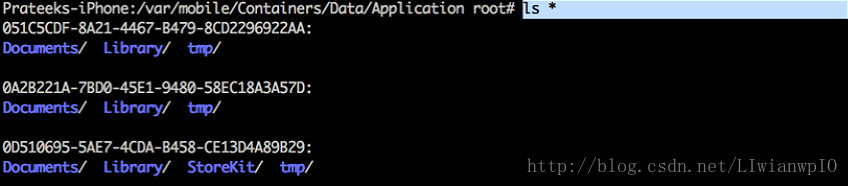

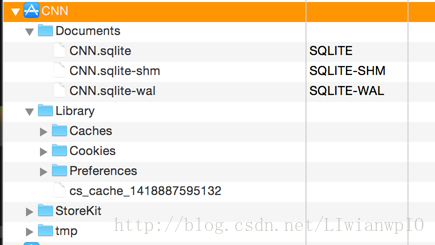

文件结构的主要变化之一是,用户的应用程序不再位于/var/mobile/Applications路径下。应用程序bundle现在存储在位置/var/mobile/Containers/Bundle/Application(Appname.app),而应用程序数据(文档、库文件、tmp文件夹)存储在位置/ var /mobile/Containers/Data/Application中。此外,同一个应用对应的两个文件夹(bundle和数据)名字(一个惟一的ID)也将不同。因此,在检查应用程序时,建议查看这两个位置。

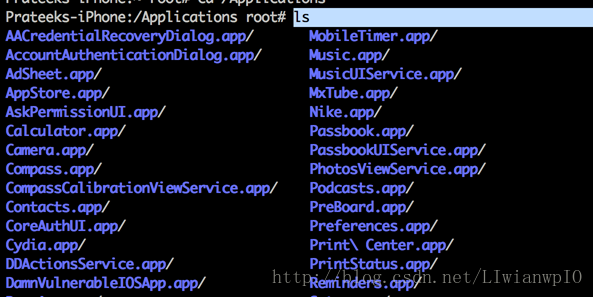

然而,iOS默认安装的应用程序仍然位于/Applications/目录下。例如,App store应用可以在下面截图中看到。

解密程序

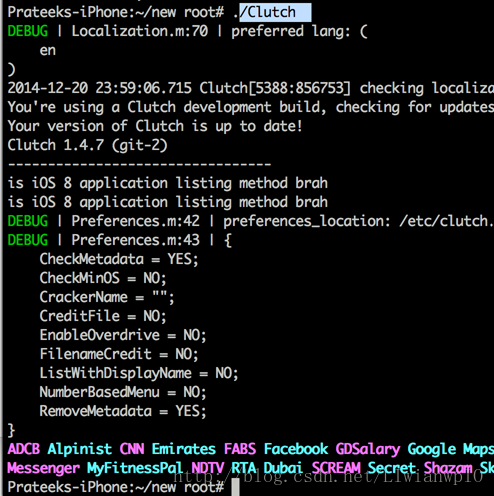

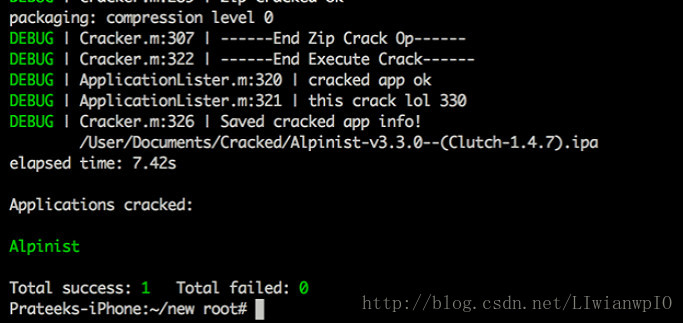

你可以从这里下载最新版本的Clutch来解密iOS 8应用程序,你还可以下载1.4.7-git2的二进制文件。一旦你将其成功下载到你的设备上,只需先运行一次,然后再次运行它,那么就能看到设备上所有加密应用的列表。

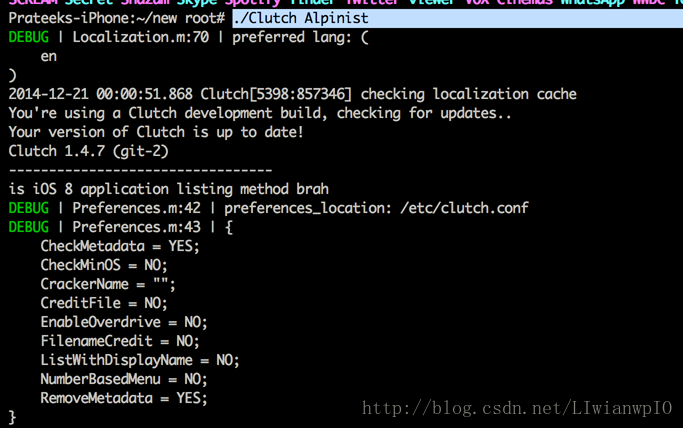

然后,你只需输入“Clutch app_name”就可以开始解密该应用。

文件资源管理器工具

因为应用程序存储数据位置的变化,所以现在iExplorer查找文件夹 /var/mobile/Containers/Data/Application时,肯定找不到应用程序bundle。iFunbox也是一样,它是另一个iOS设备上好用的文件资源管理器工具。所以,建议你在测试一个iOS应用的时候,也要查找一下应用bundle文件夹。

Cycript和class-dump-z

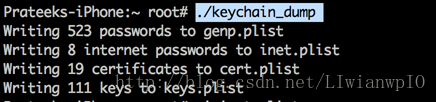

Cycript和class-dump-z 在iOS8设备上仍然能够正常工作。不过,要确保你使用的是最新版本的cycript(0.9.502,写本文时)。Dump keychain

Keychain dumper目前能够在iOS8上正常工作,任然能够dump设备上所有的keychain项目。

874

874

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?