#知识点

1、nuclei:漏洞搜秒

2、fscan:内网爆破

3、反弹shell:nc、bash

本次测试的是一个斯里兰卡的站点,相关内容均厚码处理

fofa返回的结果是只有四个资产且全部都是一个域名下的

这是一个后台,但酷酷习题大法在这里已经没用了,由于站点比较冷门,筛不到这个站点,只能一边用漏扫一边手动测。

由于它是后台,我首先想到了sql注入,直接抓到请求包然后扔sqlmap跑

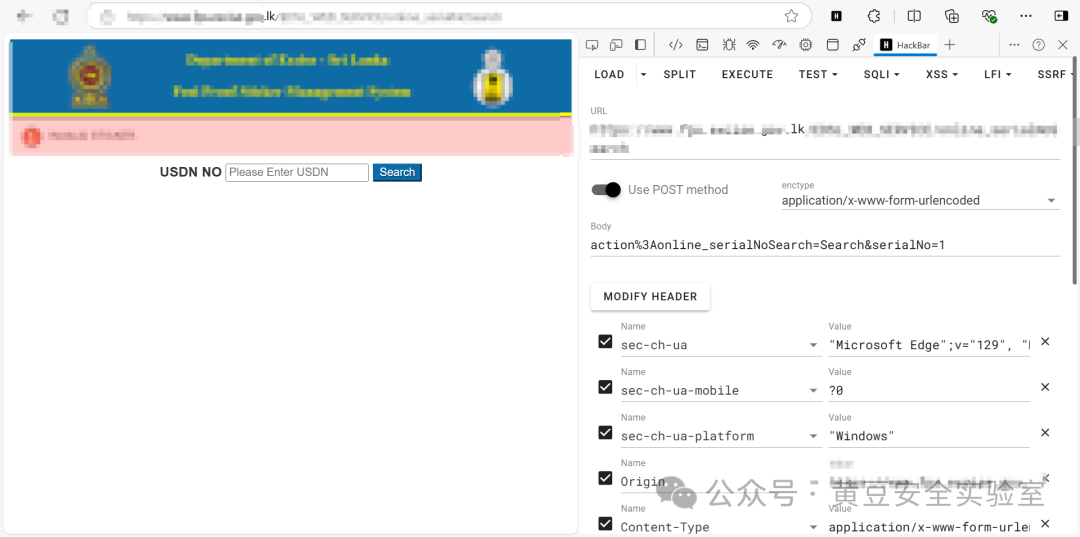

根据其前台的功能点,又找到一处与数据库交互的地方:

分别用sqlmap跑这两个post包后,均失败

此时再查看漏扫:

![]()

CVE-2023-48795,是ssh前缀截断攻击,其原理为:攻击者可以在初始密钥交换期间注入任意数量的SSH消息,并在交换完成后移除相同数量的消息,从而破坏SSH扩展协商(RFC8308),可降级连接的安全性。但是&

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

380

380

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?