文章目录

这个题目其实这两种做法区别不大,就是提权时候ROP会复杂很多,其实对应于我们用户态的时候ROP去完成ret2text的工作,道理差不多,我就主要分析一下ret2user

题目分析

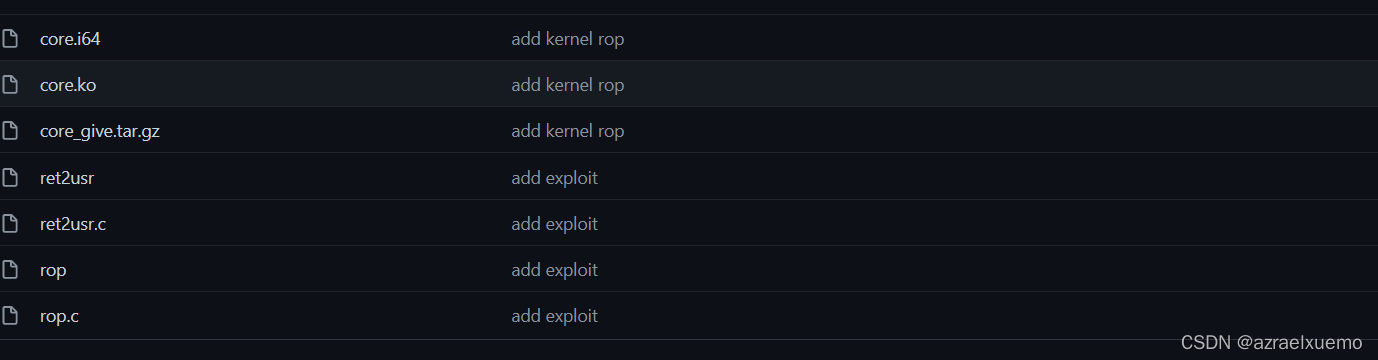

附件

结构分析

这是附件里面的内容,下面4个就是exp和exp源码,上面两个是驱动分析,主要内容就是tar.gz

多给了一个vmlinux可以用来找一些gadget

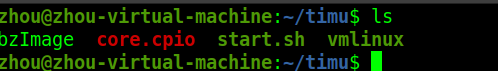

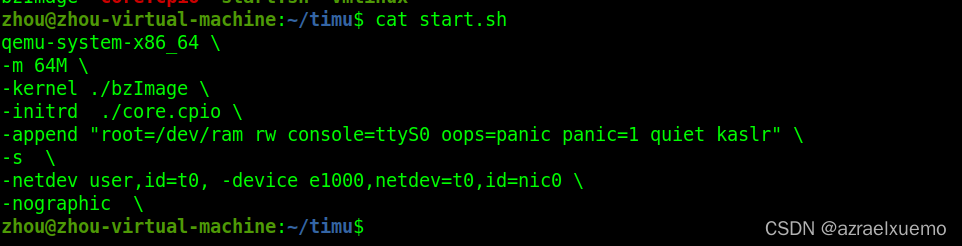

第一步还是看看start.sh

start.sh

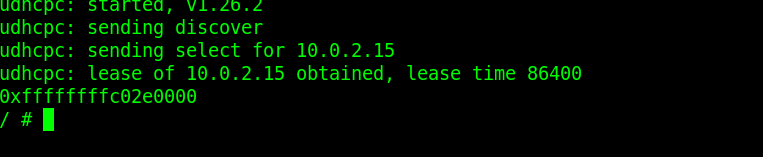

这里需要改一下大小,不然跑不起来,同时可以看到开了kaslr保护,也就是地址随机化,所以需要泄露内核地址

修改以后的

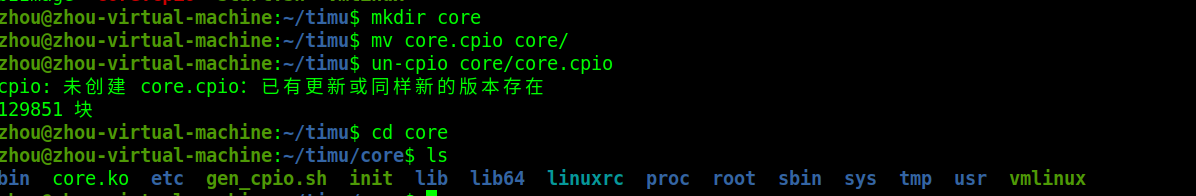

分析文件结构

由于我们有gen-cpio,里面这个可以删了,同时里面的vmlinux也可以删了

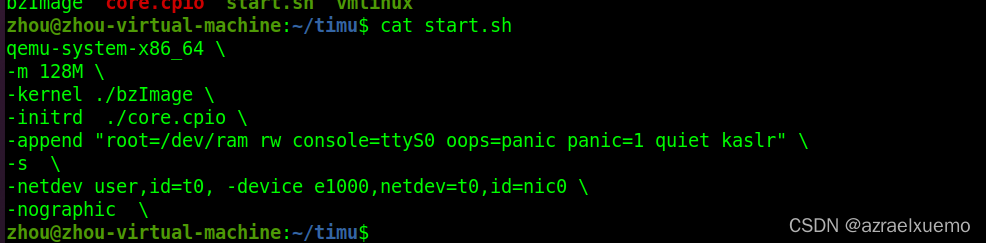

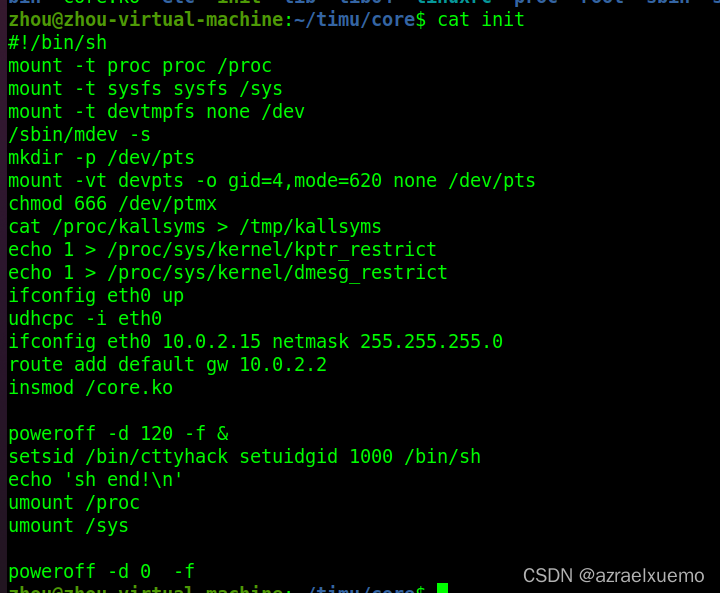

init分析

加载的驱动时core.ko,同时他把kallsyms复制到了tmp下面,所以虽然他开了kptr_restrict,也就是除了root用户不可以读kallsyms,但我们可以通过读tmp下面的找kernel base

同时为了调试等目的,我修改如下

#!/bin/sh

mount -t proc proc /proc

mount -t sysfs sysfs /sys

mount -t devtmpfs none /dev

/sbin/mdev -s

mkdir -p /dev/pts

mount -vt devpts -o gid=4,mode=620 none /dev/pts

chmod 666 /dev/ptmx

cat /proc/kallsyms > /tmp/kallsyms

echo 1 > /proc/sys/kernel/kptr_restrict

echo 1 > /proc/sys/kernel/dmesg_restrict

ifconfig eth0 up

udhcpc -i eth0

ifconfig eth0 10.0.2.15 netmask 255.255.255.0

route add default gw 10.0.2.2

insmod /core.ko

cat /sys/module/core/sections/.text

setsid /bin/cttyhack setuidgid 0 /bin/sh

umount /proc

umount /sys

poweroff -d 0 -f

这样一来就是方便一点

进来就可以看到驱动的加载地址,好调试

驱动分析

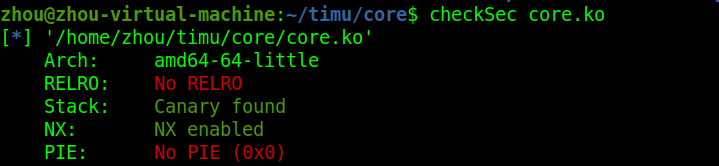

保护

有canary

本文详细分析了一个Linux内核驱动的栈溢出漏洞,包括驱动加载、保护机制、地址泄露、内核地址查找、canary泄露、rop链构造以及最终的提权过程。通过修改内核偏移、利用负数绕过判断,实现从内核态到用户态的控制流转移,从而获取root权限。

本文详细分析了一个Linux内核驱动的栈溢出漏洞,包括驱动加载、保护机制、地址泄露、内核地址查找、canary泄露、rop链构造以及最终的提权过程。通过修改内核偏移、利用负数绕过判断,实现从内核态到用户态的控制流转移,从而获取root权限。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

575

575

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?