本次攻击仍为以往追踪的Group123所发起的攻击事件,恶意文档文件名为미북 정상회담 전망 및 대비.hwp ,即美朝峰会的前景与展望,该次会议将在6月12日举行。

该文档触发漏洞后,会执行文件中包含的EPS对象,该对象会执行恶意shellcode,并下载hxxp://artndesign2[.]cafe24[.]com:80/skin_board/s_build_cafeblog/exp_include/img.png,该网站实际为合法网站。

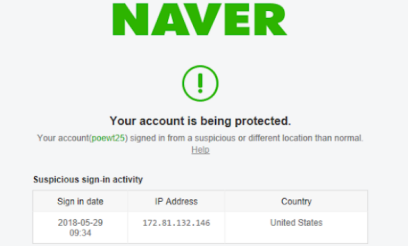

最终释放出最后的NavRAT远控。有趣的是,该远控通过韩国的Naver邮箱就行命令传输。目前由于太多人登录该邮箱,目前账户已被锁定。

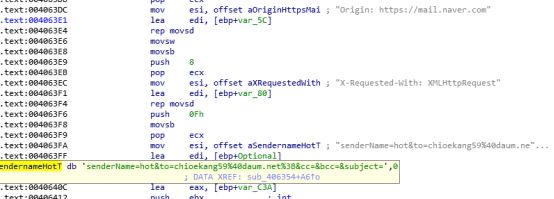

实际上,NavRAT能够下载接收后的电子邮件的附件文件,并且可以进行删除,最后它会通过该账户发送电子邮件,发送的地址也已经被锁定,为chioekang59@daum[.]net

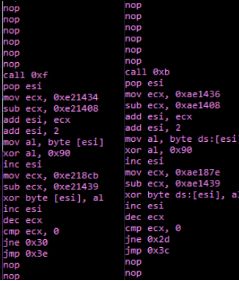

通过对以往Group123的ROKRAT与本次攻击的NavRAT相比较,可以发现shellcode几乎一致,且Group123上一次攻击过程中使用的HWP文件嵌入的shellcode也几乎一致。因此可以断定此次攻击为该组织发起。

ioc:

HWP: e5f191531bc1c674ea74f8885449f4d934d5f1aa7fd3aaa283fe70f9402b9574

关联样本,csrss.exe

f5987f854e1104973f84b2fcdbaff0cb

1255

1255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?