专家口中遥不可及的51%算力攻击,如今正攻城略地

虚惊一场?ETC算力攻击事件始末

北京时间2019年1月5日傍晚8点,ETC高度为7245623的区块发生异动,彼时尚无人知晓。

两天后,区块链安全公司慢雾披露——Ethereum Classic(ETC)疑似发生51%攻击,不少区块发生回滚。之后,PeckShield平台数据也显示,从1月5日到1月7日,ETC网络共遭受了至少11次疑似双花攻击,损失ETC达88500枚。

随后交易平台Gate.io发布公告,确认ETC网络遭受51%攻击,并定位到攻击者的ETC地址。它们检测到总共7笔回滚交易。其中4笔总计54200ETC来自巧妙谋划的攻击者。时间从UTC 1月7日0:40开始,至4:20结束,持续约4小时。

在这期间,攻击者的算力占据ETC全网51%以上,所有交易都真实有效。成功后,攻击者使用算力对ETC区块链进行了回滚,强制使得之前已经确认的转账记录变为无效。

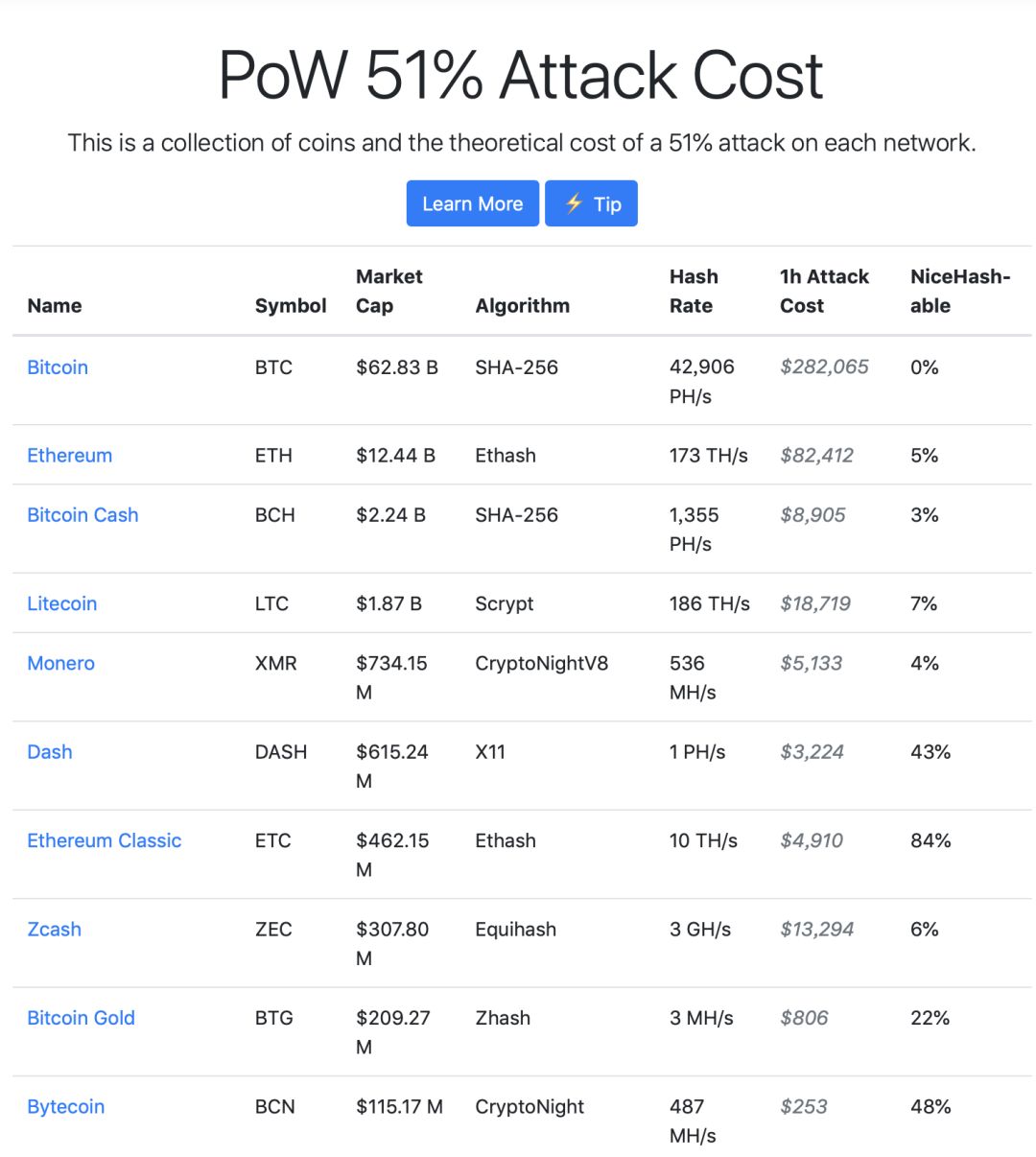

1月5日至8日间,ETC上至少出现了15次疑似双花交易,Coinbase承担了这次攻击的大部分损失,报告称共有219,500个ETC被攻击,约合110万美元。而在本文截稿时,51%攻击ETC的每小时成本仅为4910美元,即此次攻击成本约2万美元,攻击收益超50倍。

双花攻击的最大受害者是交易所,而此次受害者就包括Coinbase、Bitrue和Gate.io。一般而言,在加密货币市场中的黑客攻击行为很难完美解决,不过,此次ETC双花的诡异之处在于,受害交易所之一Gate.io表示,它们在1月10日收到了ETC网络51%攻击者返还的价值10万美元的ETC,而跟踪发现,还有更多资金返回到其他平台——或许这只是一次善意的提醒?

一波未平,一波又起

无独有偶,据CCN报道,1月10日,挖掘市场NiceHash拥有DASH网络上的大部分算力,而DASH区块中的三个顶级地址由同一个实体控制,这三个地址至少获得了53%的DASH,目前已经挖掘了26665枚DASH。

按当前价格计算,共计573 BTC或220万美元,这意味着有人可能会在DASH实施其新保护机制ChainLocks前尝试进行51%攻击。

PeckShield确认了这则报道:Nicehash平台目前持有DASH超过70%的算力(1411TH/s nicehash,总计1790TH/s),显然属于高危信号。当前DASH的前三大矿工身份未知,据分析,其链上数据疑似为同一机构,且最近100块的总算力超过54%。

相比ETC,DASH的排名更靠前,已步入市值前15之列。

何时才能抛弃PoW

ETC团队成员Donald McIntyre在博文中表示,他们尚未最终解决51%的网络攻击问题,但可以肯定,攻击并非源自内部错误,而是由于萎缩的网络规模。

造成ETC网络的51%攻击的直接原因是ETC市值下降,网络算力亦随之下降,攻击者极易通过租赁算力的方式发起攻击。

虽然由项目方出资提供更多资源,将算力维持在攻击者难以超越的水平,能解一时之需,但这显然只是隔靴搔痒。专注这类问题研究的Crypto51提供了3个建议:

立刻抛弃PoW,改为PoS

构建于其他网络之上(ERC20)

使用Interchain linking

倘非如此,熊市中算力大跌,没有哪条公链能独善其身。

— END —

推荐阅读:

点击“阅读原文”,打开 APP 获取更多干货哟!

401

401

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?