现在大部分虚拟局域网的组建都通过IPSec的方式,其实用open***来组网也是很不错的方案。跟IPSec相比,open***的功能更加强大和灵活:

可以修改端口和通讯方式。

可以实现用户名认证和证书认证两种认证方式。

可以对客户端分配IP,从而实现更加细致的防火墙权限控制。

本文将简单介绍open***组网的一些简单步骤。

1. 总部的Open×××服务端配置

首先,在总部开启Open×××服务端。如图:

给分部创建一个×××账号,设置密码和×××权限。如图:

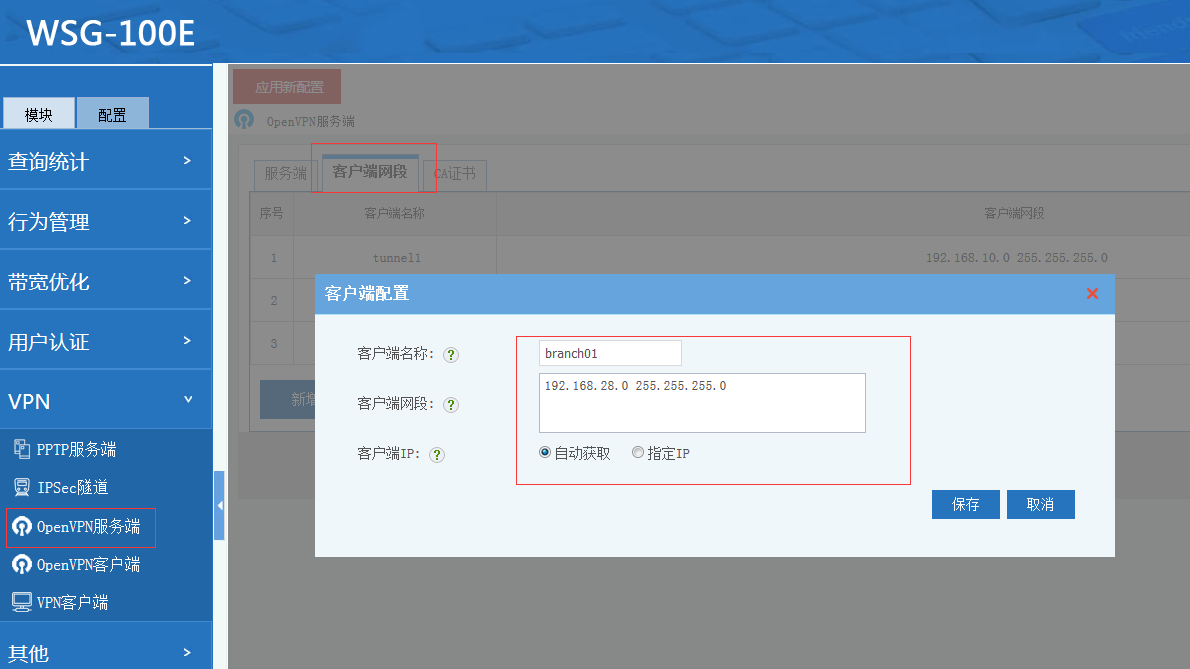

定义客户端(分部)的IP段(如果该用户用于远程办公拨入,则不需要定义客户端网段)。

2. 分部的Open×××客户端配置

在分部的Open×××客户端中,主要做如下配置。首先要导入服务端的CA证书。

添加到总部的Open×××隧道,如图:

保存并应用新配置,然后点击“Open×××客户端“中的状态图标,可以看到当前的连接状态和流量统计信息。

3. 总部的防火墙配置

经过上述配置后,分部的open***可以拨入到总部,但是内网的访问还需要在防火墙上进行开通。如果要允许分部访问总部内网,可以在总部的防火墙配置下述策略,方向选择”外网”,方向选择“转发”。如下图:

如果要允许总部访问分部的内网,则需要在分部的防火墙上设置允许的策略。

经过上述配置后,即可实现两地互通。

3319

3319

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?