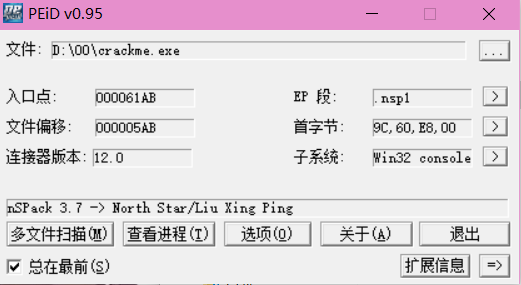

拿到一个.exe;那么还是直接拖到peid上去:

发现是加了nsp壳的,于是先脱壳:

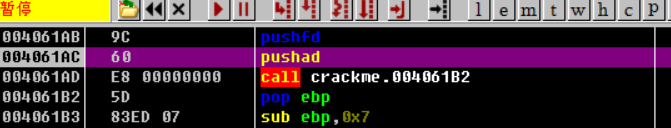

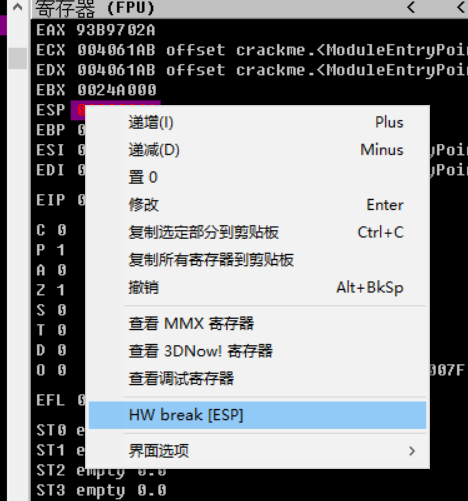

可以看到文件第一二句是pushfd和pushad,那么我们可以用esp定律了,先走一步,然后再esp寄存器上下硬件断点

然后f9运行,程序会断下来,然后f8两次就进入程序本体了,ok,那么就直接脱壳吧,我这是直接用od的脱壳,主要是快。

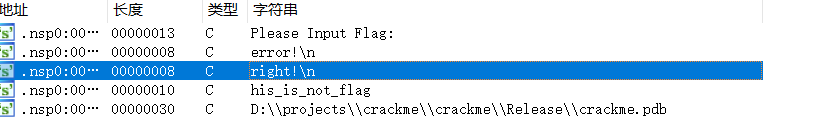

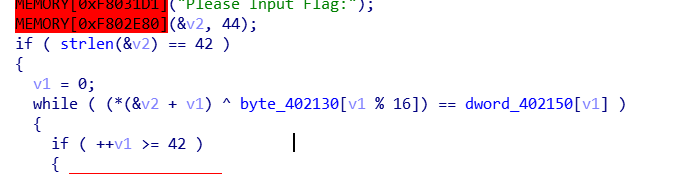

脱壳完成后拖到ida上面去,查看字符串发现有right,双击进入按f5

因为是od直接脱壳,脱得不是很好,但是不影响。

从这里就能知道需要进行异或

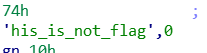

byte_402130的为 ,注意,前面的0x74不要扔了。

,注意,前面的0x74不要扔了。

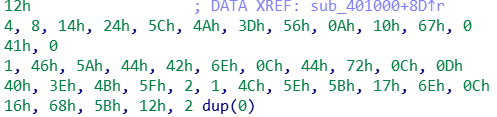

dword_402150的为

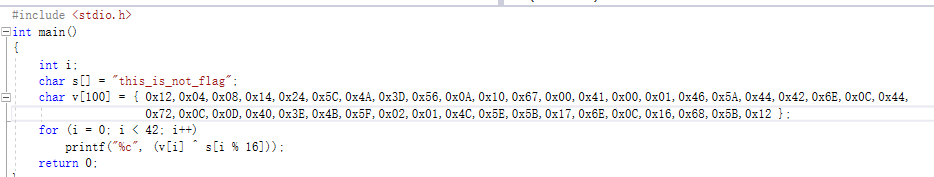

然后直接爆破:

531

531

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?