内核模式驱动程序中的漏洞可能允许远程执行代码 (3000061)

发布日期: 2014 年 10 月 14 日

微软已经发布安全公告以及补丁MS14-058

详细说明参考:https://technet.microsoft.com/zh-cn/library/security/ms14-058.aspx

该漏洞补丁:KB3000061

简单来说,就是可以用一个CMD调用一个特殊的exe文件,提权成system用户,从而入侵任何版本的服务器,必须尽快更新操作系统的全部补丁来解决,建议用windows update自动更新。

Windows 2003:开始--所有程序--windows update

Windows 2008/Windows 2012:控制面板--Windows 更新

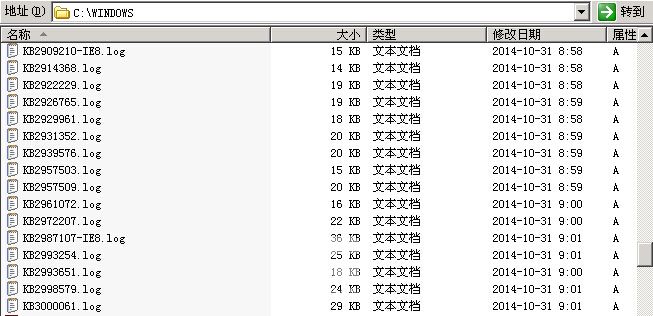

更新完全部补丁后重启系统。如果安装补丁出错,可以查看C:\Windows下的最新的KBxxxxxxx.log日志。

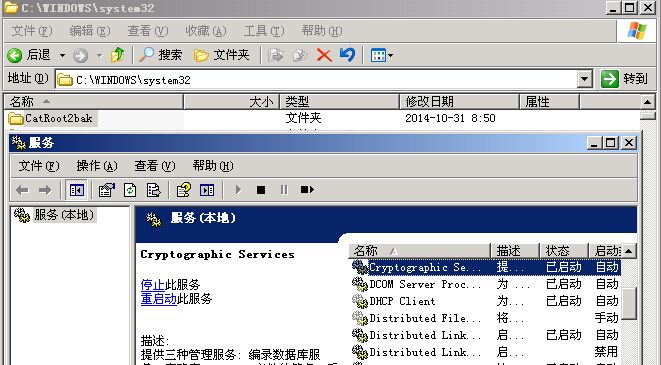

如果出现“安装程序不能验证Update.inf文件的完整性,请确定加密服务正在此计算机上运行”的报错可使用以下方法解决。

开始--管理工具--服务,找到名称为“Cryptographic Services”的服务项,停止该服务。然后打开系统安装目录\\System32\\文件夹,在该文件夹下,找到名为“catroot2”的文件夹,将其删除或重命名,最后在服务管理器中,将“Cryptographic Services”服务启动,然后重新安装补丁即可。

或者直接在cmd中操作

1)在开始中运行cmd

2)在窗口中运行net stop cryptsvc,回车

3)ren %systemroot%\system32\catroot2 catroot2bak,回车

4)net start cryptsvc,回车

5)exit,回车。再更新补丁。

以上内容转自江苏3A网络

1124

1124

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?