CSRF(Cross-site request forgery跨站请求伪造,也被称为“One Click Attack”或者Session Riding,

通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚本(XSS),但它与XSS非常不同,

并且攻击方式几乎相左。XSS利用站点内的信任用户,而CSRF则通过伪装来自受信任用户的请求来利用受信任的网站。

与XSS攻击相比,CSRF攻击往往不大流行(因此对其进行防范的资源也相当稀少)和难以防范,

所以被认为比XSS更具危险性。1.CSRF get

2.CSRF post 1. CSRF 防范:

1.验证码

用户体验不好2. refer 头

有些请求不带 refere 头3. 随机防伪标识

服务器在处理请求时,会返回一串防伪标识。

客户端把防伪标识 放在表单,再把这个标示在请求中发送给服务器。

服务器进行验证。2. YII CSRF 防范:

public function actionTest2()

{

if (\Yii::$app->request->isPost) {

$title = \Yii::$app->request->post('title');

echo $title;

} else {

$csrf = \Yii::$app->request->csrfToken;

return $this->renderPartial('test2', ['csrf' => $csrf]);

}

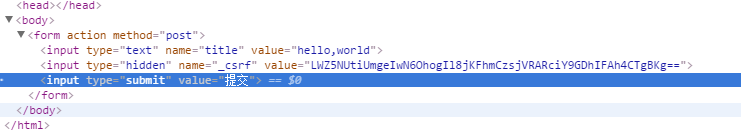

}<form action="" method="post">

<input type="text" name="title" value="hello,world"/>

<input type="hidden" name="_csrf" value="<?php echo $csrf; ?>">

<input type="submit" value="提交"/>

</form>过程:

csrf 一般放在 session, 但这个问题是服务器内存会越来越多。

yii 会在 浏览器 放一份 经过加密的 csrf, 请求时发送给服务器,并与form 表单中的csrf 对比,相同也会通过验证

985

985

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?