计算机网络实验报告二

目录

1. 数据链路层

准备:

选择对哪块网卡进行数据包捕获

开始/停止捕获

了解 Wireshark 主要窗口区域

设置数据包的过滤

跟踪数据流

1.1 实验一 熟悉 Ethernet 帧结构

使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等。

Destination:目的MAC

Source:源MAC

Type:类型

✎ 问题

你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。

WireShark从1.2以后的版本开始,默认不打开TCP/UDP协议的校验和检查了。导致有时看不出来数据包的校验和是否正确,界面显示“validation disabled”(即禁止校验)这是因为有时校验和会由网卡计算,这时wireshark抓到的本机发送的数据包的校验和都是错误的,所以默认关闭了WireShark自己的校验。如果你需要打开怎么办?可以在WireShark的协议设置中手工打开:

1.2 实验二 了解子网内/外通信时的 MAC 地址

1.ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源MAC 地址是多少?这个 MAC 地址是谁的?

ping 10.60.28.212

发出帧

返回帧

发出帧的目的 MAC 地址以及返回帧的源MAC 地址是72.56:CC:7C:FB:2A是其主机的mac地址

2.然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

发出帧

返回帧

发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是00:74:9c:9f:40:13,这个MAC地址是本机的网关MAC地址

3.再次 ping www.cqjtu.edu.cn (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址又是多少?这个 MAC 地址又是谁的?

发出帧

返回帧

发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是00:74:9c:9f:40:13,这个MAC地址是本机的网关MAC地址

✎ 问题

通过以上的实验,你会发现:

访问本子网的计算机时,目的 MAC 就是该主机的 访问非本子网的计算机时,目的 MAC 是网关的 请问原因是什么?

因为要访问本子网外的计算机时,必定先经过网关,在本子网内就不需要到达网关,直接到该计算机。

1.3 实验三 掌握 ARP 解析过程

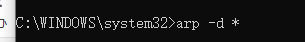

1.为防止干扰,先使用 arp -d * 命令清空 arp 缓存

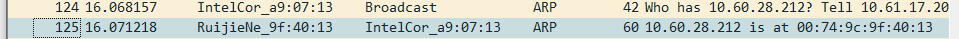

2.ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可 arp 过滤),查看 ARP 请求的格式以及请求的内容,注意观察该请求的目的 MAC 地址是什么。再查看一下该请求的回应,注意观察该回应的源 MAC 和目的 MAC 地址是什么。

ping 10.60.28.212

源MAC是本机的MAC地址,目的MAC地址是该IP的MAC地址

3.再次使用 arp -d * 命令清空 arp 缓存

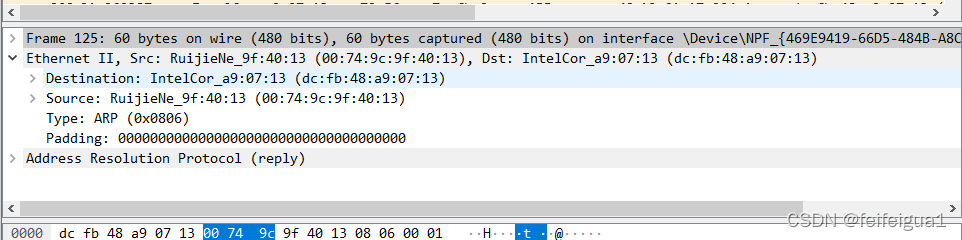

4.然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 arp 过滤)。查看这次 ARP 请求的是什么,注意观察该请求是谁在回应。

ping qige.io

回复为本机的MAC地址

通过以上的实验,你应该会发现,

ARP 请求都是使用广播方式发送的 如果访问的是本子网的 IP,那么 ARP 解析将直接得到该 IP 对应的 MAC;如果访问的非本子网的

IP, 那么 ARP 解析将得到网关的 MAC。 请问为什么?

如果访问的是本子网的 IP ,如果 ARP 缓存中没有该 IP的mac 地址,那么就广播在子网中寻找这个ip ,然后再得到该ip的mac地址;如果访问的是非子网的 IP ,那么 APR 将会解析得到网关的 mac,因为发送数据到外网都是通过网关这个端口,所以得到的是网关的 mac

2. 网络层

2.1 实作一 熟悉 IP 包结构

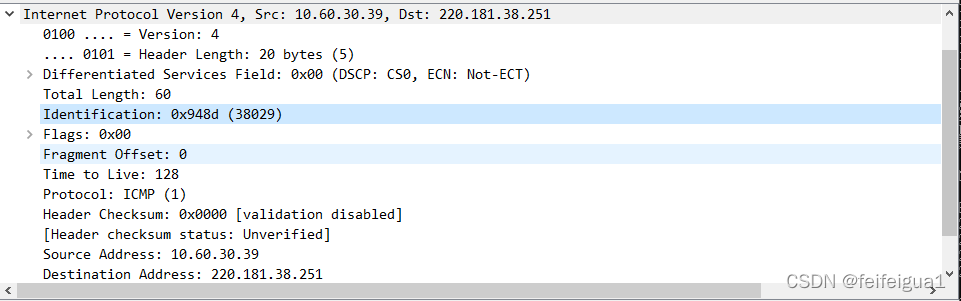

使用 Wireshark 任意进行抓包(可用 ip 过滤),熟悉 IP 包的结构,如:版本、头部长度、总长度、TTL、协议类型等字段。

✎ 问题

为提高效率,我们应该让 IP 的头部尽可能的精简。但在如此珍贵的 IP 头部你会发现既有头部长度字段,也有总长度字段。请问为什么?

有头部长度字段和总长度字段是为了方便上层将 IP 包中的数据提取出来,如果只有其中一个长度字段,上层协议不知道从哪到哪是数据。

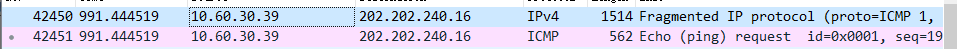

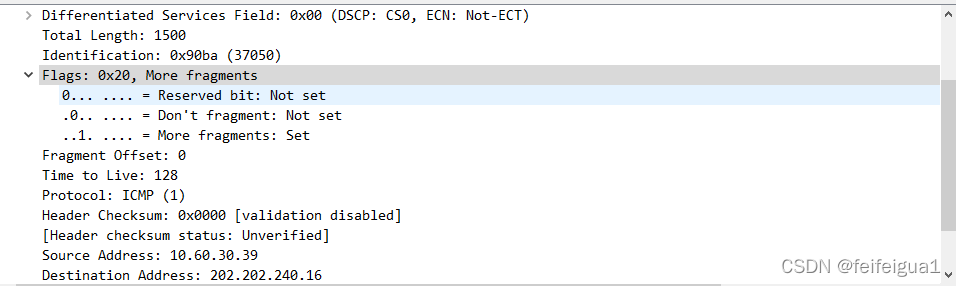

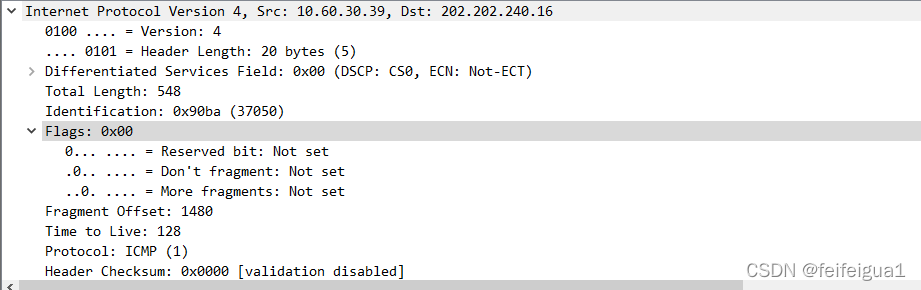

2.2 实作二 IP 包的分段与重组

根据规定,一个 IP 包最大可以有 64K 字节。但由于 Ethernet 帧的限制,当 IP 包的数据超过 1500 字节时就会被发送方的数据链路层分段,然后在接收方的网络层重组。

缺省的,ping 命令只会向对方发送 32 个字节的数据。我们可以使用 ping 202.202.240.16 -l 2000 命令指定要发送的数据长度。此时使用 Wireshark 抓包(用 ip.addr == 202.202.240.16 进行过滤),了解 IP 包如何进行分段,如:分段标志、偏移量以及每个包的大小等

一共分成了两个包

包总长为1500,偏移量为0,分段标志置1

包总长为548,偏移量为1480,分段标志置0

✎ 问题

分段与重组是一个耗费资源的操作,特别是当分段由传送路径上的节点即路由器来完成的时候,所以 IPv6 已经不允许分段了。那么 IPv6

中,如果路由器遇到了一个大数据包该怎么办?

答:会将其直接丢弃

2.3 实作三 考察 TTL 事件

在 IP 包头中有一个 TTL 字段用来限定该包可以在 Internet上传输多少跳(hops),一般该值设置为 64、128等。

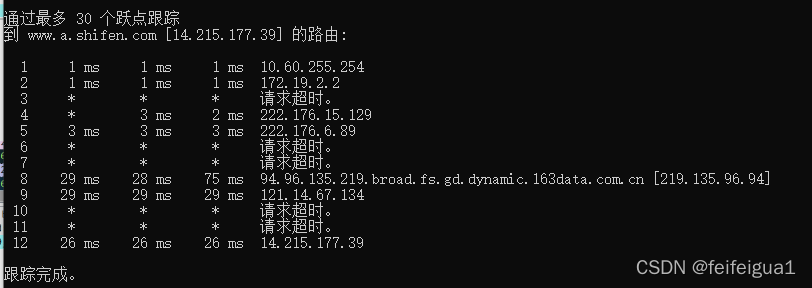

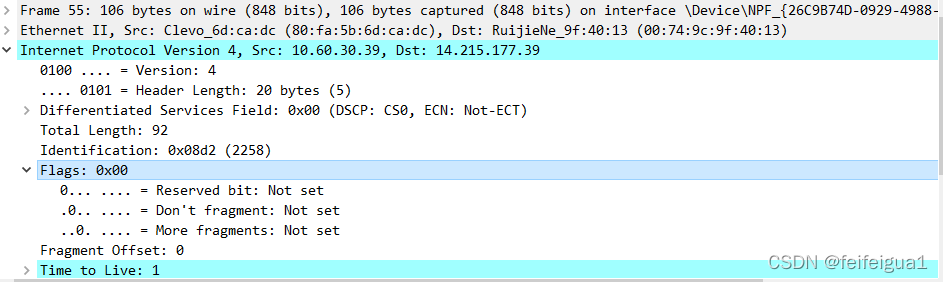

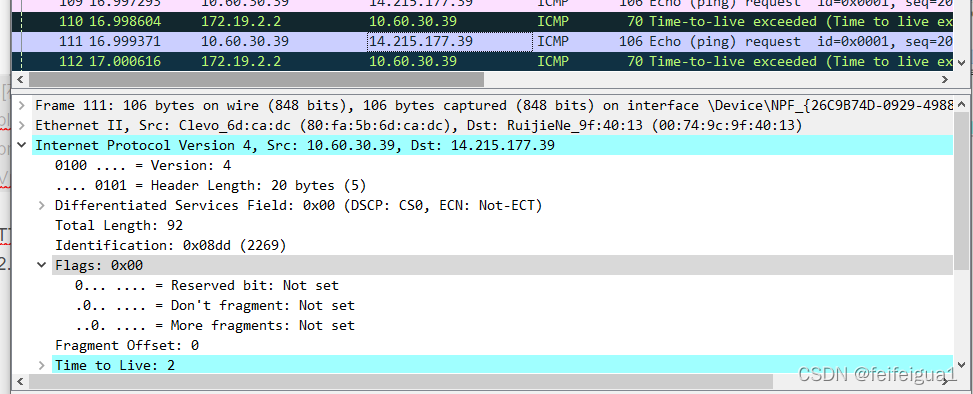

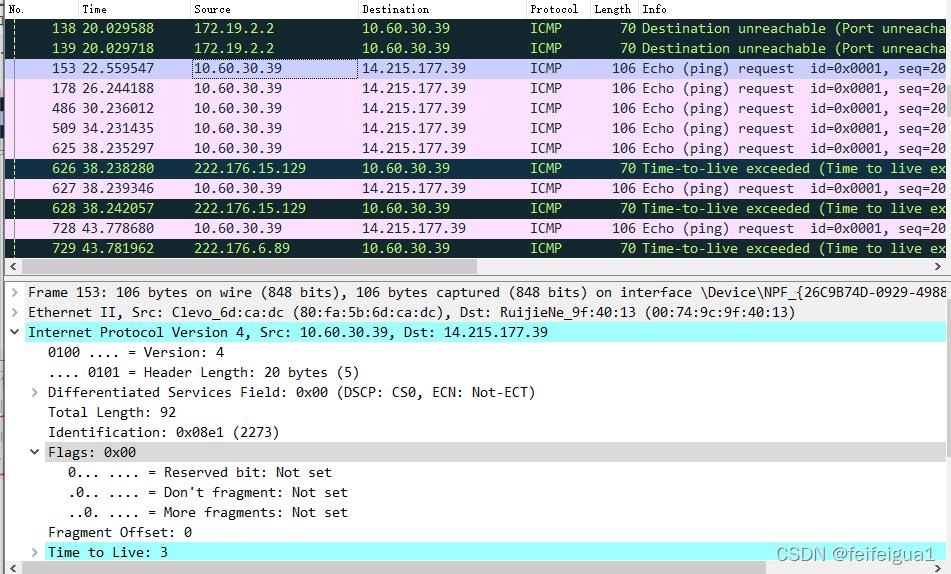

在验证性实验部分我们使用了 tracert 命令进行路由追踪。其原理是主动设置 IP 包的 TTL 值,从 1 开始逐渐增加,直至到达最终目的主机。

请使用 tracert www.baidu.com 命令进行追踪,此时使用 Wireshark 抓包(用 icmp 过滤),分析每个发送包的 TTL 是如何进行改变的,从而理解路由追踪原理。

1.第一跳10.60.255.254

TTL设置为1

2.第二跳

TTL设置为2

3.第三跳

TTL设置为3

…

Tracert 先发送 TTL 为 1 的回应数据包,并随后的每次发送过程将 TTL 递增 1,直到目标响应或 TTL 达到最大值,从而确定路由

✎ 问题

在 IPv4 中,TTL 虽然定义为生命期即 Time To Live,但现实中我们都以跳数/节点数进行设置。如果你收到一个包,其 TTL

的值为 50,那么可以推断这个包从源点到你之间有多少跳?

64-50=14跳

3. 传输层

3.1 实作一 熟悉 TCP 和 UDP 段结构

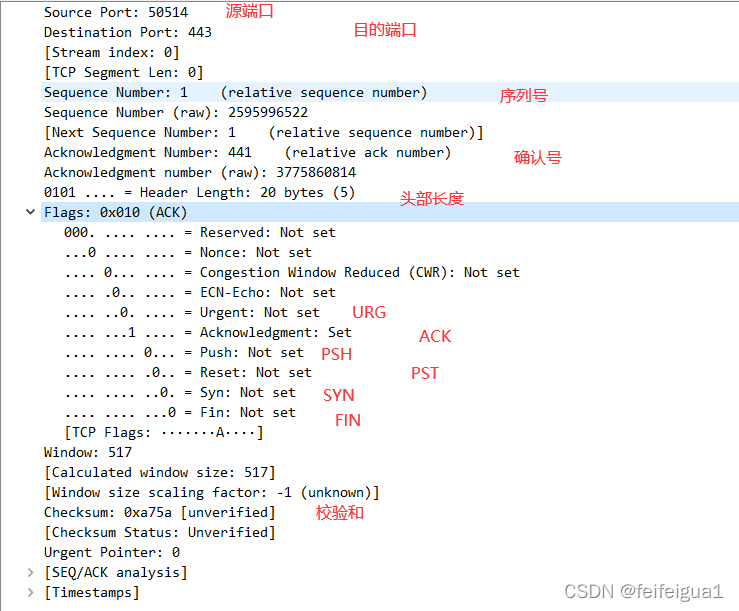

1.用 Wireshark 任意抓包(可用 tcp 过滤),熟悉 TCP 段的结构,如:源端口、目的端口、序列号、确认号、各种标志位等字段。

2.用 Wireshark 任意抓包(可用 udp 过滤),熟悉 UDP 段的结构,如:源端口、目的端口、长度等。

✎ 问题

由上大家可以看到 UDP 的头部比 TCP 简单得多,但两者都有源和目的端口号。请问源和目的端口号用来干什么?

源端口和目的端口是用来确认某一个应用程序,IP 只到达子网网关,MAC 只到达子网下的指定主机,而端口号是达到主机上的某个应用程序

3.2 实作二 分析 TCP 建立和释放连接

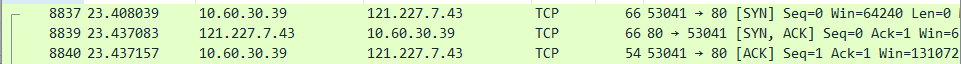

- 打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用 tcp 过滤后再使用加上 Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间使得能够捕获释放连接的包。

- 请在你捕获的包中找到三次握手建立连接的包,并说明为何它们是用于建立连接的,有什么特征。

第一次握手:客户端Client发送位码为SYN=1,随机产生seq=x的数据包到服务器,服务器Server由SYN=1知道,客户端Client要求建立联机;

第二次握手:服务器Server收到请求后要确认联机信息,向客户端Client发送ack=(客户端Client请求连接时的seq)+1,SYN=1,ACK=1,产生seq=y的包,代表接收到连接请求并且向客户端再次确认;

第三次握手:客户端Client收到后检查ack是否正确,即第一次发送的seq+1,以及位码ACK是否为1,代表收到了服务器端发过来的确认信息。之后客户端Client会再向服务器发送ack=(服务器Server的seq+1),ACK=1,服务器Server收到后确认ack 值与ACK=1,连接建立成功。

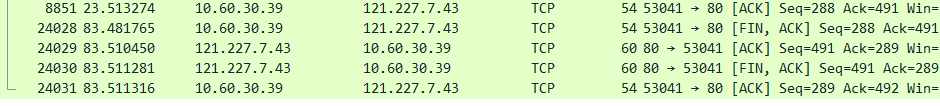

3.请在你捕获的包中找到四次挥手释放连接的包,并说明为何它们是用于释放连接的,有什么特征。

第一次挥手

客户端给服务器发送TCP包,用来关闭客户端到服务器的数据传送。

将标志位FIN和ACK置为1,序号为X=1,确认序号为Z=1。

第二次挥手

服务器收到FIN后,发回一个ACK(标志位ACK=1),确认序号为收到的序号加1,即X=X+1=2。

序号为收到的确认序号=Z。

第三次挥手

服务器关闭与客户端的连接,发送一个FIN。

标志位FIN和ACK置为1,序号为Y=1,确认序号为X=2。

第四次挥手

客户端收到服务器发送的FIN之后,发回ACK确认(标志位ACK=1),确认序号为收到的序号加1,即Y+1=2。

序号为收到的确认序号X=2。

✎ 问题一

去掉 Follow TCP Stream,即不跟踪一个 TCP 流,你可能会看到访问 qige.io

时我们建立的连接有多个。请思考为什么会有多个连接?作用是什么?

多个连接可以加速数据的传输,加快网页的加载

✎ 问题二

我们上面提到了释放连接需要四次挥手,有时你可能会抓到只有三次挥手。原因是什么?

将第二次的包和第三次的包合并成一个包

4. 应用层

4.1 实作一 了解 DNS 解析

-

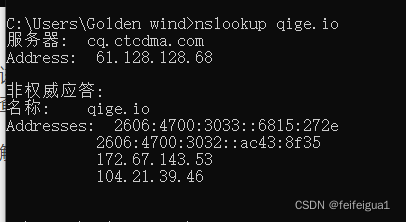

先使用 ipconfig /flushdns 命令清除缓存,再使用 nslookup qige.io 命令进行解析,同时用 Wireshark 任意抓包(可用 dns 过滤)。

-

你应该可以看到当前计算机使用 UDP,向默认的 DNS 服务器的 53 号端口发出了查询请求,而 DNS 服务器的 53 号端口返回了结果。

-

可了解一下 DNS 查询和应答的相关字段的含义

dns迭代查询配置_DNS怎么设置、查询和应答报文详解

✎ 问题

你可能会发现对同一个站点,我们发出的 DNS 解析请求不止一个,思考一下是什么原因?

浏览器会检查缓存中有没有这个域名对应的解析的IP地址,如有,则解析结束。

若没有,浏览器会查找操作系统缓存中是否有这个域名对应的DNS解析结果。

若本机无法完成域名的解析,就会真正请求域名服务器来解析这个域名了。操作系统会发送域名到LDNS(本地区的域名服务器),大约80%的域名解析到这里就已经结束,所以LDNS承担着主要的域名解析任务。

若LDNS未命中,就直接到Root Server域名服务器请求解析。

根域名服务器返回给本地域名服务器一个所查询域的主域名服务器(gTLD Server 国际顶级域名服务器)。

本地域名服务器(Local DNS Server)在向上一步返回的gTLD服务器发送请求。

接受请求的gTLD服务器查找并返回此域名对应的Name Server域名服务器的地址。

Name Server域名服务器会查询存储的域名和IP的映射关系表,在正常情况下都根据域名得到目标IP记录,连同一个TTL返回给DNS Server域名服务器。

返回该域名对应的IP和TTL值,Local DNS Server会缓存这个域名和IP的对应关系,缓存的时间由TTL值控制。

把解析的结果返回给用户,用户根据TTL值缓存在本地系统缓存中,域名解析过程结束。

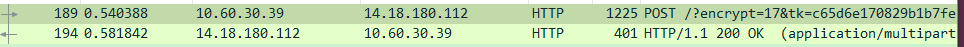

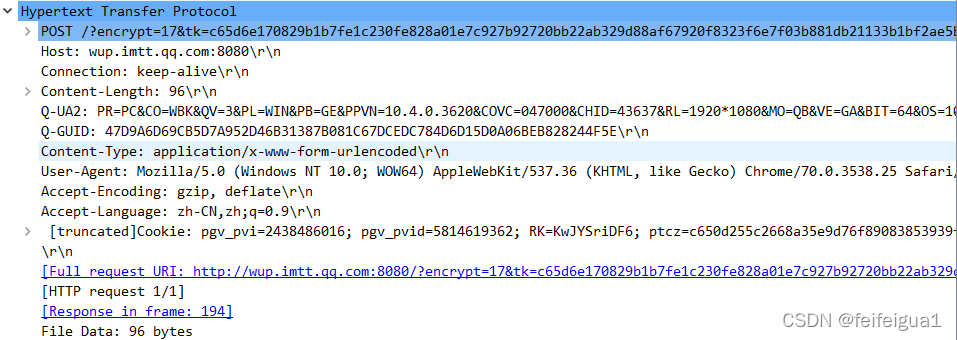

4.2 实作二 了解 HTTP 的请求和应答

-

打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用http 过滤再加上 Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间以将释放连接的包捕获。

-

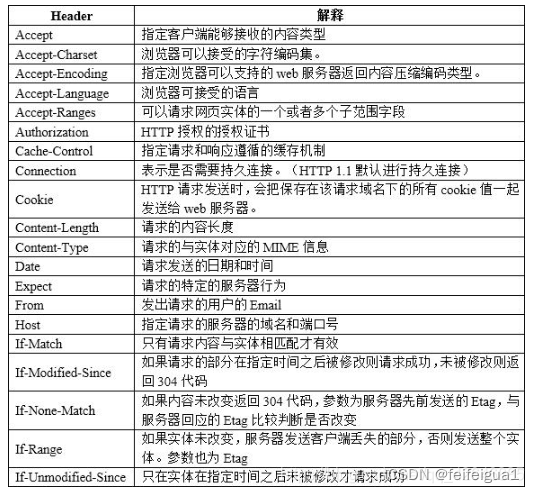

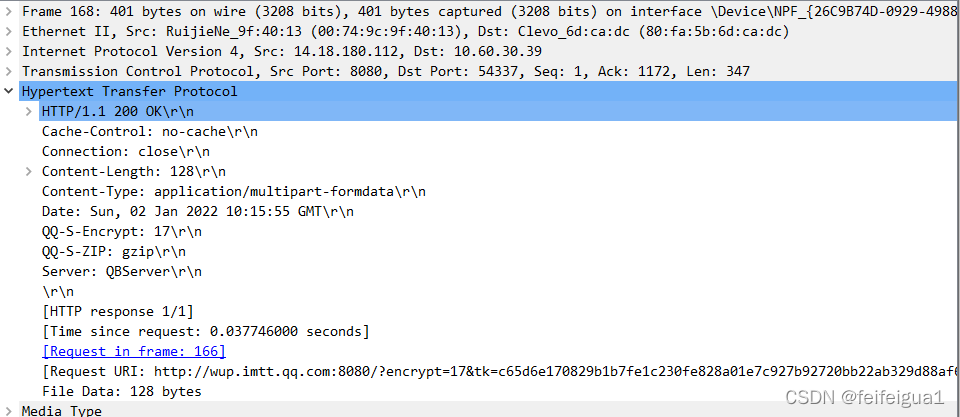

请在你捕获的包中找到 HTTP 请求包,查看请求使用的什么命令,如:GET, POST。并仔细了解请求的头部有哪些字段及其意义。

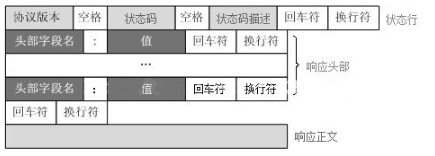

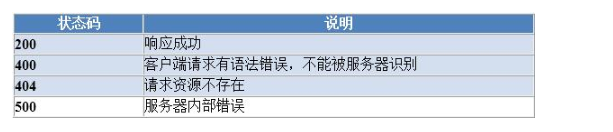

(1)状态行由由3部分组成,分别为:协议版本,状态码,状态码描述,之间由空格分隔。状态代码为3位数字,200299的状态码表示成功,300399的状态码指资源重定向,400499的状态码指客户端请求出错,500599的状态码指服务端出错(HTTP/1.1向协议中引入了信息性状态码,范围为100~199)。这里列举几个常见的:

(2)响应头部与请求头部类似,也包含了很多有用的信息。(3)空行,这一行非常重要,必不可少。表示响应头部结束

(4)响应正文,服务器返回的文档,最常见的为HTML网页。

-

请在你捕获的包中找到 HTTP 应答包,查看应答的代码是什么,如:200, 304, 404 等。并仔细了解应答的头部有哪些字段及其意义。

问题

刷新一次 qige.io 网站的页面同时进行抓包,你会发现不少的 304

代码的应答,这是所请求的对象没有更改的意思,让浏览器使用本地缓存的内容即可。那么服务器为什么会回答 304 应答而不是常见的 200 应答?

因为304是指客户端已经执行了GET,但文件未变化。

这篇博客详细介绍了通过 Wireshark 进行计算机网络实验的过程,涵盖了数据链路层的 Ethernet 帧结构、MAC 地址解析,以及网络层的 IP 包结构、分段与重组、TTL 事件。实验中通过 ping 和 ARP 请求揭示了网络通信的细节,展示了如何利用 Wireshark 分析和理解网络数据包。

这篇博客详细介绍了通过 Wireshark 进行计算机网络实验的过程,涵盖了数据链路层的 Ethernet 帧结构、MAC 地址解析,以及网络层的 IP 包结构、分段与重组、TTL 事件。实验中通过 ping 和 ARP 请求揭示了网络通信的细节,展示了如何利用 Wireshark 分析和理解网络数据包。

674

674

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?