转载:http://blog.csdn.net/wangyangzhizhou/article/details/38406253

JSSE(Java 安全套接字扩展,Java Secure Socket Extension)是SSL和TLS的纯Java实现,同时它是一个开放的标准,每个公司都可以自己实现JSSE,通过它可以透明地提供数据加密、服务器认证、信息完整性等功能,就像使用普通的套接字一样使用安全套接字,大大减轻了开发者的负担,使开发者可以很轻松将SSL协议整合到程序中,并且JSSE能将安全隐患降到了最低点。

关于SSL/TLS协议本身的介绍:

1)SSL/TLS协议运行机制

2)图解SSL/TLS协议

3)使用wireshark观察SSL/TLS握手过程

SSL/TLS协议通信就必须涉及到密钥和数字证书。

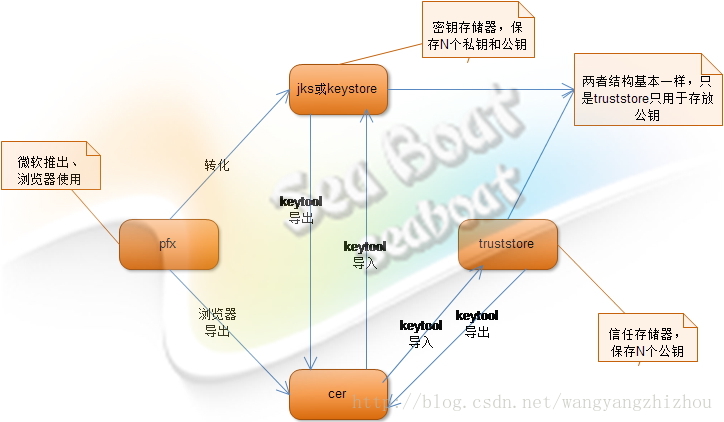

JKS和PKCS#12是比较常用的两种密钥库格式/标准。

JKS文件(通常为*.jks或*.keystore,扩展名无关)可以通过Java原生工具——KeyTool生成;

PKCS#12文件(通常为*.p12或*.pfx,意味个人信息交换文件),可以通过OpenSSL工具产生。

这两者之间是可以通过导入/导出的方式进行转换的,如图。

.cer格式文件俗称证书,但这个证书中没有私钥,只包含了公钥;

.pfx格式文件不仅包含了公钥,还包含了私钥,当然这个私钥是加密的,不输入密码是解不了密的;

.jks格式文件表示java密钥存储器(javakey store),它可以同时容纳N个公钥跟私钥,是一个密钥库;

.keystore格式文件其实跟.jks基本是一样的;

.truststore格式文件表示信任证书存储库,它和.keystore是一样的。仅仅包含了通信对方的公钥,当然你可以直接把通信对方的jks作为信任库(就算如此你也只能知道通信对方的公钥,要知道密钥都是加密的,你无从获取,只要算法不被破解)。

使用SSL/TLS协议通信,客户端和服务器端都可能要设置用于证实自己身份的安全证书,并且还要设置信任对方的哪些安全证书。

按照理论上,一共需要准备四个文件,两个keystore文件和两个truststore文件。

通信双方分别拥有一个keystore和一个truststore,keystore用于存放自己的密钥和公钥,truststore用于存放所有需要信任方的公钥。

当然为了方便可以直接使用keystore替代truststore(免去证书导来导去),因为对方的keystore包含了自己需要的信任公钥。

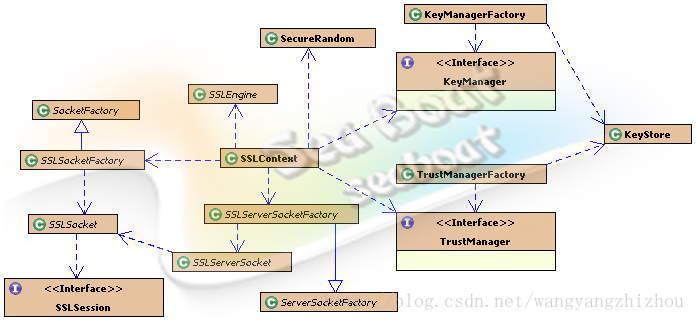

在用JSSE实现SSL通信过程中主要会遇到以下类和接口,由于过程中涉及到加解密、密钥生成等运算的框架和实现,所以也会间接用到JCE包的一些类。如图为JSSE接

口的主要类图:

① 通信核心类——SSLSocket和SSLServerSocket。对于使用过socket进行通信开发的朋友比较好理解,它们对应的就是Socket与ServerSocket,只是表示实现了SSL协议的Socket和ServerSocket,同时它们也是Socket与ServerSocket的子类。SSLSocket负责的事情包括设置加密套件、管理SSL会话、处理握手结束时间、设置客户端模式或服务器模式。

② 客户端与服务器端Socket工厂——SSLSocketFactory和SSLServerSocketFactory。在设计模式中工厂模式是专门用于生产出需要的实例,这里也是把SSLSocket、SSLServerSocket对象创建的工作交给这两个工厂类。

③ SSL会话——SSLSession。安全通信握手过程需要一个会话,为了提高通信的效率,SSL协议允许多个SSLSocket共享同一个SSL会话,在同一个会话中,只有第一个打开的SSLSocket需要进行SSL握手,负责生成密钥及交换密钥,其余SSLSocket都共享密钥信息。

④ SSL上下文——SSLContext。它是对整个SSL/TLS协议的封装,表示了安全套接字协议的实现。主要负责设置安全通信过程中的各种信息,例如跟证书相关的信息。并且负责构建SSLSocketFactory、SSLServerSocketFactory和SSLEngine等工厂类。

⑤ SSL非阻塞引擎——SSLEngine。假如你要进行NIO通信,那么将使用这个类,它让通过过程支持非阻塞的安全通信。

⑥ 密钥管理器——KeyManager。此接口负责选择用于证实自己身份的安全证书,发给通信另一方。KeyManager对象由KeyManagerFactory工厂类生成。

⑦ 信任管理器——TrustManager。此接口负责判断决定是否信任对方的安全证书,TrustManager对象由TrustManagerFactory工厂类生成。

keytool导入PKCS#12文件

PKCS#12可包含所有私钥、公钥和证书。其以二进制格式存储,也称为 PFX 文件。

pfx文件可以直接作为一个keystore使用,如果报告错误:

java.io.IOException: failed to decrypt safe contents entry

可以通过OpenSSL转换一下:

openssl pkcs12 -in a.pfx -out a.pem

openssl pkcs12 -export -in a.pem -out a1.pfx

keytool -rfc -list -keystore a1.pfx -storetype pkcs12

1089

1089

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?