项目测试过程中需要将应用从HTTP升级到HTTPS,浏览了网上一些帖子,参考《WebLogic11g-单双向SSL配置(以Springside3为例)》一文使用openssl工具来自建CA,并对秘钥进行自签名,配置到服务器后,可以通过HTTPS正常访问应用,但是浏览器会提示安全警告:

继续浏览则URL栏会变红,警告有证书错误:

这么鲜艳的红框框,一看就不让人放心呐!下面来说说怎么去除的证书错误警告。

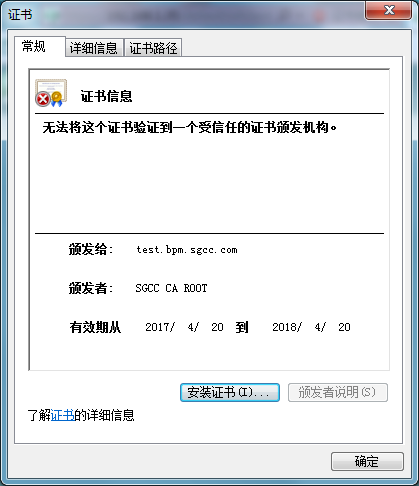

点击红叉叉处的“证书错误”查看证书情况:

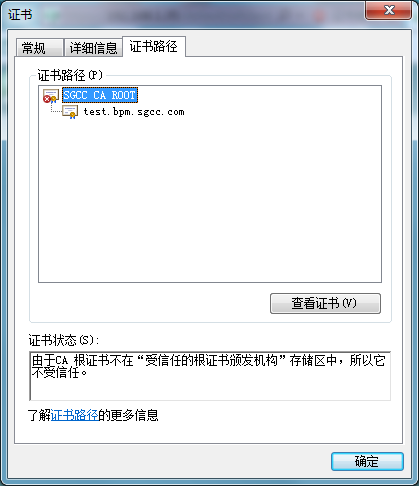

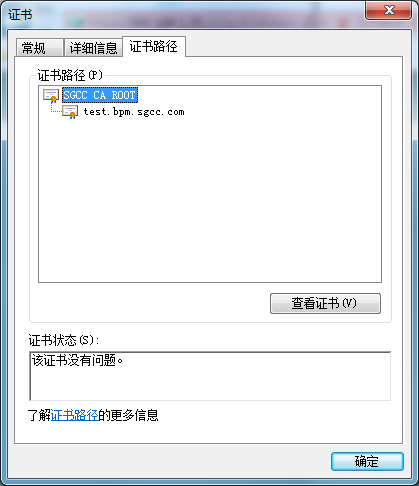

通过证书路径tab页可以看到由于咱们是自建CA,CA 根证书不受信任,得手动将CA根证书添加到“受信任的根证书颁发机构”存储区中。怎么添加呢?直接看图:

一路下一步直到“导入成功”后,重新查看证书情况(如果还有有其它证书有红叉警告,也可以按上面步骤自己安装对应证书):

等等,证书看着没问题了,可为啥刷新多次URL栏还是红的???

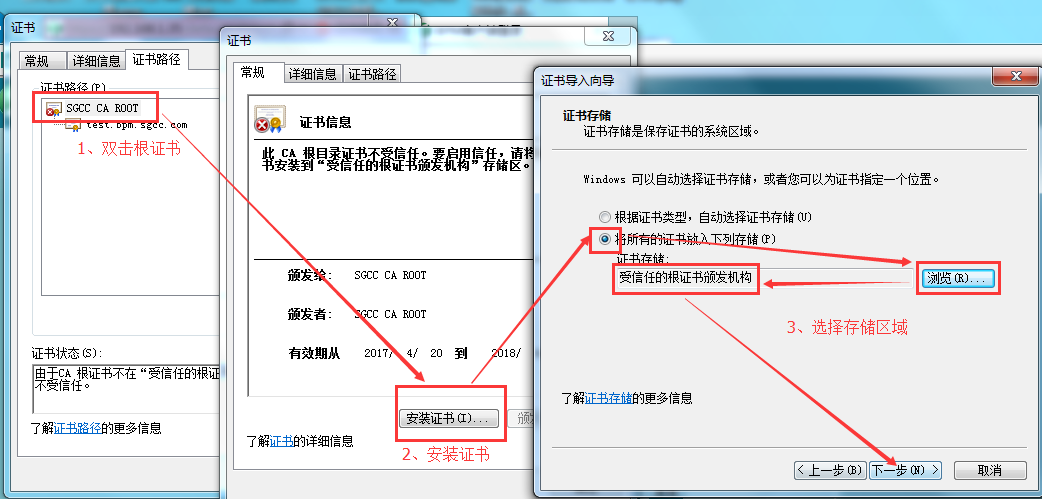

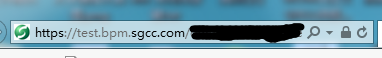

原因是自签证书时是签给xxx.xxx.xxx.com域名的,而浏览器中是通过ip访问的,浏览器警告用户证书与所在域不匹配!本机hosts文件中配上映射关系后,使用域名访问试试:

红框安全警告终于消失了!(如果没生效的话可以重启浏览器再试下。)

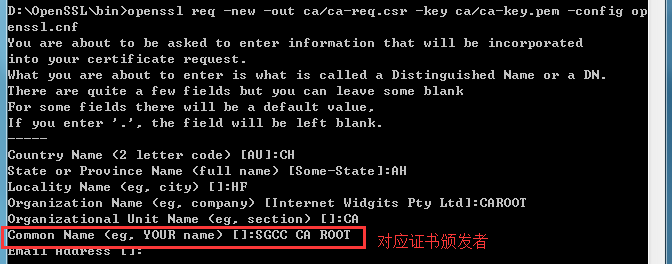

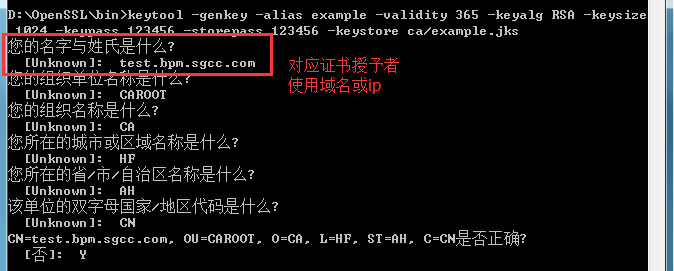

注:自签证书中的证书颁发者与颁发给(授予者)对应值见下图。

3036

3036

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?