XSS攻击:跨站脚本攻击, XSS攻击是Web攻击中最常见的攻击方法之一,它是通过对网页注入可执行代码且成功地被浏览器执行,达到攻击的目的,形成了一次有效XSS攻击,一旦攻击成功,它可以获取用户的联系人列表,然后向联系人发送虚假诈骗信息,可以删除用户的日志等等,有时候还和其他攻击方式同时实施比如SQL注入攻击服务器和数据库、Click劫持、相对链接劫持等实施钓鱼,它带来的危害是巨大的,是web安全的头号大敌

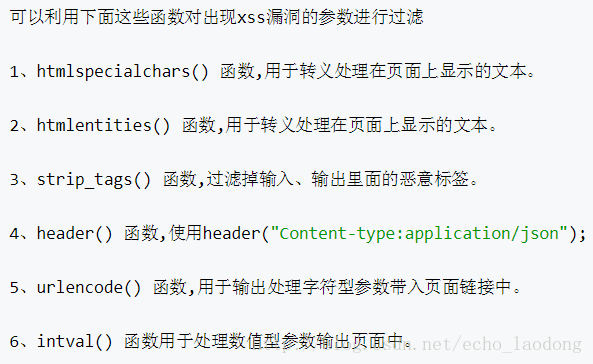

攻击者一般通过script标签对网站注入一些可执行的代码,这样就可以很轻松的获取到用户的一些信息。预防措施:strip_tags() 函数,过滤掉输入、输出里面的恶意标签和使用htmlentities()函数把标签字符串转换成html实体。

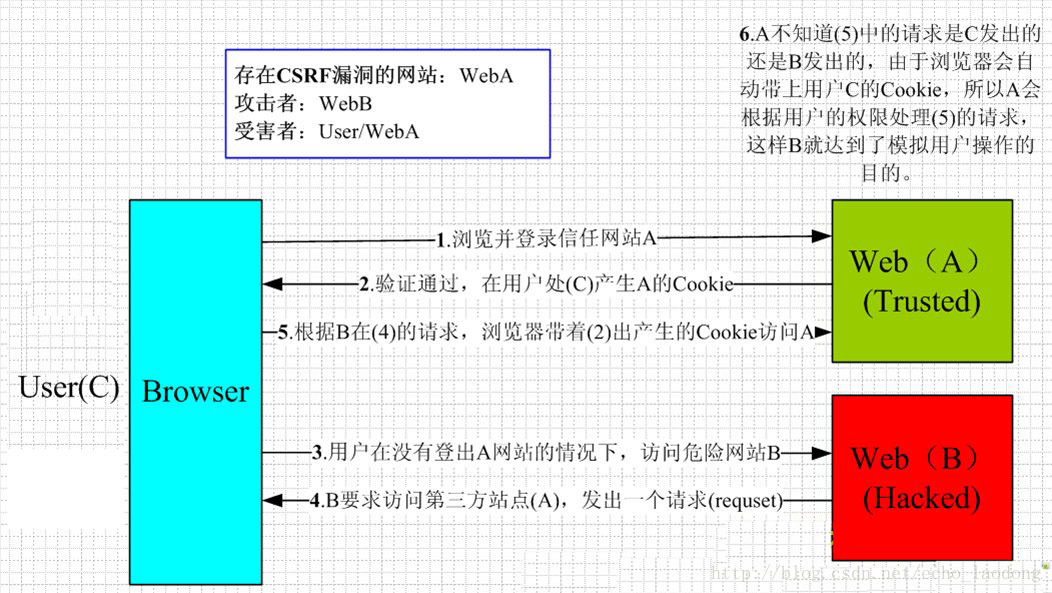

CSRF攻击 :跨站请求伪造攻击 ,CSRF全名是Cross-site request forgery,是一种对网站的恶意利用,CSRF比XSS更具危险性

攻击者一般会使用吸引人的图片去引导用户点击进去他设定好的全套,然后你刚登录的A网站没有关闭,这时候攻击者会利用JS事件去模拟用户请求A网站信息,从而就得到了目的。预防措施:为表单提交都加上自己定义好的token然后加密好,后台也一样的规则然后进行对比。

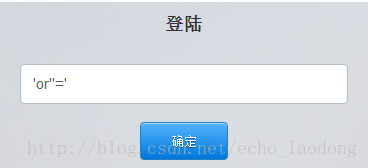

sql注入:就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

~上图因为没有做预防措施所以导致直接登录成功!!

总结:1、对用户输入的内容要时刻保持警惕。

2、只有客户端的验证等于没有验证。

3、永远不要把服务器错误信息暴露给用户

预防措施:把一些sql语句进行过滤,比如delete update insert select * 或者使用PDO占位符进行转义。

223

223

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?