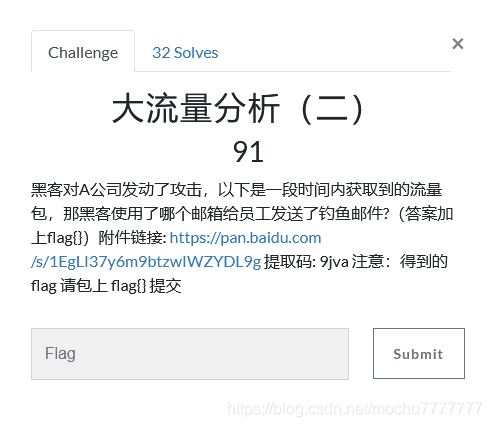

https://buuoj.cn/challenges#%E5%A4%A7%E6%B5%81%E9%87%8F%E5%88%86%E6%9E%90%EF%BC%88%E4%BA%8C%EF%BC%89

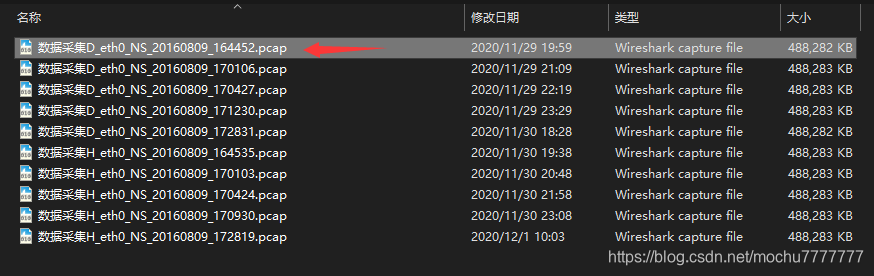

数据采集D_eth0_NS_20160809_164452.pcap

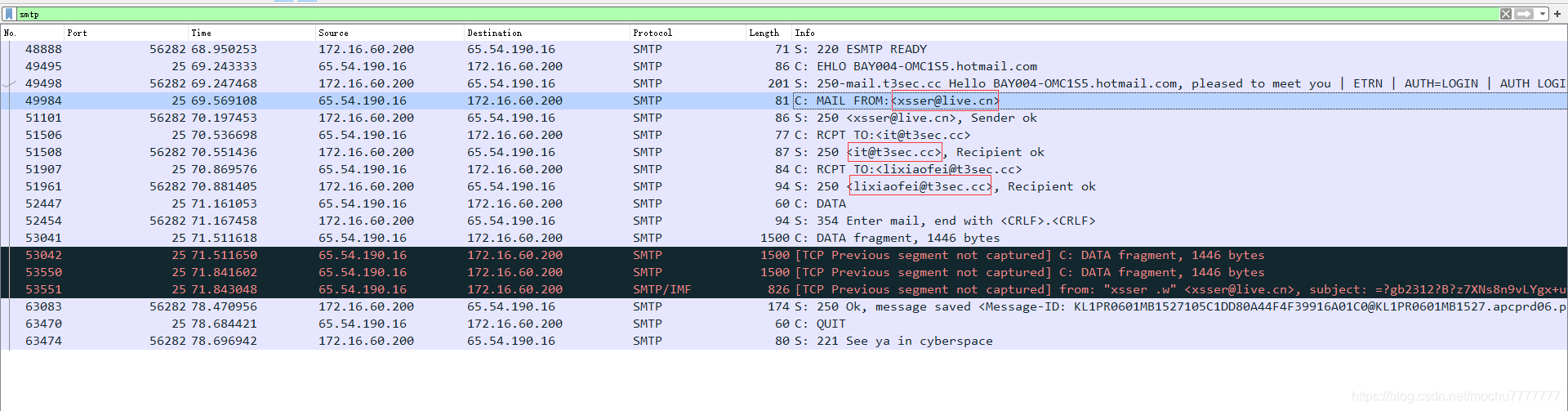

查看下邮件协议:POP、SMTP、IMAP

这里只有SMTP

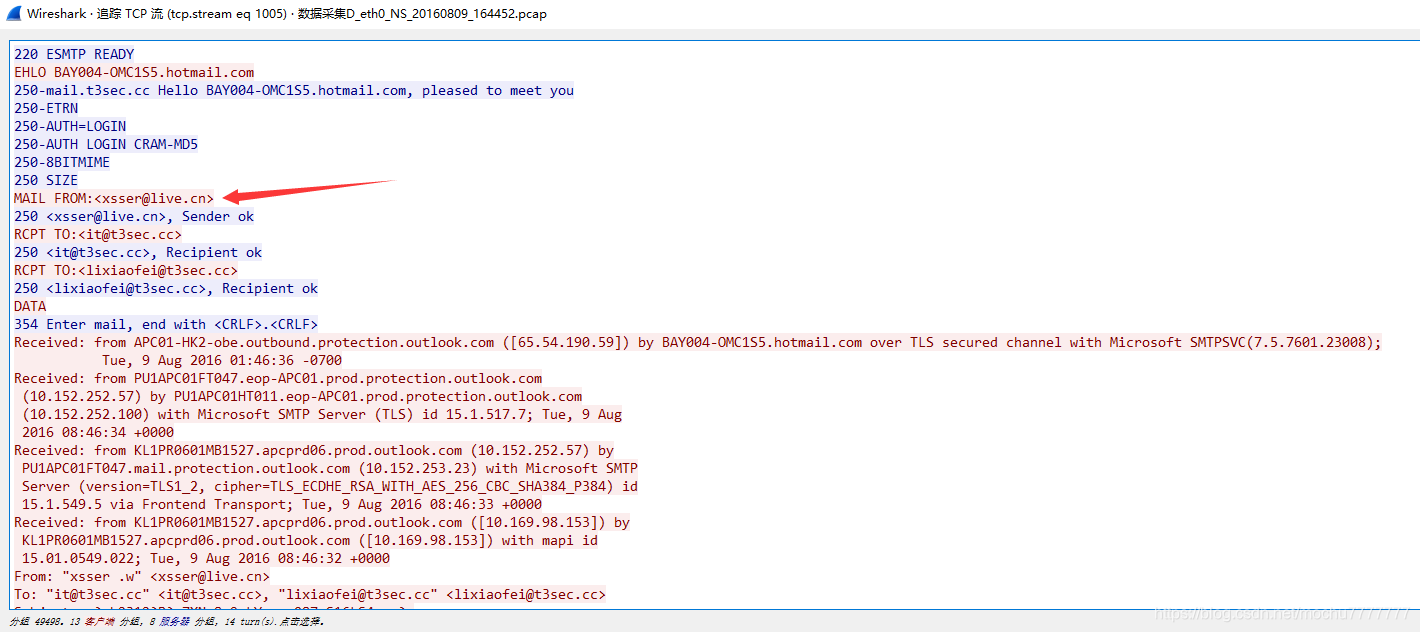

追踪TCP流看到了钓鱼邮件

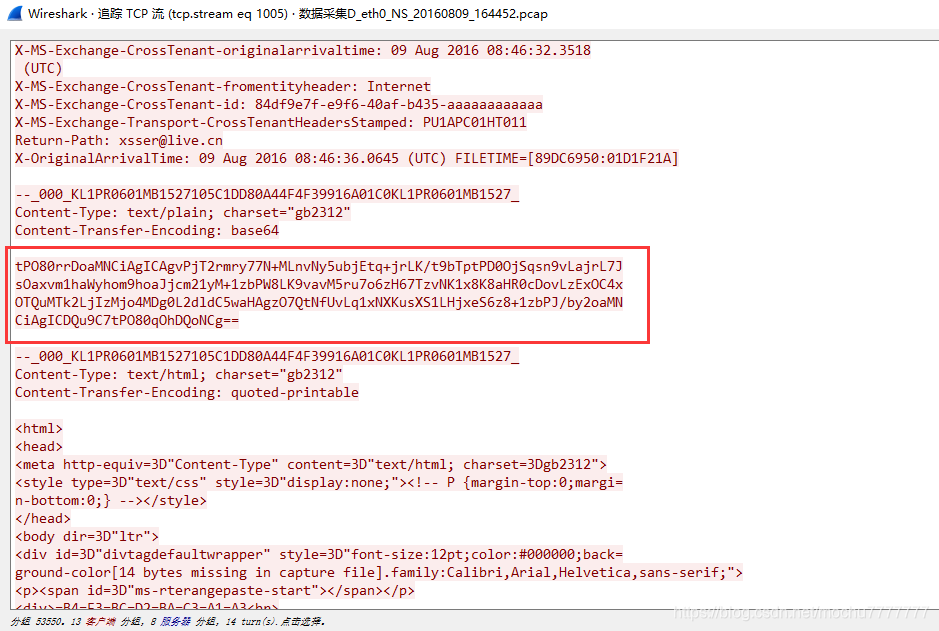

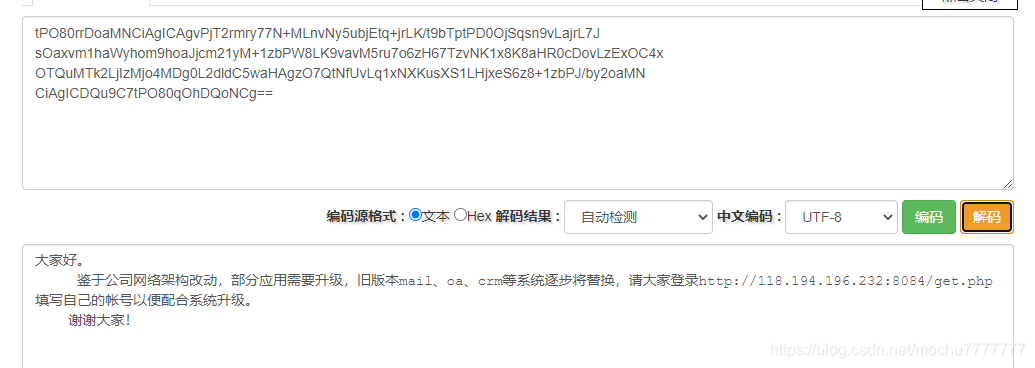

解码下这串base64

很明显,就是这封钓鱼邮件,而且内容里面有显示这封邮件哪里来的:xsser@live.cn

flag{xsser@live.cn}

博客主要讲述查看邮件协议,通过追踪TCP流发现了钓鱼邮件,并对相关内容进行解码,邮件内容还显示了其来源。

博客主要讲述查看邮件协议,通过追踪TCP流发现了钓鱼邮件,并对相关内容进行解码,邮件内容还显示了其来源。

2141

2141

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?